一、漏洞概述

近日,绿盟科技监测到网上披露微信客户端存在远程命令执行漏洞。目前已经发现在野利用,攻击者通过微信发送特制的Web链接,诱导用户进行点击后,Windows版微信客户端便会加载执行攻击者构造的恶意代码,整个过程无文件落地,无新进程产生,攻击者便可以直接获取目标机器的控制权限。

腾讯应急响应中心已发布“关于Chrome存在安全问题可能影响Windows版本微信的通告”,但通告中未提及相关漏洞细节。

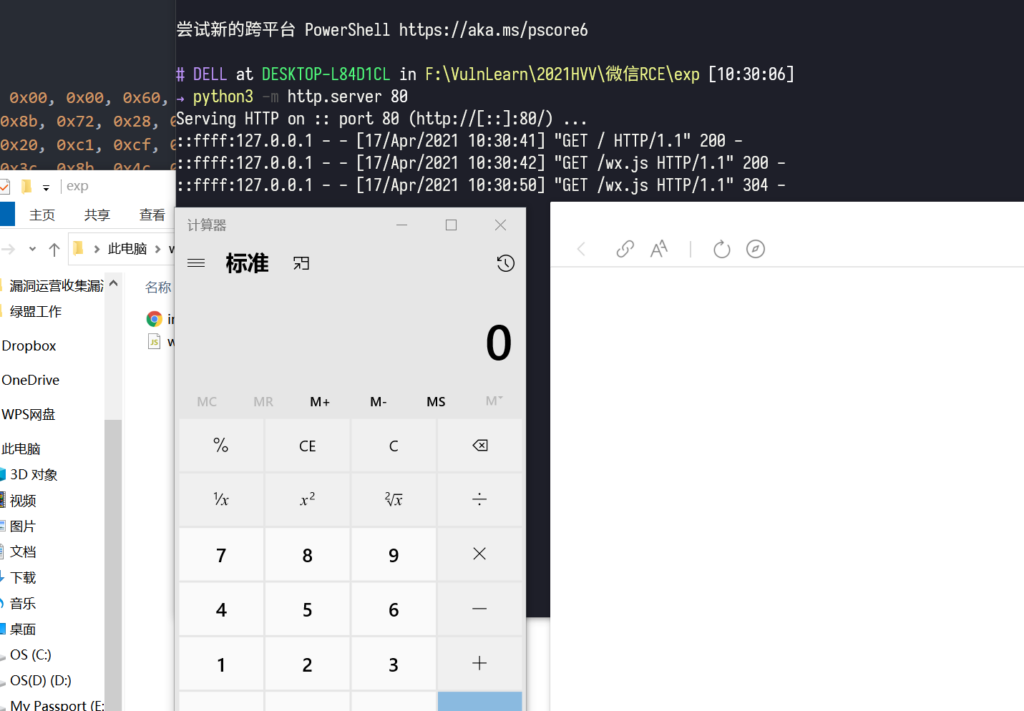

绿盟科技已第一时间成功复现:

参考链接:https://mp.weixin.qq.com/s/qAnxwM1Udulj1K3Wn2awVQ

二、影响范围

- 客户端(Windows)< 3.2.1.141

不受影响版本

- 微信PC客户端(Windows)>= 3.2.1.141

三、漏洞防护

3.1 官方升级

1、目前官方已在最新版本中修复了该漏洞,强烈建议用户尽快将微信更新到3.2.1.141以上版本进行防护。官方下载链接:https://pc.weixin.qq.com/

2、用户手动通过菜单“设置”-“关于微信”-“升级版本”升级到最新版。

3.2 防护建议

增强安全意识,使用微信客户端时,切勿轻易点击来源不明的链接。

声明

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。

绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。