IBM安全团队近日发布了一条安全通告,表示IBM Storwize for Lenovo初始化USB驱动器包含恶意软件,包含由IBM Storwize for Lenovo V3500,V3700和V5000 Gen 1存储系统随附的初始化工具的一些USB闪存驱动器包含一个已被恶意代码感染的文件,有可能被用来启动初始化工具。

事件综述

当恶意文件复制到计算机上时,该文件在初始化期间不会执行,除非用户手动执行,否则不会运行该文件。 受感染的文件不影响IBM Storwize for Lenovo系统。 初始化工具仅用于在USB密钥上写入文本文件,然后由Storwize读取,然后将文本文件写入密钥。 USB驱动器插入Storwize系统的任何时候,任何从USB驱动器直接复制到Storwize系统的信息,也不会在Storwize系统上执行任何代码。

样本分析

概述

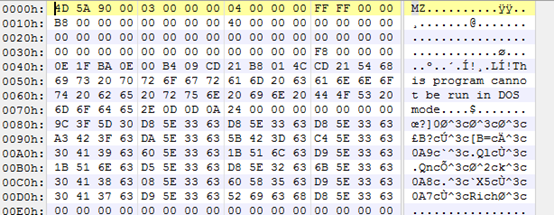

基本信息

样本是一个具有木马行为的恶意文件。

| 文件名 | 0178a69c43d4c57d401bf9596299ea57 |

| 文件大小 | 180 KB |

| 文件MD5 | 0178a69c43d4c57d401bf9596299ea57 |

| 文件SHA1 | 1e6d0332df8facaa4d4c77713bb18c0752fd22fd |

| 文件SHA256 | d52d9cbf2b2ebf6159fccce763236f396be0c911e87ac1bb4bd25522d990767a |

| 文件CRC | d86f0a8f |

| 文件类型 | PE 32 |

| 检测名称 | Trojan |

| 威胁等级 |

分析环境

| 系统 | Windows 7, 32bit |

| 软件 | IDA, OD,Process Monitor |

入侵方式与来源

恶意文件来自于IBM自己发行的USB驱动器中。

行为分析

- 样本运行出现如下界面:

- 样本运行后进程树如下,对exe进程注入;

3.各进程主要功能为收集计算机名、用户名、网络信息、浏览器设置、浏览器记录等隐私数据;

4.通过创建.bat文件,启动子进程;

5.通过:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

注册表实现开机自启动;

6.使用的域名及IP如下,但未监控到实际通信:

SmuJiWYKqCwGBgaoxufIaefoR8g.g.s a.gwas.perl.sh 151.80.13.35

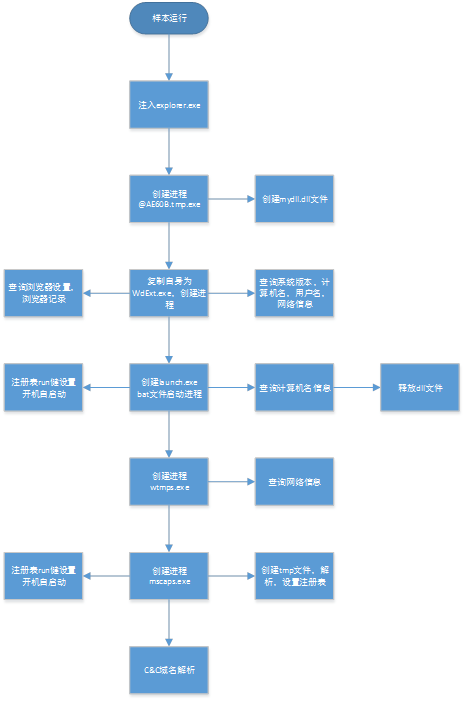

工作流程

功能分析

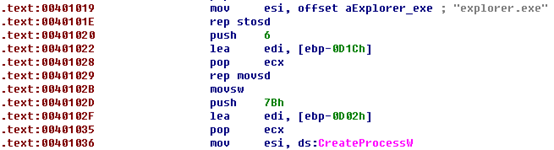

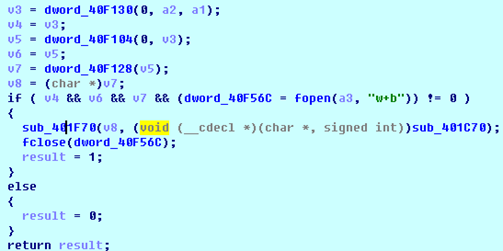

样本注入explorer.exe进程

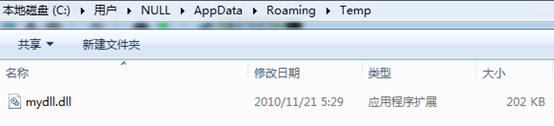

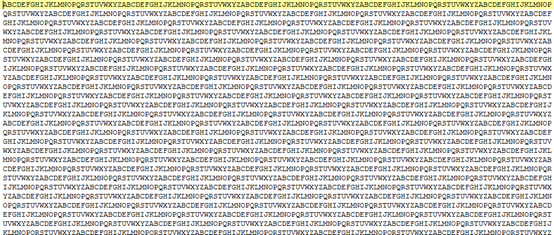

- @AE60B.tmp.exe创建dll文件

复制C:\Windows\system32\w2_32.dll到C:\Users\NULL\AppData\Roaming\Temp\my.dll

- @AE60B.tmp.exe复制自身并创建新进程

复制自身至C:\Users\NULL\AppData\Roaming\Microsoft\Messenger\Extension\WdExt.exe:

复制完成后创建新进程:

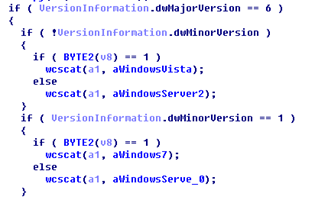

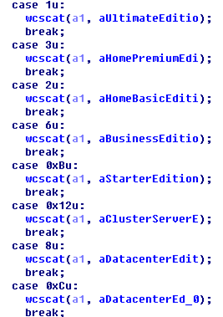

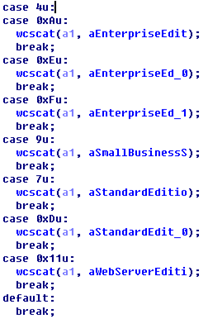

- @AE60B.tmp.exe(exe)查询系统信息

获取系统版本信息:

获取计算机名、用户名、网卡信息:

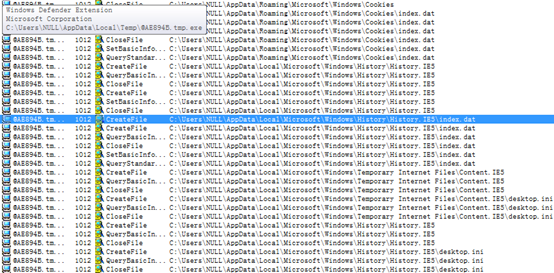

查询浏览器设置:

查询浏览器历史记录:

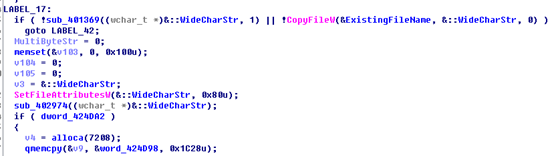

4.创建exe

为创建PE文件,首先创建.tmp文件,完成操作后,对tmp文件用垃圾数据填充:

5.创建bat文件

该文件功能为启动launch.exe程序,然后删除自身。

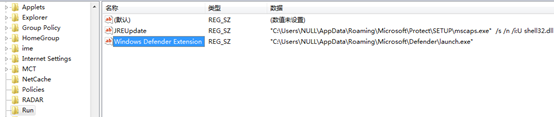

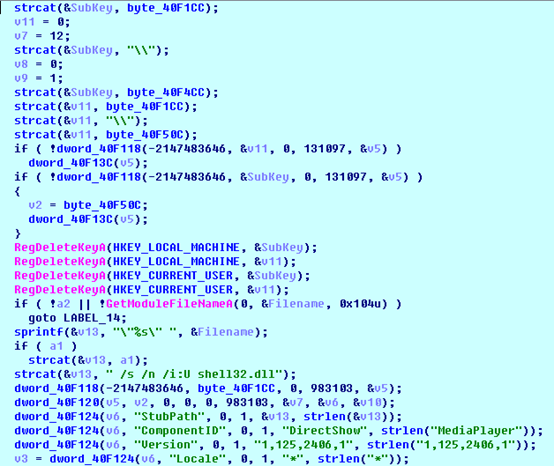

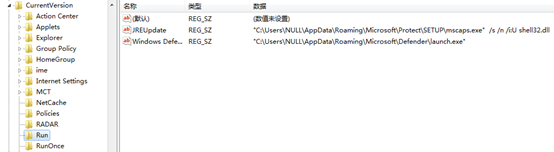

6.exe设置注册表自启动

向HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run添加启动项:

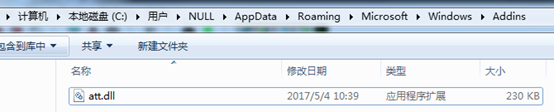

8.exe释放dll文件

释放C:\Users\NULL\AppData\Roaming\Microsoft\Windows\Addins\att.dll:

Md5:fffa05401511ad2a89283c52d0c86472

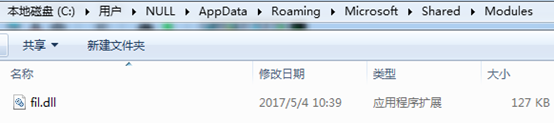

释放C:\Users\NULL\AppData\Roaming\Microsoft\Shared\Modules\fil.dll:

Md5: d0c9ada173da923efabb53d5a9b28d54

C:\Users\NULL\AppData\Roaming\Microsoft\Identities\NULL\arc.dll:

Md5: 2d9df706d1857434fcaa014df70d1c66

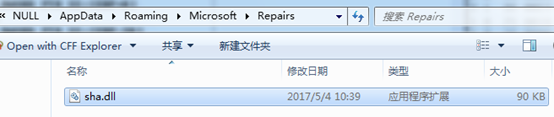

C:\Users\NULL\AppData\Roaming\Microsoft\Repairs\sha.dll:

Md5: 6a9461f260ebb2556b8ae1d0ba93858a

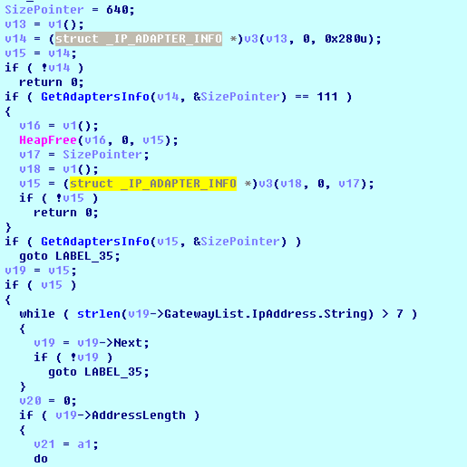

9.exe收集网络信息

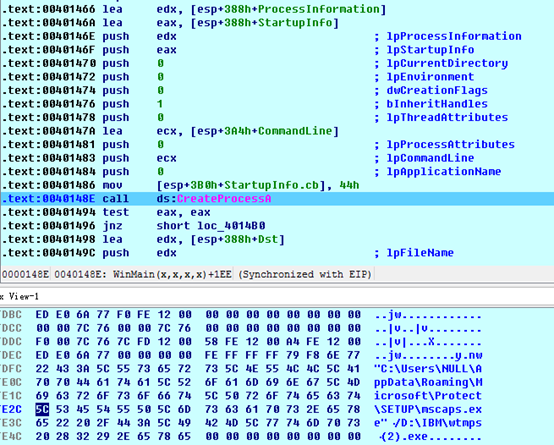

10.创建进程exe

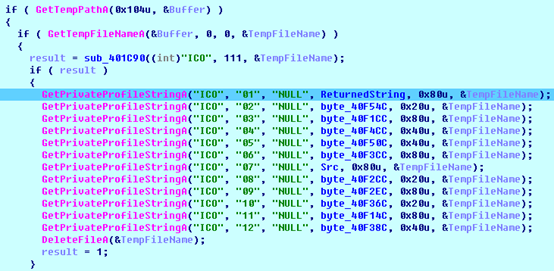

11.exe创建.tmp文件

在临时目录下C:\Users\NULL\AppData\Local\Temp下创建tmp文件:

12.解析上步中创建的tmp文件,数据读取完成后删除文件

13.exe设置注册表自启动

14.网络行为

样本DNS域名解析涉及到的域名及IP:

SmuJiWYKqCwGBgaoxufIaefoR8g.g.s

a.gwas.perl.sh

151.80.13.35

但是在分析中并未监控到CC通信。

检测方法

用户自查是否被感染:

- C:\Users\{User Name}\AppData\Local\Temp目录下存在exe文件:tmp.exe,其中,xxxxxxx为7位大写字母、数字或符合组成的字符串;

- C:\Users\{User Name}\AppData\Roaming\Microsoft\Messenger\Extension目录下存在exe文件;

- C:\Users\{User Name}\AppData\Roaming\Microsoft\Defender目录下存在exe文件;

- C:\Users\{User Name}\AppData\Local\Temp目录下存在exe文件;

- C:\Users\{User Name}\AppData\Roaming\Microsoft\Protect\SETUP目录下存在exe;

- 注册表HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run健下存在JREUpdate项,值为”C:\Users\{User Name}\AppData\Roaming\Microsoft\Protect\SETUP\mscaps.exe” /s /n /i:U shell32.dll;

- 注册表HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run健下存在Windows Defender Extension项,值为”C:\Users\{User Name}\AppData\Roaming\Microsoft\Defender\launch.exe”

若用户发现上述的文件及注册表项,及时删除即可清除该恶意软件。

总结

该样本为联想IBM Storwize所附带的USB驱动器初始化工具所携带的恶意软件,经分析,样本具备木马功能,收集计算机名、用户名、网络信息、浏览器设置、浏览器上网记录等用户敏感数据,分析中未监控到实际的通信及C&C指令。

声 明

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。

关于绿盟科技

北京神州绿盟信息安全科技股份有限公司(简称绿盟科技)成立于2000年4月,总部位于北京。在国内外设有30多个分支机构,为政府、运营商、金融、能源、互联网以及教育、医疗等行业用户,提供具有核心竞争力的安全产品及解决方案,帮助客户实现业务的安全顺畅运行。

基于多年的安全攻防研究,绿盟科技在网络及终端安全、互联网基础安全、合规及安全管理等领域,为客户提供入侵检测/防护、抗拒绝服务攻击、远程安全评估以及Web安全防护等产品以及专业安全服务。

北京神州绿盟信息安全科技股份有限公司于2014年1月29日起在深圳证券交易所创业板上市交易,股票简称:绿盟科技,股票代码:300369。

如果您需要了解更多内容,可以

加入QQ群:570982169

直接询问:010-68438880