近年来,网络安全形势日益严峻,信息泄露事件频发,攻防博弈也趋于白热化,黑客的攻击呈现出目标明确、手段多样、隐蔽性强等特点,企业安全管理者也逐渐意识到单纯的依靠边界安全防护体系建设已无法满足安全需求,开始寻求更为有效的安全防御手段。网络欺骗防御技术就是目前受到广泛关注和讨论的一种安全防御手段,区别于传统被动式安全防御手段,这是一种主动式防御手段,本文将简要介绍网络欺骗防御技术和当前市场上的相关产品。

“兵者,诡道也.”

—《孙子·计》

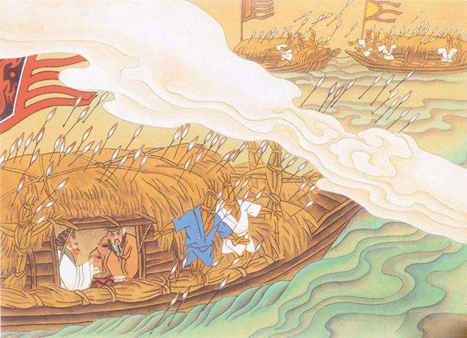

诡:是千变万化、出其不意的意思。道:方法与计谋。在孙子兵法里,诡道是一切战略的核心和基础,简单来说,诡道就是:使用千变万化的方法制造玄虚来迷惑敌人,从而打乱敌人的战略思想和攻击意图。我国古典名著《三国演义》中《草船借箭》的故事就是一个经典案例,诸葛亮调用几条草船伪装成战船,在大雾天气中若隐若现,并击鼓让敌军既不敢接近,又不能不防备,引诱敌军对“战船”发起远程攻击,敌军无法分辨真实状况,派出弓箭手乱箭迎敌,最终诸葛亮“借”足了十万支箭。

草船借箭(附图1)

《草船借箭》的故事就包含了网络欺骗防御技术的核心思想,防御者伪造让攻击者有攻击价值的目标,引诱攻击者发起攻击,从而让攻击者主动暴露攻击手段和战略思想。而在网络安全领域,网络欺骗防御技术的定义是:让入侵者相信信息系统存在有价值的、可利用的安全弱点,并具有一些可攻击窃取的资源(当然这些资源是伪造的或不重要的),并将入侵者引向这些错误的资源。它能够显著地增加入侵者的工作量、入侵复杂度以及不确定性,从而使入侵者不知道其进攻是否奏效或成功。而且,它允许防护者跟踪入侵者的行为,在入侵者之前修补系统可能存在的安全漏洞。

特洛伊木马(附图2)

网络欺骗防御技术与黑客使用的木马攻击核心思路类似,“特洛伊木马”的故事众所周知,而黑客常用的 “木马”经常与钓鱼攻击相互结合,伪装成用户感兴趣的文件或链接,引诱用户点击,一旦点击即中招。而网络欺骗防御技术就是这种攻击思路应用在网络安全防御领域,安全管理者在网络中部署伪装成黑客可能感兴趣的业务主机或数据服务器,并设置大量诱饵,如密码文件、有漏洞的服务等,引诱攻击者发起入侵,从而成功捕获攻击者并研究攻击者的入侵手段,进一步加固真正的网络重要资产。常见的网络欺骗防御技术有蜜罐技术、分布式蜜罐技术、蜜网技术、空间欺骗技术以及网络信息迷惑技术。

- 蜜罐技术Honey Pot

蜜罐技术(Honeypot)是一种对攻击方进行欺骗的技术,通过布置一些作为诱饵的主机、网络服务或者信息,诱使攻击方对它们实施攻击,从而可以对攻击行为进行捕获和分析,了解攻击方所使用的工具与方法,推测攻击意图和动机,能够让防御方清晰地了解他们所面对的安全威胁,并通过技术和管理手段来增强实际系统的安全防护能力。

- 分布式蜜罐技术

分布式蜜罐技术将欺骗(Honey Pot)散布在网络的正常系统和资源中,利用闲置的服务端口来充当欺骗,从而增大了入侵者遭遇欺骗的可能性。分布式Honey Pot技术有两个直接的效果,首先是将欺骗分布到更广范围的IP地址和端口空间中,其次是增大了欺骗在整个网络中的百分比,使得欺骗比安全弱点被入侵者扫描器发现的可能性增大。

- 蜜网技术

蜜网是在蜜罐技术上逐渐发展起来的一个新的概念,又可成为诱捕网络。蜜罐技术实质上还是一类研究型的高交互蜜罐技术。其主要目的是收集黑客的攻击信息。但与传统的蜜罐技术的差异在于,蜜网构成了一个黑客诱捕网络体系架构,在这个架构中,可以包含一个或多个蜜罐,同时保证网络的高度可控性,以及提供多种工具以方便对攻击信息的采集和分析。

- 空间欺骗技术

欺骗空间技术就是通过增加搜索空间来显著地增加入侵者的工作量,从而达到安全防护的目的。利用计算机系统的多宿主能力,在只有一块以太网卡的计算机上就能实现具有众多IP地址的主机,而且每个IP地址还具有它们自己的MAC地址。这项技术可用于建立填充一大段地址空间的欺骗,且花费极低。

- 网络信息迷惑技术

网络动态配置和网络流量仿真。产生仿真流量的目的是使流量分析不能检测到欺骗的存在。在欺骗系统中产生仿真流量有两种方法。一种方法是采用实时方式或重现方式复制真正的网络流量,这使得欺骗系统与真实系统十分相似 ,因为所有的访问联接都被复制。第二种方法是从远程产生伪造流量,使网络入侵者可以发现和利用。面对网络入侵技术的不断提高,一种网络欺骗技术肯定不能做到总是成功,必须不断地提高欺骗质量,才能使网络入侵者难以将合法服务和欺骗服务进行区分。

从网络安全防护角度来看,网络欺骗防御技术作为一种主动式安全防御手段,可以有效对抗网络攻击。网络欺骗防御技术在检测、防护、响应方面均能起到作用,能够实现发现攻击、延缓攻击以及抵御攻击的作用。

1、 发现网络攻击:通过在网络中部署大量诱饵,并组合应用多种欺骗手段引诱攻击者,一旦攻击者触碰这些诱饵,则表明系统正在受到攻击,防御者就可以迅速响应,并定位溯源攻击者。

2、 延缓网络攻击:由于网络中存在大量诱饵,攻击者将陷入真假难辨的网络世界,攻击者需要花费大量的时间来分辨信息的真实性,从而延缓了攻击者的网络攻击,给予防御者更多的响应时间,降低攻击者对真实系统攻击的可能性。

3、 抵御网络攻击:网络欺骗防御技术使用了与真实环境相同的网络环境,攻击者无法分辨真假,因此会对诱饵目标发起攻击,采用大量攻击手段、工具和技巧,而防御方可以记录攻击者的行为,从而为防御提供参考。

参考文献

[1]. 网络欺骗 https://baike.baidu.com/item/网络欺骗

[2]. 网络欺骗方法及攻防实例https://yq.aliyun.com/wenji/66478

[3]. Gartner对网络欺骗技术的预测报告 https://www.gartner.com/doc/3096017/emerging-technology-analysis-deception-techniques

[4]. 欺骗防御技术市场报告http://www.marketsandmarkets.com/Market-Reports/deception-technology-market-129235449.html

(此文由于篇幅限制将分期刊登,后续我们将对网络欺骗防御技术的相关产品和市场情况进行分享。)

stupidjia