攻击溯源有很多技术和方法,本文对通过Netflow进行攻击AS溯源的技术方法进行一些介绍和分析。

1. Netflow简介

Netflow最早由Cisco提出,将交换机/路由器上的网络流量按照7元组(input接口、源IP、目的IP、协议、源端口、目的端口、TOS)进行采样,并记录在缓存中。当缓存满、达到timeout时间、收到FIN/RST包时,将记录以Netflow报文的方式输出。

Netflow V5格式:

]1 Netflow V5格式

2. 攻击源AS说明

AS即autonomous system自治域系统,由IANA分配给区域互联网注册管理机构管理,如中国互联网络信息中心、亚太互联网络信息中心。全球的互联网被分为多个AS,并作为网络唯一标识。ISP必须有一个正式注册的AS。BGP协议主要用于AS之间互联。

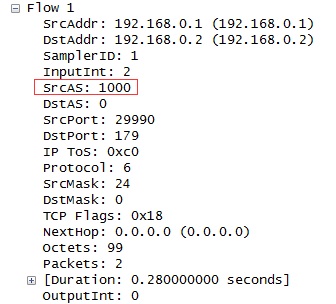

Netflow中的SrcAS即流量的源AS,当发生DDoS或其他攻击时,通过源AS可以定位攻击者属于哪个自治域系统。攻击源IP可以伪造,但是攻击源AS无法伪造且信息官方可查,对攻击溯源可以起到很大的帮助作用。

3. 实现原理

路由器配置:

首先在路由器上开启Netflow,尤其要注意配置源AS记录为origin AS而不是peer AS。这样Netflow才会显示真正的攻击源AS。

R4-Router(config-flow-record)#match routing source as ?

4-octet 4 octet AS number of the origin network

peer AS number of the peer network where the packet came from

<cr>

参考如下网络拓扑:

]2 参考如下网络拓扑

当攻击者发送攻击,从R1到R4。则R4发出的Netflow如下。可以看到SrcAS字段的值为1000。

]3 SrcAS

实现原理为,BGP路由表中会记录路由的Path,通过获取origin AS而完成AS的溯源。

在全网进行流量监控代价过大而且不现实,通过在接入层对Netflow的分析,发现攻击源AS,再配合其他溯源技术、方法,可以有效定位攻击者。

如果您需要了解更多内容,可以

加入QQ群:486207500、570982169

直接询问:010-68438880-8669