绿盟科技网络安全威胁周报及月报系列,旨在简单而快速有效的传递安全威胁态势,呈现重点安全漏洞、安全事件、安全技术。获取最新的威胁月报,请访问绿盟科技博客 https://blog.nsfocus.net/

10月数据统计

高危漏洞发展趋势

2016年10月绿盟科技安全漏洞库共收录283个漏洞, 其中高危漏洞216个。相比9月份的高危漏洞数量大幅上升。

互联网安全漏洞

OpenSSL告警处理不当远程拒绝服务漏洞

来源:https://blog.nsfocus.net/openssl-alert-handling-improper-remote-denial-of-service-vulnerability/

简述:OpenSSL又出漏洞了 CVE-2016-8610 OpenSSL官方已经修复了补丁,还请广大用户尽快升级,不要犯了之前的错误。 APT组织FruityArmor利用微软刚修补的漏洞发起攻击 黄金72小时的威力再次证明 攻防是在比谁更快 。

Linux内核本地提权漏洞技术分析与防护方案

来源:https://blog.nsfocus.net/analysis-protection-linux-vulnerability/

简述:Linux内核的内存子系统在处理写时拷贝(Copy-on-Write,缩写为COW)时存在条件竞争漏洞,导致可以破坏私有只读内存映射。一个低权限的本地用户能够利用此漏洞获取其他只读内存映射的写权限,进而可以获取整个系统的最高权限。漏洞详情如下

Mirai源码分析报告

来源:https://blog.nsfocus.net/mirai-source-code-analysis-report/

简述:物联网僵尸网络病毒“Mirai”在上月参与发起了针对KrebOnSecurity安全站点的大规模分布式DDoS攻击,新一类僵尸网络从各种容易被感染的物联网设备中发起,流量巨大防不胜防。“Mirai”可以高效扫描物联网系统设备,感染采用出厂密码设置或弱密码加密的脆弱物联网设备,被病毒感染后,设备成为僵尸网络机器人后在黑客命令下发动高强度僵尸网络攻击。本文针对Mirai源码进行详细分析。

Tomcat本地提权漏洞安全威胁

来源:https://blog.nsfocus.net/tomcat-local-rights-vulnerability-security-threats/

简述:2016年9月30日,legalhackers.com网站发布了一个关于Tomcat漏洞的公告,所涉及漏洞的编号为CVE-2016-1240。Debian系统的Linux上管理员通常利用apt-get进行包管理,debian包的一个初始化脚本中存在漏洞,会让deb包安装程序自动执行启动脚本,脚本位置/etc/init.d/tomcatN

(来源:绿盟科技威胁情报与网络安全实验室)

绿盟科技漏洞库十大漏洞

NSFOCUS 2016年10月之十大安全漏洞

声明:本十大安全漏洞由NSFOCUS(绿盟科技)安全小组 <security@nsfocus.com>根据安全漏洞的严重程度、利用难易程度、影响范围等因素综合评出,仅供参考。

http://www.nsfocus.net/index.php?act=sec_bug&do=top_ten

- 2016-10-12 Microsoft Edge远程代码执行漏洞(CVE-2016-7189)(MS16-119)

NSFOCUS ID: 35067

http://www.nsfocus.net/vulndb/35067

综述:Microsoft Edge是内置于Windows 10版本中的网页浏览器。Edge处理内存对象时存在远程代码执行漏洞,成功利用后可使攻击者获取敏感信息。

危害:远程攻击者可以通过诱使受害者打开恶意网页来利用此漏洞,从而控制受害者系统。

- 2016-10-13 Microsoft Office内存破坏漏洞(CVE-2016-7193)(MS16-121)

NSFOCUS ID: 35060

http://www.nsfocus.net/vulndb/35060

综述:Microsoft Office是微软公司开发的一套基于Windows操作系统的办公软件套装。Office若未正确处理RTF文件,在实现上存在Office RTF远程代码执行漏洞。可使攻击者在当前用户上下文中执行任意代码。

危害:攻击者可以通过诱使受害者打开恶意rtf文件来利用此漏洞,从而控制受害者系统。

- 2016-10-18 Adobe Reader/Acrobat释放后重利用漏洞(CVE-2016-6969)

NSFOCUS ID: 35161

http://www.nsfocus.net/vulndb/35161

综述:Adobe Reader是PDF文档阅读软件。Acrobat是PDF文档编辑软件。Adobe Reader/Acrobat < 11.0.18存在释放后重利用漏洞,远程攻击者利用此漏洞可执行任意代码。

危害:攻击者可以通过诱使受害者打开恶意pdf文件来利用此漏洞,从而控制受害者系统。

- 2016-10-13 Adobe Flash Player内存破坏漏洞(CVE-2016-6984)(apsb16-32)(MS16-127)

NSFOCUS ID: 35092

http://www.nsfocus.net/vulndb/35092

综述:Flash Player是多媒体程序播放器。Adobe Flash Player 23.0.0.162及更早版本在实现上存在内存破坏漏洞,远程攻击者利用此漏洞可导致任意代码执行。

危害:攻击者可以通过诱使受害者打开恶意swf文件来利用此漏洞,从而控制受害者系统。

- 2016-10-13 Microsoft Windows Graphics Component远程代码执行漏洞(CVE-2016-3393)(MS16-120)

NSFOCUS ID: 35066

http://www.nsfocus.net/vulndb/35066

综述:Microsoft Windows是流行的计算机操作系统。Windows GDI组件处理内存对象中存在远程代码执行漏洞。成功利用后可导致控制受影响系统。

危害:攻击者可以通过诱使受害者打开恶意图片文件来利用此漏洞,从而控制受害者系统。

- 2016-09-30 Siemens SCALANCE M-800/S615漏洞(CVE-2016-7090)

NSFOCUS ID: 34977

http://www.nsfocus.net/vulndb/34977

综述:SCALANCE M是工业路由器产品。Siemens SCALANCE M-800/S615模块(4.02之前版本固件),集成Web服务器未设置https会话cookie的安全标志。

危害:远程攻击者通过截获http会话,即可获取此cookie。

- 2016-10-08 IBM WebSphere Application Server任意代码执行漏洞(CVE-2016-5983)

NSFOCUS ID: 34990

http://www.nsfocus.net/vulndb/34990

综述:WebSphere是IBM的集成软件平台。IBM WebSphere Application Server (WAS)多个版本存在安全漏洞。

危害:经验证的远程用户通过构造的序列化对象,可执行任意Java代码。

- 2016-10-20 Schneider Electric PowerLogic PM8ECC硬编码密码漏洞(CVE-2016-5818)

NSFOCUS ID: 35151

http://www.nsfocus.net/vulndb/35151

综述:PowerLogic PM8ECC是Series 800 PowerMeter的通讯附件模式。PowerLogic PM8ECC 2.651及更高版本存在硬编码凭证漏洞。

危害:攻击者利用此漏洞可访问设备的配置数据。

- 2016-09-26 Apple iTunes WebKit内存破坏漏洞(CVE-2016-4767)

NSFOCUS ID: 34921

http://www.nsfocus.net/vulndb/34921

综述:iTunes是一款数字媒体播放应用程序。Safari是苹果计算机的最新操作系统Mac OS X

中的浏览器,使用了KDE的KHTML作为浏览器的运算核心。Windows系统上,Apple iOS、tvOS、 iTunes、Safari存在安全漏洞。

危害:远程攻击者通过构造的网站,利用此漏洞可执行任意代码或造成拒绝服务(内存破坏)。

- 2016-09-27 OpenSSL crypto/x509/x509_vfy.c拒绝服务漏洞(CVE-2016-7052)

NSFOCUS ID: 34922

http://www.nsfocus.net/vulndb/34922

综述:OpenSSL是一种开放源码的SSL实现,用来实现网络通信的高强度加密,现在被广泛地用于各种网络应用程序中。OpenSSL 1.0.2i版本,crypto/x509/x509_vfy.c存在安全漏洞。

危害:远程攻击者触发CRL操作,可造成拒绝服务。

(来源:绿盟科技威胁情报与网络安全实验室)

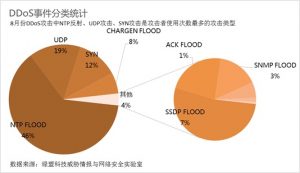

DDoS攻击类型

10月份绿盟科技科技威胁情报及网络安全实验室收集及梳理了超过18万次攻击,其中Chargen Flood、NTP Flood、SSDP Flood占据了绝大部分,这三类攻击的一个共性就是攻击的放大倍数比较高。

小提示

- Chargen Flood:Chargen 字符发生器协议(Character Generator Protocol)是一种简单网络协议,设计的目的是用来调试TCP 或UDP 协议程序、测量连接的带宽或进行QoS 的微调等。但这个协议并没有严格的访问控制和流量控制机制。流量放大程度在不同的操作系统上有所不同。有记录称,这种攻击类型最大放大倍数是358.8倍。

- NTP Flood:又称NTP Reply Flood Attack,是一种利用网络中时间服务器的脆弱性(无认证,不等价数据交换,UDP协议),来进行DDoS行为的攻击类型。有记录称,这种攻击类型最大放大倍数是556.9倍。

- SSDP Flood:智能设备普遍采用UPnP(即插即用)协议作为网络通讯协议, 而UPnP设备的相互发现及感知是通过SSDP协议(简单服务发现协议)进行的。更多相关信息,请关注绿盟科技DDoS威胁报告。

- 攻击者伪造了发现请求,伪装被害者IP地址向互联网上大量的智能设备发起SSDP请求,结果被害者就收到了大量智能设备返回的数据,被攻击了。有记录称,这种攻击类型最大放大倍数是30.8倍。

博客精选

关键基础设施系统攻击的检测、关联与呈现

由于需要运营复杂的物理信息系统,能源部门对于数据采集与监控系统(SCADA)之类的数字工控系统(ICS)越来越依赖。美国斯坦福国际研究中心(SRI)发布报告,介绍了DATES(能源部门威胁检测与分析)项目的部分研究成果,针对工业控制系统,我们修改、开发了几种入侵检测技术,并将整套检测技术集成并连接至ArcSight 的商业安全事件关联框架。

https://blog.nsfocus.net/detection-association-presentation-critical-infrastructure-system-attacks/

绿盟科技2016网络视频监控系统安全报告

近期国外多起DDoS攻击事件 涉及国内视频监控系统生成厂商 ,这些事件让 Mirai物联网恶意软件浮出水面 。同时,欧洲委员会正在规划新的物联网法规, 国际云安全联盟CSA发布物联网安全指南 。一时间物联网安全已经不再是理论,而是需要切实解决的问题。为此,绿盟科技旗下三个部门联合发布2016网络视频监控系统安全报告。

https://blog.nsfocus.net/nsfocus-2016-network-video-surveillance-system-security-report/

(来源:绿盟科技博客)

安全会议

安全会议是从近期召开的若干信息安全会议中选出,仅供参考。

DEEPSEC

时间:NOV 8–9

简介: Bringing together the world’s most renowned security professionals from academics, government, industry, and the underground hacking community.

网址:https://deepsec.net/

ISSA International Conference

时间:November 2-3, 2016

简介: Survival Strategies in a Cyber World

网址:https://www.issa.org/?issaconf_home

SCSC CYBER SECURITY CONCLAVE

时间:November 22-23, 2016

简介: Understanding the intensity and effects of growing cyber frauds, SCSC – Society for Cyberabad Security Council has come up with the very first edition of the Annual Cyber Security Conclave in 2015. This event is exclusively designed to create a mutual platform for experts and the public to come together and share knowledge on one pestering issue – cyber-crime and how to keep yourself within the boundaries of cyber security.

网址:http://kenes-exhibitions.com/cybersecurity/

如果您需要了解更多内容,可以

加入QQ群:570982169、486207500

直接询问:010-68438880-8669