绿盟科技发布了本周安全通告,周报编号NSFOCUS-19-04, 绿盟科技漏洞库 本周新增18条,其中高危7条。本次周报建议大家关注Symantec Reporter OS命令注入漏洞,Symantec Reporter CLI在实现中存在OS命令注入漏洞。具有Enable模式访问权限的远程攻击者可利用该漏洞,以提升的系统权限执行任意的操作系统命令。目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的页面下载。

焦点漏洞

- TP-Link WDR Series 命令注入漏洞

- CVE ID

- CVE-2019-6487

- NSFOCUS ID

- 42580

- 受影响版本

- TP-LINK WDR Series <= 3

- 漏洞点评

- TP-Link WDR Series是一款WDR系列无线路由器。TP-Link WDR Series v3及之前版本固件(例如:TL-WDR5620 V3.0版本),在实现中存在命令注入漏洞,该漏洞源于get_weather_observe citycode字段中包含了sehll元字符。远程攻击者可利用该漏洞执行代码。目前厂商还没有提供补丁或者升级程序,我们建议使用此软件的用户随时关注厂商的主页以获取最新版本。 (数据来源:绿盟威胁情报中心)

一. 互联网安全威胁态势

1.1 CVE统计

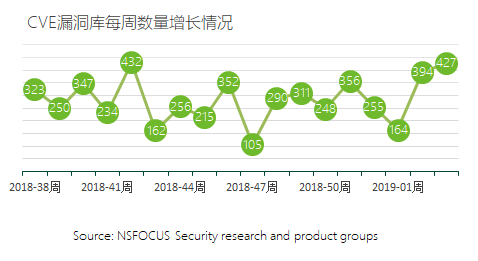

最近一周CVE公告总数与前期相比稍有增长。

1.2 威胁信息回顾

- 标题:Adobe修复了Experience Manager中可能导致信息泄露的XSS漏洞

- 时间:2019-01-22

- 简介:Adobe发布了安全更新,以解决可能导致信息泄露的Experience Manager和Experience Manager Forms中的多个XSS漏洞。

- 链接:https://securityaffairs.co/wordpress/80183/security/adobe-xss-flaws.html

- 标题:Linux APT中的关键RCE缺陷允许远程攻击者破解系统

- 时间:2019-01-22

- 简介:一位安全研究人员透露apt-get实用程序中一个新的关键远程代码执行漏洞的细节,这个漏洞可以被远程的中间人攻击者利用来破坏Linux机器。漏洞编号为CVE-2019-3462,位于APT包管理器中,这是一个广泛使用的实用程序,用于处理Debian,Ubuntu和其他Linux发行版上软件的安装,更新和删除。

- 链接:https://thehackernews.com/2019/01/linux-apt-http-hacking.html

- 标题:Anatova勒索软件

- 时间:2019-01-23

- 简介:研究人员在一个私有的点对点(p2p)网络中发现勒索软件Anatova。Anatova使用游戏或应用程序的图标诱骗受害者下载并执行它,并使用清单来请求管理员权限,实现了多种针对静态分析的有效保护技术,进行一些检查以避免在沙箱中运行。与其他勒索软件系列一样,Anatova的目标是加密受感染系统上的所有或多个文件,要求付款以解锁它们,该作者要求10DASH的加密货币支付赎金,目前价值约700美元。

- 链接:https://securingtomorrow.mcafee.com/other-blogs/mcafee-labs/happy-new-year-2019-anatova-is-here/

- 标题:谷歌浏览器添加恶意驱动器下载保护

- 时间:2019-01-24

- 简介:谷歌正在增加对自动阻止源自网站iframe的偷渡式下载的支持,这是攻击者首选的技术之一,可以在有或没有用户交互的情况下删除易受攻击机器上的恶意软件payload。浏览器下载是指浏览器在没有用户请求的情况下下载文件,在某些情况下甚至没有实现。这可以通过恶意广告,iframe的后台或攻击者在网站上种植的恶意脚本来完成,而无需用户交互。

- 链接:https://www.bleepingcomputer.com/news/security/google-chrome-adding-malicious-drive-by-downloads-protection/

- 标题:卡巴斯基发现GreyEnergy和Zebrocy的联系

- 时间:2019-01-24

- 简介:卡巴斯基安全专家发现了GreyEnergy恶意软件与Zebrocy之间的联系。至少自2015年以来,GreyEnergy一直活跃,它在乌克兰和波兰开展了侦察和网络间谍活动,将活动重点放在能源和运输行业以及其他高价值目标上。Zebrocy恶意软件是俄罗斯威胁组织APT28所使用,在俄罗斯军方机构GRU下运行。GreyEnergy和Zebrocy使用相同的命令和控制(C&C)基础设施,两者都使用与乌克兰和瑞典服务器相关的相同IP地址,并在2018年6月都被用于针对哈萨克斯坦许多工业公司的攻击。

- 链接:https://securityaffairs.co/wordpress/80268/apt/greyenergy-zebrocy-link.html

- 标题:俄语版Malspam推动Redaman银行恶意软件

- 时间:2019-01-23

- 简介:Redaman是针对银行的恶意软件,在2015年首次被发现对俄罗斯金融机构进行攻击。自2018年9月以来,发现Redaman俄语版本大规模分发活动。

- 链接:https://unit42.paloaltonetworks.com/russian-language-malspam-pushing-redaman-banking-malware/

- 标题:新的Ursnif恶意软件活动使用无文件感染

- 时间:2019-01-24

- 简介:Ursnif,也被称为Gozi ISFB,是一个不断发展的Gozi变种,多年来一直定期更新新功能。其源代码2014年在网上泄露,并且在其上构建了许多其他银行特洛伊木马,例如GozNym。 近期发现一个新的恶意软件活动,该活动使用PowerShell传播Ursnif银行木马以实现无文件持久性以隐藏反恶意软件解决方案。

- 链接:https://www.bleepingcomputer.com/news/security/new-ursnif-malware-campaign-uses-fileless-infection-to-avoid-detection/

- 标题:【2018DDoS攻击】IP团伙行为分析报告

- 时间:2019-01-23

- 简介:本报告是IP团伙主题系列中的开篇之作。绿盟科技后续计划研究团伙成员如何进化与联系,以及如何基于此构建更有效的防御措施。首次将DDoS攻击作为协同团伙活动进行研究,从这一全新角度来研究DDoS攻击,可以获得一些独特见解,有助于我们更好地检测、缓解、取证分析甚至预测DDoS攻击。

- 链接:https://blog.nsfocus.net/behavior_analysis_of_ip_chain_gangs/

(数据来源:绿盟科技 威胁情报中心 收集整理)

二. 漏洞研究

2.1 漏洞库统计

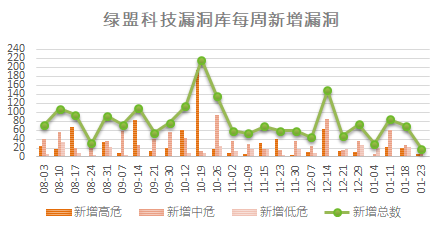

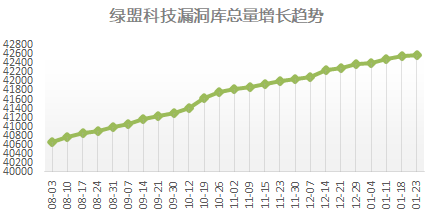

截止到2019年1月23日,绿盟科技漏洞库已收录总条目达到42583条。本周新增漏洞记录18条,其中高危漏洞数量7条,中危漏洞数量11条,低危漏洞数量0条。

- Siemens SICAM A8000 Series 拒绝服务安全漏洞(CVE-2018-13798)

- 危险等级:中

- cve编号:CVE-2018-13798

- Xytronix Research&Design ControlByWeb X-320M 跨站脚本漏洞(CVE-2018-18882)

- 危险等级:高

- cve编号:CVE-2018-18882

- Xytronix Research&Design ControlByWeb X-320M 身份验证安全漏洞(CVE-2018-18881)

- 危险等级:高

- cve编号:CVE-2018-18881

- ABB CP400PB TextEditor 输入验证漏洞(CVE-2018-19008)

- 危险等级:高

- cve编号:CVE-2018-19008

- OmronCX-Supervisor 代码注入安全漏洞(CVE-2018-19011)

- 危险等级:高

- cve编号:CVE-2018-19011

- OmronCX-Supervisor 命令注入安全漏洞(CVE-2018-19015)

- 危险等级:高

- cve编号:CVE-2018-19015

- OmronCX-Supervisor 命令注入安全漏洞(CVE-2018-19013)

- 危险等级:中

- cve编号:CVE-2018-19013

- OmronCX-Supervisor 类型混淆安全漏洞(CVE-2018-19019)

- 危险等级:高

- cve编号:CVE-2018-19019

- OmronCX-Supervisor 释放后重利用安全漏洞(CVE-2018-19017)

- 危险等级:高

- cve编号:CVE-2018-19017

- Microsoft Team Foundation Server信息泄露安全漏洞(CVE-2019-0647)

- 危险等级:中

- BID:106650

- cve编号:CVE-2019-0647

- Microsoft Team Foundation Server跨站脚本安全漏洞(CVE-2019-0646)

- 危险等级:中

- BID:106651

- cve编号:CVE-2019-0646

- Microsoft Skype for Business Server 欺骗安全漏洞(CVE-2019-0624)

- 危险等级:中

- cve编号:CVE-2019-0624

- Adobe Acrobat和Reader 缓冲区溢出漏洞(CVE-2018-19722)

- 危险等级:中

- cve编号:CVE-2018-19722

- IBM Security Identity Manager XML外部实体注入漏洞(CVE-2018-2019)

- 危险等级:中

- BID:106657

- cve编号:CVE-2018-2019

- TP-Link WDR Series 命令注入漏洞( CVE-2019-6487)

- 危险等级:中

- cve编号:CVE-2019-6487

- Schneider Electric IIoT Monitor 信息泄露漏洞( CVE-2018-7839)

- 危险等级:中

- cve编号:CVE-2018-7839

- GNU C Library string组件拒绝服务安全漏洞(CVE-2019-6488)

- 危险等级:中

- cve编号:CVE-2019-6488

- GNU C Library 安全漏洞(CVE-2016-10739)

- 危险等级:中

- cve编号:CVE-2016-10739

(数据来源:绿盟威胁情报中心)