绿盟科技发布了本周安全通告,周报编号NSFOCUS-19-12, 绿盟科技漏洞库 本周新增62条,其中高危22条。本次周报建议大家关注Microsoft Windows Kernel 本地权限提升漏洞,Microsoft Windows kernel没有正确地处理内存对象时,在实现中存在权限提升漏洞。本地攻击者可登录到系统并运行特制的应用程序,利用该漏洞执行任意代码。目前厂商已经提供补丁程序,请到厂商的相关页面下载补丁。

焦点漏洞

- Microsoft Windows Kernel 本地权限提升漏洞

- CVE ID

- CVE-2019-0696

- NSFOCUS ID

- 42961

- 受影响版本

- Microsoft Windows Server 2019

- Microsoft Windows Server 2016

- Microsoft Windows 10

- 漏洞点评

- Microsoft Windows是一套个人设备使用的操作系统。Microsoft Windows是美国微软(Microsoft)公司的一套个人设备使用的操作系统。Microsoft Windows kernel没有正确地处理内存对象时,在实现中存在权限提升漏洞。本地攻击者可登录到系统并运行特制的应用程序,利用该漏洞执行任意代码。目前厂商已经提供补丁程序,请到厂商的相关页面下载补丁。

(数据来源:绿盟威胁情报中心)

一. 互联网安全威胁态势

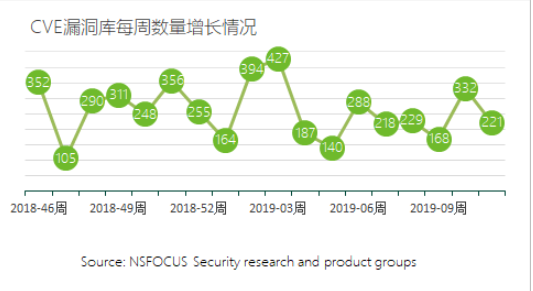

1.1 CVE统计

最近一周CVE公告总数与前期相比有明显下降。

1.2 威胁信息回顾

- 标题:Mozilla Firefox和Microsoft Edge在Pwn2Own的第二天被攻破

- 时间:2019-03-22

- 简介:在Pwn2Own 2019温哥华的第二天,竞争对手成功攻破了Mozilla Firefox和Microsoft Edge浏览器,以及VMware Workstation客户端,获得了总计270,000美元的现金奖励。

- 链接:https://www.bleepingcomputer.com/news/security/mozilla-firefox-and-microsoft-edge-hacked-on-second-day-of-pwn2own/

- 标题:Safari,Virtualbox,VMware在Pwn2Own 2019的第一天被攻破

- 时间:2019-03-21

- 简介:在2019年温哥华Pwn2Own的第一天,参赛者能够成功入侵Apple Safari网络浏览器,Oracle的VirtualBox和VMware Workstation,获得了总计240,000美元的现金奖励。Fluoroacetate团队在Pwn2Own的第一天就针对所有这三个应用程序,成功地利用了所有这些应用程序并在此过程中赚了160,000美元。

- 链接:https://www.bleepingcomputer.com/news/security/safari-virtualbox-vmware-get-hacked-during-first-day-of-pwn2own-2019/

- 标题:Facebook多年来在纯文本中存储密码

- 时间:2019-03-21

- 简介:数以亿计的Facebook用户密码以明文形式存储了多年。早在2012年就有2亿到6亿个密码以明文形式存储,并且可以被数千名Facebook员工搜索到。纯文本意味着存储的密码是未加密的,并且可以访问Facebook内部数据存储系统的人员可以轻松访问和读取这些密码。

- 链接:https://threatpost.com/facebook-stored-passwords-in-plain-text-for-years/143032/

- 标题:俄罗斯黑客组织在欧盟五月大选之前发起攻击活动

- 时间:2019-03-21

- 简介:FireEye周四表示,俄罗斯黑客已经在欧盟议会选举之前针对欧洲政府系统发起攻击活动。该公司发现,两个由俄罗斯国家赞助的黑客组织APT28和Sandworm使用鱼叉式网络钓鱼引诱在政府机构的工作人员修改密码,从而使黑客截取信息。

- 链接:https://www.cnbc.com/2019/03/21/russian-hackers-target-european-governments-ahead-of-election-fireeye.html

- 标题:2018年80%的漏洞利用瞄准微软

- 时间:2019-03-19

- 简介:连续第二年,微软成为网络犯罪分子漏洞利用主要针对的目标,前十大漏洞中有八个影响其产品,2017年,前十大漏洞中有七个也影响到微软。相反,2016年和2015年的大部分漏洞都是针对Adobe Flash Player。

- 链接:https://www.bleepingcomputer.com/news/security/80-percent-of-the-top-exploited-vulnerabilities-targeted-microsoft-in-2018/

- 标题:FBI对15个DDoS Booter站点打击初见成效

- 时间:2019-03-19

- 简介:近期DDoS攻击的数量大幅下降,这一减少主要归功于FBI成功删除了15个大型’Booter’网站,据称这些网站自2014年以来已经造成超过200,000次DDoS攻击。 联邦调查局不仅打击了总攻击数量,而且平均和最大攻击规模分别下降了85.36%和23.91%。但由于硬件/软件漏洞和人为造成的疏忽,僵尸网络和DDoS目前还不会被完全杜绝。

- 链接:https://threatpost.com/threatlist-ddos-attack-sizes-drop-85-percent-post-fbi-crackdown/142907/

- 标题:勒索软件攻击全球最大铝生产商

- 时间:2019-03-19

- 简介:全球最大的铝生产商 Norsk Hydro 在经历了勒索软件攻击之后造成公司的IT系统无法使用,被迫关闭了欧洲和美国的几家工厂。该事件最早是由该公司的IT专家在周一晚间发现的,该公司正在努力处理勒索软件,并调查了解事件的全部程度。Norsk Hydro总部位于奥斯陆,是全球最大的铝业公司之一,业务遍及全球约50个国家及各大洲。 由于这一事件,该公司的股票在撰写本文时下跌了约1%。

- 链接:https://thehackernews.com/2019/03/norsk-hydro-ransomware-attack.html

- 标题:BEC攻击者利用比特币将赃款变为合法收入

- 时间:2019-03-19

- 简介:由于及时通讯已经成为一种常见通信形式,因此商业电子邮件妥协(BEC)攻击者已开始通过利用SMS消息来欺骗的目标。BEC网络钓鱼诈骗是指攻击者联系公司员工并伪装成公司的高管,并要求他们将个人信息或购买礼品卡密码发送给攻击者,攻击者转换成比特币后,变为合法收入。

- 链接:https://www.bleepingcomputer.com/news/security/business-email-compromise-bec-attacks-moving-to-mobile/

- 标题:钓鱼网站伪装成阿拉伯政府网站长达三年

- 时间:2019-03-20

- 简介:代号为“Bad Tidings”的攻击活动通过伪装成为阿拉伯政府的电子服务门户网站Absher来吸引受害者。 该活动自2016年11月以来一直在进行,但Anomali的研究人员表示,在过去几个月中,网络钓鱼登陆页面的数量突然飙升。 Anomali和沙特电信公司认为Bad Tidings活动重点关注沙特阿拉伯王国(KSA)的政府机构电子服务,表明攻击组织试图从网站中骗取钱财。

- 链接:https://threatpost.com/phishing-campaign-saudi-gov/142998/

- 标题:网络钓鱼广告系列积极针对Netflix和AMEX客户

- 时间:2019-03-19

- 简介:威胁研究团队发现了两起针对Netflix和AMEX的大规模活跃的网络钓鱼活动,针对Netflix客户端的网络钓鱼活动将其受害者重定向到一个逼真的可下载表单,旨在收集和泄露信用卡信息(卡号,到期日期,银行名称,PIN和安全代码)和帐单信息(姓名,电子邮件,SSN,地址,电话和出生日期)。

- 链接:https://www.bleepingcomputer.com/news/security/netflix-and-amex-customers-actively-targeted-by-phishing-campaigns/

(数据来源:绿盟科技 威胁情报中心 收集整理)

二. 漏洞研究

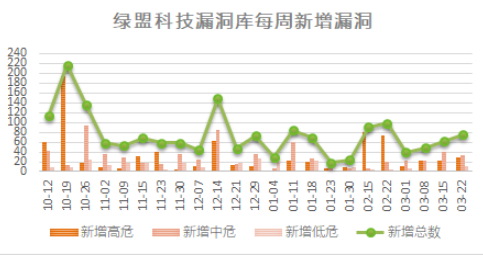

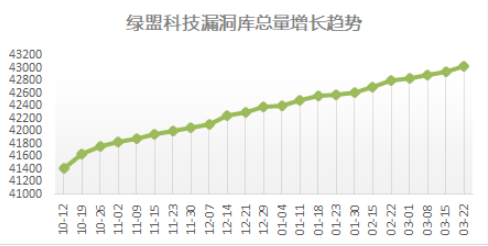

2.1 漏洞库统计

截止到2019年3月22日,绿盟科技漏洞库已收录总条目达到43024条。本周新增漏洞记录75条,其中高危漏洞数量30条,中危漏洞数量34条,低危漏洞数量11条。

- Microsoft Windows Subsystem for Linux 本地权限提升漏洞 (CVE-2019-0694)

- 危险等级:中

- BID:107245

- cve编号:CVE-2019-0694

- Microsoft Windows SMB Server 信息泄露漏洞 (CVE-2019-0703)

- 危险等级:中

- BID:107228

- cve编号:CVE-2019-0703

- Microsoft Windows SMB Server 信息泄露漏洞 (CVE-2019-0704)

- 危险等级:中

- BID:107246

- cve编号:CVE-2019-0704

- Microsoft Windows SMB Server 信息泄露漏洞 (CVE-2019-0821)

- 危险等级:中

- BID:107358

- cve编号:CVE-2019-0821

- Microsoft Windows Subsystem for Linux 本地权限提升漏洞 (CVE-2019-0682)

- 危险等级:中

- BID:107225

- cve编号:CVE-2019-0682

- Microsoft Windows Subsystem for Linux 本地权限提升漏洞 (CVE-2019-0689)

- 危险等级:中

- BID:107240

- cve编号:CVE-2019-0689

- Microsoft Windows Subsystem for Linux 本地权限提升漏洞 (CVE-2019-0692)

- 危险等级:中

- BID:107241

- cve编号:CVE-2019-0692

- Microsoft Windows Subsystem for Linux 本地权限提升漏洞 (CVE-2019-0693)

- 危险等级:中

- BID:107243

- cve编号:CVE-2019-0693

- Microsoft Windows Print Spooler信息泄露漏洞 (CVE-2019-0759)

- 危险等级:中

- BID:107270

- cve编号:CVE-2019-0759

- Microsoft Windows Win32k本地信息泄露漏洞 (CVE-2019-0776)

- 危险等级:中

- BID:107197

- cve编号:CVE-2019-0776

- Microsoft Windows Kernel 本地信息泄露漏洞 (CVE-2019-0702)

- 危险等级:中

- BID:107193

- cve编号:CVE-2019-0702

- Microsoft Windows Kernel 本地权限提升漏洞 (CVE-2019-0696)

- 危险等级:中

- BID:107199

- cve编号:CVE-2019-0696

- Microsoft Windows Kernel 本地信息泄露漏洞 (CVE-2019-0775)

- 危险等级:中

- BID:107196

- cve编号:CVE-2019-0775

- Microsoft Windows Kernel 本地信息泄露漏洞 (CVE-2019-0767)

- 危险等级:中

- BID:107195

- cve编号:CVE-2019-0767

- Microsoft Windows Kernel 本地信息泄露漏洞 (CVE-2019-0755)

- 危险等级:中

- BID:107194

- cve编号:CVE-2019-0755

- Microsoft Windows Kernel 本地信息泄露漏洞 (CVE-2019-0782)

- 危险等级:中

- BID:107198

- cve编号:CVE-2019-0782

- Cisco Common Services Platform Collector静态凭证漏洞 (CVE-2019-1723)

- 危险等级:高

- BID:107405

- cve编号:CVE-2019-1723

- Adobe Digital Editions 堆缓冲区溢出漏洞 (CVE-2019-7095)

- 危险等级:高

- BID:107354

- cve编号:CVE-2019-7095

- Adobe Photoshop CC任意代码执行漏洞 (CVE-2019-7094)

- 危险等级:高

- BID:107357

- cve编号:CVE-2019-7094

- Cisco Small Business SPA514G IP Phones SIP拒绝服务漏洞 (CVE-2018-0389)

- 危险等级:高

- cve编号:CVE-2018-0389

- IBM Robotic Process Automation with Automation Anywhere跨站脚本漏洞 (CVE-2018-1908)

- 危险等级:中

- BID:107431

- cve编号:CVE-2018-1908

- Intel CSME/Intel(R) Server Platform Services 安全限制绕过漏洞 (CVE-2018-12192)

- 危险等级:中

- cve编号:CVE-2018-12192

- Intel CSME/Intel TXE未授权数据修改漏洞 (CVE-2018-12188)

- 危险等级:中

- cve编号:CVE-2018-12188

- Intel CSME/Intel TXE Content Protection子系统未授权数据修改漏洞 (CVE-2018-12189)

- 危险等级:中

- cve编号:CVE-2018-12189

- Intel CSME/Intel TXE 任意代码执行漏洞 (CVE-2018-12190)

- 危险等级:高

- cve编号:CVE-2018-12190

- Intel(R) Active Management Technology任意代码执行漏洞 (CVE-2018-12196)

- 危险等级:中

- cve编号:CVE-2018-12196

- Intel(R) Active Management Technology任意代码执行漏洞 (CVE-2018-12185)

- 危险等级:高

- cve编号:CVE-2018-12185

- RSA Archer GRC Platform信息泄露漏洞 (CVE-2019-3715)

- 危险等级:高

- BID:107443

- cve编号:CVE-2019-3715

- RSA Archer GRC Platform信息泄露漏洞 (CVE-2019-3716)

- 危险等级:高

- BID:107406

- cve编号:CVE-2019-3716

- Intel(R) Active Management Technology拒绝服务漏洞 (CVE-2018-12187)

- 危险等级:高

- cve编号:CVE-2018-12187

- Intel(R) Capability Licensing Service权限提升漏洞 (CVE-2018-12200)

- 危险等级:高

- cve编号:CVE-2018-12200

- Intel(R) Server Platform Services拒绝服务漏洞 (CVE-2018-12198)

- 危险等级:中

- cve编号:CVE-2018-12198

- Intel CSME/Intel(R) Server Platform Services任意代码执行漏洞 (CVE-2018-12208)

- 危险等级:高

- cve编号:CVE-2018-12208

- Intel CSME/Intel(R) Server Platform Services任意代码执行漏洞 (CVE-2018-12191)

- 危险等级:中

- cve编号:CVE-2018-12191

- Intel CSME/Intel TXE 缓冲区溢出漏洞 (CVE-2018-12199)

- 危险等级:中

- cve编号:CVE-2018-12199

- VMWare Horizon Connection Server信息泄露漏洞(CVE-2019-5513)

- 危险等级:中

- cve编号:CVE-2019-5513

- VMware Workstation权限提升漏洞(CVE-2019-5512)

- 危险等级:高

- cve编号:CVE-2019-5512

- VMware Workstation权限提升漏洞(CVE-2019-5511)

- 危险等级:高

- cve编号:CVE-2019-5511

- Intel(R) Graphics Driver for Windows信息泄露漏洞(CVE-2018-12209)

- 危险等级:低

- cve编号:CVE-2018-12209

- Intel(R) Graphics Driver for Windows释放后重利用漏洞(CVE-2018-18091)

- 危险等级:中

- cve编号:CVE-2018-18091

- Intel(R) Graphics Driver for Windows信息泄露漏洞(CVE-2018-18090)

- 危险等级:低

- cve编号:CVE-2018-18090

- Intel(R) Graphics Driver for Windows信息泄露漏洞(CVE-2018-12219)

- 危险等级:低

- cve编号:CVE-2018-12219

- Intel(R) Graphics Driver for Windows任意代码执行漏洞(CVE-2018-12220)

- 危险等级:低

- cve编号:CVE-2018-12220

- Intel(R) Graphics Driver for Windows整数溢出漏洞(CVE-2018-12221)

- 危险等级:低

- cve编号:CVE-2018-12221

- Intel(R) Graphics Driver for Windows越界内存读取漏洞(CVE-2018-12222)

- 危险等级:低

- cve编号:CVE-2018-12222

- Intel(R) Graphics Driver for Windows访问控制漏洞(CVE-2018-12223)

- 危险等级:中

- cve编号:CVE-2018-12223

- Intel(R) Graphics Driver for Windows缓冲区溢出漏洞(CVE-2018-12224)

- 危险等级:低

- cve编号:CVE-2018-12224

- Intel(R) Graphics Driver for Windows信息泄露漏洞(CVE-2018-18089)

- 危险等级:低

- cve编号:CVE-2018-18089

- Intel(R) Graphics Driver for Windows拒绝服务漏洞(CVE-2018-12215)

- 危险等级:低

- cve编号:CVE-2018-12215

- Intel(R) Graphics Driver for Windows任意代码执行漏洞(CVE-2018-12216)

- 危险等级:高

- cve编号:CVE-2018-12216

- Intel(R) Graphics Driver for Windows信息泄露漏洞(CVE-2018-12217)

- 危险等级:低

- cve编号:CVE-2018-12217

- Intel(R) Graphics Driver for Windows内存泄露漏洞(CVE-2018-12218)

- 危险等级:低

- cve编号:CVE-2018-12218

- Intel(R) Graphics Driver for Windows内存破坏漏洞(CVE-2018-12214)

- 危险等级:高

- cve编号:CVE-2018-12214

- Intel(R) Graphics Driver for Windows内存破坏漏洞(CVE-2018-12213)

- 危险等级:中

- cve编号:CVE-2018-12213

- Intel(R) Graphics Driver for Windows缓冲区溢出漏洞(CVE-2018-12212)

- 危险等级:中

- cve编号:CVE-2018-12212

- Intel(R) Graphics Driver for Windows拒绝服务漏洞(CVE-2018-12210)

- 危险等级:中

- cve编号:CVE-2018-12210

- Intel(R) Graphics Driver for Windows拒绝服务漏洞(CVE-2018-12211)

- 危险等级:中

- cve编号:CVE-2018-12211

- CUJO Smart Firewall mdnscap远程代码执行漏洞(CVE-2018-4003)

- 危险等级:高

- cve编号:CVE-2018-4003

- CUJO Smart Firewall dhcpd.conf任意命令执行漏洞(CVE-2018-3969)

- 危险等级:高

- cve编号:CVE-2018-3969

- CUJO Smart Firewall mdnscap拒绝服务漏洞(CVE-2018-4002)

- 危险等级:中

- cve编号:CVE-2018-4002

- CUJO Smart Firewall 防火墙绕过漏洞(CVE-2018-4030)

- 危险等级:中

- cve编号:CVE-2018-4030

- CUJO Smart Firewall 任意脚本执行漏洞(CVE-2018-4031)

- 危险等级:高

- cve编号:CVE-2018-4031

- CUJO Smart Firewall 拒绝服务漏洞(CVE-2018-4011)

- 危险等级:中

- cve编号:CVE-2018-4011

- CUJO Smart Firewall DHCP主机名命令注入漏洞(CVE-2018-3963)

- 危险等级:高

- cve编号:CVE-2018-3963

- CUJO Smart Firewall 任意脚本执行漏洞(CVE-2018-3985)

- 危险等级:高

- cve编号:CVE-2018-3985

- Cisco IP Phone 8800 Series 路径遍历任意文件写漏洞(CVE-2019-1765)

- 危险等级:高

- BID:107500

- cve编号:CVE-2019-1765

- Cisco IP Phone 8800 Series 授权绕过漏洞(CVE-2019-1763)

- 危险等级:高

- BID:107499

- cve编号:CVE-2019-1763

- Cisco IP Phone 8800 Series 拒绝服务漏洞(CVE-2019-1766)

- 危险等级:高

- BID:107498

- cve编号:CVE-2019-1766

- Cisco IP Phone 7800/8800 Series远程代码执行漏洞(CVE-2019-1716)

- 危险等级:高

- BID:107503

- cve编号:CVE-2019-1716

- Cisco IP Phone 8800 Series跨站请求伪造漏洞(CVE-2019-1764)

- 危险等级:高

- BID:107502

- cve编号:CVE-2019-1764

- Mozilla Firefox IonMonkey JIT编译器内存破坏漏洞(CVE-2019-9792)

- 危险等级:高

- cve编号:CVE-2019-9792

- Mozilla Firefox类型混淆安全漏洞(CVE-2019-9791)

- 危险等级:高

- cve编号:CVE-2019-9791

- Mozilla Firefox和Firefox ESR 内存破坏安全漏洞(CVE-2019-9788)

- 危险等级:高

- cve编号:CVE-2019-9788

- Mozilla Firefox和Firefox ESR 内存破坏安全漏洞(CVE-2019-9789)

- 危险等级:高

- cve编号:CVE-2019-9789

- Mozilla Firefox释放后重利用漏洞(CVE-2019-9790)

- 危险等级:高

- cve编号:CVE-2019-9790

(数据来源:绿盟威胁情报中心)