从近期的热点来看,GDPR法案、Facebook数据泄露事件、BigID夺冠等等都彰显了个人信息安全日益增加的重要性。本篇文章介绍了如何应用内部威胁模型以及通过五个步骤成功实施计划,其提供了一个能够有效应对内部安全威胁,保护用户个人信息的安全思路。

在本次RSA2018大会中,Teradata和Monsanto公司的CISO,James Christiansen和Gary Harbison给大家分享了“Turning Your Security Strategy Inside Out—Managing Insider Threat”的主题,介绍了如何应用内部威胁模型以及通过五个步骤成功实施计划,这提供了一个能够有效应对内部安全威胁,保护用户个人信息的安全思路,下面对这个主题重点内容进行解读。

三大内部威胁

该主题将内部威胁人员分成了三类:

- 蓄意破坏的内部人员。如心怀恶意的离职人员、有权限的用户个人信息盗取人员和有组织有目标的内部攻击等

- 无意导致破坏的内部人员

- 伪装成内部人员的外部攻击者

分类后,便于后续在制定安全策略时能够针对不同类别的威胁人员采取对应措施。

内部安全威胁特点

演讲者认为由于内部安全威胁存在如下特点,导致应对内部安全威胁比其他威胁更难:

- 内部人员具有物理和逻辑访问权限,了解内部流程和机制,绕过了主要的安全控制措施。

- 难以从内部人员的日常工作中区分出来哪些是正常行为,哪些是恶意行为。

- 内部人员熟悉现网部署的检测和控制等安全措施,很容易对他们的行为进行伪装和清除。

- 需要在数据管理和访问控制方面有非常成熟的措施。

- 内部人员攻击潜伏时间长,并且导致的损失巨大。

- 难以对内部攻击人员进行定罪,内部人员通常会以操作错误为理由,不容易找到确凿的证据,而且往往由于一些其他原因不予以起诉。

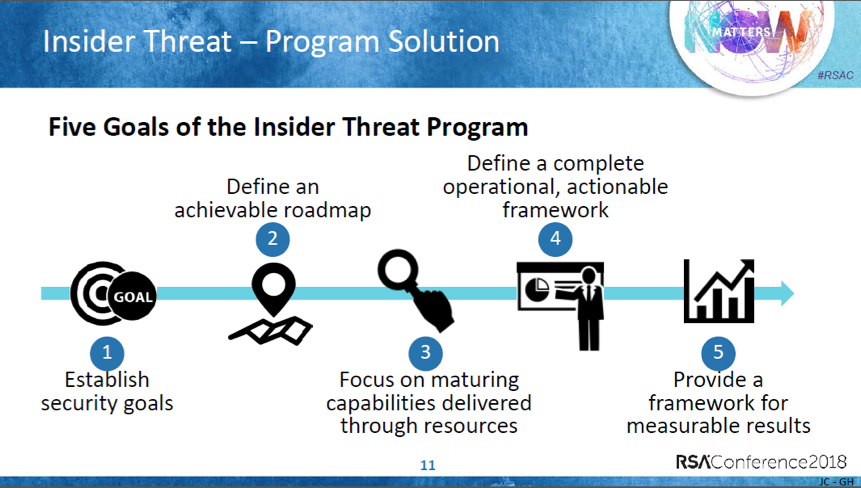

因此,演讲者结合自己公司在内部安全威胁应对方面的实践经验,分享了一个如何通过五步实现应对内部安全威胁的计划。

内部安全威胁应对计划

阶段1:建立内部威胁应对计划

本阶段是计划能否成功的重点,需要向领导介绍管理内部威胁的重要性并获得领导支持,同时建立相应的流程和政策,成立一个跨部门的协同工作组,以便能够将计划顺利推进。

此外,还需要清楚公司的潜在攻击者是谁?哪些人可能成为被渗透的目标?谁的风险较高?以及他们的目标是哪些高价值的信息?

在了解以上信息后,可以根据攻击链建立内部威胁应对模型,演讲者提供了一个以内部人员攻击链为例的安全模型,在不同攻击阶段需要选择合适的技术和流程以应对该阶段的攻击行为。

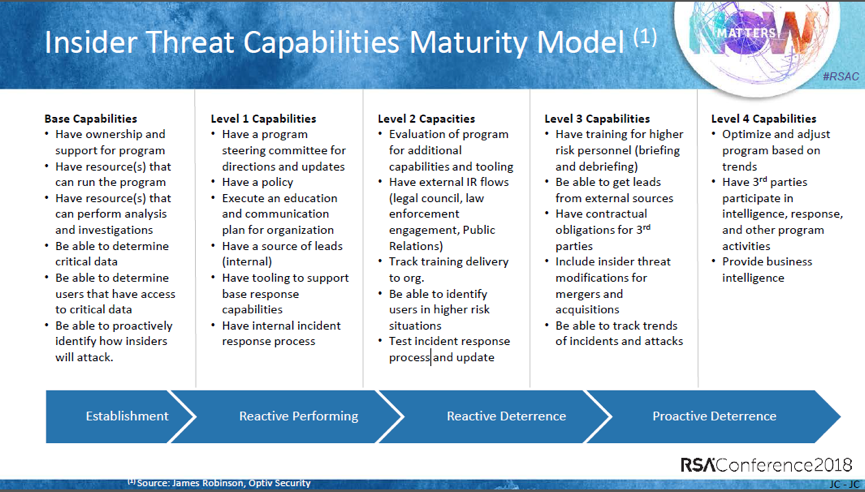

同时,演讲者引用了一个内部威胁能力成熟度模型,将内部威胁应对能力分成了五级,基础能力级能够有效执行内部威胁计划,拥有能够执行分析和调查的资源,可以确定关键数据,能够主动识别内部人员如何进行攻击;被动执行级有专门的部门进行指导和更新,制定了清晰的政策,具备基础响应能力支撑工具和内部事件响应流程;被动检测阻断级具备评估附加能力和工具的程序,能识别高风险内部人员,可以测试响应过程并持续更新;主动检测阻断级包括两级能力,3级能力能够从外部来源获取线索并主动跟踪事件和攻击的趋势情况,4级能力能够根据趋势实时调整和优化策略,并能够提供商业情报信息。企业可以根据要求评估当前的内部威胁能力成熟度处于哪一级,并制定计划逐步对能力进行升级。

最后,阶段1还需要计算内部风险情况,并了解内部威胁需要重点关注的人员是哪些,如蓄意或非恶意的特权用户、第三方合作厂商人员、离职人员和存在不确定因素的人员。

阶段2:执行控制和流程

在本阶段需要启动内部威胁计划的框架,建立一个标准的调查流程,接收DLP或SIME工具的告警,结合其他产品实时感知内部人员攻击行为。

阶段3:可使用的管控措施

该阶段需要根据公司的规模分配专用资源,建立一个虚拟/跨职能团队来处理问题和执行计划,并从被动运营模式转变为计划级别;对内部人员的行为进行修正,让员工可以及时发现和报告异常行为;优化检测工具手段,如向告警中增加初始分析信息以提供关联内容,使得告警处置更加智能;同时还需要对授权访问进行正式和有用的审核。

阶段4:有目标的操作措施

本阶段重点是监控环境中的变化,对现网安全工具进行升级,并使用一些专业的安全工具,如DLP、SIEM、数据加密、用户行为监控、网络隔离、基于人工智能的行为分析预测、身份和特权访问管理等工具手段;对特定用户组开展行为画像,确定哪些是正常行为,哪些是异常行为;重点监测技术方面和物理层面可以确定的潜在内部攻击行为;对执行情况进行评估,便于及时调整分析策略和跟踪进度。

阶段5:关注战略业务重点

在本阶段需要与公司业务进行充分结合,关注公司的重点战略业务是哪些,围绕企业活动制定内部威胁应对计划,建立融合网络威胁和内部情报中心,以应对复杂的对手和内部威胁;执行严格的招聘措施,对那些可能涉及敏感信息的人员进行心理测试和背景调查。

保护用户个人信息刻不容缓

用户个人信息是内部攻击人员的重要目标,也是互联网时代最有价值的数据之一,各国都制定了相应的法律法规来进行保护。如即将在5月正式实施的欧盟“一般数据保护条例”(GDPR),对个人数据的收集和之后的存储使用规定了更高的透明度与管控要求,美国和日本等发达国家也通过政府立法和行业自律来实现个人信息安全保护。

对于我国运营商,不仅要满足《网络安全法》等法律法规中涉及个人信息的相关规定,还需满足行业监管要求,如《电信和互联网用户个人信息保护规定》和“基础电信企业网络与信息安全工作考核”要求。因此,如何有效保护用户个人信息,是运营商日常安全管理工作中的重点,以上提供了一个能够有效应对内部安全威胁,保护用户个人信息的安全思路。