在2019 RSAC上,笔者发现了云安全方面有一些变化的趋势,与大家分享。分两部分,第一部分是第一天的CSA(Cloud Security Alliance)高峰论坛,第二部分是展会和session的见闻。

一、CSA峰会见闻

2019年是CSA成立的第十个年头,所以高峰论坛的主题也是围绕着十年庆典开展。开场的十年预告片介绍CSA的十年发展,有一页专门提到了2014年进入了中国(BTW 那年笔者还在CSA高峰论坛上做了SDN安全的演讲)。

在展望环节,CEO Jim在介绍下个十年云安全所遇到的问题,由于云计算成了其他信息系统的中心,如物联网系统离不开云计算支撑的中心平台,数据分析和AI需要云计算平台的分布式计算和存储能力,其他应用系统也大多基于云计算平台,所以CSA也开始在研究各种其他方向的研究,例如数据分析、AI、物联网、区块链等等。前两年绿盟科技参加过CSA的物联网标准编写,不过这些横向研究的发展还值得商榷,优点在于发现垂直领域或交叉领域的云计算安全问题,尽早提出解决办法,缺点是可能会忽略云计算自身形态的发展特点,笔者似乎还没听到CSA关于容器和云原生方面的工作。

演讲环节,Cyxtear和Zscalar都在讲软件定义边界SDP。跟往年一样,CSA一直在推它的SDP,不过这次新增了零信任。SDP和零信任这两个技术下面再介绍,不过本质上,企业上云、大型分支企业、移动办公等场景下,安全团队解决的一个问题是:复杂环境和业务变化导致访问控制授权不一致。

Zscaler的Jay Chaudhry提到,很多中小公司在一开始就采用了Cloud only的策略,但还有大量已有on-prem基础设施的企业采用Cloud first的策略,一方面接入公有云,拥抱如Office 365、Saleforce、AWS EC2/S3等服务,另一方面打通传统数据中心和云平台,这样访问控制策略就变得复杂:每个环境都有自己的访问控制机制,如何保证总体策略一致性、访问安全性和良好用户体验?

目前行业推荐的技术原则是零信任,即在任何时候,主体访问客体都假定是不可信的,客体资源是默认不可见,除非主体向控制器提供了必要的凭证,且控制器认为满足业务所需的访问控制策略。事实上,零信任有很多实现方式,例如软件定义边界、微分段、移动目标防护MTD等等。

这些方法都能实现如下功能:

1 减少攻击面,因为被保护的资产默认是不可见的

2 保护访问控制,基于身份而非网络地址的访问可以保证访问控制策略的一致性

3 使攻击难度增加,强化的防护机制可使低级攻击者知难而退,增加高级攻击者的难度。

此外,在嘉宾讨论环节,也就合规性、敏捷开发、网络保险等话题展开讨论,毕竟云计算也是信息系统,普通网络环境中遇到的安全问题,CIO/CISO同样也关心。

最后一点感受是尽管2019年的礼品也很丰厚,CSA峰会没有往年那么受关注了。也许大家认为云计算是企业业务的必选项,云安全必须要上,现在的云安全产品已经成熟。

现在的云安全产品已经成熟。让我们回顾一下Gartner的预测:

SPA:云安全最终变成普通的安全

SPA:在2020年前,50%的企业将业务工作流放到本地需要作为异常事件进行审批。公司“无云”的策略会和现在“无网络”的策略一样少。

SPA:在2019年前,超过30%的100家最大厂商的新软件投资会从“云优先”转到“只有云”。

SPA:在2022年前,我们不会认为“云计算”是异常的场景,反而会使用“本地计算”这词去描述不常见的场景。

二、云安全发展观察

先谈结论:谈CASB的少了,讨论云原生、DevOps、容器和编排安全的多了。

如果要将云安全的发展分几个阶段的话,笔者会大致分为如下阶段:

1 基础IaaS云安全

这一阶段主要讨论如何防护私有云和公有云IaaS的基础设施(主要为VM)安全,私有云以安全代理、安全资源池为主,公有云以云平台自身防护机制加第三方虚拟化安全设备组成的Sec-aaS为主。

2 SaaS云安全

国外很多中小企业没有技术实力搭建虚拟机,部署开展业务所需应用,这种情况下公有云提供了各种云上的应用SaaS服务,例如Saleforce、Office 365等,实现了无处不在的办公和协同。这种场景下,安全需求变成了如何满足企业员工按照企业合规性要求,又能获得便捷的云上服务。CASB的出现,通过应用层的业务检测和防护,解决了云SaaS业务的访问控制、可视度获得、异常检测、攻击阻断,以及数据防泄漏等一系列问题。

3趋向混合环境的云安全

随着大企业逐步上云,情况变得更加复杂,例如分支机构、总部、云平台(混合云、多云)各种环境会交织在一起,显然无论是单个服务商的基础IaaS安全,或是企业-云的单向应用防护的CASB都力不从心。

因而,大企业上云出现了混合环境的云安全(也包含无云环境的安全)需求,最显著的包括身份认证和访问控制,传统的VPN显然满足不了这样需求。原因是:当企业的分支机构都彼此相连,且与公有云打通,员工会动态地从各个位置访问各种资源,这样使得攻击者有机会假冒员工身份从外部入侵企业或云端资源。如何需要一次验证身份就可能按照给定的访问控制策略访问不同环境中的各种资源,又能抵御攻击者的恶意访问,一个比较好的模型是零信任模型。

大会上看到提到零信任的厂商明显增多,与往年提概念不同,2019年各家都拿出了产品,例如Duo的零信任身份认证访问,Zscalar、Cyxtera、Meta Network等的SDP访问控制方案。即便是标准化的SDP,各家厂商也有所不同,例如Cyxtera的方案是将数据传输到自己云端,然后分发到客户侧;而Zscalar和Meta Network则是直接打通,前者是通过代理方式,除了访问控制外,还增加了如DLP、WAF等功能;后者通过路由的方式,且聚焦于流量调度,加细粒度的访问控制,自称下一代的SDWAN。

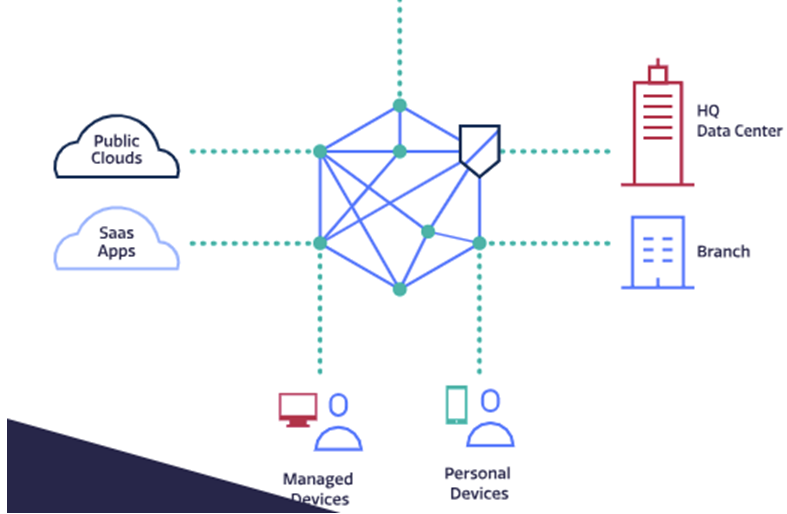

Meta Network的网络结构

总体而言,各种零信任机制能在复杂环境中提供灵活的访问控制机制,避免因粗粒度的策略造成系统被入侵,同时将传统面向网络的访问控制转变为面向用户资产的访问控制机制,更加准确有效。

4 趋向敏捷开发、云原生的安全。

随着CaaS(容器及服务)、编排系统、云原生(无服务/无服务)、CI/CD自动化等技术的成熟,很多开发团队已经从接受敏捷开发的思路转到致力于使用上述技术构建DevOps的流程。无论安全团队是否愿意,容器环境/云原生系统的安全已经刻不容缓。Gartner把DevOps全生命周期的安全防护成为DevSecOps,无论如何表述,这部分的安全也成为了本次大会的新趋势。

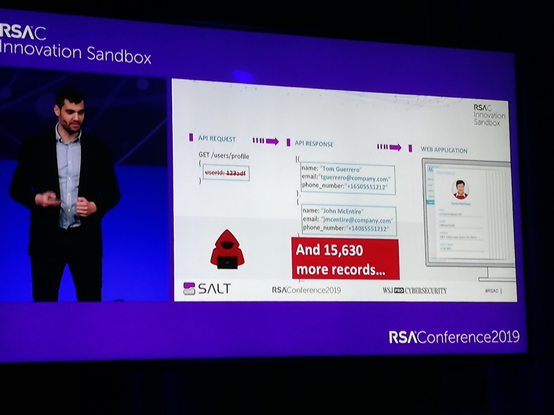

一方面,Docker/Kubernetes,这些事实上标准的容器和编排系统的安全成为了大家关心的话题,大会上出现了好几个关于Docker和Kubernetes安全问题和加固的session,在这些CaaS基础设施层面,去年就有Neuvector、Twistlock这些创业公司提出了包括镜像安全、配置检查、运行时安全的容器安全解决方案;另一方面,2019年大会讨论较多的是这些系统之上的云原生系统的业务安全,很多话题涉及到API安全,也有不少创业公司在做API安全,如创新沙盒的Salt Security,聚焦在公开API(即互联网可访问)的安全。

Salt security在RSA创新沙盒决赛的演讲

还有在Early Stage Expo的ArecaBay聚焦在Kubernetes内部Service的安全。

ArecaBay与kubernetes集成的结构图

这家公司用类sidecar的监控+Controller阻断的方式,很好地与Kubernetes集成,开销较小。这些公司都不只是基于规则,而是通过机器学习等办法构建白名单,通过构建行为基线发现异常行为,减少误报。