8月7日,美国又爆发一起工业关键基础设施数据泄露案——德州电气工程公司Power Quality Engineering(PQE)的Rsync服务器由于配置错误(一个端口配置为互联网公开),大量客户机密文件泄露,包括戴尔Dell、奥斯丁城City of Austin、甲骨文Oracle以及德州仪器Texas Instruments等等。

泄露的数据除了暴露出客户电气系统的薄弱环节和故障点外,还揭露了政府运营的绝密情报传输区的具体位置和配置。更危险的是,PQE内部密码被明文保存在文件夹中,如果落入不法分子之手,就能轻易攻破公司的多个系统。真是细思恐极啊!

泄露数据揭秘

2017年7月6日, UpGuard 的网络风险研究主任Chris Vickery发现了一个开放端口,可以在一个IP地址接收数据包,当进入到command-line接口时,返回了一个完全可下载的数据库。其中包括了诸如“客户”、“用户”等文件夹。Vickery从中下载了205G的部分数据,并于7月8日通知了PQE公司。公司随即将其系统加密。

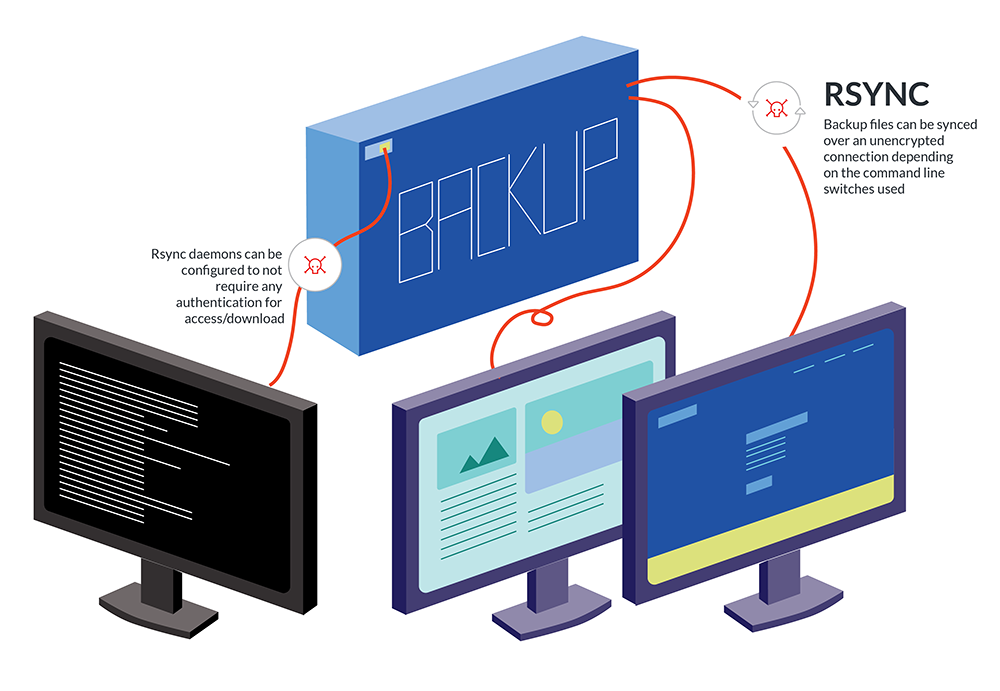

这个将系统公开于众的开放端口——873——是用来进行Rsync(远程同步备份)的默认端口。Rsync它是一个命令行程序, 允许将数据轻松、快速地复制到另一台机器上。虽然IT管理员可以通过使用Rsync的“主机允许/拒绝”功能轻松地限制通过此端口访问系统的ip地址。但是这在配置完Rsync后需要进行一个额外步骤。故而虽然操作简单,但由于是默认开放的,很容易就被IT人员遗漏。

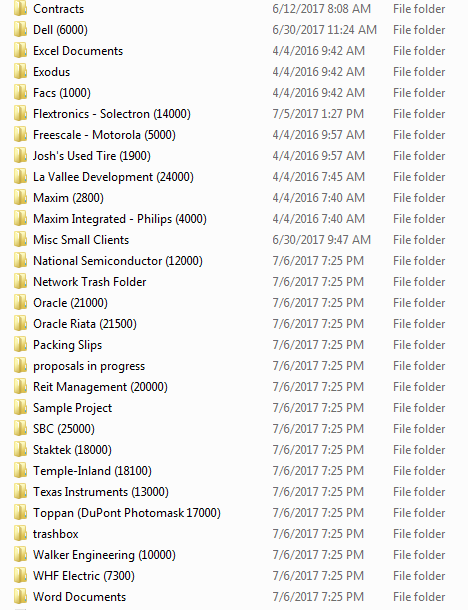

在暴露的主目录中的“客户”文件夹中,存在着一系列以知名公司和公共部门命名的文件夹,例如计算机制造商戴尔, 软件巨头甲骨文, 电信运营商SBC, 和半导体制造商飞思卡尔以及德州仪器等等。

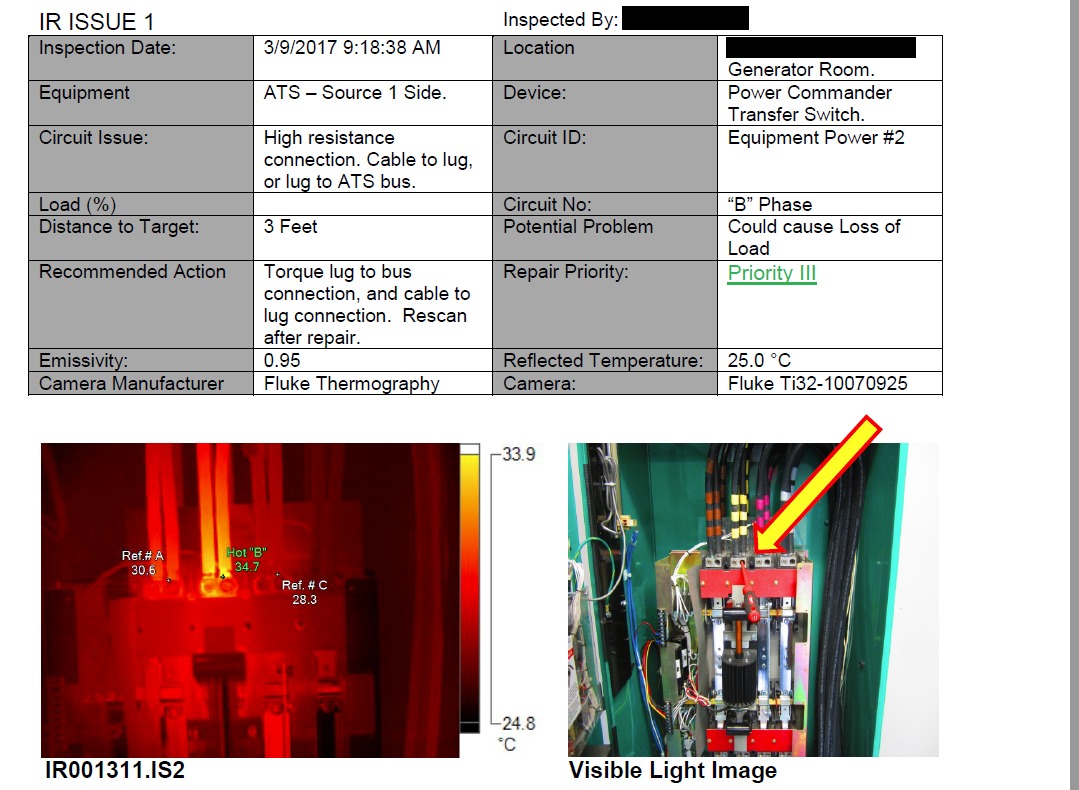

这些数据包括各类报告以及客户电力基础设施弱点的红外图像。此类红外线研究及其相关报告显示了客户能源基础设施的检查结果。

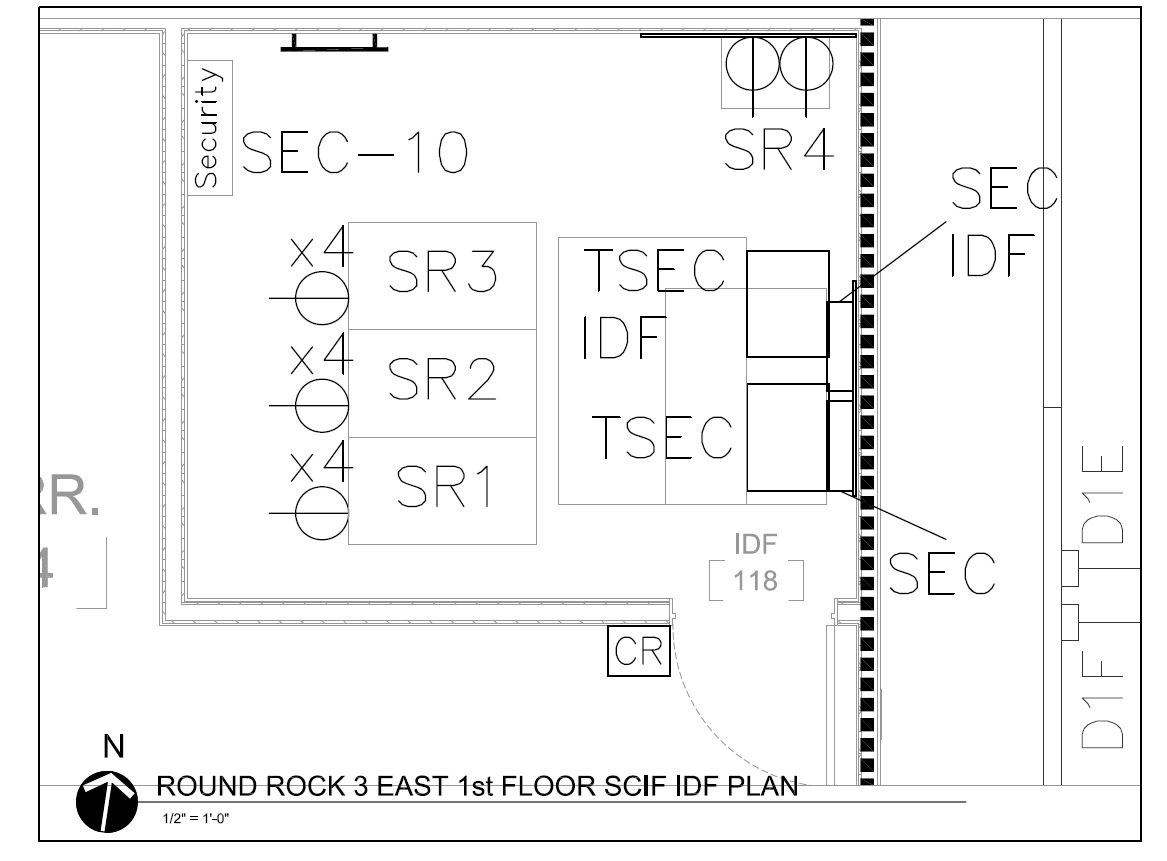

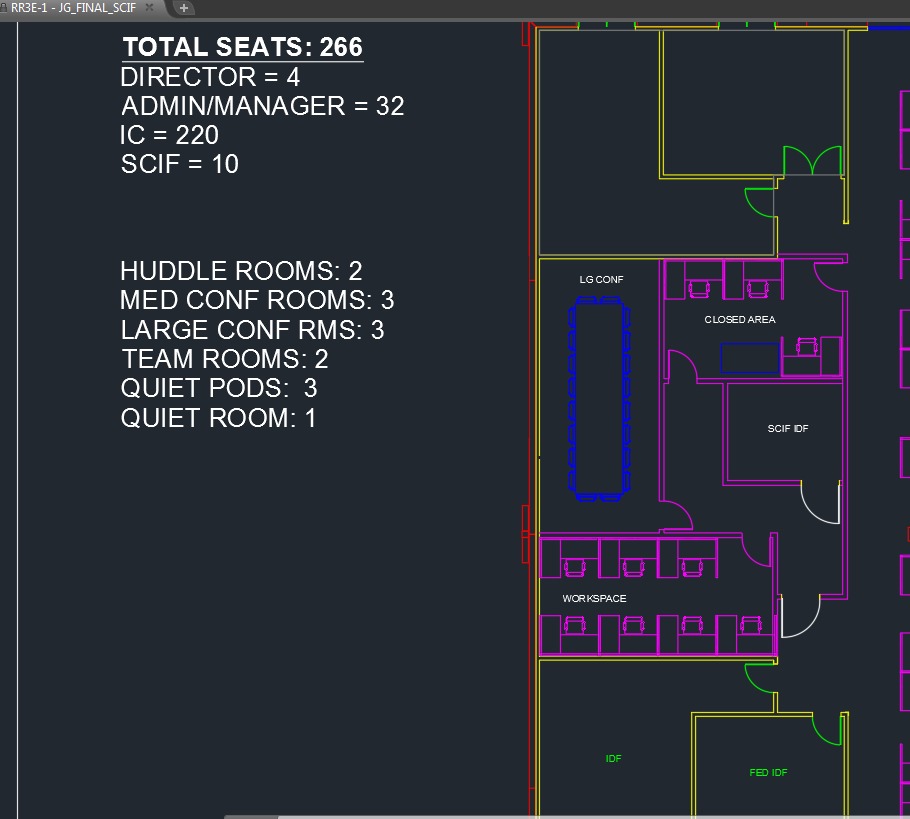

更引人注目的是 Dell 文件夹6807的内容, 其中有一份标有 “中央情报局No. 6/9″ 的文档, 这揭露了一个令人吃惊的现象,可以看出委托给第三方供应商的数据有多敏感。这份文档来自中央情报局,其中”敏感信息设施的物理安全标准” 详细描写了在许多隐秘地点的安装和配置信息。

除了这些报告外,其他的客户(如City of Austin)重要数据也包含其中, 包括太阳场示意图、电气间隙分析、未来建筑建议、当地机场的航空断路器检查报告、市政燃料系统维修报告以及 “危险作业报告”。下面的报告说明了奥斯汀能源沙丘能源中心的详细风险表征表和示意图。

IT系统配置不当危害无穷

如今,一个配置不当的服务器造成的损失有多大?对于许多企业来说,代价可能超过整个业务的价值。不知道你们是否听说过骑士资本(Knight Capital), 这是一个雄心勃勃的全球金融服务公司, 是美国最大的股票交易商, 在纽约证交所和纳斯达克的 17%, 平均每天交易量超过33亿交易和210亿美元。在 2012年8月1日, 未经测试的软件被手动部署到生产环境中, 触发了驻留在其中一个服务器上的过时功能,导致成批的订单被错误处理。后果是毁灭性的: 该公司在45分钟内遭受了4.6亿美元的损失。

“骑士资本”可能是迄今为止损失最大的案例, 但它不是唯一由于IT系统配置不当栽了跟头的公司。在线零售巨头 Amazon.com 最近遭受13分钟的停机, 导致2,646,501美元的收入损失;同样, 西南航空公司2016的计算机系统故障导致2000架次航班被取消和延误, 损失的成本在54美元和8200万美元之间。

很难想象错误的配置和环境的不一致会产生如此毁灭性的结果, 但这是事实。在许多情况下, 配置不当是罪魁祸首, 正确的检测和管理对于防止操作灾难降临企业是至关重要的。

随着时间的推移, IT 系统及其配置必然会陷入无序状态。正如热力学第二定律所规定的那样, 万物皆是如此。测试、代码更改、服务器补丁和其他活动导致测试/预生产环境和生产环境配置不一致在IT系统中是司空见惯的。

如果对这些不一致置之不理, 这些对环境软硬件的持续更改将导致性能下降、意外宕机、数据丢失、网络安全事件和数据泄露。如果不了解环境中发生的更改 (例如, 软硬件变更没有系统地进行可靠地跟踪), 则系统恢复时间 (或平均修复时间MTTR) 在服务中断时会急剧增加。对于那些以百万美元每分钟计算停机时间的企业来说, 每秒都有价值连城的: 最近对世界500企业的IDC 调查显示, 一个关键应用错误的平均成本为每小时50万到100万美元。

配置核查至关重要

信息系统配置操作是否安全是安全风险的重要方面,安全配置错误一般是人员操作失误导致,而满足大量信息系统设备的安全配置要求,对人员业务水平、技术水平要求相对较高,所以一些行业和大型企业制定了针对自身业务系统特点的配置检查Checklist和操作指南,而国务院《中华人民共和国计算机信息系统安全保护条例》(147号令)以及公安部颁布的一系列信息安全等级保护标准,也明确了信息系统安全等级保护测评的纲领性要求。

行业规范和等级保护纲领性规范要求让运维人员有了检查安全风险的标杆,但是面对网络中种类繁杂、数量众多的设备和软件,运维人员需要花费大量的时间和精力来检查设备、收集数据、制作和审核风险报告,以识别各项不符合安全规范要求的系统。如何快速有效的在新业务系统上实现上线安全检查、第三方入网安全检查、合规安全检查(上级检查)、日常安全检查等全方位设备检查,又如何集中收集核查的结果,以及制作风险审核报告,并且最终识别那些与安全规范不符合的项目,以达到整改合规的要求,这些是网络运维人员面临的新的难题。

绿盟安全配置核查利器

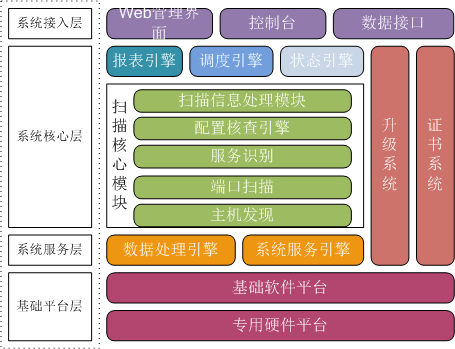

在此背景下,绿盟科技推出了专用检查工具——绿盟安全配置核查系统(NSFOCUS Benchmark Verification System, 简称:NSFOCUS BVS)系列产品。该产品基于绿盟科技多年安全服务和等级保护实施的经验积累,形成完善的安全配置知识库,该知识库涵盖了操作系统、网络设备、数据库、中间件等多类设备及系统的安全配置加固建议,通过该知识库可以全面的指导IT信息系统的安全配置及加固工作。特别是通过该产品能够采用机器语言,自动化的进行安全配置检查,从而节省传统的手动单点安全配置检查的时间,并避免传统人工检查方式所带来的失误风险,同时能够出具详细的检测报告。它可以大大提高您检查结果的准确性和合规性,节省您的时间成本,让检查工作变得简单。

- 丰富、权威的安全配置检查知识库,经过NSFOCUS安全团队实践考验,为业务系统安全配置检查及加固提供专业指导。

- 结合等级保护进行安全配置检查,围绕等保定级开展业务系统资产管理、安全配置检查、安全配置报告和建议,保障等级保护工作准确高效执行。

- 结合授权认证系统自动化安全配置检查,减少人员维护业务系统账号的工作量,减少失误带来的账号信息泄露风险,提供安全配置检查工作效率。

- 多种部署和管理方式,简单的嵌入到安全管理体系中,并为集中安全管理系统提供基础数据,为安全管理提供全面准确的安全配置风险依据。

安全配置合规性要求,是IT业务系统安全性的基本安全要求,对各行各业安全规范要求的落地、对等级保护要求的具体化,建立和行之有效的检测手段是安全管理人员面临的最为重要和迫切的问题,也需要安全厂商要积极提供自动化的解决方案,帮助运维人员面对网络中种类繁杂、数量众多的设备和软件环境,快速、有效的检查设备,进行自动化的安全检查,以及制作风险审核报告,并且最终识别那些与安全规范不符合的项目,以达到整改合规的要求。