前言

随着信息化时代的全面到来,网络空间已经成为大国对抗的新战场,继海、陆、空、天之后的第五作战领域,同时也是网军对抗的主要阵地。从最近俄乌战争的实际情况更加说明了这一点。在俄乌战争实际战场的背后,一场没有硝烟的网络空间“大战”早已经打响,其参与人数、攻击规模、影响后果不亚于实体战场。传统战争中,地图对战争的胜利起着重要的作用,网络战争更是如此,要想得到精准的网络地图,网络空间测绘是必要手段。本文将从网络空间测绘视角来分析俄乌网络战争。

网络空间测绘简介

网络空间集成了大量的实体,包括:传感器、信号、连接、传输、处理器、控制器,不在乎实际的地理位置,以通信与控制为目的,形成一个虚拟赛博空间(Cyberspace)[1]。

网络空间测绘是对网络空间中的实体和关系的进行描述的技术手段,主要分为三个方面[3]:探测、分析、数据绘制。

探测是对网络空间内一切可获得数据的测量机制的建立,比如对网络拓扑发现、网络设备及服务探测等,主要目标是收集发现网络空间的实体对象;

分析是指对探测获取的多类型数据进行识别、提取、分类、关联、映射,主要目标是对数据中的信息进行梳理和分析挖掘;

数据绘制是对测绘数据的分析结果信息进行关联融合,绘制出多维的网络空间地图绘制分层次网络空间地图地图,实现对多变量网络空间实体和关系进行可视化过程。

对网络空间进行科学的测绘,不仅能在网络资产方面“知己知彼”,更重要的是在网络战争中可以客观了描述攻击效果,甚至预测战争趋势。接下来将介绍通过网络空间测绘了解到俄乌网络战讯。

俄乌网络空间资产分析

我们使用2022年3月绿盟网络空间测绘引擎中俄乌常用端口测绘数据,对两国网络空间存活资产的分布情况进行分析。

乌克兰网络资产分布

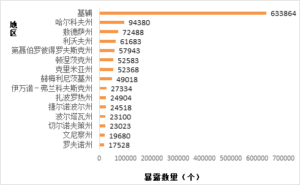

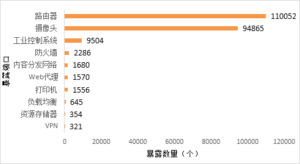

对乌克兰测绘数据进行分析,结果如图1和图2所示。我们共发现有1685800个存活的服务,基辅地区(基辅州和基辅)暴露的资产最多,接下来依次是哈尔科夫州、敖德萨州、利沃夫州,网络空间资产数量与该地区的经济水平和人口密度正相关,这与我们往年的年报观点一致。乌克兰的网络资产类型按照数量依次是路由器、摄像头以及工业控制系统。

图1 乌克兰网络资产地区分布情况

图2 乌克兰网络资产类型分布情况

我们将乌克兰的网络空间资产分布图与战争前期乌克兰被轰炸地区地图对比发现,轰炸地区几乎与网络资产分布Top地区吻合。网络资产暴露数量可以为战争目标提供参考,网络资产数量越多的地区,越有可能成为军事进攻主要目标。我国北京、长三角、珠三角等地区网络资产数量最多,同样也是敌对国家重点的关注地区。

图3 乌克兰资产分布和俄乌战争前期被轰炸地区

俄罗斯网络资产分布

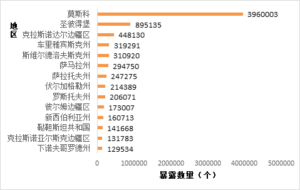

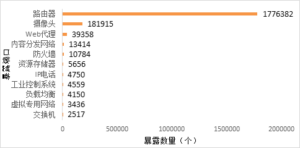

对俄罗斯测绘数据进行统计分析,结果如图4和图5所示。我们共发现有8689631个存活的服务,分布地区按照数量依次莫斯科地区(莫斯科和莫斯科州)、圣彼得堡、克拉斯诺达尔边疆区。资产类型方面,俄罗斯暴露的物联网资产数量尤其多,排在第一位的是路由器,其次是摄像头。

图4 俄罗斯网络暴露资产地区分布情况

图5 俄罗斯网络资产类型分布情况

测绘视角透视俄乌网络战

物联网和工控设备成为“网战”切入点

虽然俄乌战争的战场在乌克兰,但是网络战争的硝烟却弥漫在俄乌两国,我们通过测绘发现俄罗斯的物联网设备和工业控制设备被网军攻击。网络战中,物联网和工业控制设备往往被作为攻击的切入点,安全防护应予以重视。

舆论热度较高的就是“匿名者”组织,该组织频繁攻击俄罗斯网络资产。通过测绘我们发现被“匿名者”攻击的网络摄像头仍有546个存活(截止3月15日)。被攻击的摄像头主页均被篡改,如图6所示。页面展示反战标语和视频,并且留有“Anonymousnever forgets Slava Ukraini!”,而“Slava Ukraini. Glory to Ukraine”(荣耀归于乌克兰)是乌克兰民族主义口号,除了在现实活动中使用,乌方网军也在广泛使用。

图6 俄罗斯被Anonymous攻击的摄像头主页

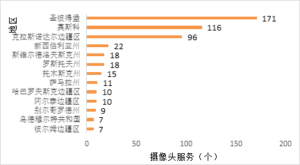

俄罗斯被匿名者攻击的网络摄像头地区分布情况如图7所示,

图7 俄罗斯被匿名者攻击的摄像头分布情况

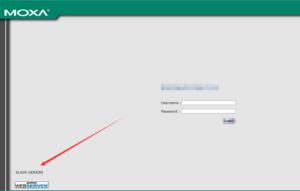

此外,通过测绘我们还发现俄罗斯Moxa工业控制网关也被网军入侵,该类型网关可提供蜂窝路由器功能、防火墙功能和网关功能,是面向工业领域场景的网络设备[]。别入侵的网关设备首页被篡改,在左下角同样嵌入了“SLAVAUKRAINI”。该类型工控网关在俄罗斯仍有682个暴露在互联网上,同样存在被攻击的隐患,地区分布情况如图9所示。

图8 俄罗斯被入侵的Moxa公控网关

图9 俄罗斯暴露的Moxa工控网关地区分布情况

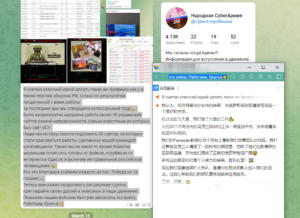

支持俄罗斯的也黑客也在活跃,通过测绘我们发现“Народная CyberАрмия”组织在持续攻击乌克兰的网络空间设施,该组织Telegram账号为@CyberArmyofRussia,图10是乌克兰被该组织入侵的网络服务,该服务网页被篡改,网页上方是入侵组织的名称,中间的图片是两个人分别拿着法西斯标志旗和乌克兰国旗的合照,最后还有一段话并且留了Telegram的主页链接。

图10 乌克兰被黑客攻击的网络服务页面

从我们测绘发现的被攻击的资产篡改内容来看,乌方网军宣扬的内容是反对俄罗斯的入侵战争,俄方网军则宣扬乌克兰支持纳粹,想走法西斯的道路。此外,被篡改的服务目前还有大量存活,所以我们猜测相关服务的所有者没有发现被入侵,甚至可能不知道自己的设备暴露在互联网上。

网络战争全民皆可兵

俄乌战争期间的信息战线发挥着特殊的作用,两方“网军”都在指责对方的在网络上发布虚假的战争相关新闻,双方除了攻击对敌对国家的“关基”进行攻击之外,媒体网络服务也是攻击的主要目标,攻击方式以DDoS为主。DDoS攻击需要的资源一方面来自黑客组织掌握的肉鸡,另一方面则是在互联网上发布一些攻击工具,并发起攻击资源“众筹”,任何具有算力和网络的终端,不限于台式机、手机,甚至只需浏览器打开一个网页即可贡献攻击资源,图11为俄罗斯“Народная CyberАрмия”在社交平台上的发布的攻击工具和呼吁信息,并且会持续发出需要DDoS攻击的目标和具体时间段,以及分享他们的攻击成果。

图11 俄罗斯网军组织在社交平台上发布DDoS工具

我们在Github也发现大量的攻击工具和众筹信息,下图就是乌克兰方攻击者发布攻击工具,同样给出了攻击工具和需要攻击的俄罗斯域名列表,并且发起了DDoS计算资源的招募。

图12 Github上乌方发布的DDoS项目

此外,敏感信息获取也是俄乌网络战的热门攻击方式,包括之前的12万名俄军信息被泄露事件,以及最近的俄罗斯管道巨头Transneft遭攻击79GB数据泄露,都造成了比较严重的影响。在乌克兰的网络服务中发现一些IT技术人员搭建的共享这些敏感信息的服务,用来共享俄方的敏感数据,可供任何人下载。

图13 乌克兰部署的敏感数据共享服务

从上面两个事件我们不难发现,在网络战争中无论是IT从业者、还是普通群众,都可以参与其中,有技术贡献技术,有资源贡献资源,几乎没有什么门槛,真实反应了网络战争,全民皆可兵。

我们测绘还发现俄乌网络战争期间,我国的一些服务被恶意攻击,比如攻击者使用slavaukraini的ID攻击了我国的某些服务,在后面的文章我们将会近一步俄乌网络战中我国被攻击的情况。

图14 俄乌网络战期间我国被入侵的系统

总结

俄乌战争已经持续了26天,两国之间信息战和网络战的虚虚实实,本文从网络空间测绘视角客观阐述了俄乌网络战的一些发现。物联网和工控设备已经成为网络战的切入点,网络战争全民皆可兵。这场战争也为我们敲响警钟,网络空间战场的对抗将近一步成为军事战争关注重点,我们需要加强网络空间治理和安全建设。

附录:绿盟网络空间测绘系统作为绿盟威胁情报云的关键系统,是绿盟全面情报生态体系中的“千里眼”,负责对全球所有在线资产进行存活探测、服务识别、资产画像、风险研判等资产测绘工作。通过业内领先并全球分布部署的高性能探针,绿盟网络空间测绘可以快速、准确地实现对全部IPv4/IPv6网络空间和全球网站进行深度测绘,实时洞悉全球资产的分布动态、存活情况、风险信息等,帮助用户快速发现和处置其在互联网上的暴露资产。

参考文献

1.Cyberspace介绍,https://cn.axiomfer-wiki.com/486629-cyberspace-CYZEKD

2.2017年物联网安全年报,https://blog.nsfocus.net/2017-iot-security-annual-report/

3.2018年物联网安全年报,https://blog.nsfocus.net/annual-report-internet-security-2018/

4.2019年物联网安全年报,https://www.sohu.com/a/365307642_476857

5.2020年物联网安全年报,https://www.nsfocus.com.cn/html/2021/92_0118/147.html

6.2021年网路空间测绘年报,https://book.yunzhan365.com/tkgd/ccfz/mobile/index.html

7.网络空间测绘专题——资产地址动态变化研究,https://cloud.tencent.com/developer/article/1847304

8.乌克兰被轰炸的最主要城市,https://www.163.com/dy/article/H1295D0R05159GSR.html

9.Moxa产品介绍, https://www.moxa.com

10.俄罗斯管道巨头Transneft遭攻击79GB数据泄露,https://www.cnbeta.com/articles/tech/1248347.htm

上述情形之外的任何使用形式,均需提前向绿盟科技(010-68438880-5462)申请版权授权。如擅自使用,绿盟科技保留追责权利。同时,如因擅自使用博客内容引发法律纠纷,由使用者自行承担全部法律责任,与绿盟科技无关。