网站首页图片被篡改;服务器被上传大量博彩文件,且rm -rf不能删除;服务器中了勒索病毒,文件被加密……

出现以上情况如何应急?别着急,绿盟科技一线交付工程师手把手教你应急响应,快快来学习吧!

应急响应准则:有迹可循,倒推分析

攻击者:漏洞->攻击行为->攻击迹象

应急人员:攻击迹象->攻击者->行为分析->定位漏洞

案例一:网站首页图片被篡改

攻击者入侵成功后可能会对网站进行篡改,比如上传黑页、博彩页面、webshell等。从攻击者的心理分析,往往攻击者会是这些黑页、博彩页面或者webshell的首次访问者。

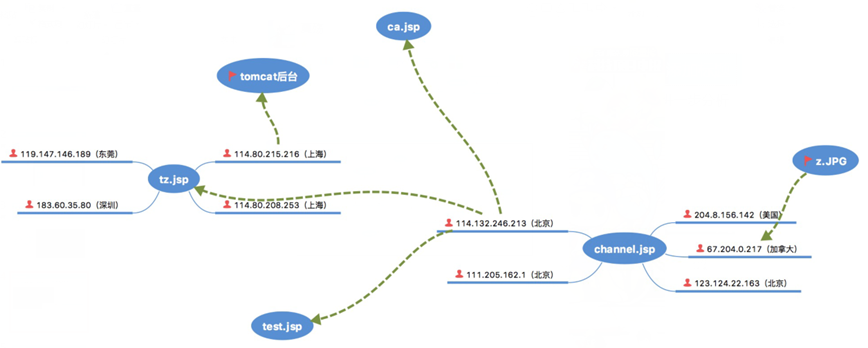

1.首页头顶图片被篡改为z.JPG,发现可疑IP:

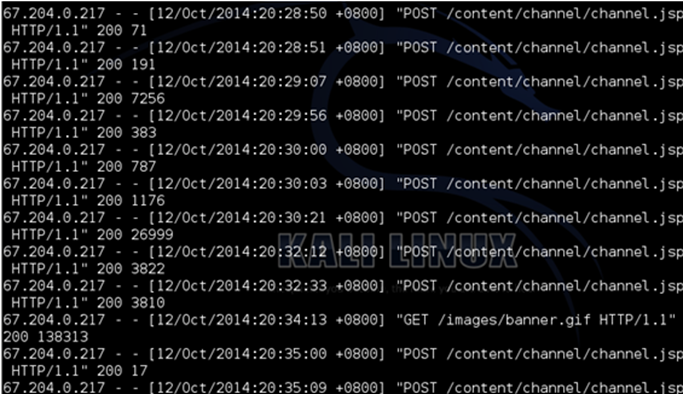

2.通过分析web日志发现该IP在某段时间内存在大量的POST请求,访问的文件为channel.jsp,初步怀疑channel.jsp为webshell。

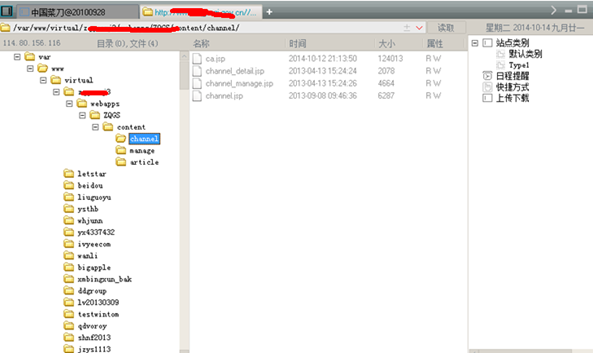

3.确定channel.jsp为webshell,并且对IP 67.204.0.217行为进一步分析没发现其他有价值的信息

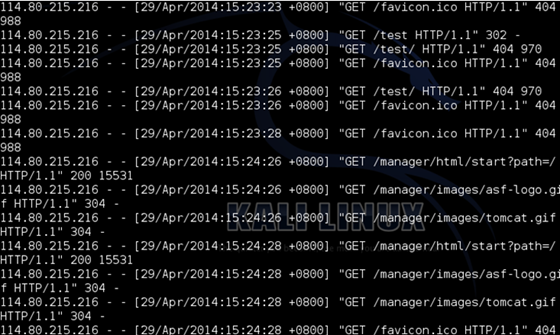

4.对channel.jsp做关联分析发现更多的攻击者IP及webshell,对所有关联IP及webshell分析,最后发现IP 114.80.215.216在4月29日登录进入tomcat后台并部署war包。

5.攻击还原

案例二:服务器被上传大量博彩文件,且rm -rf不能删除

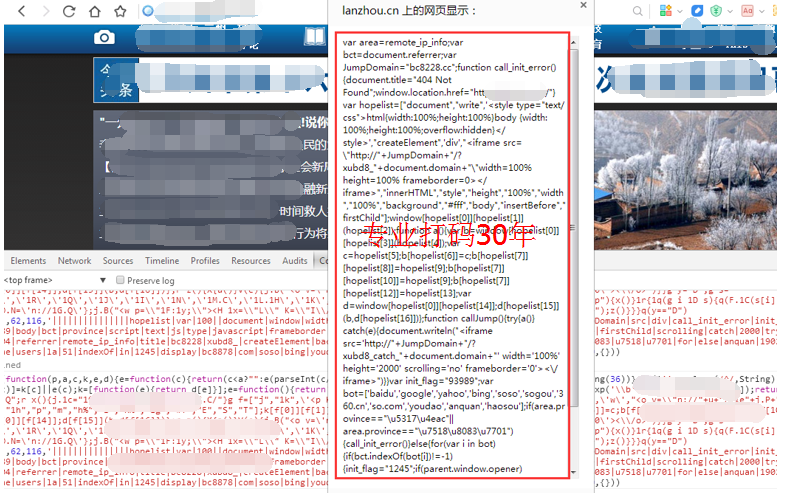

文件内容可知主要在页面写入一些热搜词让百度、谷歌等搜索引擎去进行爬取收录

1.对博彩页面的js packed解密找到博彩站点

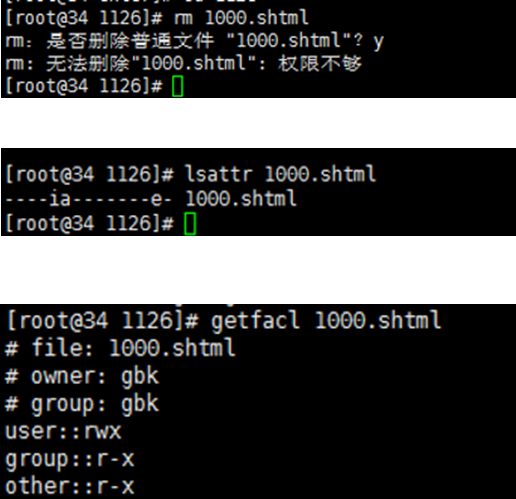

2.博彩文件被设置i、a属性,所以不能直接rm –rf删除

3.secure日志发现异常登录,但是secure日志记录太少,未发现其他异常行为,查看history也没有相关的命令记录

219.150.85.194(天津市)

103.244.253.201(北京市朝阳区)

112.175.106.93(韩国)

116.93.120.40(菲律宾)

4.查看端口信息发现异常连接

5.查看异常端口对应进程,每个进程相关目录对应一个博彩文件目录

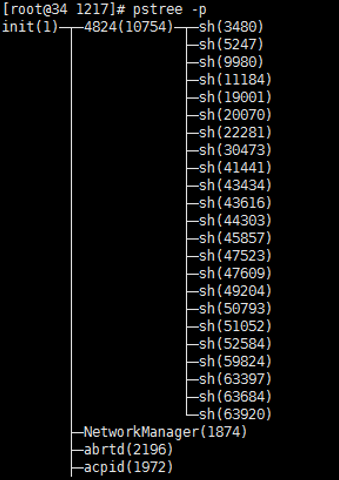

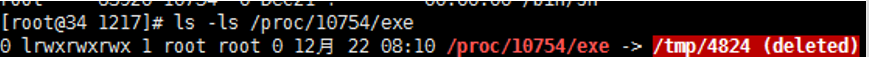

6.查看进程树发现所有异常进程存在一个父进程。进程ID为10754

样本已被删除

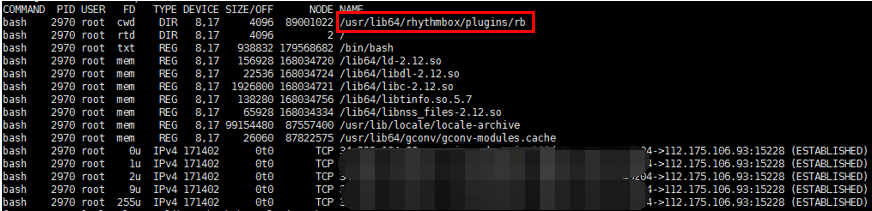

7.继续排查进程发现新的异常进程,进程相关目录为/usr/lib64/rhythmbox/plugins/rb(Rhythmbox是一个GNOME组件,负责音乐管理与播放,c和python编写)

SSH登录的帐号和密码。

SSH后门?套路极深

动态调试SSH确认存在后门

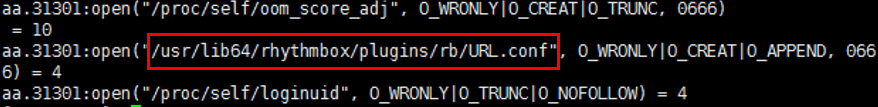

Strace动态调试:

strace -o aa -ff -p ssh进程

grep open aa* | grep -v -e No -e null -e denied| grep WR

grep一下open系统调用,然后过滤掉错误信息和/dev/null信息,以及denied信息,并且找WR的

8.隐藏的计划任务

案例三:服务器中了勒索病毒,文件被加密

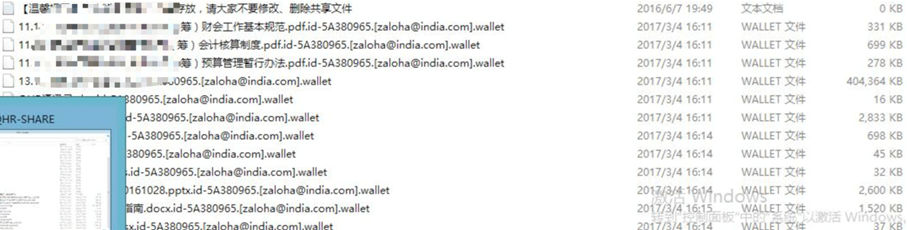

被加密的文件如下图所示,被加密文件名被改为原文件名+.id+ID+攻击者邮箱+.wallet。从文件命名的方式大致判断为wallet勒索病毒 (该病毒最早发现于2016年11月份,并且攻击目标大多针对服务器,攻击方式主要通过爆破服务器3389口令进行入侵。)

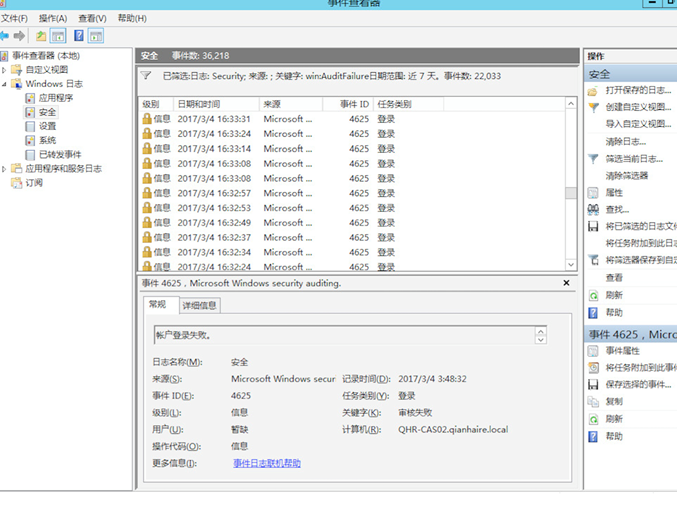

1. 查看安全事件日志发现大量的暴力破解日志,初步怀疑是administrator帐号出问题

通过Windows事件查看器可以发现存在大量的登陆失败日志,因此可以初步判断攻击者攻击方式为3389爆破。进一步进行沟通确认服务器的administrator账号确实采用了弱口令。(被误导认为就是administrator帐号有问题)

2.从事件日志中筛选出远程桌面成功登录的日志进行分析发现可疑帐号test

在现场排查时有注意到这个test帐号,但是咨询管理员说此账号被禁用。当时被误导,没有继续去细查。

3.样本发现:发现可疑进程

4.样本简单分析

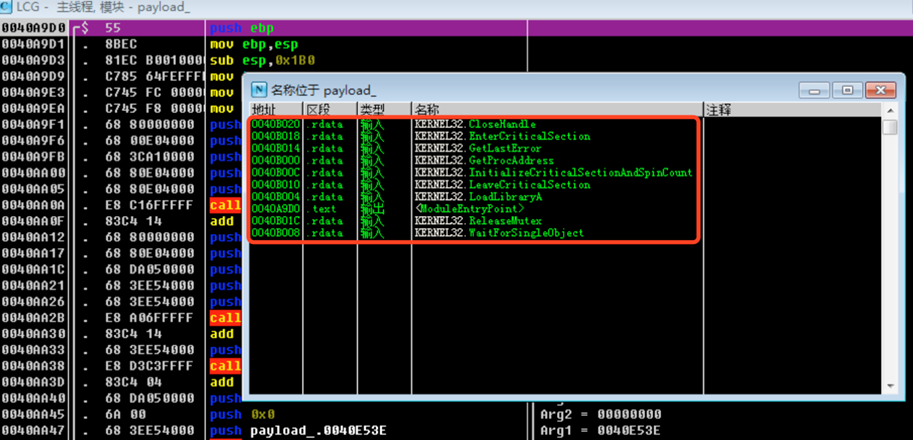

样本的API函数看起来很少,从API函数不难看出该病毒采用了现在病毒较为通用的编写方法,从地址空间中搜索Kernel32的基地址,再从Kennel32的导出表中获取常用的API地址,最后使用GetProcAddress和LoadLibraryA两个API获取其它的DLL中导出的函数地址并进行调用。

5.病毒行为分析

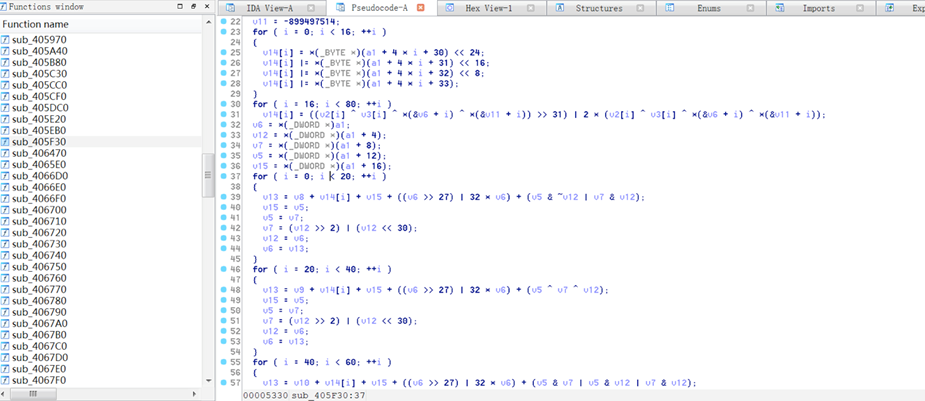

- 勒索病毒最核心——加密。加密主要使用SHA1和RC4,加密200多种文件类型

- 释放文件

- 实现开机自启动。修改注册表;复制病毒到自启动项目录

- 删除卷影副本。 vssadmin delete shadows /all /quiet

6.病毒清理

- kill掉病毒进程

- 找出病毒释放文件并删除

- 删除病毒相关开机启动项注册表

取病毒样本中一个小插曲,忘记先把病毒进程kill掉就把U盘插进去,U盘文件刷刷的被加密……

经验分享

- 先了解攻击发生的时间、现象等,不要急着盲目下手排查

- 使用一些工具、命令行或者自写脚本辅助分析日志会有帮助

- 在处理一些web入侵事件时,如果在山穷水路疑无路的时候,换一下思路或许会柳暗花明又一村

- 眼见为实,靠证据说话,不要被客户误导

- 注意保护自己

工具:

日志分析:360星图、logparser

比如日志分析阶段遇到困难时,对代码进行webshell查杀可能会有惊喜的发现