近年来,安全事件逐渐成为媒体的宠儿,尤其是个人信息泄露、银行资金窃取和IoT 设备的攻击利用事件 牵动着众人的眼球。在公众关注度方面,从近两年的百度指数就能看出,“个人信息泄露”和“黑客”等关键词的整体日均值都在历史中高位波动,网络安全和信息安全已经不仅仅是一个技术问题,而是关乎普罗大众的民生问题。

执行摘要

与此同时,安全厂商的视角也在慢慢变化。从RSA 近年的主题上看,2016 年的“Connect to Protect”,2017 的“Power of OpportUNITY”到2018 年的“Now Matters”,同时,关键词也从往年的威胁情报、人工智能到今年的应急响应和威胁狩猎,可以看出,安全厂商们不再满足于概念性的奔走呼号,联动防御和破除孤岛已成共识,在多年的技术积累上厚积薄发,真真正正化被动为主动,切切实实关注落地实效和响应时效。

漏洞发现,攻击利用和应急响应,是攻防双方角力的主战场。兵者诡变,从去年的臭名昭著的Wannacry 事件到后来的WannaMine和Smominru,永恒之蓝漏洞相继被用在勒索软件和挖矿僵尸网络中,攻击的目标和攻击的手段在变,唯一不变的是攻击者对利益的诉求。兵贵神速,安全的战役,难就难在防御者如何才能在攻防条件不对等的情况下,快速地跟进形势,扩充自己的武器库和提前布局。孙子曰“知彼良知,胜乃不殆;知天知地,胜乃不穷”。威胁情报的

核心正是一个“知”字,从数据到信息到知识,这几年来的落地实践逐渐让安全厂商能够从海量的攻击数据、基础数据和外部情报中,去伪存真,抽丝剥茧,对攻击者个体能够形成多个剖面的详尽刻画,同时对攻击者群体能够快速提取共性及关联,构建出网络空间的深层感知体系。

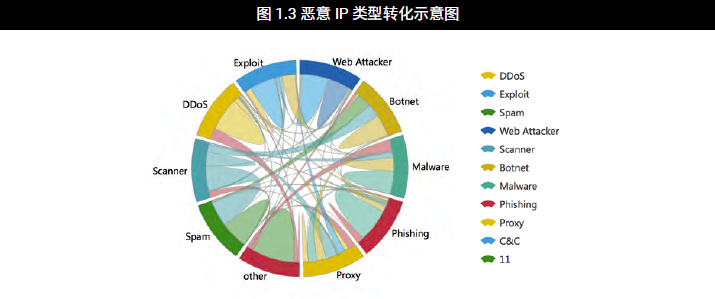

据绿盟威胁情报中心观测,近20% 的攻击源发起过多种类型的攻击,其攻击类型的转换时序满足攻击链逐步深入的特性,例如百分之五十的Web 攻击者会在随后尝试更为复杂的漏洞利用攻击。僵尸主机也有相当部分具备蠕虫的特性,在被感染后相继进行扫描和漏洞利用操作,快速补充僵尸军团的新生力量。同时,不同类型的攻击资源存在复用的情况,例如发起恶意扫描的攻击源,其中的44% 在之后成为垃圾邮件源。一方面可以看出,攻击者较为关注自身的攻击成本,尽可能榨干获取的肉鸡价值。另一方面也可以看出,时间成本和规模效应也是攻击者关心的重点。

从攻击流量来看,挖矿病毒、蠕虫和木马等类型的恶意软件的活跃数量在2月下旬到3 月上旬期间均有一定程度的回落或在低位徘徊,当时正逢新春佳节,一定程度上说明监测范围内的大部分攻击者应为华人。另一方面,比特币价格的持续萎缩似乎并没有影响攻击者对加密货币的投机偏好,挖矿类恶意程序在春节过后持续升温,其活跃状况暗合加密货币的涨跌趋势。在各类挖矿病毒中,针对门罗币的WannaMine 尤为活跃,在挖矿活动中占比超过70%。Palo AltoNetworks 研究1 也表明门罗币是恶意程序最为青睐的币种,5% 的门罗币经由恶意

程序开采出来。

2018 年上半年,在我们持续监控到的超2700 万攻击源IP 中,有25% 在历史上曾被监测到多次攻击行为,我们称之为“惯犯”。惯犯产生的可能原因有二,其一为攻击资源的复用,其二是暴露在公网上大量IP 基础设施的安全状况长期得不到改善,被不同的攻击者利用。惯犯承担了40% 的攻击事件,其中僵尸网络活动和DDoS 攻击是惯犯们的主流攻击方式。今年上半年披露的漏洞主要集中在中危漏洞,高危和漏洞比例与去年同期相比均有所下降。值得关注的是,其中获取和利用难度低、危害程度大的漏洞主要集中在数个移动设备或者网关类设备制造商的相关产品中。设备类和网关类产品通常覆盖面广,一旦被攻击者利用,影响面会快速扩大。网络空间可以说是全世界的软件开发者构建起来的,软件开发流程越来越依赖世界各地的开发者通力合作,在这期间形成了各种包管理器、版本管理工具和代码分享与托管平台等软件开发基础设施。据观测,Pastebin 和GitHub 等代码分享与托管平台日渐成为恶意软件的温床,许多恶意可执行文件经base64 编码后上传,同时此类平台往往全站使用HTTPS,使得该类行为在流量层面更加难以检测。同时,我们也监测到此类平台造成大量的信息泄露,例如开发者的代码段,电子邮件用户名密码,数据库结构等。

威胁观察

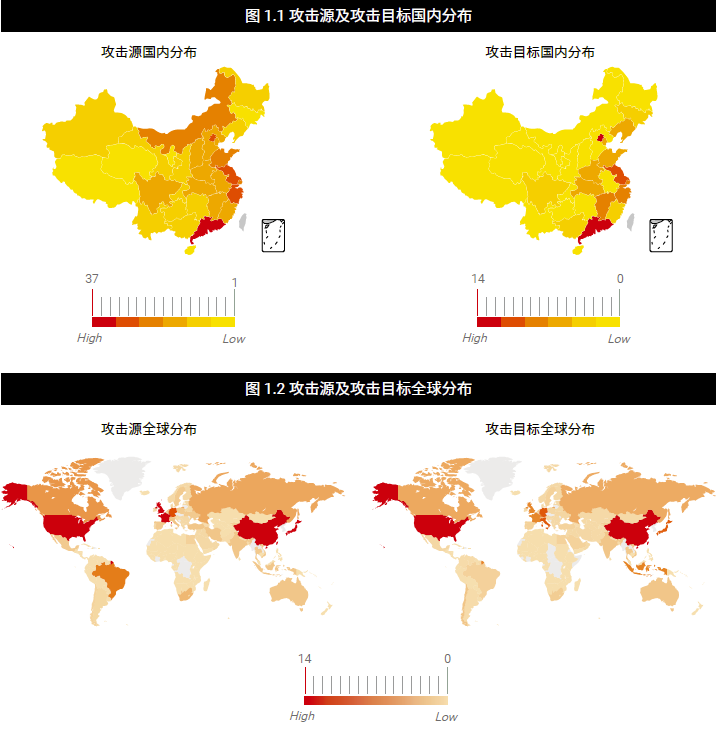

按照攻击源IP 的地区分布来看,北京、江苏、浙江、山东、广东等几个省份恶意IP 最为集中,在全球范围内,中美两国仍然是攻击源最为集中的地区。攻击受害者的分布略有不同,从中国看,受害者集中于东南沿海地区,而在全球范围内,除中美两个网络大国,东南亚、欧洲地区也出现了较多的受害者。经济活动越频繁,受到攻击的可能性就越大,这体现出攻击者逐利、逐名的攻击诉求。

从攻击源具体攻击行为看,约占19.3% 的恶意IP 进行过多类型攻击行为。

漏洞观察

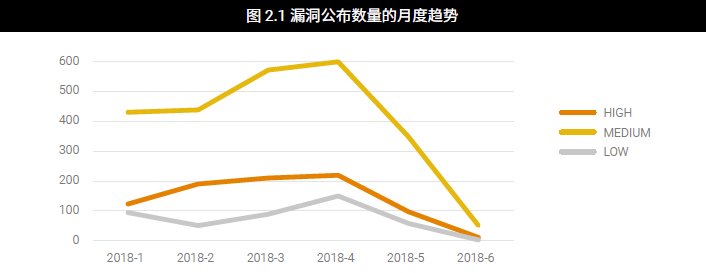

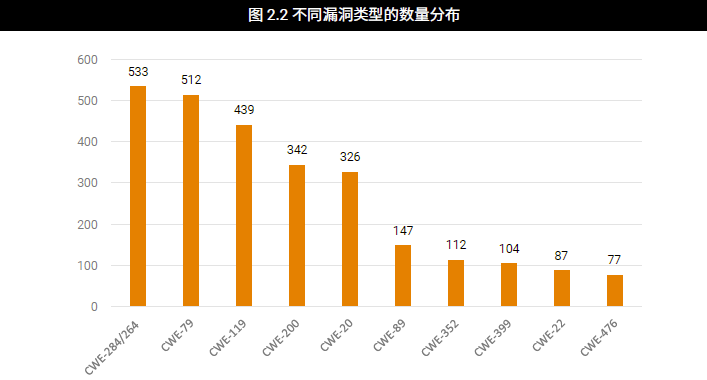

截止2018-06-19 日,NVD 官网公布的2018 年CVE 漏洞数量为3731 个,其中高危漏洞850 个,中危漏洞

2437 个,低危漏洞445 个。与去年同期相比,数量有所减少,其中漏洞数量向中危漏洞集中,高危、低危漏洞比例都有所下降。

中危漏洞相对其他漏洞而言,对系统信息的完整性(Integrity) 和系统功能的可用性(Availability) 都有较大的影响,只是利用难度相对较高,因此漏洞评级为中级威胁,但若存在PoC 或利用工具,中危漏洞依然能够造成非常严重的大规模破坏。

恶意流量观察

关键发现

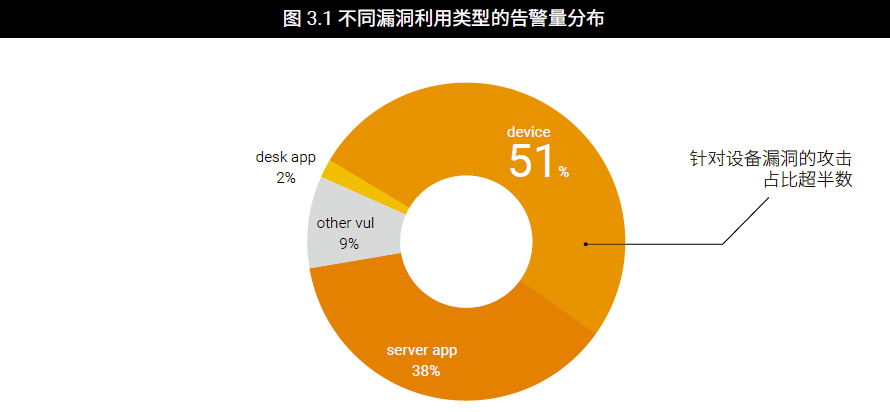

• 在所有利用漏洞进行的攻击中,以设备漏洞作为对象的利用占比超过50%

• 路由器漏洞仍然普遍被治理者忽视

• 从漏洞利用攻击的角度,Windows 服务器、Java 应用服务器、Apache 服务器、邮件服务器、DNS

服务器属于高危服务器类型,这类服务器的漏洞需要重点防御

• 试探性扫描在网络中从未停止,因此,一旦有脆弱设备对外暴露,在极短时间

我们按照漏洞所在的主机环境或业务场景,将漏洞粗略的划分为服务器漏洞、桌面应用漏洞和设备漏洞。其中服务器漏洞主要为服务器上的系统服务与程序,用于支撑或提供网络管理与实际业务,常见的服务包括邮件、HTTP、网站脚本语言解析等;桌面应用主要提供文档、多媒体、主机管理等功能,常见的包括各类客户端(例如浏览器、邮件客户端)、杀软、Office 办公软件、Flash 播放器、PDF 阅读器等,这类软件漏洞常常被利用,常见的是通过恶意邮件、恶意网页的方式传播,通过诱使用户执行来感染目标主机;设备漏洞属于比较特殊和新晋的漏洞类型,包括各类移动终端、物联网设备等,他们共同构成一种新的威胁类型。