自动驾驶引入了汽车自身、物流运输、保险、娱乐、管理部门和安全隐私的六大变革,使车联网攻击面急速增加,而攻击面的扩展则体现在直接攻击、便携设备攻击以及无线攻击三个部分,而此时传统的防护方式、设备该如何进行防御?RSA2018大会中给出了答案。

目前,主要汽车发达国家和地区都将智能网联汽车作为汽车产业未来发展的重要方向,纷纷加快产业布局、制定发展规划,通过技术研发、示范运行、标准法规、政策支持等综合措施,加快推动产业化进程。部分车企已经实现部分自动驾驶(L2级)汽车的批量生产,少数高端品牌已率先推出有条件自动驾驶(L3级)汽车;以谷歌为代表的新技术力量,也在积极开展全自动驾驶技术(L4、L5级)的研发和测试。今天笔者希望借RSA2018 的议题之一为大家分享伴随着自动驾驶变革,所引发的安全挑战。

推荐阅读:【视频】TechWorld2017热点回顾 | 居安思危 防微杜渐:车联网安全思考

自动驾驶技术是物联网技术应用之一

汽车自动驾驶技术包括视频摄像头、雷达传感器以及激光测距器来了解周围的交通状况,并通过一个详尽的地图(通过有人驾驶汽车采集的地图)对前方的道路进行导航。这一切都通过数据中心来实现,数据中心能处理汽车收集的有关周围地形的大量信息。就这点而言,自动驾驶汽车相当于数据中心的遥控汽车或者智能汽车。汽车自动驾驶技术是物联网技术应用之一,某种程度上给予了人类最宝贵的资源——时间。 而这些时间,伴随着运营商重金打造的5G网络,边缘计算节点的实施, 自动驾驶汽车俨然成为万物互联的入口之一。

自动驾驶技术分级

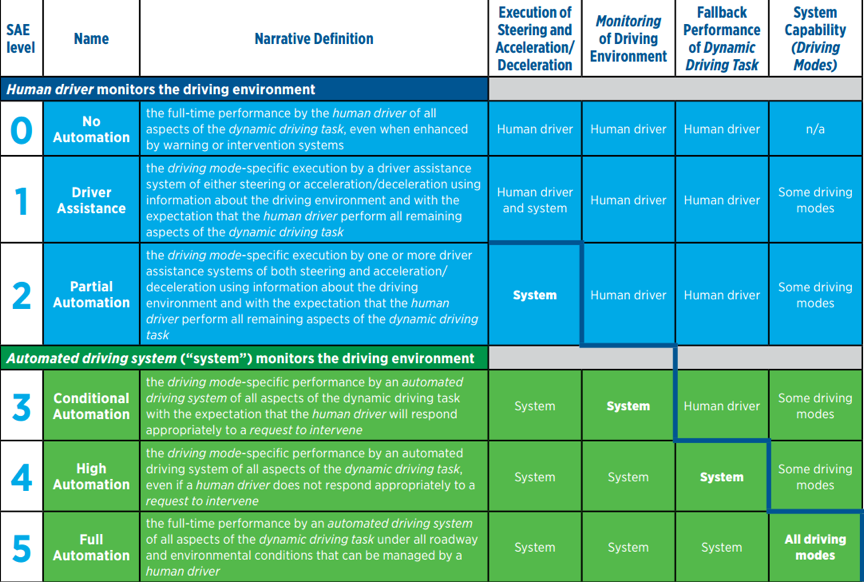

目前全球汽车行业公认的两个分级制度分别由美国高速公路安全管理局(简称NHTSA)、国际自动机工程师学会(简称SAE)各自提出。目前业界更多的倾向于SAE的L0 – L5标准进行描述,在此次的RSA会议中还是近期三部委联合印发的测试管理规范中,也引用了SAE分级,选此标准为大家介绍。

图1 人工驾驶/自动驾驶

- L0 人工驾驶,汽车只负责执行命令并不进行驾驶干预。

- L1 辅助驾驶员完成某些驾驶任务,比如我们常说的车道保持系统和自动制动系统就属于L1级自动驾驶的范畴。

- L2 驾驶员需要监控驾驶环境并准备随时接管。比如ACC自适应巡航拨动转向灯实现变道行驶等。

- L3 驾驶员将不再需要手脚待命,机器可以独立完成几乎全部的驾驶操作,但驾驶员仍需要保持注意力集中,以便随应对可能出现的人工智能应对不了的情况。

- L4 城市、高速环境中的完全自动驾驶

- L5 任何场景下的自动驾驶

自动驾驶技术法律法规进展

- 2018 年4月12日 工信部、公安部、交通部三部委联合印发《智能网联汽车道路测试管理规范(试行)》,推动半封闭、开放道路的测试验证

- 2018 年4月2日 美国加州汽车管理局开始接受全面无人驾驶测试许可的申请

- 2017年9月美国交通部发布 《自动驾驶系统0:安全愿景》,回应汽车制造商对消除自动驾驶车辆上路的法律障碍的请求

- 2017 年8月 英国发布了《联网与自动驾驶汽车网络安全主要原则》,概述了汽车制造商如果想要让联网和自动驾驶汽车上路须遵循的原则

- 2017年6月 德国伦理委员会发布一份《自动和联网驾驶》报告,在其中提出了自动驾驶汽车需要遵守的20条伦理规则

- 2016年5月 日本警察厅颁布《自动驾驶汽车道路测试指南》,允许自动驾驶汽车上道路测试试验

- 2016年3月 联合国修订《维也纳道路交通公约》,允许自动驾驶技术应用到交通运输中

RSA安全议题解读——自动驾驶对CISO的挑战

(CISO:首席信息安全官)

演讲者Laura Koetzle 就职于弗雷斯特研究公司(Forrester),负责信息安全、企业框架研究方向。Forrester公司成立于1983年,专注于技术与市场调研。此次议题主要内容是公司对未来10年内,自动驾驶将会引发全部首席安全官工作变更的一个探讨。

议题很大,开场以IBM创始人的一句 “I think there is a world market for maybe five computers” 起头,把质疑的声音降低,因为也没有几个人会认为自己比这位巨擘对市场评估与把握还要“准确”。

图2 自动驾驶引发的变革

议题对于自动驾驶引入的汽车自身、物流运输、保险、娱乐、管理部门和安全隐私六大角度进行变革威胁的解读,如安全方面,员工信息将伴随路费报销/补贴等信息的物联网化,直面网络攻击,而此时传统的防护方式、设备该如何进行防御,引出了会议的主题,这些都将变为CISO的工作。

在未来的几个阶段,对于OTA(Online Travel Agency:在线旅行社)系统的攻击、个人隐私信息的窃取、车载应用的攻击都将会是行之有效的攻击手段。

绿盟车联网安全思路:攻击面及攻击方式

行文至此,Forrester的观点与绿盟科技在车联网方向的思考有契合,物联网的变革是传统的厂商转型升级的突破口,从而转变为提供服务为主的新型产业。服务化的管道就是网络,服务化的基石是安全,两个领域都是公司可以发挥更多经验、能力来解决业界变革拦路石的领域。网联化带来的是更多的接入途径与更大的攻击面。在更多接入途径中导致的是T-BOX(车载终端)、IVI(车载综合信息处理系统)、OBD(车载诊断系统)中任意的漏洞都将破坏整车的安全体系架构,此外汽车使用的计算和联网系统沿袭了既有的计算和联网架构,也继承了这些系统天然的安全缺陷。攻击面扩展则体现在直接攻击、便携设备攻击以及无线攻击三个部分,在直接攻击中,需要考虑如何防护针对传动系统、安全控制件、仪表等的攻击;在便携设备中,需要考虑车载APP、OBD接口、导航及议题中提到的娱乐信息设施等;在无线攻击中,智能钥匙、TPMS系统均将挑战自动驾驶等的安全。

绿盟车联网安全解决方案

安全是智能网联汽车发展的第一要义,自17年起,绿盟科技就将物联网安全、车联网安全作为公司战略发展方向进行技术研究投入,形成了初步成型的安全评测服务体系——涵盖协议分析、固件分析、遥控端分析、APP分析等8个能力维度,总计231项安全服务能力。

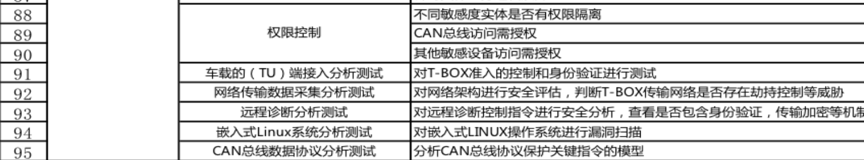

图3 车联网评测用例截取

2018年,公司初步形成了对车端、云端两侧解决方案的设计。在车端包含入侵行为检测、异常行为分析、安全域划分、ECU安全机制、射频监控、接入策略等维度,覆盖了会议议题提到的几大维度的安全应对模型。在云端以绿盟科技威胁态势感知为依托,除将传统网络攻击能力移植至车载探针外,还搭建自有的FOTA模块,满足固件签名认证保护、加密解密、升级认证等不同业务需求。

在此,绿盟科技也希望与IVI、T-BOX厂商以及致力于自动驾驶方向的车厂共同协助,构建一个安静、快捷、可信的未来。