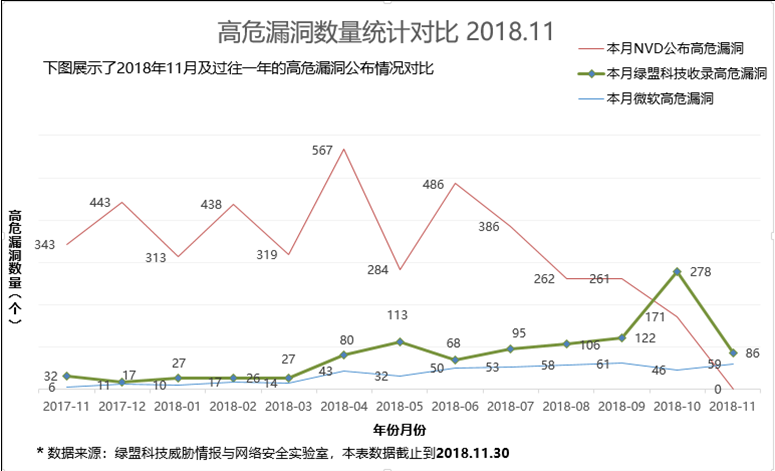

2018年11月绿盟科技安全漏洞库共收录257漏洞, 其中高危漏洞86个,微软高危漏洞59个。微软高危漏洞数量与前期相比基本持平,绿盟科技收录高危漏洞数量与前期相比下降。

2018年11月数据统计

高危漏洞发展趋势

2018年11月绿盟科技安全漏洞库共收录257漏洞, 其中高危漏洞86个,微软高危漏洞59个。微软高危漏洞数量与前期相比基本持平,绿盟科技收录高危漏洞数量与前期相比下降。

注:a. 绿盟科技漏洞库的数据来自NVD、SecurityFocus、CNNVD、ZDI等网站,一般为应用程序漏洞/安全产品漏洞/操作系统漏洞/数据库漏洞/网络设备漏洞等;

b.由于NVD(NATIONAL VULNERABILITY DATABASE)漏洞评级更新较慢导致往期NVD公布高危漏洞总数持续较少,本期对过往一年NVD高危漏洞数据更新;同时NVD网站调整导致本月数据出现明显波动,图中显示本月NVD高危漏洞数量为0,可能未在数量上反映出真实的威胁态势。

互联网安全事件

标题:微软发布11月补丁修复64个安全问题

时间:2018-11-14

摘要:微软于周二发布了11月安全更新补丁,修复了64个从简单的欺骗攻击到远程执行代码的安全问题,产品涉及.NET Core、Active Directory、Adobe Flash Player、Azure、BitLocker、Internet Explorer、Microsoft Drivers、Microsoft Dynamics、Microsoft Edge、Microsoft Exchange Server、Microsoft Graphics Component、Microsoft JScript、Microsoft Office、Microsoft Office SharePoint、Microsoft PowerShell、Microsoft RPC、Microsoft Scripting Engine、Microsoft Windows、Microsoft Windows Search Component、Servicing Stack Updates、Skype for Business and Microsoft Lync、Team Foundation Server、Windows Audio Service以及Windows Kernel。

链接:https://blog.nsfocus.net/windows-november-patches/

标题:WatchGuard发布2019年网络安全趋势八大预测

时间:2018-11-19

摘要:安全厂商WatchGuard对2019年的网络安全趋势做出了预测,主要体现在八个方面,其中包括将出现一种新的无文件恶意软件Vaporworms,这一恶意软件具有蠕虫属性,可以通过易受攻击的系统自我传播,还包括对互联网基础设施的攻击,以及对公用事业和工业控制系统的勒索攻击。

链接:http://toutiao.secjia.com/article/page?topid=111141

标题:Shaheen行动:新的APT黑客组织通过长期的网络间谍活动袭击巴基斯坦军方

时间:2018-11-15

摘要:美国网络安全公司Cylance于本周一揭露了一场以巴基斯坦军空军为目标的网络间谍活动。这项名为Operation Shaheen的网络间谍活动的实施者被认为是以前不为人知的APT组织The White Company。安全专家认为,The White Company很可能是一个由国家赞助的黑客团体,能够利用零日漏洞实施攻击。这一活动已持续一年,并仍在继续。

链接:http://toutiao.secjia.com/article/page?topid=111128

标题:Adobe 11月安全更新

时间:2018-10-19

摘要:当地时间11月13日,Adobe官方发布了11月安全更新,修复了其产品中的多个漏洞,受影响产品包括Adobe Flash Player、Adobe Acrobat and Reader、Adobe Photoshop CC。

链接:https://blog.nsfocus.net/adobe-november-patches/

标题:黑客组织Sofacy APT使用新型木马攻击全球多个政府机构

时间:2018-11-22

摘要:网络安全公司研究人员在10月底和11月初发现了一个新的攻击活动。与俄罗斯有关的黑客组织Sofacy APT在最近针对全球政府实体的攻击中使用了一种新的木马Cannon。Sofacy APT又名APT28,Pawn Storm,Fancy Bear,Sednit,Tsar Team和Strontium,曾被指策划了针对2016年美国总统大选的网络攻击。

链接:http://toutiao.secjia.com/article/page?topid=111157

标题:关键的Adobe Flash Bug会影响Windows,macOS,Linux和Chrome OS

时间:2018-11-22

摘要:Adobe针对Flash Player漏洞发布补丁,该漏洞可能导致在目标系统上执行任意代码。 Adobe周二发布了针对关键漏洞的补丁,使其Flash Player容易受到攻击者任意代码执行的攻击。受影响的是在Windows,macOS,Linux和Chrome OS上运行的Flash Player版本。

链接:http://toutiao.secjia.com/article/page?topid=111160

标题:汇丰银行遭黑客攻击

时间:2018-11-07

摘要:国际银行业巨头汇丰银行(HSBC)发布消息称,汇丰银行在10月份发生数据泄露事件。泄露的信息包括:用户姓名、邮寄地址,电话号码,电子邮件地址,出生日期,帐号,帐户类型,帐户余额,交易记录,收款人帐户信息以及可查的历史帐单记录等。

链接:http://toutiao.secjia.com/article/page?topid=111087

标题:戴尔EMC和VMware产品曝高危漏洞,现已发放补丁

时间:2018-11-23

摘要:近日,戴尔EMC针对Dell EMC Avamar Server和Dell EMC Integrated Data Protection Appliance(IDPA)中的Dell EMC Avamar Client Manager发布了安全更新,以解决一个Critical级别的远程代码执行漏洞和一个Medium级别的开放重定向漏洞。根据戴尔EMC的说法,这些漏洞是由网络安全公司TSS发现的。其中的远程代码执行漏洞被追踪为CVE-2018-11066,CVSS v3得分为9.8,可以被未经身份验证的攻击者远程利用,以在易受攻击的服务器上执行任意命令。

链接:http://toutiao.secjia.com/article/page?topid=111162

标题:柬埔寨多家ISP遭遇本国历史上最大规模DDoS攻击

时间:2018-11-09

摘要:柬埔寨几家最大的互联网服务提供商(ISP)在过去几天遭受了大规模的DDoS攻击。攻击的高峰期是当地时间11月5日和6日,150Gbps的DDoS攻击影响了全国的网络,宕机时间持续半天。网络服务提供商EZECOM,SINET,Telcotech和Digi均在此次攻击事件中受到影响,用户也已确认,整周时间内网络访问都存在问题。

链接:http://toutiao.secjia.com/article/page?topid=111105

标题:TP-Link修补路由器中的多个远程代码执行漏洞

时间:2018-11-20

摘要:最近由 WiFi设备制造商TP-Link 在其TL-R600VPN小型和家庭办公室(SOHO)路由器中解决的漏洞可能允许远程代码执行。漏洞产生主要是由于缺乏输入清理和解析错误。缺乏正确的输入清理可以在没有身份验证的情况下被利用,从而导致拒绝服务和泄漏服务器信息。

链接:http://toutiao.secjia.com/article/page?topid=111144

标题:黑客利用汽车信息娱乐系统漏洞窃取信息

时间:2018-11-20

摘要:研究人员在多个汽车品牌的信息娱乐系统中发现了一种被称为“CarsBlues”的新的大规模漏洞。该漏洞允许攻击者窃取通过蓝牙将手机同步到汽车的用户的个人身份信息(PII)。CarsBlues攻击利用通过蓝牙安装在多种类型车辆中的信息娱乐系统中的安全漏洞来访问用户PII。攻击者可以使用廉价且易于获得的硬件和软件在几分钟内完成攻击,并且不需要复杂的技术知识。

链接:http://toutiao.secjia.com/article/page?topid=111145

标题:严重的WordPress插件 0day漏洞允许黑客进行特权升级攻击

时间:2018-11-13

摘要:网络 犯罪分子利用 WP GDPR合规中存在的特权升级零日漏洞-一个WordPress插件-帮助网站站长符合GDPR。据报道,已被超过100,000名用户使用这个易受攻击的插件,现在他们都担心会遭受恶意后门攻击。

链接:http://toutiao.secjia.com/article/page?topid=111120

(来源:绿盟科技威胁情报与网络安全实验室)

绿盟科技漏洞库十大漏洞

声明:本十大安全漏洞由NSFOCUS(绿盟科技)安全小组 <security@nsfocus.com>根据安全漏洞的严重程度、利用难易程度、影响范围等因素综合评出,仅供参考。

1、2018-11-21 Adobe Flash Player远程代码执行漏洞(CVE-2018-15981)

NSFOCUS ID: 41968

http://www.nsfocus.net/vulndb/41968

综述:Adobe Flash Player是一款跨平台、基于浏览器的多媒体播放器产品。Adobe Flash Player <= 31.0.0.148版本在实现中存在安全漏洞。

2、2018-11-20 Microsoft Windows Win32k权限提升漏洞(CVE-2018-8589)

NSFOCUS ID: 41970

http://www.nsfocus.net/vulndb/41970

综述:Microsoft Windows Server是微软发布的一系列操作系统。Microsoft Windows在实现中没有正确的处理对Win32k.sys文件的调用,存在漏洞。

3、 2018-11-20 Microsoft ChakraCore Scripting Engine远程内存破坏漏洞(CVE-2018-8557)

NSFOCUS ID: 41979

http://www.nsfocus.net/vulndb/41979

综述:ChakraCore是Edge使用的一个开源的JavaScript引擎的核心部分。Microsoft Edge和ChakraCore在处理内存对象中存在远程代码执行漏洞。

4、 2018-11-21 Adobe Acrobat/Reader远程信息泄露漏洞(CVE-2018-15979)

NSFOCUS ID: 41966

http://www.nsfocus.net/vulndb/41966

综述:Adobe Acrobat是一套PDF文件编辑和转换工具,Reader是一套PDF文档阅读软件。Adobe Acrobat和Reader在实现中存在信息泄露漏洞。

5、2018-11-13 WordPress LearnPress SQL注入漏洞(CVE-2018-16175)

NSFOCUS ID: 41896

http://www.nsfocus.net/vulndb/41896

综述:WordPress是一套使用PHP语言开发的博客平台。LearnPress是使用在其中的一个课程管理插件。WordPress LearnPress 3.1.0之前版本中存在SQL注入漏洞。

6、2018-11-22 Apache Spark 任意代码执行漏洞(CVE-2018-17190)

NSFOCUS ID: 42000

http://www.nsfocus.net/vulndb/42000

综述:Apache Spark是一款支持非循环数据流和内存计算的大规模数据处理引擎。Apache Spark在单机资源管理器实现中存在安全漏洞。

7、2018-11-13 Vmware ESXi/Workstation/Fusion 虚拟机逃逸漏洞(CVE-2018-6981)

NSFOCUS ID: 41893

http://www.nsfocus.net/vulndb/41893

综述:VMware ESXi是一套可直接安装在物理服务器上的服务器虚拟化平台;VMwareWorkstation是一套虚拟机软件。Vmware ESXi、Workstation和Fusion中存在安全漏洞,该漏洞源于vmxnet3虚拟网络适配器中存在未初始化的栈内存。

8、2018-11-02 Apache Tomcat JK (mod_jk) Connector 路径遍历漏洞(CVE-2018-11759)

NSFOCUS ID: 41816

http://www.nsfocus.net/vulndb/41816

综述:Apache Tomcat JK(mod_jk)Connector是一款为Apache或IIS提供连接后台Tomcat的模块,它支持集群和负载均衡等。Apache Tomcat JK(mod_jk)Connector 1.2.0版本至1.2.44版本,在实现中存在目录遍历漏洞。

9、 2018-11-01 多款Tenda产品命令注入漏洞(CVE-2018-14558)

NSFOCUS ID: 41808

http://www.nsfocus.net/vulndb/41808

综述:Tenda AC7是无线路由器产品。多款Tenda产品在实现中存在命令注入漏洞。

10、 2018-10-30 多款Qualcomm Snapdragon产品缓冲区溢出漏洞(CVE-2018-11850)

NSFOCUS ID: 41786

http://www.nsfocus.net/vulndb/41786

综述:Qualcomm IPQ8074是应用于不同平台的中央处理器(CPU)产品。多款Qualcomm Snapdragon产品中在处理WMI_START_SCAN_CMDID时,未能对’remaining_len’范围进行检查,在实现中存在缓冲区溢出漏洞。

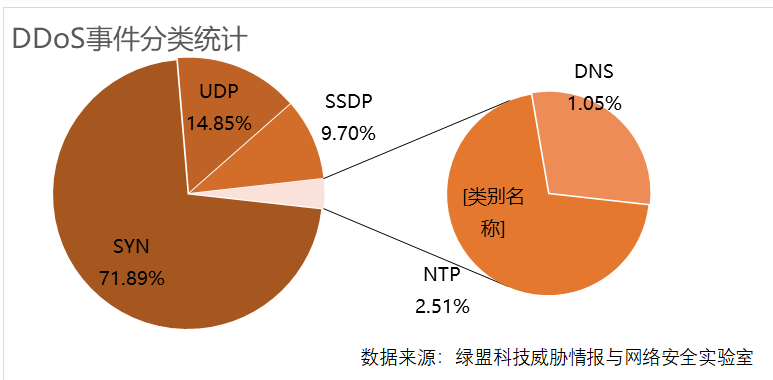

DDoS攻击类型

攻击事件类型SYN、UDP、SSDP攻击为主,另外NTP攻击流量也较为突出

小提示

- NTP Flood:又称NTP Reply Flood Attack,是一种利用网络中时间服务器的脆弱性(无认证,不等价数据交换,UDP协议),来进行DDoS行为的攻击类型。有记录称,这种攻击类型最大放大倍数是9倍。

- SSDP Flood:智能设备普遍采用UPnP(即插即用)协议作为网络通讯协议, 而UPnP设备的相互发现及感知是通过SSDP协议(简单服务发现协议)进行的。

攻击者伪造了发现请求,伪装被害者IP地址向互联网上大量的智能设备发起SSDP请求,结果被害者就收到了大量智能设备返回的数据,被攻击了。有记录称,这种攻击类型最大放大倍数是30.8倍。

更多相关信息,请关注绿盟科技DDoS威胁报告。

博文精选

绿盟科技发布《2018年容器安全技术报告》

容器技术被广泛接受和使用的同时,容器以及容器运行环境的安全成为了亟待研究和解决的问题。为了进一步了解容器以及容器环境的安全威胁,为使用容器的用户提供安全防护建议。绿盟科技携手硅谷知名容器安全公司NeuVector,联合发布《2018绿盟科技容器安全技术报告》。

网络安全等级保护基本要求之云计算扩展

目前,云计算技术在国家关键信息基础设施领域的应用日益广泛。原有信息安全等级保护标准体系中标准的适用性提出挑战,防护措施、实现方法和测评方法都将有所不同。因此,根据云计算环境中的新增安全威胁和主要防范手段,在《信息安全技术 网络安全等级保护基本要求 第1部分:安全通用要求》进行了扩展,形成了云计算安全扩展要求(以下简称“云等保”)。

(来源:绿盟科技博客)

安全会议

安全会议是从近期召开的若干信息安全会议中选出,仅供参考。

HITCON

时间:DECEMBER 13-14,2018

简介: HITCON Pacific 2018 以「Transforming: Cybersecurity and Resilience」为主题,聚焦于各式强韧性资安技术、安防措施等可加强企业关键系统的议题上,以期能帮助企业与政府较少安全事件造成的各层面影响。此外,今年纳入了 FINSEC 元素。HITCON FINSEC 主要探讨金融安全、数位金融的议题。邀请到国际金融单位来台分享,也会安排独立的闭门会议,更深入地交流金融体系经验。

网址:https://hitcon.org/2018/pacific/

SANS Cyber Threat Intelligence Summit

时间:Mon, Jan 21 – Mon, Jan 28, 2019

简介: The Cyber Threat Intelligence Summit & Training brings together top experts and practitioners for in-depth threat intelligence talks, world-class SANS training, DFIR NetWars, and exclusive networking events! This year’s Summit will provide you with specific analytical techniques and capabilities, through case studies and firsthand experience, that can be utilized to properly create and maintain threat intelligence in your organization.

网址:https://hitcon.org/2018/pacific/