自新型冠状病毒感染的肺炎疫情发生以来,绿盟科技高度关注不法分子使用疫情话题发起的黑客攻击。通过对近期网络威胁行为的跟踪与分析,我们发现在经过一段时间的试探过程后,黑客已将新型冠状病毒肺炎疫情信息融入到互联网黑产攻击链和产业链当中,对疫情信息关注者发动攻击。

疫情信息利用形式

鱼叉邮件

鱼叉邮件是黑客攻击过程中社会工程学的主要表现,因此攻击者通常会根据时事新闻更新鱼叉邮件的诱饵信息内容。此次新冠肺炎疫情显然给攻击者提供了借题发挥的良好平台。绿盟科技发现,近期已有主流恶意邮件传播的木马家族在诱饵内容中加入了疫情相关信息,借此增加邮件诱饵的可信度。

FORMBOOK木马利用肺炎疫情发动鱼叉邮件攻击

绿盟科技近期捕获了FormBook木马利用肺炎疫情发起的攻击事件。该起攻击事件中,攻击者将疫情信息融入鱼叉邮件诱饵中,设计了欺骗度极高的社工内容,借此攻击罗马尼亚的机动车制造商。

鱼叉邮件诱饵

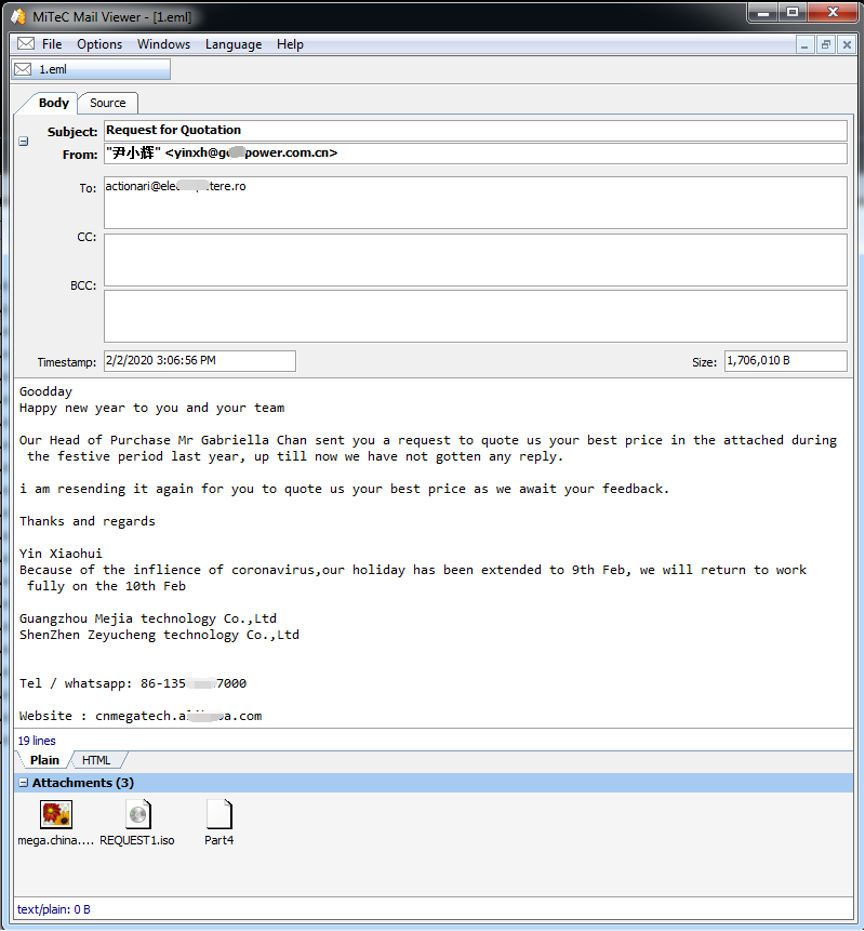

该诱饵邮件内容如下:

在精心构造的社工邮件内容中,攻击者伪装为美嘉科技(megatech)员工,催促邮件接收者尽快检查附件内容并回复。为提高可信度,邮件中声称该因为受新冠肺炎疫情影响,该公司将放假延长到2月9日,并延期至2月10日复工(Because of the infflience of coronavirus, our holiday has been extended to 9th Feb, we will return to work fully on the 10th Feb)。

从邮件内容来看,攻击者对国内时事较为了解,可能是有组织的黑客团体。

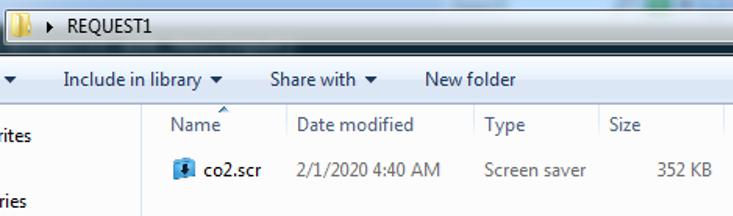

附件文件REQUEST1.iso

该邮件的恶意载荷包含两层伪装。光盘镜像文件REQUEST1.iso中包含一个屏幕保护文件co2.scr,实际为恶意的PE可执行文件:

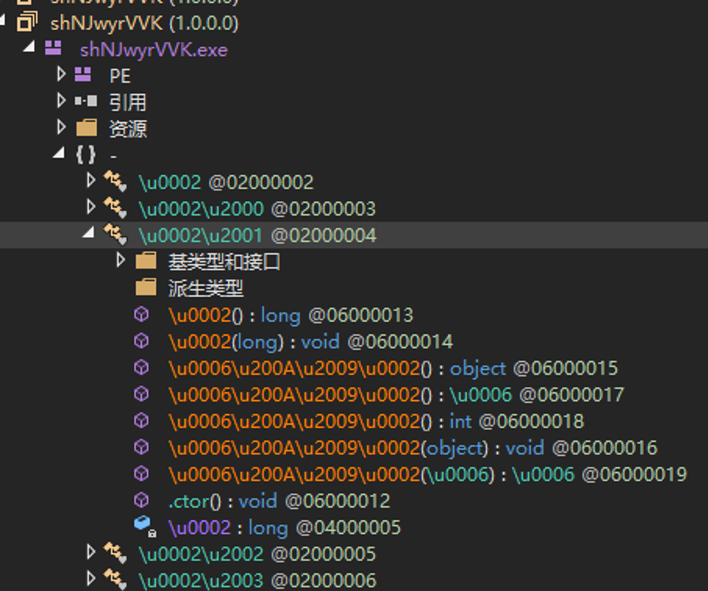

混淆外壳co2.scr

co2.scr是.net外壳程序,混淆了函数名、函数内容以及代码逻辑,用来干扰杀毒引擎和分析软件的分析:

对该程序脱壳后,可以获取第二层载荷PLxHldNnIKOb.exe。

加载器PLxHldNnIKOb.exe

PLxHldNnIKOb.exe是Dropper程序,将自身资源段中携带的二进制文件解密并使用指定方式加载运行。根据配置的不同,该程序支持以下恶意行为:

| 标志位 | 恶意行为 |

| flag | 检测虚拟环境 |

| flag2 | 检测监视工具 |

| flag3 | 延迟启动 |

| flag4 | 隐藏本体文件 |

| flag5 | 持久化 |

| flag6 | 将资源释放至指定目录并运行 |

| flag7 | 将资源释放至内存并运行 |

| flag8 | 将资源作为汇编加载并运行 |

| flag9 | 重新启用用户账户控制 |

| flag10 | 下载执行 |

该程序使用隔位异或的方式解密资源段内容,解密键为OOmmuoPtHAHiIjANYoKqZhYfb:

根据设置,PLxHldNnIKOb.exe程序运行后会将最终载荷hRNfZekS加载至内存执行。

最终载荷hRNfZekS

Dropper文件释放运行的最终载荷是新版本的FormBook木马程序,连接C&C为www.4my.fans。

FormBook是一款多功能木马,主要用于窃取用户主机信息或作为跳板下载执行其他恶意程序。

FormBook木马有高度对抗行为,会通过创建傀儡进程,反向注入等行为将注入行为复杂化。

受C&C指令控制,FormBook木马可以执行以下行为:

| 指令码 | 参数 | 行为 |

| 1 | URL | 下载并执行 |

| 2 | URL | 更新木马 |

| 3 | N/A | 删除木马 |

| 4 | command | CMD命令 |

| 5 | N/A | 清除浏览器Cookie |

| 6 | N/A | 重启 |

| 7 | N/A | 关机 |

| 8 | N/A | 监听 |

| 9 | URL | 下载并解压 |

小结

FormBook是有较长历史的木马程序,被国际上多个黑客组织大量使用。目前,搭载FormBook的鱼叉邮件已成为对邮件使用者的主要威胁种类之一。该起借助冠状病毒信息的鱼叉邮件攻击事件表明,黑客组织对攻击流程中载荷投递阶段的设计十分重视,更新速度快,诱饵质量高。邮件用户切不可因邮件内容的高可信度而麻痹大意,应谨慎对待邮件附件,不运行未知程序,将可疑文件交由安全人员处理。

Emotet木马借助疫情防控邮件传播

随着疫情的发展,作为潜在疫区的日本备受国际社会的关注。截至2月19日,日本新冠肺炎确诊病例累计已达705例。

日本的线上安全形式同样不容乐观。与FormBook类似,同属于知名邮件木马的Emotet木马家族,近期也使用包含新冠肺炎疫情信息的邮件在日本进行传播。

鱼叉邮件诱饵

这些针对日本的鱼叉邮件,发件者普遍伪装为日本各县市的保健所,邮件内容在强调新冠肺炎疫情的同时,要求收件者打开附件中的“对策”或“通知”文件。

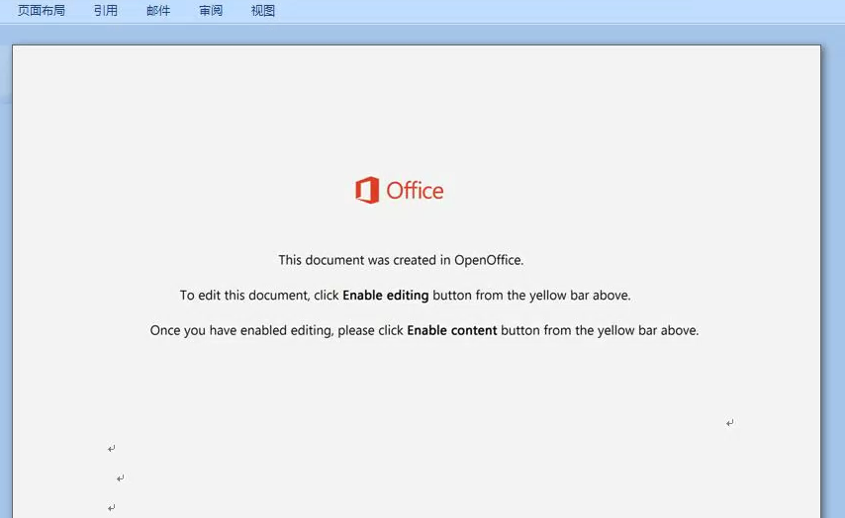

doc文档载荷

这些邮件附带的doc文档,显示社工内容欺骗用户运行内置的vba脚本,该vba脚本会运行powershell命令,安装Emotet木马程序。

Emotet木马

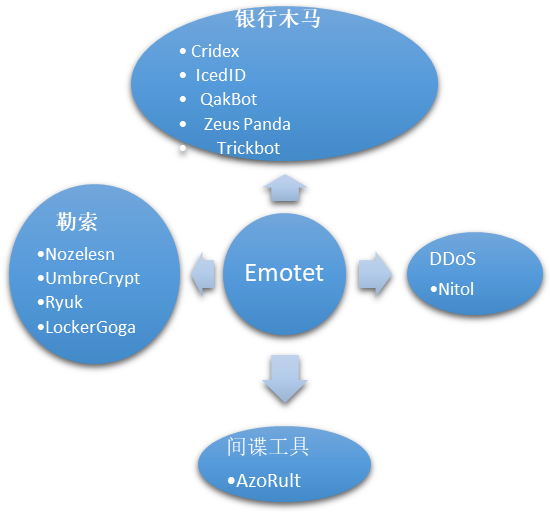

Emotet家族属于银行木马,出现于2014年,主要以垃圾邮件形式传播,感染Windows主机后并盗取用户邮箱来获得重要个人财务信息。近年来,Emotet在多起事件中被发现开始用于传播其他恶意家族,涉及银行木马、DDoS和勒索等。

Emotet传播的其他部分恶意家族分类如下表所示:

有信息显示,Emotet木马主要受黑客组织Mealybug操纵,从2014年开始维护Emotet代码并展开多次攻击。

该利用疫情信息传播的邮件中搭载的Emotet木马是该家族的最新版本,标记为Emotet_Doc_Downloader_C,在doc类型恶意文件中非常多见:

小结

这起攻击事件表明,Emotet成为恶意邮件传播的主要木马家族绝非偶然。无论是攻击时间(最早出现在1月底)还是诱饵质量(保健所名称和联系方式属实),Emotet都走在了恶意邮件家族的前列。普通邮件用户在接触到外文类型的邮件时,应默认按照恶意邮件来进行处理,千万不要一时好奇,被攻击者所利用。

热点名称的恶意程序

除鱼叉邮件外,部分攻击者也会使用热点关键词作为文件名称,投递恶意程序进行攻击。

部分恶意程序名称与主要功能见下表:

| 名称 | 主要功能 |

| 冠状病毒.exe | 数据擦除木马 |

| NCoV Virus.exe | 数据擦除木马 |

| CoronaVirus_Safety_Measures.exe | Autoit脚本木马 |

| 菲律宾各大楼冠状肺炎名单.exe | RAT远控木马 |

| 新型冠状病毒肺炎病例全国已5名患者死亡;警惕!!.exe | Gh0st RAT变种木马 |

这些程序大多是数据清除程序或远控木马,使用热点事件进行简单的社会工程学加工,属于愿者上钩型。

总结

IoC

hash

| 名称 | MD5 |

| FormBook鱼叉邮件 | 85bff5e26ec06b8cc5732cd2d5eea187 |

| REQUEST1.iso | 6574e01aedbffafcb5d30cf7479ee1c4 |

| co2.scr | 040cd479de14d9bf215d9ca7d7a9d575 |

| FormBook木马 | 10f4dbb9fb1bdafe3fe69b94eccc2b4b |

| Emotet_Doc | 8c809b4ac6d95ce85a0f04cd04b7a7ea |

| Emotet_Doc | 586fb4a6ffdfeb423f1f1782aaa9bb9f |

| Emotet_Doc | 8800ebd065b52468fa778b4527437f5a |

| Emotet_Doc | 379959d80d0bfc45aab6437474d1f727 |

| 冠状病毒.exe | 674805b536e872a7b6412711699ee44f |

| NCoV Virus.exe | f62aad0355de69417400498c7ff6fd03 |

| CoronaVirus_Safety_Measures.exe | 4d30ea0082881d85ff865140b284ec3f |

| 菲律宾各大楼冠状肺炎名单.exe | 87ad582f478099a6d98bf4b2527d0175 |

| 新型冠状病毒肺炎病例全国已5名患者死亡;警惕!!.exe | A30391c51e0f2e57aa38bbe079c64e26 |

C&C

143.92.56.122:2020

关于伏影实验室

伏影实验室专注于安全威胁研究与监测技术,包括但不限于威胁识别技术,威胁跟踪技术,威胁捕获技术,威胁主体识别技术。研究目标包括:僵尸网络威胁,DDOS对抗,WEB对抗,流行服务系统脆弱利用威胁、身份认证威胁,数字资产威胁,黑色产业威胁 及 新兴威胁。通过掌控现网威胁来识别风险,缓解威胁伤害,为威胁对抗提供决策支撑。