随着5G、云计算、大数据、物联网等新兴数字产业的发展,信息基础设施的建设规模也随之扩大,这无疑会导致越来越多的网络资产暴露在互联网上。这些资产一旦被DDoS攻击者所利用,将会对网络安全带来严重威胁。在2021年防御过程中,绿盟科技曾多次检测出扫段攻击,这类攻击是专门针对现有DDoS监测和防御策略的有针对性的对抗,对被攻击企业来说是极其严峻的挑战。基于威胁情报中心的DDoS攻击防御体系能够调用大量DDoS攻击情报,辅助快速阻断攻击源,充分利用情报资源,实现主动防御。下文以物联网资产为例进行详细分析。

一、威胁情报中心

威胁情报中心是威胁情报分析和共享平台,可为用户提供及时准确的威胁情报数据。借助威胁情报中心的威胁情报支撑,用户可及时洞悉公网资产面临的安全威胁进行准确预警,了解最新的威胁动态,实施积极主动的威胁防御和快速响应策略,结合安全数据的深度分析全面掌握安全威胁态势,并准确地进行威胁追踪和溯源。

二、 物联网资产暴露监测

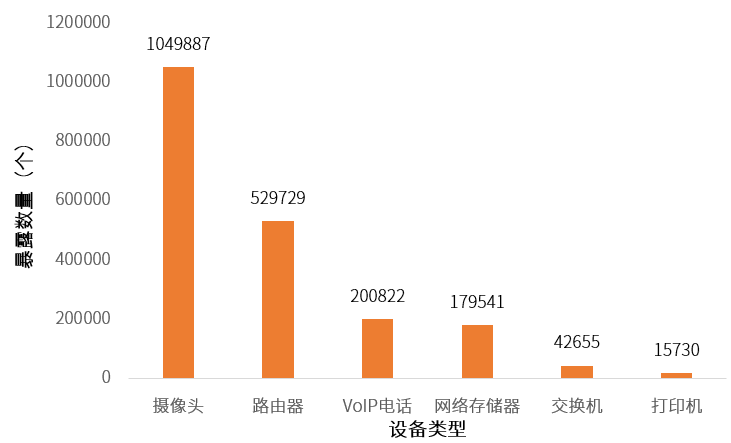

依托威胁情报中心打造的网络空间测绘系统,采用多样化的实时监测技术,可按需灵活弹性扩展扫描并发数,能够在短时间内完成对大量公网资产的监测。截至2021年11月,通过监测发现国内有201万个物联网资产暴露在互联网上,其中摄像头、路由器、VoIP电话数量分别位列前三。

三、物联网资产风险感知

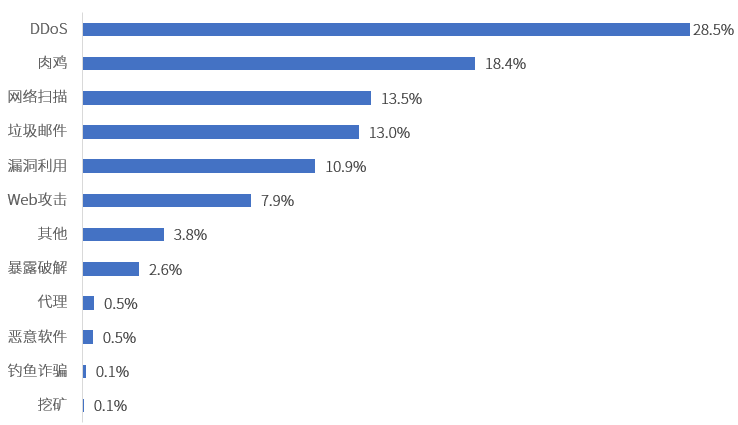

凭借威胁情报中心丰富的资产指纹数据及强大的威胁情报信息,能够快速发现资产在互联网上的安全状况,以便进行下一步处置,为网络安全防御体系的建立奠定坚实的基础。通过与威胁情报数据进行关联,发现暴露在公网的物联网设备中,约有37万个设备参与了恶意攻击。

在DDoS的安全防护过程中,将上述恶意主机的情报信息传播和分享到本地DDoS防护设备中,对于危害较高的主机及时进行拉黑和阻断,从源头防御DDoS攻击。

四、僵尸网络家族研究分析

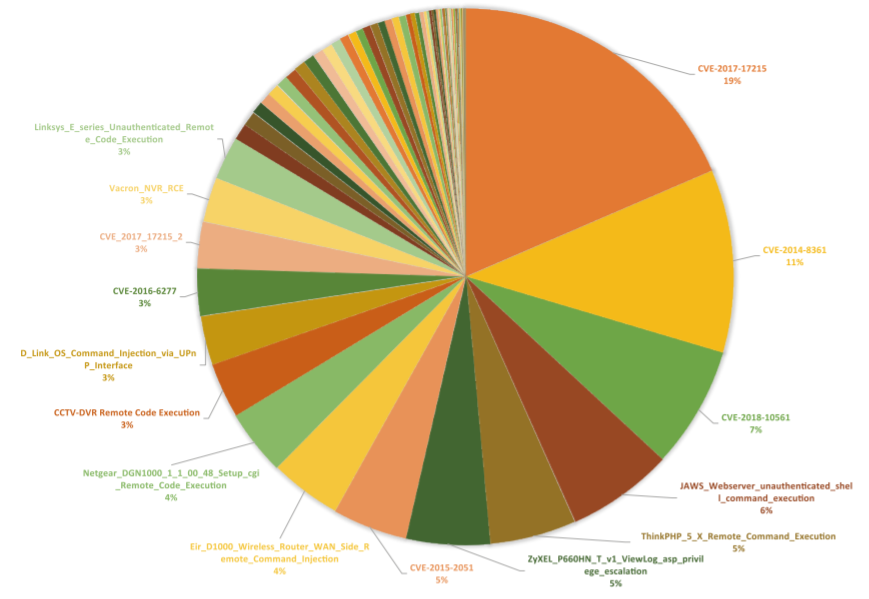

通过僵尸网络家族情报能够及时掌握僵尸网络家族的活跃度、地域分布、漏洞利用情况等详细信息。例如,对僵尸网络漏洞利用情况进行研究分析,发现当前被僵尸网络利用的在野漏洞已达72种,最快可在1天内集成最新漏洞,抢在设备漏洞修复前感染并控制设备。因此,为防止DDoS攻击者利用漏洞扩大僵尸网络规模,应加强对肉鸡的管理,并及时更新系统安全补丁。

五、DDoS攻击者画像

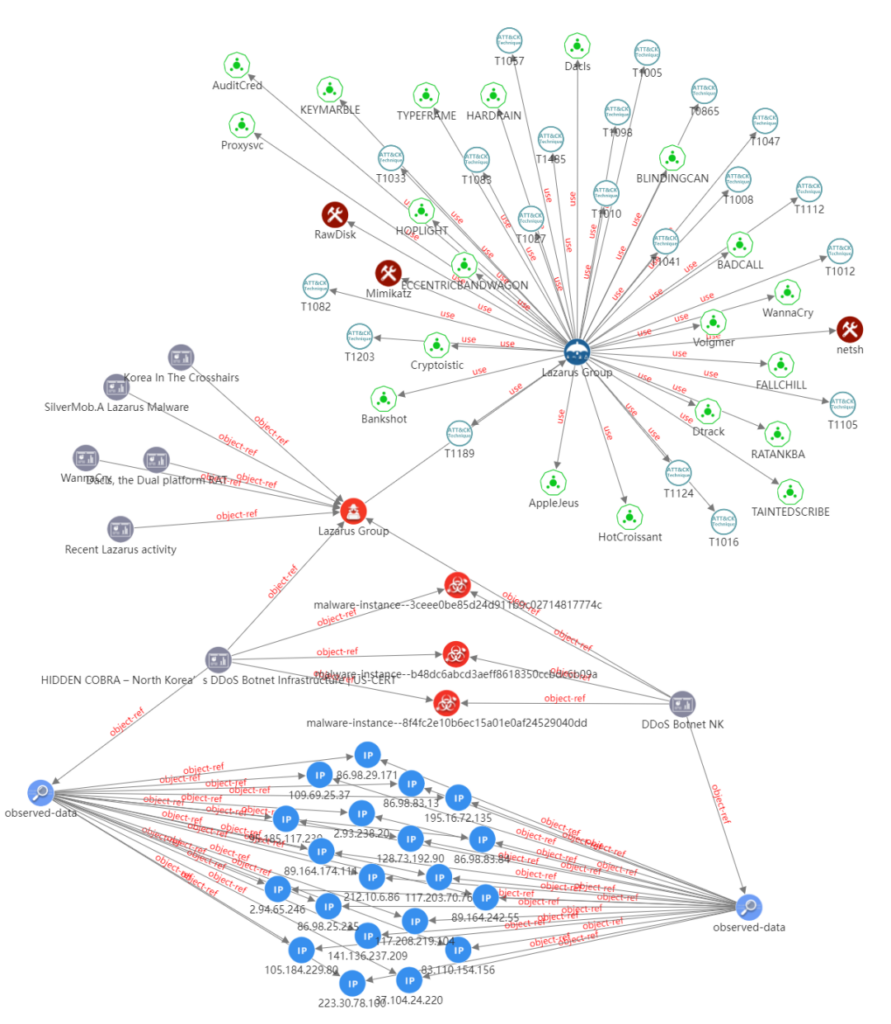

利用知识图谱关联分析技术对海量的大数据进行挖掘,通过人工智能算法实现DDoS攻击者画像,及时有效分析攻击者行为、攻击者采取的战术技术以及所属攻击组织,为研究新的DDoS防御算法提供思路,提升对DDoS攻击的检测和防护能力。

六、总结

DDoS攻击作为一种传统的网络攻击方式,经久不衰,对网络安全造成了严重威胁。传统的防御方法缺乏数据共享,本地检测出DDoS攻击后,无法做到全网情报共享。然而,基于威胁情报的DDoS防护方式可将最新的威胁情报转化成防护能力,利用多种威胁情报数据快速甄别恶意IP,及时做出应对措施,提升DDoS攻击防护的智能性与先进性。

| 2db1ddd612010baf707bafe71cff3ecd |

| 2f4adea4665929d8a4b6d936c2f120c1 |

| 5ac0946ed702e6d01e699b8060fc907e |

| 5aec4856ebe472b53a74cbe210b32a48 |

| 5e575681a2eeed2036e556f7733d4e7c |

| 6a85fe72f098db4de4b2ae11f614e6b9 |

版权声明

本站“技术博客”所有内容的版权持有者为绿盟科技集团股份有限公司(“绿盟科技”)。作为分享技术资讯的平台,绿盟科技期待与广大用户互动交流,并欢迎在标明出处(绿盟科技-技术博客)及网址的情形下,全文转发。

上述情形之外的任何使用形式,均需提前向绿盟科技(010-68438880-5462)申请版权授权。如擅自使用,绿盟科技保留追责权利。同时,如因擅自使用博客内容引发法律纠纷,由使用者自行承担全部法律责任,与绿盟科技无关。