一、300余项目快速迭代,创新背后暗藏安全短板

二、四大核心攻击面,成为黑客操控AI工具的关键路径

1.输入层:恶意指令注入,直接劫持工具逻辑

这是AI智能体工具的核心安全威胁。类OpenClaw工具普遍具备自动读取邮件、网页、即时通讯消息的功能,黑客可通过发送含恶意指令的内容,让工具误将其判定为高优先级执行指令,进而完成信息窃取、操作篡改等行为。

图-借助邮件的OpenClaw间接提示词注入

2.鉴权层:访问控制缺失,工具实例全网暴露

大量开发者在部署工具时,忽视基础的访问权限设置,或为调试便捷关闭权限认证、使用简易验证令牌,加之工具对本地地址的默认信任机制,导致全球超13.5万个公网实例无有效防护,黑客通过简单的扫描手段,即可直接接管工具控制台。

3.执行层:高权限无监督,操作风险无限放大

类OpenClaw工具被赋予较高的系统操作权限,且多以主机高权限运行,同时多数工具未设置操作监督机制,也无工具调用的二次确认流程。一旦工具被注入恶意指令,其高权限将成为黑客的“攻击利刃”,轻易实现文件篡改、系统破坏等操作。

4.生态层:插件供应链无管控,成为投毒重灾区

插件市场是类OpenClaw生态的最大安全变量。黑客会发布功能诱人的插件,在底层代码中隐藏恶意程序,而工具本身缺乏插件代码审计和运行时行为监控能力,恶意插件一旦被安装,即可实现长期驻留,持续窃取信息或控制设备。

图-恶意Skills

核心洞察:当前类OpenClaw工具均以自然语言解析、开放式外部工具调用为核心架构,且未做物理层面的沙箱隔离,因此无法从根本上规避恶意指令注入带来的系统级接管风险。

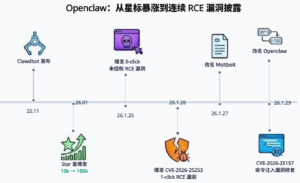

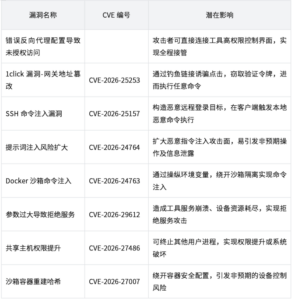

三、高危漏洞集中爆发,系统性安全风险凸显

图-OpenClaw相关部分漏洞披露时间线

已有多个高危漏洞被披露,部分已获得CVE编号,攻击影响覆盖未授权访问、任意命令执行、权限提升等多个方面,对个人及企业资产安全构成严重威胁。绿盟科技大模型风险评估工具(AI-SCAN)可进行OpenClaw相关资产风险发现。

四、分角色安全应对策略,构建全生命周期安全防护体系

个人用户和开发者:拒绝盲目部署,做好基础安全隔离

1.不将工具部署在存储敏感数据、高价值认证凭据的主机上,优先选择虚拟机、容器、专用云服务器等隔离环境运行;

2.定期检查已安装的本地skills和插件,及时删除来源不明、功能存疑的插件,并将工具更新至最新版本;

3.云资源管理、加密资产操作等设计系统修改的高危操作,避免通过AI工具执行。

企业安全团队:建立全流程治理体系,强化风险管控

1.搭建AI智能体资产发现与治理能力,实现企业内部工具的精准识别、动态监测,做到安全风险早发现、早处置;

2.工具部署时强制实施网络隔离、严格身份认证,绑定本地访问地址,禁用默认无认证模式,遵循最小权限原则,限制工具的文件、网络及系统调用权限;

3.部署专业AI安全防护设备或沙箱隔离方案,对工具的所有输入、输出内容进行实时检测与过滤,拦截恶意操作;

4.建立智能体专用审计日志体系,完整记录工具调用、API请求、敏感操作等行为,支撑事后安全溯源与合规审计。

开源社区和项目维护者:完善安全开发流程,筑牢生态安全防线

1.强化安全开发生命周期实践,将安全设计、代码审计与功能迭代同步推进,从源头减少安全漏洞;

2.针对插件市场建立自动化检测机制,通过静态检测、代码语义分析、沙箱分析等手段,完善插件上架审核、人工抽检、用户举报响应体系;

3.建立标准化漏洞响应流程,对安全研究人员反馈的漏洞及时评估、修复,并同步发布安全公告,提醒用户做好防护。