聚焦网络安全新热点,洞悉安全发展新趋势。与绿盟君一道,走进Fig Security。

01整体介绍

在资本市场方面,Fig Security自成立以来便获得多家知名网络安全投资机构的支持。公司在完成了多轮融资,总融资规模约 3800万美元,投资方包括以色列著名网络安全创投机构 Team8 以及专注于网络安全投资的 Ten Eleven Ventures 等。上述机构在全球网络安全创业投资领域具有较高影响力,其投资也从侧面反映出资本市场对Fig Security技术方向和团队实力的认可。

除了融资方面的成绩之外,Fig Security在成立后迅速获得安全行业的关注,并入选 RSA Conference Innovation Sandbox(RSAC创新沙盒) 等重要安全创新项目。RSAC创新沙盒被认为是全球网络安全创业企业的重要展示平台,历年来涌现出多家后来成长为行业领先企业的安全公司。因此,Fig Security的入选也被视为其技术创新能力和行业潜力的重要体现,使其成为近年来全球安全创业领域中值得关注的新兴企业之一。

图1 创始人从左到右依次是:Roy Haimof(Co-Founder and CTO)、Gal Shafir(Co-Founder and CEO)、Nir Loya Dahan(Co-Founder and CPO)

Nir Loya Dahan 是 Fig Security 的联合创始人兼首席产品官,负责公司产品战略与整体平台设计。Dahan在安全运营自动化产品领域拥有多年经验,曾在 Siemplify 负责产品相关工作,在安全运营中心(SOC)工具设计、检测流程优化以及安全分析平台方面积累了丰富经验。

Roy Haimof 是 Fig Security 的联合创始人兼首席技术官,主要负责平台技术架构设计与核心技术研发。Haimof在大规模数据处理、安全分析平台以及企业级软件架构方面拥有深厚技术背景,为Fig Security的技术研发与工程实现提供了重要支撑。

总体来看,Fig Security 的创始团队具有典型的以色列网络安全创业背景,成员既拥有安全运营平台研发经验,也参与过成功的安全创业项目,这为公司在安全运营技术领域的持续创新奠定了基础。

02 产品背景

a) 检测规则失效难以发现。当日志字段变化、数据格式调整或系统升级后,依赖特定字段的检测规则可能失效,但SOC系统通常不会主动提示,导致安全检测能力下降而不被察觉。

b) 安全数据链路复杂导致问题难以定位。安全日志通常需要经过日志采集、数据管道、数据存储以及SIEM等多个环节处理,一旦某个环节出现数据丢失或字段变更,安全团队往往难以快速定位问题来源。

c) 系统变更可能破坏检测能力。在安全系统升级、日志结构调整或数据管道优化过程中,可能对现有检测规则产生影响,但传统安全系统缺乏对变更影响的评估机制。

d) 缺乏对安全检测体系本身的持续验证机制。现有安全产品主要关注攻击检测与响应,而缺乏对安全检测体系自身有效性的持续监测。

针对上述问题,Fig Security提出了一种面向SecOps基础设施的安全可观测与检测可靠性管理技术,通过自动分析安全数据流、检测规则及响应流程之间的依赖关系,持续监测安全数据健康状态,并在系统变更或数据异常时及时识别检测能力下降的问题,从而提升安全运营体系的可靠性与可控性。

03方案介绍

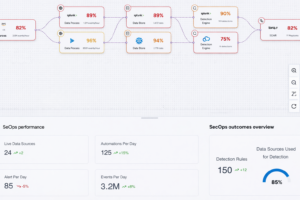

图2 Fig Security 产品界面示例

“安全领域最危险的故障,往往是那些你根本不知道存在的问题。如果某个检测规则几个月都没有被触发,安全团队往往无法判断这意味着环境真的安全,还是检测链路中的某个环节已经失效。我们创建 Fig 的目的,就是让安全团队重新获得信心,使他们能够在不引入安全盲区的情况下,现代化 SOC、采用 AI 技术,并更快速地推进安全运营。”

在典型部署环境中,企业安全检测体系通常包含多个组件,包括日志来源系统、数据采集代理、数据处理管道、日志存储系统、SIEM分析平台以及SOAR自动化响应平台。Fig Security 通过对这些组件进行统一建模,构建出完整的检测与响应流程拓扑结构。

其整体架构可抽象为以下几个核心层次:

a) 数据来源层(Data Sources):包括云平台日志、终端安全日志、网络设备日志以及应用系统日志等,是安全检测数据的原始来源。

b) 数据处理层(Data Pipeline):包括日志采集代理、流处理系统以及数据清洗与转换系统,用于对安全日志进行处理和传输。

c) 检测分析层(Detection Layer):包括 SIEM 系统、规则引擎以及威胁检测算法,用于对日志数据进行安全检测。

d) 响应执行层(Response Layer):包括 SOAR 平台、自动化响应系统以及人工分析流程,用于对安全事件进行处置。

Fig Security 在上述体系之上建立统一的 安全流程映射模型(Detection Flow Map),能够完整描述安全数据从产生到最终响应的全过程,从而为后续监测和分析提供基础。下图给出其官网的示例,可以看出,Fig Security将整个安全运营抽象成通用的模块,然后针对每个模块以及模块间的关联关系进行详细、实时的分析检测,继而实现“及时发现系统问题”的能力。

图3 基于系统能力推测的技术架构路线与实现

Fig Security 的第一步是对企业现有安全基础设施进行集成,从而获取安全检测体系的结构信息。企业安全运营中心通常由多个系统组成,例如日志采集系统、数据处理管道、SIEM 平台、数据湖以及 SOAR 自动化响应平台等。这些系统共同构成了完整的安全检测与响应流程。公开资料指出,Fig Security 的平台可以与企业现有技术栈进行集成,并自动发现检测与响应流程结构,而无需改变原有系统架构。[2]

针对其能力描述,我们对技术实现做了合理推测。首先,系统可以通过调用安全平台提供的 API 获取配置和元数据,例如 SIEM 中的检测规则配置、日志索引结构以及自动化响应流程等。其次,系统可以解析日志管道和数据处理系统的配置文件,例如 Logstash pipeline、Fluentd 配置或 Kafka topic 定义,从而识别日志在不同系统之间的流动路径。此外,平台还可以通过对日志数据进行采样分析来识别数据结构,例如日志字段名称、字段类型以及数据分布情况。这些信息共同构成后续安全流程建模的基础数据。

3.2.2 安全数据链路建模

在获取系统结构信息后,平台需要构建完整的安全数据链路模型。公开资料表明,Fig Security 能够自动发现并映射组织的完整检测与响应流程,并追踪安全数据从数据源到最终响应系统的全过程,这一过程通常被称为 data lineage(数据血缘分析)[3]。

该模型描述了安全数据在系统中的完整流动路径,例如日志如何从数据源进入日志采集系统,再经过数据管道进入 SIEM 平台进行检测,并最终触发自动化响应流程。通过构建这样的数据链路模型,系统能够清晰地描述安全数据在不同系统之间的依赖关系。公开报道指出,平台会构建一个描述安全系统之间数据流动关系的模型,并持续分析这些组件之间的连接关系。[4]

在技术实现上,这一模块通常会构建一个图结构模型,其中节点表示系统组件(如数据源、数据管道、检测规则或响应流程),而边表示数据流或依赖关系。通过这种方式,系统能够形成完整的 Detection Flow Map(检测流程图),为后续检测能力验证提供基础。

3.2.3 检测规则解析与依赖分析

在完成数据链路建模之后,系统需要进一步分析检测规则与数据之间的依赖关系。公开资料指出,该平台能够持续验证检测逻辑并分析安全系统之间的依赖关系,因此系统需要解析检测规则并识别其所依赖的数据字段。[4]

在技术实现上,平台需要解析不同 SIEM 系统中的检测规则。例如 Splunk 使用 SPL 查询语言,Elastic 和 Microsoft Sentinel 使用 KQL 查询语言。这些规则通常包含对日志字段的过滤条件、聚合条件以及相关分析逻辑。系统通过对规则语句进行语法解析,可以识别规则中涉及的字段名称以及数据来源,从而建立检测规则与数据源之间的依赖关系。当日志字段发生变化或数据源出现异常时,系统即可通过这一依赖关系模型识别可能受到影响的检测规则。相比于之前的数据链路建模,该部分更关注数据之间的关联细节,比如名称映射、字段映射等逻辑关系与依赖关系。这些关系的梳理可以保证当系统出现变动时,第一时间发现可能出现的关联问题,进而及时发现潜在的规则失效风险。

3.2.4 数据漂移与异常检测

在建立安全数据链路和规则依赖关系后,系统需要持续监测安全数据的变化情况,以识别可能导致检测能力下降的异常。公开资料指出,该平台能够监测数据管道健康状态并识别数据链路中的异常变化,例如数据管道故障或系统配置变化导致的检测能力下降。

在技术实现上,该模块通常通过对日志数据进行统计分析来识别异常。例如系统可以监测日志字段是否突然消失、字段类型是否发生变化或日志数量是否出现异常波动。当某些关键字段在日志中不再出现时,系统可以判断数据链路可能发生变化,并进一步分析这种变化是否会影响现有检测规则。此外,数据工程领域中常用的异常检测方法也可以用于识别日志量变化或数据格式变化,例如通过统计基线模型识别数据分布异常。相关研究指出,通过对数据流进行基线分析可以识别数据源异常、数据格式漂移以及日志量变化等问题。通俗地讲,这个阶段,Fig Security 更多承担异常检测模块的功能,而相应的“异常检测”技术则是一个有多年研究和实践的方向。具体其如何在“安全运营”的系统风控上做得更优秀,则可能是其产品的核心竞争力之一。[5]

3.2.5 检测能力验证与根因分析

当系统识别到数据异常或依赖关系变化时,需要进一步评估其对安全检测能力的影响。公开资料指出,Fig Security 的平台能够在检测能力受到影响时发出告警,并解释问题的根本原因以及潜在影响。

在技术实现上,系统会利用之前构建的安全数据链路模型进行影响分析。当某个数据字段或系统组件发生变化时,系统可以沿着数据链路追踪其影响范围。例如,当某个日志字段在数据管道中被删除时,系统可以识别所有依赖该字段的检测规则,并分析这些规则是否会失效。通过这种方式,平台能够为安全团队提供清晰的问题定位信息,例如指出问题是由于日志采集失败、数据管道配置变化还是检测规则依赖字段变化所导致。

3.2.6 系统变更模拟与风险评估

除了监测系统运行状态之外,Fig Security 还支持对安全系统变更进行影响评估。公开资料指出,该平台允许安全团队在系统升级或配置调整之前模拟变更,并评估这些变更对检测流程的影响。

在技术实现上,该模块通常基于安全数据链路模型进行分析。当安全团队计划修改数据管道、更新日志格式或调整检测规则时,系统可以根据依赖关系图计算相关节点的影响范围,从而识别可能受到影响的检测规则和响应流程。系统会生成检测覆盖率变化报告,帮助安全团队判断变更是否会导致安全检测能力下降。通过这种方式,企业可以在系统上线之前识别潜在安全盲区,从而避免由于系统变更而破坏现有防御能力。

04总结

(1)面向安全检测体系的全流程可观测能力

传统安全产品通常关注攻击检测或事件响应,例如 SIEM 平台负责日志分析与检测规则执行,SOAR 平台负责自动化响应流程编排,但这些系统往往缺乏对整个检测流程的可视化与可观测能力。Fig Security 的方案通过自动发现企业安全系统中的检测与响应流程,并追踪安全数据从数据源、数据管道、SIEM 平台到自动化响应系统之间的完整数据链路,使安全团队能够从整体层面理解安全检测体系的运行结构。公开资料指出,该平台能够构建完整的 detection flow map,并追踪端到端的数据链路(data lineage),从而实现对安全检测流程的持续监测。

(2)持续验证安全检测能力

传统 SOC 系统通常默认检测规则始终有效,但在实际运行过程中,日志结构变化、数据管道配置调整或系统升级等因素都可能导致检测规则失效。Fig Security 的方案通过持续分析检测规则与数据字段之间的依赖关系,对检测逻辑进行持续验证。当系统发现检测规则依赖的数据字段发生变化或数据链路出现异常时,可以及时识别可能受影响的检测规则,从而避免由于检测逻辑失效而产生安全盲区。相关报道指出,该平台能够持续验证 detection logic,并在检测能力受到影响时进行告警。

(3)自动化根因分析能力

在复杂安全架构中,当检测能力下降或检测规则无法触发时,安全团队往往难以快速定位问题来源。例如问题可能来自日志采集系统、数据管道配置、日志字段变化或检测规则本身。Fig Security 通过构建安全数据链路模型,使系统能够沿数据链路自动追踪问题来源,并定位导致检测能力下降的具体环节。公开资料指出,该平台能够在检测能力受到影响时解释问题的根本原因,并指出影响检测流程的系统变化。

(4)支持安全系统变更影响评估

在企业安全系统升级或配置调整过程中,例如日志格式变化、数据管道结构调整或检测规则更新,都可能对现有安全检测体系产生影响。Fig Security 的方案通过对安全数据链路模型进行分析,可以模拟系统变更对检测流程的影响,从而在系统上线之前识别潜在风险。公开资料表明,该平台支持对安全系统变更进行模拟,并评估这些变更是否会破坏现有检测能力。

(5)无需改变现有安全架构

Fig Security 的解决方案并不替代现有安全产品,而是作为一层独立的验证平台运行在现有安全技术栈之上。该平台通过 API 接入和配置解析等方式获取系统信息,而无需改变企业原有的 SIEM、数据管道或 SOAR 系统架构。公开资料指出,该平台能够在不改变企业现有安全基础设施的情况下接入并分析其安全流程。

综上所述,Fig Security 的解决方案通过构建安全检测流程的可观测与验证机制,实现了对企业安全运营体系的持续监测和评估,使安全团队能够及时发现检测能力下降或失效的问题,从而提升整体安全运营体系的可靠性和可控性。

参考文献 :

[2]https://pulse2.com/fig-security-38-million-raised-for-secops-resilience-platform/

[3]https://www.helpnetsecurity.com/2026/03/03/fig-security-38-million-seed-and-series-a-rounds

[4]https://siliconangle.com/2026/03/03/fig-security-launches-38m-map-validate-secops-detection-response-flows/

[5]https://softwareanalyst.substack.com/p/the-rise-of-security-data-pipeline