聚焦网络安全新热点,洞悉安全发展新趋势。与绿盟君一道,走进Crash Override。

01行业宏观背景与供应链安全的危机

02创始团队介绍

图1 John Viega (上)与Mark Curphey(下)

两位创始人二十多年前相识,在访谈了数百位CISO和工程副总裁后,得出结论:继续修补现有安全工具、开发新的扫描器是错误的。基于对现代软件工程可见性丧失的洞察,两人决定联手解决DevOps领域最大的难题。

“Crash Override”的命名在网络安全行业中有微妙的双重语境:它曾是一种恶意软件代号,但作为公司名,其灵感纯粹源自1995年经典电影《网络黑客》中主人公的黑客代号。这一选择体现了创始团队对极客精神、底层技术与颠覆创新的致敬。这种极客文化在公共关系中得到表达。例如,2023年4月,Crash Override在阿姆斯特丹绘制了涂鸦壁画,戏仿《网络黑客》海报,但将明星替换为计算机科学先驱格蕾丝·霍珀与阿兰·图灵,以此向代码破译者致敬。

03资本市场的共识与战略生态布局

当前初创企业融资趋于保守,2800万美元的单笔种子轮规模罕见,超越许多成熟企业的B轮融资体量。这一现象不仅反映了资本市场对软件供应链安全与AI代码治理赛道紧迫性的认可,更彰显了投资界对Crash Override创始团队技术执行力的信任。

GV的Erik Nordlander和SYN Ventures的Jay Leek加入董事会。资金将用于加速工程关系管理平台研发、全球市场扩张和强化生态合作。

战略跟投方黑石集团罕见地将内部研发并经过实战检验的模块化扫描与编排框架代码库作为交易的一部分注入Crash Override,直接构成其开源项目Ocular的核心底层架构。同时,该框架的首席工程师也离职加入Crash Override。这一技术注入使Crash Override在初期就拥有应对复杂企业环境的实战能力,构建了难以超越的技术壁垒。

04破局之道:工程关系管理的理论重构

在现代 CRM 系统诞生前,企业的客户数据极其分散:联系方式散落在销售人员的个人笔记中,销售漏斗数据孤立在 Excel 表格里,沟通记录埋藏在个人邮件系统中。管理层对销售进度、客户流失风险和整体业务态势缺乏可见性,一旦关键销售人员离职,所有客户知识便随之消失。

同理,在当前的 DevOps 领域,关键的工程数据正处于与当年销售数据一样的碎片化状态。代码、构建脚本、云配置、漏洞警报和开发人员行为,被隔离在数十个互不相通的 SaaS 工具中。

ERM 平台的战略价值和使命在于,它作为一套基础设施,打通这些孤立的数据。它将分散的代码库、云基础设施、第三方依赖、构建记录、部署轨迹,以及参与开发的每个工程师,深度编织在一起,形成一个具备时间演进和空间拓扑结构的关联图谱。

这种架构升级改变了企业的研发效能评估与安全态势感知方式。它从依赖人工跨平台猜测与被动响应告警,转变为基于工程关系图谱的战略决策。当服务宕机或监控工具触发警报时,安全分析师不再需要询问“这段代码是谁写的”。通过ERM平台能实现自动化瞬时溯源,定位引发故障的代码提交记录、触发构建的开发者以及发生变异的环境变量。通过建立问责制,ERM平台消除了安全运营中的噪音,压缩了故障平均恢复时间,实现了更高效、低摩擦的跨团队协作与信任机制。

05底层核心技术解构:深度构建检查与AI治理模块

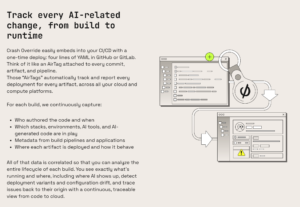

现有系统监控主要聚焦于运行时状态,通过海量日志挖掘推测系统崩溃原因。深度构建检查则实现了监控维度的前移,客观记录系统是如何被构建出来的、是谁触发的流水线、以及代码编译发生的隐蔽变更。

1. 轻量接入与全局覆盖: 这项技术部署极其轻量,对开发人员零干扰。安全或工程团队只需在GitHub Actions、GitLab CI或其他主流CI/CD管道的配置文件中注入四行YAML代码。数分钟即可完成企业级的全局探针部署,无需在每台服务器上安装传统Agent客户端。

2. 数字追踪: 这种机制相当于为流水线中流转的每行代码变更、每个被拉取的第三方库文件注入一个极难被篡改的数字追踪器。在每次代码提交引发的构建进程中,深度构建检查引擎会深入到流水线的内存与进程级别,持续静默地捕获丰富的上下文数据:

- 出处与身份验证: 精确验证代码的真实提交作者,记录不可篡改的纳秒级时间戳,通过密码学手段防止提交记录与审查日志被伪造。

- 环境变量与隐性依赖: 记录构建时激活的技术栈版本、所有环境变量配置的瞬时状态、管道执行的每个Shell命令步骤,甚至捕捉到临时下载执行的第三方脚本。

- 影子系统探测与信标拦截: 识别构建过程中未经授权被调用和下载的开源组件。更关键的是,通过对生成代码模式特征的分析和对供应商信标流量的嗅探,精准探测正在被使用的AI编码助手(如非法外连的大模型API)。

- 生命周期追踪: 从源代码被编译为二进制容器镜像或可执行工件的那一刻起,全程追踪其数字谱系。当该工件最终被推送到AWS、Azure或GCP的计算节点上运行时,ERM平台能够建立从云端运行时到源代码分支的直连映射。

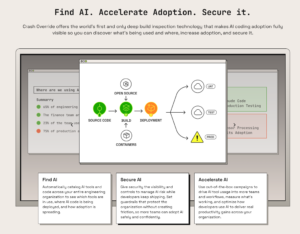

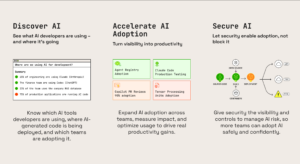

面对AI带来的乱象,该平台通过直观的UI交互,呈现了一个结构化的“发现、深化、保障”三步闭环治理框架。Crash Override获取遥测数据后,将其聚合为全局动态目录和不可篡改的变更记录两大核心数据支柱,并以此为基础,支撑起全生命周期AI治理模块。

1.发现AI痕迹:消除影子AI盲区

平台自动盘点组织内所有 AI 工具的使用情况,并在仪表板上实时呈现:哪些开发团队合规使用 GitHub Copilot 企业版,哪些外包人员在使用未经审查的公共 LLM API。它追踪 AI 生成的代码片段渗透到哪些关键生产环境,消除影子 AI 带来的审计盲区和知识产权风险。

2. 深化AI应用:通过量化提升生产力

安全工具不再是业务发展的阻碍。Crash Override 将安全可见性转化为生产力工具。平台内置运营活动模板,帮助工程高管精确衡量和对比特定 AI 辅助工具对不同开发团队在代码产出、构建成功率等维度的生产力提升。基于这些数据,管理层可以优化资源与预算配置,推动合法高效的 AI 工具在企业内安全普及。

3.保障AI 安全:低侵入全链路性护栏

为在不影响研发节奏的前提下管理 AI 风险,平台提供自动化、低侵入性的安全护栏。例如,当包含 AI 生成代码的构建任务流经流水线时,平台能在 CI/CD 环节零延迟自动生成 SBOM,阻止不合规函数的编译,从而实现 SLSA 2 级构建来源合规证明,并在隐患代码破坏生产环境前,自动完成证书管理与拦截追踪。

06奠定行业标准的开源生态:Chalk与Ocular项目

Crash Override团队开发Chalk时,采用了务实的工程哲学。核心代码68.0%使用Nim语言(系统级编程语言,可编译为高效C代码),辅以Python、TypeScript和C语言。创始人Mark Curphey强调,此选择回归“选择正确工具解决性能问题”的本质,确保了Chalk在高并发构建服务器上的注入操作不拖慢CI/CD流水线,具备卓越性能、毫秒级启动速度和极低内存开销。

Chalk基于GPL v3许可开源,架构灵活,部署简便。典型部署为Docker容器中的全局符号链接,静默拦截并包裹底层构建命令(如docker build),强制注入含元数据的标记。此标记为嵌入编译工件中的UTF-8编码JSON对象,起始段落必须包含魔术值:“MAGIC” : “dadfedabbadabbed”,以便后续检索和真伪验证。

当携带“魔法标记”的容器镜像或二进制程序在生产环境运行时,chalk extract命令可提取隐藏的JSON标记,结合运行时环境生成执行报告。报告包含构建时的环境变量、CI/CD触发者身份,并解析CODEOWNERS/AUTHORS文件,精准绑定代码责任人。系统基于此数据绘制连通图,使开发人员能清晰俯瞰基础设施结构。

扫描架构颠覆: 为了彻底解决这一矛盾,Ocular 被设计为一个完全 Kubernetes 原生的外挂安全扫描编排系统。它在核心逻辑上彻底剥离了扫描动作与 CI/CD 主干流水线的耦合关系,使得安全检查可以在独立的执行平台上异步、静默地运行,从而完全消除了安全对研发流程的侵入性。

四层解耦的容器化模块设计: 基于 Go 语言编写(占比高达 90.3%)的 Ocular 利用 Kubernetes 的自定义资源定义(CRDs)来配置与运行各类扫描工具,展现出极高的企业级扩展性。它将复杂的全链路安全扫描任务完美解耦为四个可独立开发、配置与拓展的容器化模块接口:

1. Crawler(发现层): 作为系统的感知触角,负责根据预设规则发现并枚举需要被扫描的目标资产池,例如自动化遍历特定的 GitHub 组织下的所有仓库分支,或深度遍历企业级容器镜像注册表中的更新条目。

2. Downloader(获取层): 根据 Crawler 提供的情报,采用高效的手段(如执行优化后的 git clone 命令或直接进行并发的 docker pull)将目标资产安全地拉取到经过隔离的临时扫描沙箱环境中。

3. Scanner(执行层): 系统的分析心脏。Ocular 本身不绑定任何具体的安全扫描引擎,而是提供了一个统一的 B.Y.O.S(自带扫描器)挂载接口。安全工程师可以将任意静态分析工具打包为容器镜像挂载至此,并通过 API 灵活注入自定义的命令行参数与运行时环境变量。无论是指挥它去分析 GenAI 代码生成模式,还是去追踪高风险的高熵函数,Scanner 模块都能忠实且隔离地执行。

4. Uploader(路由层): 在扫描结束并清理沙箱后,该模块负责对各家安全引擎吐出的碎片化结果(如各类不同的 XML/JSON 报告)进行标准化解析与清洗,并根据业务需求将其精准路由至最终的目标接收端。接收端可以被配置为 AWS S3 存储桶、后端的图数据库,或者是触发实时的 Webhooks 安全告警系统。

通过这两大开源项目的双剑合璧,Crash Override 实际上在商业平台之外,建立起了一套自底向上包抄云原生安全底座的技术护城河。

07行业宏观背景与供应链安全的危机

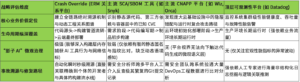

然而,传统 SCA 工具与 Crash Override 平台存在根本差异。SCA 本质是提供静态 SBOM,核心价值仅限于回答一个静态问题:当前静态代码或容器镜像层中,是否存在已披露的已知漏洞。

但在复杂且瞬息万变的现代工程实践中,仅知漏洞存在远远不够,只会徒增安全团队焦虑。Crash Override 的深度构建检查技术实现了视角升维,它回答的是一系列具有时间线连续性和责任归属的动态复杂问题:这些带严重 CVE 漏洞的第三方组件,是通过哪条依赖路径被引入构建管道的?是谁(具体开发者)在昨天下午 4 点错误地触发了包含该脆弱组件的自动化流水线?在引入过程中,是否使用了 AI 辅助工具生成了存在逻辑幻觉的胶水代码来调用该组件?

以 Snyk 为代表的 SCA 工具紧盯的是静态组件脆弱性特征,而 Crash Override ERM 平台掌控的则是动态工程生命周期全局溯源轨迹。两者功能互补,但在解决问题的维度上,ERM 展现出对传统静态分析的降维打击能力。

尽管 CNAPP 平台在云环境运行时基础设施风险发现与图谱关联方面展现强大能力,但当它们试图将触角向左延伸回开发环节时,却不可避免地遇到上下文断层这个业界难题。

在业务场景中,当 Wiz 的控制台告警,指出某个正在运行的生产环境容器存在高危的网络端口错配时,云安全工程师依然会陷入困境。因为 CNAPP 平台缺乏从庞大源代码仓库分支,层层编译、打包、测试,最终演进部署到云端的连续历史物理轨迹。安全工程师无法根据一个云端运行镜像 ID,快速反查出对应的 Git 提交哈希值。

Crash Override 恰好在这一致命上下文断层中架起了数据桥梁。它提供的是一种具有绝对时间连贯性的代码到云端可见性。当 CNAPP 触发运行时警报瞬间,Crash Override 能够调取其深度构建检查捕获的遥测数据,在一秒钟内补齐所有缺失的关键工程上下文,精确地向 CISO 指出:引发这次严重报警的异常云端工作负载,是由某业务团队,在何时哪个流水线上进行打包部署的。

通过提供这种所有权映射网络,Crash Override 实际上成倍放大了企业对 Wiz 等昂贵 CNAPP 平台的投资回报率,成功地将单纯、孤立的风险发现警报,彻底转化为具备执行力的高效溯源与精准修复行动。

然而,这些海量的性能遥测数据依然无法回答工程管理体系中最棘手、也最致命的核心问题:到底是什么操作,引发了导致这次大范围宕机事件。

Crash Override 的目标是在混乱的开发生态中建立严格的工程问责制。它通过数字追踪器与 Chalk Mark 机制,以密码学可验证的手段,记录了构建沙箱环境中每一个环境变量的增删改查。它确保了,即使安全团队在复盘时面对源代码未改变的事故,也能通过查阅 ERM 平台的不可篡改记录,捕捉到引发生产事故的隐蔽环境变量变异或构建依赖项篡改。

08客户案例与资本支持

在2026年3月23日于美国旧金山举行的RSAC 2026大会上,网络安全产业的话题普遍聚焦于机器身份、智能体治理以及影子AI失控风险控制等宏观议题。在这个技术竞争的舞台上,Crash Override与主攻反欺诈AI防御的Charm Security、主打AI辅助自动化代码审查的Clearly AI,以及专注于安全操作弹性修复的Fig Security等企业展开了激烈的竞争。

由摩根士丹利全球技术投资银行主管David Chen、摩根大通全球技术战略与创新主管Larry Feinsmith等华尔街资本大佬组成的评委团,对Crash Override给予了关注。评委与资本市场青睐的逻辑非常清晰:在众多初创企业仍停留在API层面进行宏观风险监控时,Crash Override展现出了利用深度构建检查技术,深入CI/CD流水线内部署探针、捕获执行细节、从根本上防范恶意篡改,并能在隐患代码对生产环境造成实质性冲击之前,提前解决证书管理与构建来源合规证明的独特能力。

作为入围十强的回报,Crash Override不仅获得了在全球数万名安全专家面前展示其ERM愿景的舞台,还直接获得了大赛设立的500万美元SAFE战略投资计划的入场券,为其后续在全球范围内抢占大企业客户市场提供了动能。

09总结与战略展望

1.深度构建检查: 区别于传统的运行时监控,该技术通过在 CI/CD 流水线中注入轻量级探针,捕获并记录从代码提交到云端部署的全程细节,实现零打扰的瞬时溯源。

2.AI 治理闭环: 通过 “发现、深化、保障” 三步曲,有效应对影子 AI 风险,能够深度捕获未经授权的 AI 编码助手使用,同时为合规 AI 工具的安全落地提供低侵入性护栏。

3.开源生态基石: 通过 Chalk(极简全局标记追踪框架)和 Ocular(Kubernetes 原生带外扫描编排系统), Crash Override 不仅构建了技术护城河,更积极主导了云原生安全标准的话语权。

凭借应用安全先驱 John Viega 和 Mark Curphey 的深厚底蕴、黑石集团的技术注入,以及高达 2800 万美元的巨额种子轮融资,Crash Override 已获得丰田、AWS 等标杆客户的认可,并强势入围 RSAC 2026 创新沙盒十强,被资本市场视为解决现代软件交付失控与 AI 治理难题的关键基础设施级供应商。

参考文献 :

2. Crash Override Turns to ERM to Combat Visibility Challenges – Security, accessed March 10, 2026, https://www.darkreading.com/application-security/crash-override-erm-combat-visibility-challenges

3. Announcing Chalk™ Alpha – Crash Override, accessed March 10, 2026, https://crashoverride.com/blog/announcing-the-alpha-release-of-the-chalk-open-source-project

4. An Introduction to Engineering Relationship Management- ERM – Crash Override, accessed March 10, 2026, https://crashoverride.com/blog/introducing-engineering-relationship-management

5. Builds Don’t Lie. Unless You’re Not Watching Them. – Crash Override, accessed March 10, 2026, https://crashoverride.com/blog/builds-dont-lie-unless-youre-not-watching-them

6. Newsroom – AI Discovery, Adoption & Security – Crash Override, accessed March 10, 2026, https://crashoverride.com/newsroom

7. The Hackers Mural – Amsterdam April 2023 – Crash Override, accessed March 10, 2026, https://crashoverride.com/blog/the-hackers-mural-amsterdam-april-2023

8. AI Coding Adoption & Security Insights – Crash Override, accessed March 10, 2026, https://crashoverride.com/blog

9. Are we trusting AI too much? – CyberArk, accessed March 10, 2026, https://www.cyberark.com/resources/agentic-ai-security/are-we-trusting-ai-too-much

10. The Dark Twin of Autonomy: Shadow AI in Agentic Ecosystems | by Sreelatha S – Medium, accessed March 10, 2026, https://medium.com/@sreelathas/the-dark-twin-of-autonomy-shadow-ai-in-agentic-ecosystems-7ae44e658b40

11. AI Governance 101: The New Compliance Requirement Companies Overlook – Kinetic, accessed March 10, 2026, https://kinetictg.com/ai-governance-101-the-new-compliance-requirement-companies-overlook/

12. Slopsquatting: When AI Agents Hallucinate Malicious Packages | Trend Micro (US), accessed March 10, 2026, https://www.trendmicro.com/vinfo/us/security/news/cybercrime-and-digital-threats/slopsquatting-when-ai-agents-hallucinate-malicious-packages

13. Find AI, Accelerate Adoption, & Secure It | Crash Override, accessed March 10, 2026, https://crashoverride.com/platform

14. Crash Override Raises $28M in Seed Funding – FinSMEs, accessed March 10, 2026, https://www.finsmes.com/2025/07/crash-override-raises-28m-in-seed-funding.html

15. FOSDEM 2024 – John Viega, accessed March 10, 2026, https://archive.fosdem.org/2024/schedule/speaker/LYSFY9/

16. John Viega – CEO and Co-Founder at Crash Override | The Org, accessed March 10, 2026, https://theorg.com/org/crash-override/org-chart/john-viega

17. Mark Curphey – OWASP Foundation, accessed March 10, 2026, https://owasp.org/www-board-candidates/2022/mark_curphey_2022

18. Building Security Tools is the Wrong Approach – Crash Override, accessed March 10, 2026, https://crashoverride.com/blog/building-security-tools-is-the-wrong-approach

19. John Viega on Building Impact Beyond Security – Aspiron Search, accessed March 10, 2026, https://aspironsearch.com/behind-the-scenes-with-john-viega-ceo-and-co-founder-of-crashoverride-building-impact-beyond-security/

20. Crash Override Chronicles: Background | by Scott J Roberts – Medium, accessed March 10, 2026, https://sroberts.medium.com/crash-override-chronicles-background-6b7d95d04377

21. Crash Override Raises $28 Million in Seed Round | The SaaS News, accessed March 10, 2026, https://www.thesaasnews.com/news/crash-override-raises-28-million-in-seed-round

22. Why We Built Ocular | Out-of-Band Security Scanning at Scale – Crash Override, accessed March 10, 2026, https://crashoverride.com/blog/why-we-built-ocular

23. Crash Override Raises $28 Million Seed Round to Launch First Engineering Relationship Management Platform – Business Wire, accessed March 10, 2026, https://www.businesswire.com/news/home/20250715794118/en/Crash-Override-Raises-%2428-Million-Seed-Round-to-Launch-First-Engineering-Relationship-Management-Platform

24. How to Design an ERM-Friendly Risk Data Architecture – GARP.org, accessed March 10, 2026, https://www.garp.org/risk-intelligence/culture-governance/how-to-design-an-erm-friendly-risk-data-architecture

25. FAQ | Crash Override | AI Discovery, Adoption & Security, accessed March 10, 2026, https://crashoverride.com/faqs

26. crashappsec/chalk: Chalk allows you to follow code from development, through builds and into production. – GitHub, accessed March 10, 2026, https://github.com/crashappsec/chalk

27. Chalk™ User Guide | Chalk Community Site – The Chalk Project, accessed March 10, 2026, https://chalkproject.io/docs/getting-started/user-guide/

28. About Ocular | Open-Source Security Scanning Platform, accessed March 10, 2026, https://ocularproject.io/about/

29. Snyk vs Wiz Comparison | Wiz Best Alternatives, accessed March 10, 2026, https://snyk.io/comparison/snyk-vs-wiz/

30. Snyk vs Wiz vs Cycode: Pros & Cons, and How to Choose the Best Solution, accessed March 10, 2026, https://cycode.com/blog/snyk-vs-wiz-3-key-differences/

31. Wiz vs. Snyk: Why It’s Not Always Either/Or, accessed March 10, 2026, https://www.wiz.io/academy/application-security/wiz-vs-snyk

32. Compare Snyk vs. Wiz – G2, accessed March 10, 2026, https://www.g2.com/compare/snyk-vs-wiz-wiz

33. Snyk vs Wiz Comparison in 2026 | Aikido Security, accessed March 10, 2026, https://www.aikido.dev/blog/snyk-vs-wiz

34. Finalists Announced for RSAC Innovation Sandbox Contest 2026, accessed March 10, 2026, https://www.rsaconference.com/library/press-release/finalists-announced-for-rsac-innovation-sandbox-contest-2026

35. Innovation Sandbox | RSAC Conference, accessed March 10, 2026, https://www.rsaconference.com/usa/programs/innovation-sandbox

36. 07:57 ETFinalists Announced for RSAC Innovation Sandbox Contest 2026 – Longbridge, accessed March 10, 2026, https://longbridge.com/en/news/275461577