近两个月内,绿盟科技应急响应团队陆续接收到来自银监会对各大银行机构的网络安全通报,通报指出CNCERT监测发现互联网存在大批量的疑似钓鱼网站,要求被通报单位进行合理处理

| 预警编号 | NS-2017-0031 |

| TAG | 银行机构、黑帽SEO,钓鱼网站; |

| 关注级别 | 黄,针对金融行业的攻击,攻击手法简单,对企业形象和信誉造成影响。 |

| 发布日期 | 2017-12-25 |

预警摘要

近两个月内,绿盟科技应急响应团队陆续接收到来自银监会对各大银行机构的网络安全通报,通报指出CNCERT监测发现互联网存在大批量的疑似钓鱼网站,要求被通报单位进行合理处理,完善自身安全防护措施,保证企业机构的互联网信誉和形象。

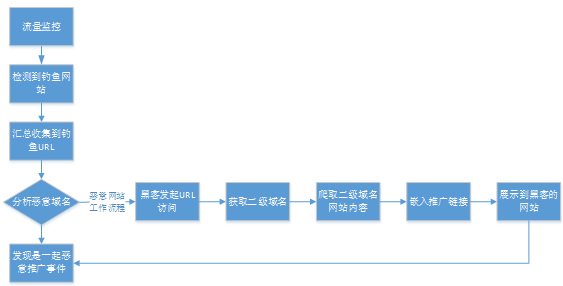

通过对多个疑似钓鱼网站检查分析,发现该起事件为同一起黑帽SEO事件。黑客的网站通过解析二级域名来获取二级域名所对应网站的内容,并将其展示到黑客网站上,同时在页面上添加了大量第三方链接用于提高访问量。

攻击者所使用的手法不必借助任何攻击手段来篡改网站源码添加推广链接,只需要搭建一台公网可访问Web服务即可,攻击方式简单,危害程度较高,请相关企业关注。

恶意影响分析

表面上看似钓鱼事件,实则是一起借助黑帽SEO手段为网站刷流量的行为,针对此类黑帽SEO事件,绿盟科技从攻击者的角度进行了分析,总结了此次事件的分析过程:

攻击者将目标网站的网址写入二级域名,并完全复制目标站点页面用于制造钓鱼网站,同时在网站中嵌入多个第三方域名超链接来提高这些域名在SEO中的PR值(用于搜索引擎排名),即通过刷流量的方法提高网站在搜索引擎中的排名。

结合黑客的攻击手法,此次攻击事件可能带来以下负面影响:

- 银监会对相关机构进行通报。

- 企业形象和信誉受到影响。

- 影响搜索引擎的查询结果。

安全防护建议

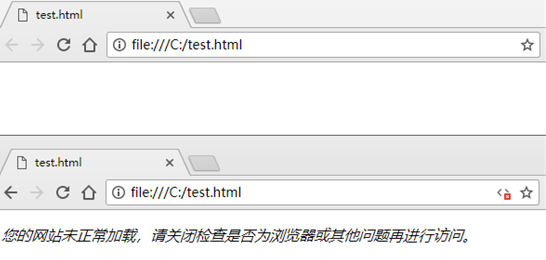

结合针对此次事件的分析(详情可参考第四章事件分析),绿盟科技建议网站自身可通过添加域名验证的方法来防止该类问题的发生,具体操作可参考下面的步骤:

在站点页面引入jquery框架,读取网站当前域名是否为合法域名,如果不是,就跳转到正常域名,并给与用户相应的提示。参考代码如下:

运行效果如下图所示:

事件分析

事件分析

在对监测发现的73个疑似的钓鱼网站进行检查,共发现了56个恶意域名(可参考附录安全指标章节),这些域名均采用相同的方式实现对银行的网站复制并嵌入推广链接,在不到一个月的时间内银监会发现并通报了多家银行机构,下图是以alsmr.cn恶意域名为例,复制了绿盟科技官网页面并进行展示,同时嵌入了多个推广链接。

例如:当访问www-nsfocus-net.alsmr.cn链接时,黑客服务器会根据二级域名www-nsfocus-net将绿盟科技的页面展示出来:

显示的页面中还被嵌入了其他网站链接,如上图红框所示,部分源码截图如下:

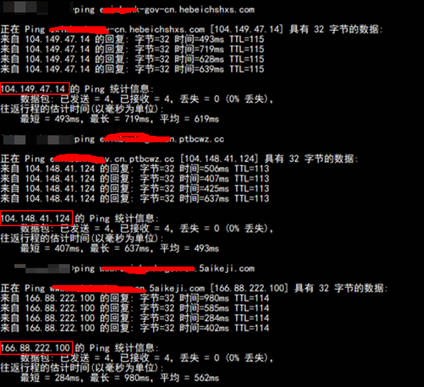

对收集到的73个网址进行ping测试,发现每个域名所对应的IP都不同,猜测攻击者通过多个IP捆绑域名的方式,来躲避IP封堵。

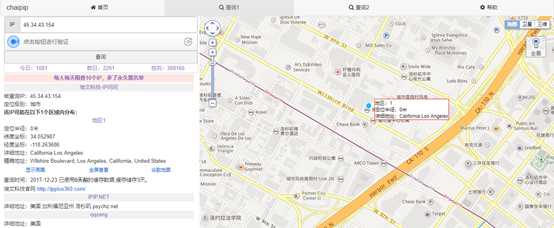

通过搭建DNSLog平台(一款监控 DNS 解析记录和 HTTP 访问记录的工具)对收集到的73个钓鱼URL进行测试,发现访问这些网站均会向IP 45.34.43.154发送请求,Referer字段中还添加了http://www.baidu.com,从而欺骗监控设备认为该请求来自于百度搜索。由于百度搜索后的URL链接往往带有很多搜索参数,而这里的Referer不包含任何参数,因此可以判断出该字段属于人为伪造。

针对IP 45.34.43.154进行查询,发现是位于洛杉矶的境外IP。

结合绿盟威胁情报平台(NTI)对一些域名进行抽样查询,发现该注册人同时注册了大量类似的域名,由此可以猜测攻击者实际发起的攻击可能比所监控到的范围更广。

附录A 安全指标(IOC)

附录A 安全指标(IOC)

由于用于刷流量的机器是黑客自己搭建的服务器,所以对于客户无法在短期内进行有效管控,绿盟科技建议相关用户在采用防护建议进行加固的同时,使用附录中提供的IOC数据,对自己系统的网络流量进行实时监控和历史追溯,以尽早消除风险、保护企业的关键业务和重要数据。

- C&C 域名:

| 5aikeji.【c】om

600auto.【c】om abwavr.【i】nfo agdqwz.【c】c alsmr.【c】n anyuexw.【n】et babaocha.【n】et bdzhuoteng.【c】om blp5.【c】om blp5.【c】om bynea.【c】n bynea.【c】n china-experts.【n】et cqxinyong.【c】om csbanzheng.【n】et dgbsglass.【c】om eykk.【n】et getbodyslim.【c】om hebeichshxs.【c】om hvej.【n】et ivxo.【n】et kaiaoclub.【c】om kkewyu.【i】nfo kvnw.【n】et kvok.【n】et lyever.【c】om mengchuan.【c】c mwok.【n】et nmbgbc.【c】om ohqv.ne【t】 ovtu.ne【t】 plgdm.【c】n plgdm.【c】n psxkdd.inf【o】 ptbcwz.c【c】 qfimhw.i【n】fo qianqiu168.【c】om rrbxhn.【c】n sdhzyaxin.【c】om sdzqf.【c】om svfo.【n】et svjx.n【e】t svmq.ne【t】 taotrave.co【m】 wjh58.loa【n】 xizhi236.【c】n xjyllhj.c【c】 yinyun236.【c】n yufengzhileng.c【o】m zrdbkh.c【c】 zrdbsp.c【c】 zsdqwz.c【c】 zxdbgs.c【c】 zxdbyl.c【c】 zxdqwz.c【c】 zxdzyx.c【c】 |

- C&C IP

| 45.34.43.154 |