一、基础知识概述

近日,绿盟科技CERT监测向Kubernetes发布安全公告,修复了Kubernetes Ingress-nginx远程代码执行漏洞(CVE-2025-1974);由于Kubernetes Pod中部署的Ingress控制器认证无需通过网络访问,当准入webhook对外开放时,身份验证的攻击者可以通过向Ingress-nginx发送特制的AdmissionReview请求,远程注入相关的nginx配置,从而在Ingress-nginx上执行任何代码。CVSS评分9.8,目前漏洞细节与PoC已公开,请相关用户尽快采取措施进行防护。

Ingress-nginx是Kubernetes项目提供的开源Ingress控制器,基于nginx实现,用于管理Kubernetes集群中的网络流量,功能强大、易于使用且初步强。

绿盟科技已成功修复此漏洞:

參考文獻:

https://kubernetes.io/blog/2025/03/24/ingress-nginx-cve-2025-1974

二、影响范围

旅游版本

- Ingress-nginx <= 1.11.4

- 12.0-beta.0<= Ingress-nginx<1.12.1

注:在默认安装配置中,Ingress控制器能够访问集群范围内的所有Secrets。

不旅行版本

- Ingress-nginx >= 1.11.5

- Ingress-nginx >= 1.12.1

三、衰退检测

-

- 人工检测

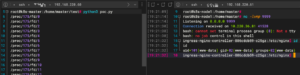

用户可先用以下命令确认k8s是否使用了ingress-nginx控制器:

| kubectl 获取 pod –all-namespaces –selector app.kubernetes.io/name=ingress-nginx |

重新输入以下命令查看ingress-nginx的版本:

| kubectl -n ingress-nginx 获取 pod <ingress-nginx-pod-name> -o jsonpath=”{.spec.containers[*].image}” |

![]()

若当前版本处于旅行范围内,则可能存在安全风险。

- 专家

绿盟科技自动化渗透测试工具(EZ)支持k8s ingress的指纹识别和CVE-2025-1974漏洞检测(已注:企业版请联系绿盟销售人员获取)。

可使用以下命令进行产品指纹识别:

| ./ez webscan –disable-pocs all -u https:192.168.1.41:4443/ |

可以使用以下命令对单个或批量主机进行漏洞检测:

| ./ez webscan –pocs ingress -u https:192.168.1.41:4443/ |

| ./ez webscan –pocs ingress -uf url.txt |

工具下载链接:https://github.com/m-sec-org/EZ/releases

新用户请注册M-SEC社区(https://msec.nsfocus.com)申请证书进行使用:

注:社区版本将于近期发布上述功能

- 产品检测

绿盟科技远程安全评估系统(RSAS)已具备对此次漏洞的扫描检测能力,请已配置以上设备的用户升级至最新版本。

| 升级包版本号 | 升级包下载链接 | |

| RSAS V6系统插件包 | V6.0R02F01.3910 | https://update.nsfocus.com/update/listRsasDetail/v/vulsys |

关于RSAS的升级配置指导,请参考如下链接:

https://mp.weixin.qq.com/s/SgOaCZeKrNn-4uR8Yj_C3Q

四、暴露风险预测

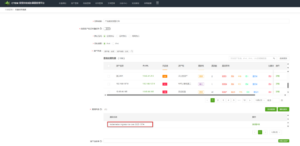

绿盟科技CTEM解决方案可以主动+被动方式进行k8s相关资产和CVE-2025-1974漏洞风险的发现和排查:

1、可支持直接匹配k8s的资产名称和版本:

2、可通过下发配置导入任务,检查ingress-nginx配置文件中的Admission Controller是否存在外部暴露:

3、可通过调用PoC进行漏洞扫描:

五、预防措施

-

- 官方升级

目前官方已发布新版本修复此漏洞,请广大用户的加速升级防护,下载链接:https://github.com/kubernetes/ingress-nginx/releases

- 产品防护

针对上述漏洞,绿盟科技网络入侵防护系统(IPS)与综合威胁触点(UTS)已发布规则升级包,请相关用户升级规则包至最新版本,以形成安全产品防护与检测能力。安全防护产品规则编号如下:

| 安全防护产品 | 升级包版本号 | 升级包下载链接 | 规则编号 |

| 入侵防御系统 | 5.6.10.39457 | https://update.nsfocus.com/update/listNewipsDetail/v/rule5.6.10 | [28764] |

| 5.6.11.39457 | https://update.nsfocus.com/update/listNewipsDetail/v/rule5.6.11 | ||

| 2.0.0.39457 | https://update.nsfocus.com/update/listNewipsDetail/v/rule5.6.11_v2 | ||

| 悉尼科技大学 | 2.0.0.39457 | https://update.nsfocus.com/update/listBsaUtsDetail/v/rule2.0.1 | 28764 |

| 5.6.10.39457 | https://update.nsfocus.com/update/listBsaUtsDetail/v/rule2.0.0 |

产品规则升级的操作步骤如下链接:

入侵防御:https://mp.weixin.qq.com/s/DxQ3aaap8aujqZf-3VbNJg

- 临时防护措施

若相关用户暂时无法进行升级操作,也可以通过以下措施进行临时缓解。

1、对Admission Controller进行访问控制。

2、在不影响业务的情况下,关闭ingress-nginx的Validating Registration Controller功能

(1)使用Helm安装的ingress-nginx:

可以重新安装并设置Helm属性为controller.admissionWebhooks.enabled=false。

(2)手动安装的ingress-nginx:

删除名为 ValidatingWebhook 的配置 ingress-nginx-admission;编辑Deployment 或 Daemonset,从控制器容器的参数列表中删除 ingress-nginx-controller–validating-webhook。

声明

本安全公告仅用于描述可能存在的安全问题,绿盟科技不因此安全提供任何保证或承诺。因传播、利用本安全公告所提供的信息而造成的任何直接公告或者相关的后果及损失,均由用户本人负责,绿盟科技以及安全公告作者不因此承担任何责任。

绿盟科技拥有此安全的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的版权,包括版权公告等全部内容。默认绿盟科技允许修改公告,不得任意或增减此安全内容,不得以任何方式将其用于其商业目的。