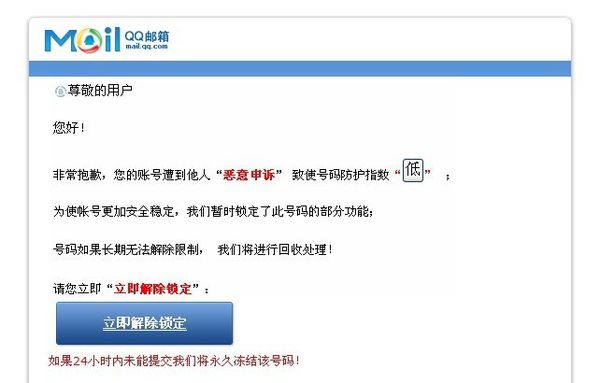

邮件是一个对个人和机构信息安全影响巨大的应用。个人往往容易收到各类垃圾邮件和精心伪装的网络钓鱼邮件,比如下面这封:

钓鱼邮件往往使用诸如账号被盗、紧急等字眼,给收件人施加一定的压力以诱骗其掉入其精心布置的陷阱。

钓鱼方式通常有如下几种:

- 诱骗点击恶意链接

- 诱骗输入个人敏感信息

- 提供伪造登录界面以获取登录名/密码

- 诱骗下载具有恶意病毒的附件

- ……

而邮件接收者往往出于好奇、害怕、紧张、贪婪等人为因素而上当受骗。

根据统计,在互联网中每125封邮件中就有1封邮件含有恶意软件。在2016年中,垃圾邮件及内含恶意软件的垃圾邮件数量都有上升。在针对金融机构发起的攻击中,利用钓鱼邮件进行鱼叉式攻击并渗透进入内部网络是一种首选方式之一。攻击者渗透进入到银行内部网络后可以进行控制系统权限、拦截和修改数据,发送恶意指令、进行数据窃取、实施勒索等网络犯罪活动。

总结来说,钓鱼邮件能大范围肆虐的原因主要有如下几个因素:

- 个人用户警惕性低

- 病毒的精心伪装和诱惑

- 高危漏洞/零日漏洞的利用

- 缺乏邮件检测过滤防护系统

传统邮件安全防护措施的不足

前面提到,随着攻防双方的技术提升,攻击者在对金融机构发动攻击时会发现,由于金融机构较之一般企业机构更为重视信息安全,一方面暴露在互联网上的业务系统并不多,另一方面针对互联网业务系统采取了较为严密的安全防护措施。攻击者如果采取正面直接攻互联网业务系统的方式则往往难以成功。考虑到电子邮件存在着用户之前信任、散布和发送成本低、可以集成多种攻击手段、容易进行掩盖以及邮件系统自身脆弱性等特点,因此攻击者针对金融机构的攻击更倾向于利用社会工程学通过钓鱼邮件并结合零日漏洞和恶意代码的这类攻击方式攻击渗透进入机构内部。

在传统的邮件安全中除了加强对用户的安全意识培训外,技术手段是主要的防护方式。在传统技术防护手段中“垃圾邮件整治”、“邮件服务器声誉保护”、“邮件病毒查杀”、“邮件内容泄密”是主要的四个防护重点,而“邮件病毒查杀”是一个主要的检测和阻断恶意代码攻击的手段。但是实践的过程里常规病毒查杀引擎存在着三个主要问题:

其一,因为加载和运行能力的限制,病毒查杀引擎并不能完全检测出已知的恶意软件。在 NTT Group 发布的《2014 Global Threat Intelligence Report》 中公布了一组数字,他们采用 11 家不同的 商业和免费防病毒引擎,测试了蜜罐系统获得的恶意软件,发现高达 54% 的样本未能被检测出来。

其二,零日漏洞代码的利用以及其后采取多态和变形的高级攻击逃逸技术使得传统基于特征签名为基础的查杀引擎难以发现这类高级威胁恶意软件。Zeus(宙斯)木马就是一个具体的例子,Zeus 是一个金融类木马,窃取感染主机的在线交易数据,特别是网上银行帐号及交易凭据等。Zeus 木马出现于 2007 年,于2009 年被发现,但由于其不断变形的特点,虽然防病毒产品更新、添加了数以百计的检测签名,但一直未能有效控制,现今Zeus 已知变体超过 40000 余种,影响190 多个国家和地区。

其三,此外攻击者对零日漏洞的快速利用,以及用户端检测引擎更新的落后时效性也使得传统的病毒查杀引擎在应对恶意代码上检测上显得更为乏力。以CVE-2015-3113漏洞为例,国际著名的漏洞利用集成工具Magnitude在漏洞颁发仅4天后就已经集成了开源的漏洞利用代码。其利用时间早于绝大多数用户更新其安全产品规则库的时间。因此,我们需要引进新的安全解决思路来应对利用嵌入到邮件正文链接及附件中的零日漏洞和恶意代码所发起的网络钓鱼、APT攻击和勒索攻击。

绿盟金融行业邮件攻防技术思路

针对网络钓鱼、APT攻击、勒索软件,国内外安全界曾经提出了多种不同的检测或预防技术,安全厂商往往使用这些方法的组合来进行分析监测,这些技术包括:

采用深度包检测进行网络分析

- 网络通信分析

- 多层网络流量异常、行为检测、事件相关性

- 枚举异常IP流量(如:基于RFC等标准)

- 恶意主机、URL基于文件信誉体系

- 恶意软件的命令和控制通道检测

自动文件静态分析

- 自动分离、解析文件对象

- 检测嵌入的可执行代码

- 检测逃避技术,如封装、编码及加密等

基于可视化、报警等进行手动分析

- 恶意行为可视化及其分析报告

- 可视化详细的网络流量,并关联威胁、信誉与风险级别

- 网络流量或完整的数据包捕获上的取证分析

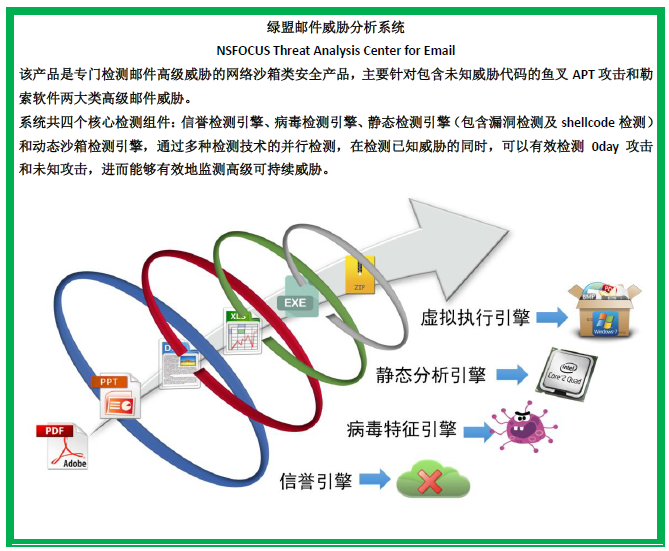

以上方式在使用中被发现了多个问题,包括误报率高、大量漏报,也包括对安全管理人员的要求过高,以至于大多数组织无法使产品发挥预想的检测作用。因而这些技术方式没有被市场广泛认可。直到以FireEye公司为代表的基于虚拟执行技术的产品出现。这类产品易于部署管理、可以忽略的误报率、及时检测未知威胁,因此受到了客户的广泛认可,产品市场占有率也获得了较快的突破和发展。Gartenr组织的研究表明采用拟执行或模拟环境的检测方法是一种先进的邮件安全监测技术并且可作为传统邮件安全网关检测方式的有益补充。

绿盟金融行业邮件安全解决方案

《绿盟科技金融事业部信息安全月刊》下载

想要获得更加详细的金融行业安全咨询,请戳下面链接下载附件《绿盟科技金融事业部信息安全月刊》。

本期看点:

政策解读

浅谈消费金融及《消费金融公司试点管理办法》解读

行业研究

金融行业邮件安全解决方案

信息科技风险审计项目结合实施经验拓展审计发现

浅析信息系统生命周期安全管理体系建设思路

电子银行安全与用户体验

黑客用U 盘启动软件让印度ATM 机吐钱,Windows XP 再中招

盘点21 世纪以来最臭名昭著的15 起数据安全事件

塔塔的开发员犯低级错误,将银行的代码泄露到GitHub 公共代码库上!

新型银行恶意软件 Pinkslipbot 利用受感染设备作为 “HTTPS控制服务器”通信

银行恶意软件 QakBot 导致大量 Active Directory 域被锁定

银行卡盗刷黑产链:一天发3 万木马短信 月入可达十几万

漏洞聚焦

EternalRocks( 永恒之石) 技术分析与防护方案

Linux 多个内核拒绝服务漏洞安全威胁通告

Microsoft Windows 6 月份安全补丁修复严重漏洞安全威胁通告

暗云III 木马程序安全威胁通告

多个Apache httpd 安全漏洞安全威胁通告

使用硬件加速的勒索软件——XData

产品动态

绿盟科技产品更新提示

防火墙产品使用小技巧 日志分析助力完成策略配置检查及排错