一、综述

绿盟科技通过对海量多源异构数据进行攻击团伙追踪和危害分析,同时依托海量安全情报源进行攻击团伙情报归因,针对海量数据关联情报进行威胁模型构建,团伙聚类和数据分析,在2021-12-20至2021-12-28期间发现33个Log4j2攻击团伙,攻击目标主机5066台,希望各个单位迅速封禁攻击源地址,加固相关资产,协助各个单位做好防护。

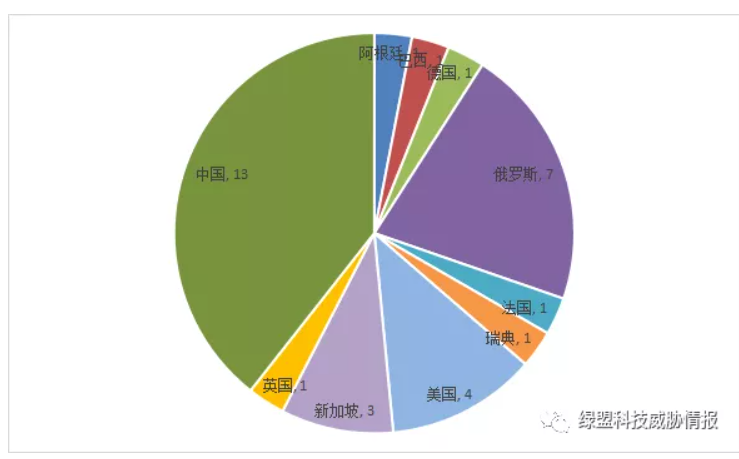

从攻击团伙起源来看,活跃33个团伙中共有10个不同的来源国,发现5066台主机受到攻击,境内有13个团伙,受害目标1199个,境外20个,最为惨烈的俄罗斯有7个,受害目标1998个,美国4个团伙,攻击目标789,德国1个团伙,攻击目标377;攻击最为剧烈的为俄罗斯、美国和德国的境外攻击源,警惕境外攻击勒索。从受害主机层面来看,疑似陕西省的受害主机最多,占比为14%;其次为广东省12%,湖北省115;行业分布上,其中受害主机数量最多的行业为企业36%,其次为政务31%和教育医疗18%,相关地区和行业需要提升警惕,加强防护。

Log4j2漏洞攻击团伙基本统计信息如下表所示:

| 团伙代号 | 攻击主机 | 攻击主机地理信息 | 绿盟情报标签 | 受害主机数目 | 主要攻击手段 |

| SYS-SG-006 | 1.116.59.211 | 中国上海 | 漏洞利用 | 73 | Log4j2漏洞攻击 |

| SYS-SG-007 | 147.182.202.30 | 美国 | 漏洞利用 | 449 | Log4j2漏洞攻击SSH远程登录输入数据操作 |

| SYS-SG-008 | 150.158.95.54150.158.189.96 | 中国上海 | 漏洞利用 | 66 | Log4j2漏洞攻击 |

| SYS-SG-009 | 104.248.144.120 | 新加坡 | 漏洞利用 | 63 | Log4j2漏洞攻击 |

| SYS-SG-010 | 164.52.53.163 | 新加坡 | 漏洞利用 | 42 | Log4j2漏洞攻击 |

| SYS-SG-011 | 167.71.175.10 | 美国 | 漏洞利用 | 194 | Log4j2漏洞攻击 |

| SYS-SG-012 | 170.210.45.163 | 阿根廷 | 漏洞利用 | 178 | Log4j2漏洞攻击 |

| SYS-SG-013 | 142.93.18.229 | 美国 | 漏洞利用 | 32 | Log4j2漏洞攻击绕过身份验证 |

| SYS-SG-014 | 121.4.56.143 | 中国上海 | 漏洞利用 | 17 | Log4j2漏洞攻击 |

| SYS-SG-015 | 120.53.243.154 | 中国北京 | 漏洞利用 | 21 | Log4j2漏洞攻击 |

| SYS-SG-016 | 89.22.180.140 | 俄罗斯 | 漏洞利用 | 6 | Log4j2漏洞攻击 |

| SYS-SG-017 | 86.109.208.194 | 俄罗斯 | 漏洞利用 | 167 | Log4j2漏洞攻击密码暴力破解绕过身份验证 |

| SYS-SG-018 | 78.31.71.248 | 德国 | 漏洞利用 | 377 | Log4j2漏洞攻击输入数据操作 |

| SYS-SG-019 | 77.37.134.80 | 俄罗斯 | 漏洞利用 | 44 | Log4j2漏洞攻击 |

| SYS-SG-020 | 60.31.180.149 | 中国内蒙古通辽市 | 漏洞利用 | 58 | Log4j2漏洞攻击 |

| SYS-SG-021 | 5.157.38.50 | 瑞典 | 漏洞利用 | 119 | Log4j2漏洞攻击 |

| SYS-SG-022 | 47.241.208.155 | 新加坡 | 漏洞利用 | 84 | Log4j2漏洞攻击 |

| SYS-SG-023 | 46.105.95.220 | 法国 | 漏洞利用 | 79 | Log4j2漏洞攻击 |

| SYS-SG-024 | 45.135.232.110 | 俄罗斯 | 漏洞利用 | 30 | Log4j2漏洞攻击SQL注入TCP ACK扫描利用可信凭据命令注入 |

| SYS-SG-025 | 113.98.224.68 | 中国广东深圳市 | 漏洞利用 | 103 | Log4j2漏洞攻击 |

| SYS-SG-026 | 223.111.180.119 | 中国江苏常州市 | 漏洞利用 | 89 | Log4j2漏洞攻击 |

| SYS-SG-027 | 221.226.159.22 | 中国江苏南京市 | 漏洞利用 | 162 | Log4j2漏洞攻击 |

| SYS-SG-028 | 221.199.187.100 | 中国内蒙古通辽市 | 漏洞利用 | 76 | Log4j2漏洞攻击 |

| SYS-SG-029 | 211.154.194.21 | 中国北京 | 漏洞利用 | 188 | Log4j2漏洞攻击 |

| SYS-SG-030 | 195.54.160.149 | 俄罗斯 | 漏洞利用 | 1655 | Log4j2漏洞攻击代码注入功能滥用密码暴力破解绕过防护功能 |

| SYS-SG-031 | 191.232.38.25 | 巴西 | 漏洞利用 | 28 | Log4j2漏洞攻击 |

| SYS-SG-032 | 111.59.85.209 | 中国广西桂林市 | 漏洞利用 | 114 | Log4j2漏洞攻击 |

| SYS-SG-033 | 188.235.114.54 | 俄罗斯 | 漏洞利用 | 3 | Log4j2漏洞攻击 |

| SYS-SG-034 | 185.184.152.140 | 英国 | 漏洞利用 | 104 | Log4j2漏洞攻击 |

| SYS-SG-035 | 18.233.166.97 | 美国 | 漏洞利用 | 114 | Log4j2漏洞攻击输入数据操作 |

| SYS-SG-036 | 178.176.202.121 | 俄罗斯 | 漏洞利用 | 99 | Log4j2漏洞攻击 |

| SYS-SG-037 | 175.6.210.66 | 中国湖南衡阳市 | 漏洞利用 | 226 | Log4j2漏洞攻击 |

| SYS-SG-038 | 175.24.179.175 | 中国上海 | 漏洞利用 | 6 | Log4j2漏洞攻击 |

二、缓解防御建议

(1)建议各个单位针对以下IP,在防火墙、入侵检测、web应用防火墙等安全设备上封禁以下IP。

| 团伙代号 | 攻击主机 | 攻击主机地理信息 |

| SYS-SG-006 | 1.116.59.211 | 中国上海 |

| SYS-SG-007 | 147.182.202.30 | 美国 |

| SYS-SG-008 | 150.158.95.54150.158.189.96 | 中国上海 |

| SYS-SG-009 | 104.248.144.120 | 新加坡 |

| SYS-SG-010 | 164.52.53.163 | 新加坡 |

| SYS-SG-011 | 167.71.175.10 | 美国 |

| SYS-SG-012 | 170.210.45.163 | 阿根廷 |

| SYS-SG-013 | 142.93.18.229 | 美国 |

| SYS-SG-014 | 121.4.56.143 | 中国上海 |

| SYS-SG-015 | 120.53.243.154 | 中国北京 |

| SYS-SG-016 | 89.22.180.140 | 俄罗斯 |

| SYS-SG-017 | 86.109.208.194 | 俄罗斯 |

| SYS-SG-018 | 78.31.71.248 | 德国 |

| SYS-SG-019 | 77.37.134.80 | 俄罗斯 |

| SYS-SG-020 | 60.31.180.149 | 中国内蒙古通辽市 |

| SYS-SG-021 | 5.157.38.50 | 瑞典 |

| SYS-SG-022 | 47.241.208.155 | 新加坡 |

| SYS-SG-023 | 46.105.95.220 | 法国 |

| SYS-SG-024 | 45.135.232.110 | 俄罗斯 |

| SYS-SG-025 | 113.98.224.68 | 中国广东深圳市 |

| SYS-SG-026 | 223.111.180.119 | 中国江苏常州市 |

| SYS-SG-027 | 221.226.159.22 | 中国江苏南京市 |

| SYS-SG-028 | 221.199.187.100 | 中国内蒙古通辽市 |

| SYS-SG-029 | 211.154.194.21 | 中国北京 |

| SYS-SG-030 | 195.54.160.149 | 俄罗斯 |

| SYS-SG-031 | 191.232.38.25 | 巴西 |

| SYS-SG-032 | 111.59.85.209 | 中国广西桂林市 |

| SYS-SG-033 | 188.235.114.54 | 俄罗斯 |

| SYS-SG-034 | 185.184.152.140 | 英国 |

| SYS-SG-035 | 18.233.166.97 | 美国 |

| SYS-SG-036 | 178.176.202.121 | 俄罗斯 |

| SYS-SG-037 | 175.6.210.66 | 中国湖南衡阳市 |

| SYS-SG-038 | 175.24.179.175 | 中国上海 |

(2)建议用户做好Log4j2漏洞修补

建议参考《【再出新洞】Apache Log4j多个高危漏洞完整处置手册》https://mp.weixin.qq.com/s/pNbHXkLejI6hPLE65UScoQ

三、攻击团伙分析

2021-12-20至2021-12-28期间,一共新发现Log4j2系统漏洞攻击团伙33个,活跃的团伙为33个。

团伙地域分布

根据团伙攻击主机所在地域进行统计:

本次发现的33个系统漏洞攻击团伙中,相关的攻击主机共有10个不同的来源国,其中位于中国的数量团伙数量最多,有13个;其次为俄罗斯、美国、新加坡,分别有7个,4个,3个;

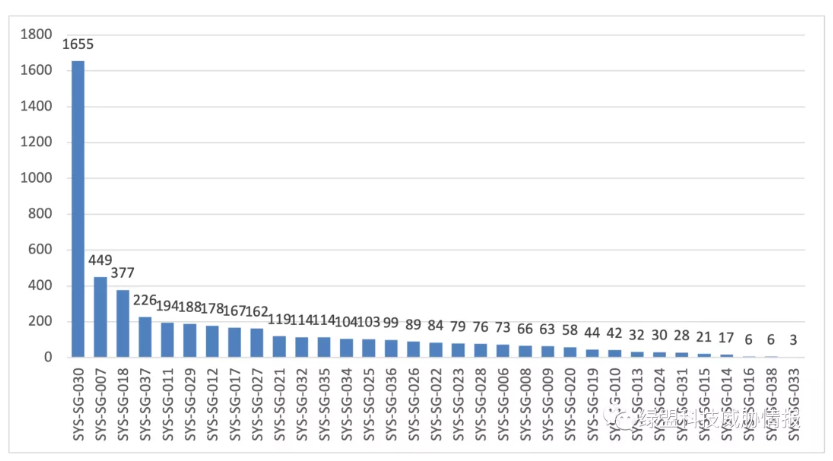

团伙受害主机规模

基于2021-12-20至2021-12-28期间的数据,按照攻击团伙攻击的受害主机数量进行统计:

本次活跃的33个攻击团伙当中,受害主机数量最多的团伙为SYS-SG–030,该团伙包含1台位于俄罗斯的攻击主机(195.54.160.149),一共有1655台不同受害主机收到攻击。

Top3团伙详细信息

按照2021-12-20至2021-12-28期间Log4j2系统漏洞利用团伙控制主机的数量统计结果,挑选受害主机数量TOP3的团伙进行详细分析:

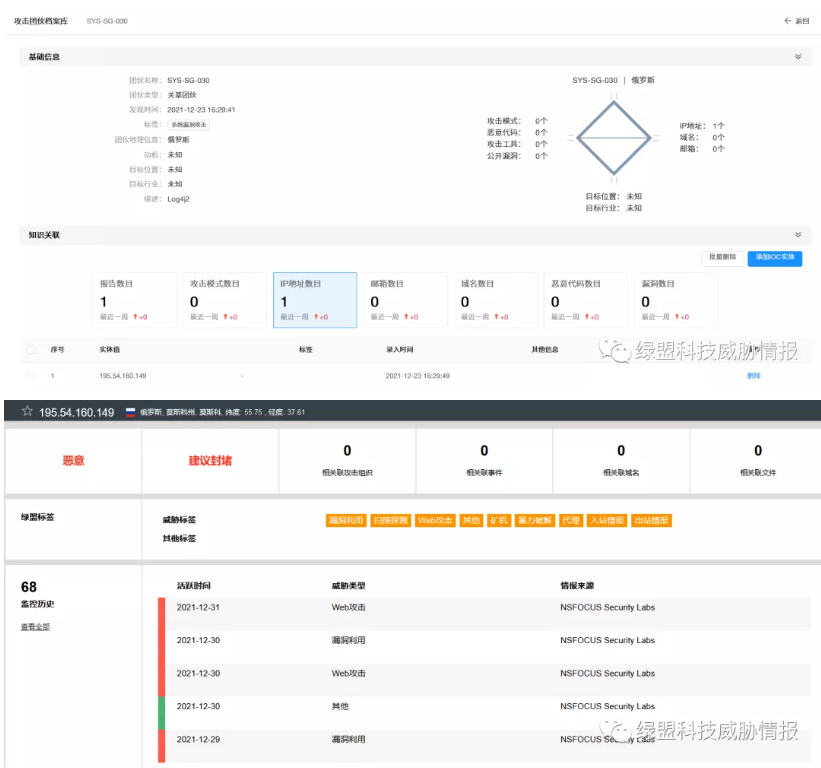

SYS-SG-030

基本信息:

SYS-SG-030团伙是2021-12-23发现的系统漏洞利用团伙,该团伙包含1个位于俄罗斯的CC主机:195.54.160.149,NTI标签为:漏洞利用、扫描探测、Web攻击、矿机、暴力破解;发现的主要攻击手段为:Log4j2漏洞攻击;

受害主机分析:

一共有1655台不同受害主机受到SYS-SG-030攻击,对受害主机分析如下:

受害主机地域信息统计

| 地域信息 | 数量 |

| 中国-陕西省 | 108 |

| 中国-湖北省 | 94 |

| 中国-广西壮族自治区 | 67 |

| 中国-安徽省 | 61 |

| 中国-新疆维吾尔自治区 | 60 |

| 中国-广东省 | 59 |

| 中国-江苏省 | 54 |

| 中国-黑龙江省 | 37 |

| 中国-福建省 | 25 |

| 中国-浙江省 | 25 |

| 中国-北京市 | 23 |

| 中国-甘肃省 | 17 |

| 中国-上海市 | 12 |

| 中国-江西省 | 11 |

| 中国-山东省 | 7 |

| 中国-河南省 | 4 |

| 中国-山西省 | 3 |

| 中国-湖南省 | 2 |

| 中国-海南省 | 1 |

| 中国-河北省 | 1 |

| 中国-吉林省 | 1 |

受害主机行业统计

| 行业 | 数量 |

| 未知 | 1309 |

| 企业 | 194 |

| 教育医疗 | 100 |

| 运营商 | 39 |

| 金融 | 18 |

| 政府综合 | 14 |

| 政务 | 4 |

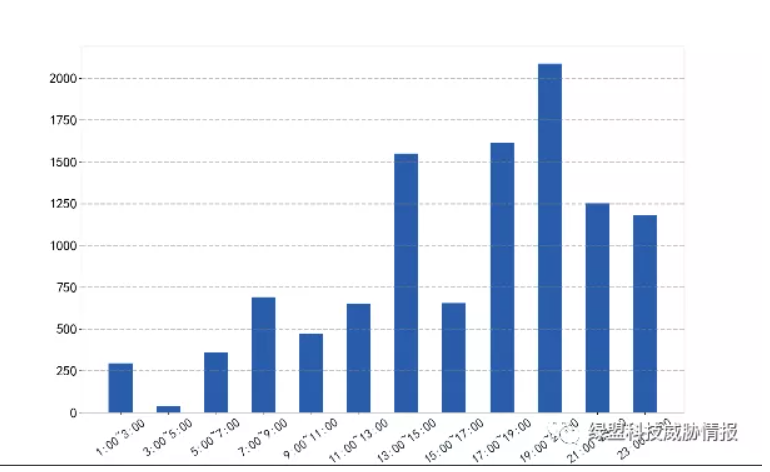

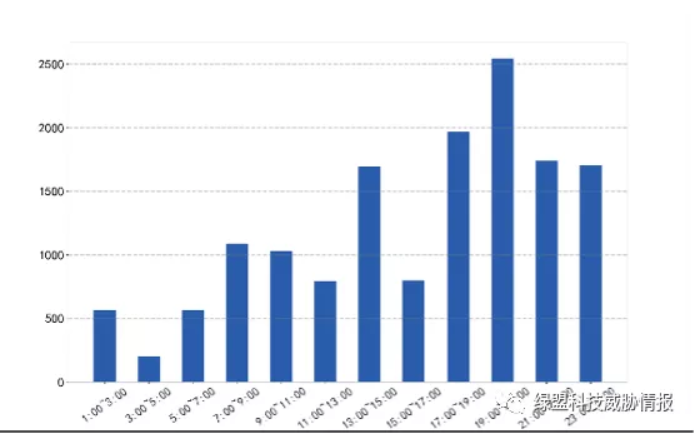

团伙活动趋势分析:

统计团伙活动时间段如下(事件数量)

由上图可知,SYS-SG-030团伙主要活动时间集中于17:00-21:00

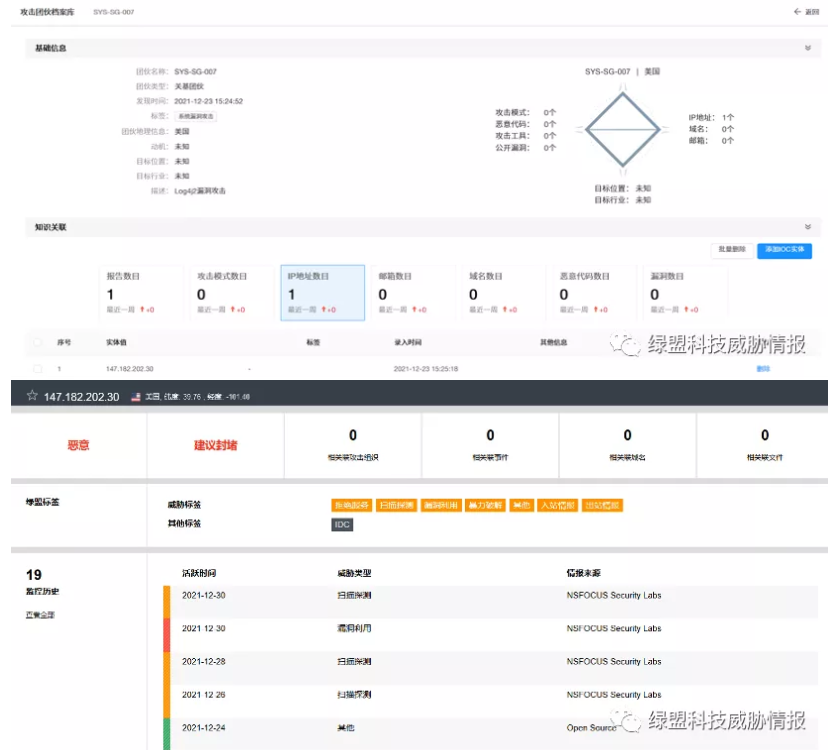

SYS-SG-007

基本信息:

SYS-SG-007团伙是2021-12-23发现的系统漏洞利用团伙,该团伙包含1个位于美国的攻击主机:147.182.202.30,NTI标签为:拒绝服务、扫描探测、漏洞利用、暴力破解;发现的主要攻击手段为:Log4j2漏洞攻击;

受害主机分析:

一共有449台不同受害主机受到SYS-SG-007的攻击,对受害主机分析如下:

受害主机地域信息统计

| 地域信息 | 数量 |

| 中国-陕西 | 39 |

| 中国-安徽 | 17 |

| 中国-江苏 | 16 |

| 中国-广东 | 15 |

| 中国-上海 | 10 |

| 中国-浙江 | 6 |

| 中国-福建 | 5 |

| 中国-新疆 | 5 |

| 中国-湖北 | 4 |

| 中国-黑龙江 | 4 |

| 中国-河南 | 3 |

| 中国-北京 | 3 |

| 中国-山西 | 2 |

| 中国-云南 | 2 |

| 中国-海南 | 1 |

| 中国-江西 | 1 |

| 中国-甘肃 | 1 |

受害主机行业统计

| 行业 | 数量 |

| 未知 | 301 |

| 企业 | 61 |

| 政务 | 51 |

| 教育医疗 | 24 |

| 金融 | 7 |

| 运营商 | 4 |

| 能源 | 1 |

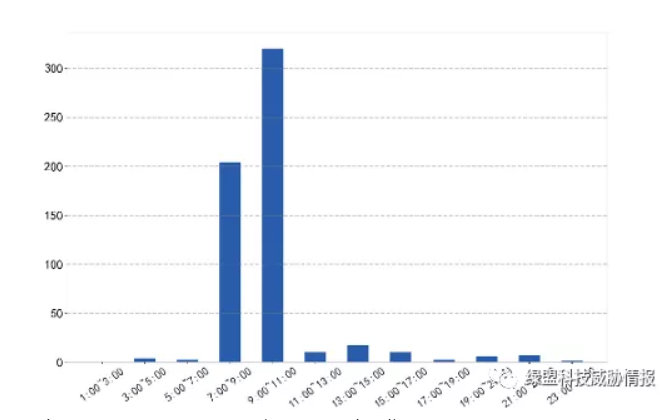

团伙活动趋势分析

统计团伙活动时间段如下(事件数量)

由上图可知,SYS-SG-007团伙主要活动时间集中于7:00-11:00。

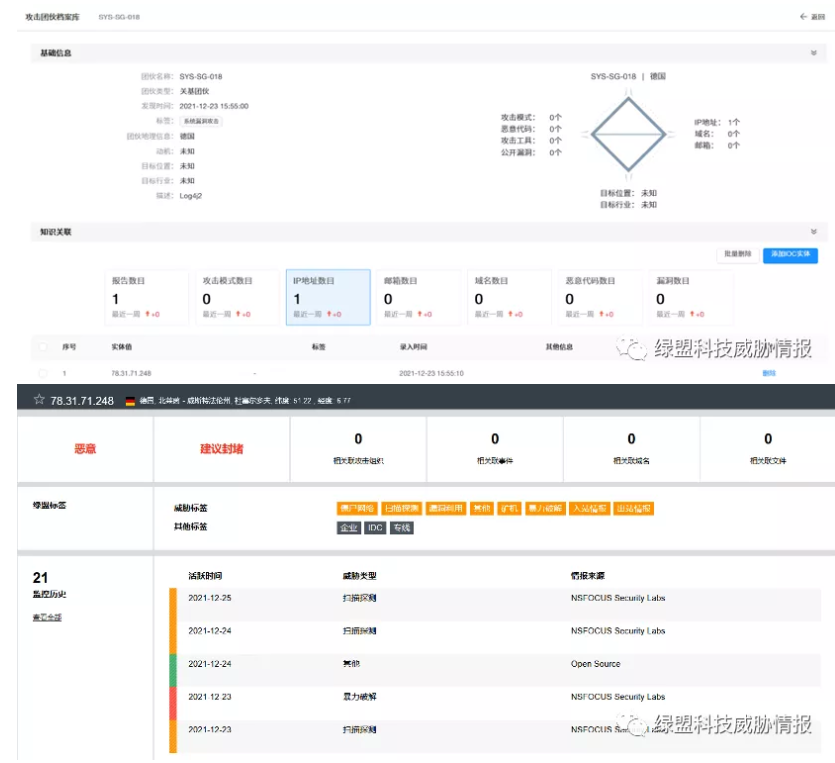

SYS-SG-018

基本信息:

SYS-SG-018团伙是2021-12-23发现的系统漏洞利用团伙,该团伙包含1个位于德国的主机:78.31.71.248,NTI标签为:僵尸网络、扫描探测、漏洞利用、矿机、暴力破解;发现的主要攻击手段为:Log4j2漏洞攻击;

受害主机分析:

一共有377台不同受害主机受到SYS-SG-018的攻击,对受害主机分析如下:

受害主机地域信息统计

| 地域信息 | 数量 |

| 中国-陕西 | 19 |

| 中国-黑龙江 | 17 |

| 中国-新疆 | 16 |

| 中国-广东 | 10 |

| 中国-北京 | 9 |

| 中国-安徽 | 9 |

| 中国-云南 | 7 |

| 中国-湖北 | 5 |

| 中国-福建 | 4 |

| 中国-山东 | 3 |

| 中国-青海 | 2 |

| 中国-吉林 | 1 |

| 中国-山西 | 1 |

| 中国-河南 | 1 |

| 中国-湖南 | 1 |

受害主机行业统计

| 行业 | 数量 |

| 未知 | 262 |

| 企业 | 38 |

| 政务 | 34 |

| 运营商 | 23 |

| 金融 | 11 |

| 教育医疗 | 9 |

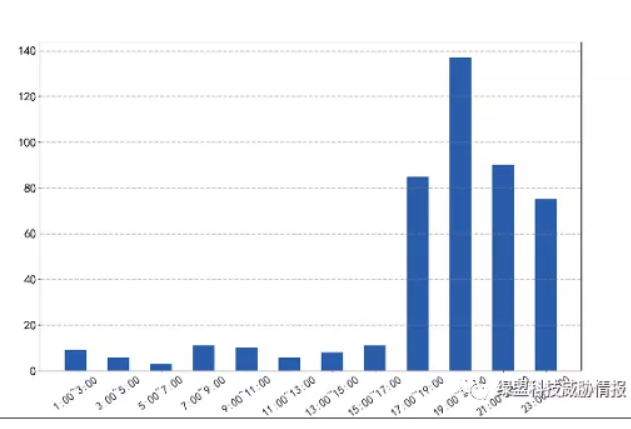

团伙活动趋势分析:

统计团伙活动时间段如下(事件数量)

由上图可知,SYS-SG-018团伙主要活动时间集中于17:00-1:00。

四、受害目标分析

2021-12-20至2021-12-28期间,一共发现5066台不同主机受到Log4j2系统漏洞利用团伙的攻击。

受害目标地域分布

按照受害主机地域分布进行统计,受害主机地域分布如下图:

由上图知,一共有25个不同省市的主机受到影响,陕西省的受害主机数量最多,占比14%,其次为广东省和湖北省分别为12%和11%。

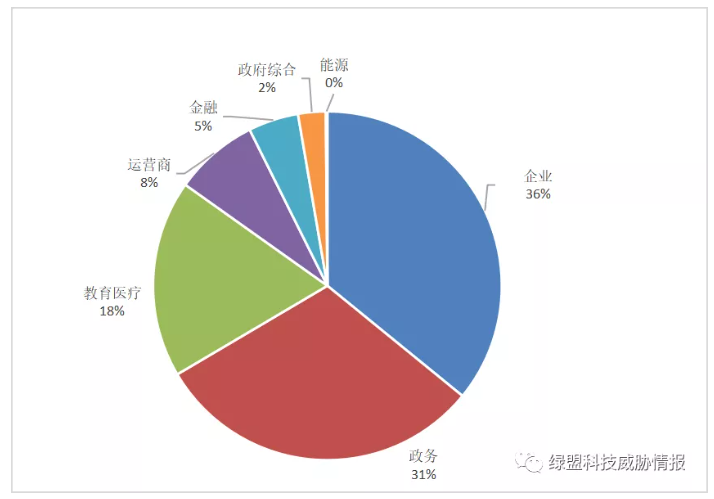

受害目标行业分布

按照受害主机行业分布进行统计,受害主机行业分布如下图:

由上图知,共有7个行业受到影响,企业受害主机最多,占比36%,其次为政务和教育医疗,为31%和18%。

受害目标通信行为时间分析统计所有受害主机受到攻击的时间段(事件数量)

由上图可知,所有团伙主要活动时间集中于17:00-1:00。

版权声明

本站“技术博客”所有内容的版权持有者为绿盟科技集团股份有限公司(“绿盟科技”)。作为分享技术资讯的平台,绿盟科技期待与广大用户互动交流,并欢迎在标明出处(绿盟科技-技术博客)及网址的情形下,全文转发。

上述情形之外的任何使用形式,均需提前向绿盟科技(010-68438880-5462)申请版权授权。如擅自使用,绿盟科技保留追责权利。同时,如因擅自使用博客内容引发法律纠纷,由使用者自行承担全部法律责任,与绿盟科技无关。