绿盟科技发布了本周安全通告,周报编号NSFOCUS-19-03, 绿盟科技漏洞库 本周新增70条,其中高危20条。本次周报建议大家关注Symantec Reporter OS命令注入漏洞,Symantec Reporter CLI在实现中存在OS命令注入漏洞。具有Enable模式访问权限的远程攻击者可利用该漏洞,以提升的系统权限执行任意的操作系统命令。目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的页面下载。

焦点漏洞

- Symantec Reporter OS命令注入漏洞

- CVE ID

- CVE-2018-12237

- NSFOCUS ID

- 42437

- 受影响版本

- Symantec Reporter CLI 10.2

- Symantec Reporter CLI 10.1

- 不受影响版本

- Symantec Reporter CLI 10.2.1.8

- Symantec Reporter CLI 10.1.5.6

- 漏洞点评

- Symantec Reporter CLI是美国赛门铁克(Symantec)公司的一款命令行工具。该工具主要用于管理和更改网络设置。Symantec Reporter CLI在实现中存在OS命令注入漏洞。具有Enable模式访问权限的远程攻击者可利用该漏洞,以提升的系统权限执行任意的操作系统命令。目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的页面下载。 (数据来源:绿盟威胁情报中心)

(数据来源:绿盟威胁情报中心)

一. 互联网安全威胁态势

1.1 CVE统计

最近一周CVE公告总数与前期相比有明显增长。

1.2 威胁信息回顾

- 标题:Microsoft和VirusTotal合作检测恶意签名的MSI文件

- 时间:2019-01-16

- 简介:微软和VirusTotal已经达成合作,共同在检测恶意签名MSI文件加大力量。 微软更新了签名校验,可检测签名的MSI是否被篡改。这种新的检测方式已在Sigcheck 2.70版中开放,并且VirusTotal正在使用它来检测已修改的签名MSI文件,只要文件上传到他们的服务器就不会被漏掉。

- 链接:https://www.bleepingcomputer.com/news/security/microsoft-and-virustotal-team-up-to-detect-malicious-signed-msi-files/?tdsourcetag=s_pctim_aiomsg

- 标题:ThinkPHP 5.0.x-5.0.23、5.1.x、5.2.x 全版本远程代码执行漏洞

- 时间:2019-01-15

- 简介:1月11日,ThinkPHP官方发布新版本5.0.24,在1月14日和15日又接连发布两个更新,这三次更新都修复了一个安全问题,该问题可能导致远程代码执行 ,这是ThinkPHP近期的第二个高危漏洞,两个漏洞均是无需登录即可远程触发,危害极大。

- 链接:https://blog.nsfocus.net/thinkphp-full-version-rce-vulnerability-analysis/

- 标题:Smart Buildings新发现6个0day漏洞 导致数千个设备在线暴漏

- 时间:2019-01-15

- 简介:一组研究人员在Smart Building(智能建筑)中使用的协议和组件中发现了六个零日漏洞。 这些漏洞可用于窃取敏感信息,访问或删除关键文件或执行恶意操作。 这些缺陷包括跨站点脚本(XSS)和路径遍历到任意文件删除和身份验证绕过。它们出现在楼宇自动化设备中,例如可编程逻辑控制器(PLC)和网关协议。 来自两个用于发现连接到互联网的计算机硬件的聚合数据搜索引擎的表明受这些漏洞影响的数千个设备在线暴露。

- 链接:https://www.bleepingcomputer.com/news/security/zero-day-vulnerabilities-leave-smart-buildings-open-to-cyber-attacks/

- 标题:BlackRouter恶意软件被伊朗开发者推广为RaaS 通过欺骗下载进行传播

- 时间:2019-01-17

- 简介:一项新发现的名为BlackRouter的勒索软件被伊朗开发者作为勒索软件即服务进行推广。该恶意软件通过黑客入侵远程桌面服务或通过欺骗下载来分发的。因此,用户请确保计算机不允许RDP直接连接到Internet,并确保扫描从不受信任的来源下载的任何内容。同时这位开发者分发了另一个名为Blackheart的勒索软件,并宣传可以对RAT等进行感染。

- 链接:https://www.bleepingcomputer.com/news/security/blackrouter-ransomware-promoted-as-a-raas-by-iranian-developer/

- 标题:美国州政府服务器未做安全防护 3TB敏感数据泄露

- 时间:2019-01-17

- 简介:属于俄克拉荷马州证券部(ODS)的大量政府数据在存储服务器上至少一周没有安全保护, 所有人都可以在没有任何密码的情况下全面开放和访问。暴露出包含数百万个敏感文件的高达3TB的数据。 暴露的其他严重文件包括电子邮件,社会安全号码,10,000名经纪人的姓名和地址,远程访问ODS工作站的凭证,以及为俄克拉荷马州证券委员会提供的通信,以及与艾滋病患者相关的可识别信息列表。

- 链接:https://thehackernews.com/2019/01/oklahoma-fbi-data-leak.html

- 标题:vCard处理进程存在漏洞,微软表示4月份将修复

- 时间:2019-01-15

- 简介:安全研究员披露了vCard文件处理过程中的0-day漏洞并发布PoC代码。攻击者可利用这个漏洞,制作显示为无害链接的恶意VCF,当用户点击该链接时,可以触发恶意代码执行。不过这个漏洞的利用条件是需要用户交互。该研究员已经通过趋势科技的Zero Day Initiative(ZDI)漏洞披露计划向微软报告。微软表示将在4月份修复。

- 链接:https://securityaffairs.co/wordpress/79907/hacking/vcard-win-hack.html

- 标题:Amadeus航班预订系统存在严重漏洞,141家航空公司受到影响

- 时间:2019-01-16

- 简介:研究人员在预定以色列航空公司的航班时发现了Amadeus在线机票预订系统中的一个严重漏洞,该漏洞使得攻击者能够远程访问和修改用户的行程细节并获得他们的飞行常客里程。攻击者只要知道受害者的PNR(乘客姓名记录)号码即可利用此漏洞。据专家估计该漏洞可能影响全球范围内141家航空公司,包括美国联合航空公司、汉莎航空公司和加拿大航空公司等国际知名航企。

- 链接:https://securityaffairs.co/wordpress/79972/hacking/amadeus-flight-booking-system-bug.html

- 标题:纽约隐私法案强迫企业披露消费者数据使用

- 时间:2019-01-15

- 简介:纽约近日修订了通用商务法律,增加了一个名为“2019知情权法案”(S00224)的议案,规定消费者有权知晓个人信息被企业搜集的情况以及披露给第三方的使用情况。此外,这项新规定还强调企业之间共享消费者信息的过程要透明化。法令规定,隐私权是基本人权,受到美国宪法保护,各企业应当遵守法律。

- 链接:https://www.bleepingcomputer.com/news/legal/new-york-privacy-bill-forces-businesses-to-disclose-consumer-data-use/

- 标题:建筑工地上的大型机械设备容易被黑客控制

- 时间:2019-01-15

- 简介:趋势科技(Trend Micro)的两名研究人员近日演示了如何成功入侵并控制建筑工地上的起重机进行各种任务。实验表示,当施工现场唯一能控制起重机的发射器关闭后,起重机处于“停止”状态。但是安全专家通过笔记本电脑、一些无线电硬件、特制的攻击脚本就能成功控制起重机,不仅开动起来而且还能进行起重作业。

- 链接:https://securityaffairs.co/wordpress/79915/hacking/rf-protocols-hacking.html

(数据来源:绿盟科技 威胁情报中心 收集整理)

二. 漏洞研究

2.1 漏洞库统计

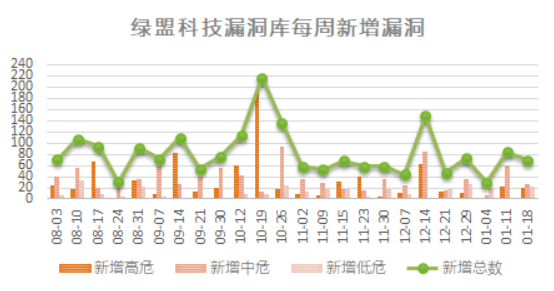

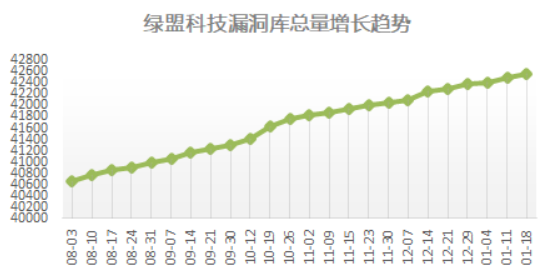

截止到2019年1月18日,绿盟科技漏洞库已收录总条目达到42563条。本周新增漏洞记录70条,其中高危漏洞数量20条,中危漏洞数量27条,低危漏洞数量23条。

- OpenSSH 访问限制绕过漏洞(CVE-2018-20685)

- 危险等级:中

- BID:106531

- cve编号:CVE-2018-20685

- Roxy Fileman 路径遍历漏洞(CVE-2018-20525)

- 危险等级:高

- cve编号:CVE-2018-20525

- Rapid7 MailCleaner 命令注入漏洞(CVE-2018-20323)

- 危险等级:高

- cve编号:CVE-2018-20323

- Silicon Graphics LibTIFF 信息泄露漏洞(CVE-2019-6128)

- 危险等级:中

- cve编号:CVE-2019-6128

- systemd-journald栈缓冲区溢出漏洞(CVE-2018-16865)

- 危险等级:中

- BID:106525

- cve编号:CVE-2018-16865

- systemd-journald栈缓冲区溢出漏洞(CVE-2018-16864)

- 危险等级:中

- BID:106523

- cve编号:CVE-2018-16864

- IBM Security Identity Manager密码管理安全漏洞(CVE-2018-1956)

- 危险等级:中

- cve编号:CVE-2018-1956

- IBM Security Identity Manager任意文件上传安全漏洞(CVE-2018-1969)

- 危险等级:高

- cve编号:CVE-2018-1969

- IBM Security Identity Manager 跨站脚本安全漏洞(CVE-2018-1967)

- 危险等级:中

- cve编号:CVE-2018-1967

- IBM SPSS Analytic Server 跨站脚本漏洞(CVE-2018-1772)

- 危险等级:中

- cve编号:CVE-2018-1772

- Symantec Reporter OS命令注入漏洞(CVE-2018-12237)

- 危险等级:高

- BID:106518

- cve编号:CVE-2018-12237

- Emerson DeltaV 身份验证绕过漏洞(CVE-2018-19021)

- 危险等级:中

- BID:106522

- cve编号:CVE-2018-19021

- Linux kernel 信息泄露安全漏洞(CVE-2019-3460)

- 危险等级:中

- cve编号:CVE-2019-3460

- Linux kernel 信息泄露安全漏洞(CVE-2019-3459)

- 危险等级:中

- cve编号:CVE-2019-3459

- Brocade Network Advisor 任意命令执行安全漏洞(CVE-2018-6444)

- 危险等级:高

- cve编号:CVE-2018-6444

- Brocade Network Advisor 信息泄露安全漏洞(CVE-2018-6445)

- 危险等级:高

- cve编号:CVE-2018-6445

- OpenSSH 欺骗安全漏洞(CVE-2019-6110)

- 危险等级:中

- cve编号:CVE-2019-6110

- OpenSSH 欺骗安全漏洞(CVE-2019-6109)

- 危险等级:中

- cve编号:CVE-2019-6109

- Brocade Network Advisor 硬编码凭证安全漏洞(CVE-2018-6443)

- 危险等级:高

- cve编号:CVE-2018-6443

- Oracle Database Server 安全漏洞(CVE-2019-2444)

- 危险等级:高

- BID:106584

- cve编号:CVE-2019-2444

- Oracle Database Server 安全漏洞(CVE-2019-2406)

- 危险等级:高

- BID:106591

- cve编号:CVE-2019-2406

- Oracle Database Server 安全漏洞(CVE-2019-2547)

- 危险等级:低

- BID:106594

- cve编号:CVE-2019-2547

- Oracle E-Business Suite Content Manager安全漏洞(CVE-2019-2445)

- 危险等级:高

- cve编号:CVE-2019-2445

- Oracle E-Business Suite Performance Management 安全漏洞(CVE-2019-2453)

- 危险等级:高

- cve编号:CVE-2019-2453

- Oracle E-Business Suite 安全漏洞(CVE-2019-2489)

- 危险等级:高

- BID:106620

- cve编号:CVE-2019-2489

- Oracle E-Business Suite Email Center安全漏洞(CVE-2019-2492)

- 危险等级:低

- cve编号:CVE-2019-2492

- Oracle E-Business Suite Mobile Field Service安全漏洞(CVE-2019-2485)

- 危险等级:低

- cve编号:CVE-2019-2485

- Oracle E-Business Suite Applications Manager安全漏洞(CVE-2019-2546)

- 危险等级:低

- cve编号:CVE-2019-2546

- Oracle E-Business Suite Email Center安全漏洞(CVE-2019-2491)

- 危险等级:低

- cve编号:CVE-2019-2491

- Oracle E-Business Suite CRM Technical Foundation安全漏洞(CVE-2019-2496)

- 危险等级:低

- BID:106620

- cve编号:CVE-2019-2496

- Oracle E-Business Suite CRM Technical Foundation安全漏洞(CVE-2019-2488)

- 危险等级:中

- BID:106620

- cve编号:CVE-2019-2488

- Oracle E-Business Suite CRM Technical Foundation安全漏洞(CVE-2019-2396)

- 危险等级:中

- BID:106620

- cve编号:CVE-2019-2396

- Oracle E-Business Suite Partner Management安全漏洞(CVE-2019-2470)

- 危险等级:高

- cve编号:CVE-2019-2470

- Oracle E-Business Suite Partner Management安全漏洞(CVE-2019-2447)

- 危险等级:高

- cve编号:CVE-2019-2447

- Oracle E-Business Suite Marketing安全漏洞(CVE-2019-2440)

- 危险等级:高

- cve编号:CVE-2019-2440

- Oracle E-Business Suite Partner Management安全漏洞(CVE-2019-2498)

- 危险等级:高

- cve编号:CVE-2019-2498

- Oracle E-Business Suite CRM Technical Foundation安全漏洞(CVE-2019-2497)

- 危险等级:高

- BID:106620

- cve编号:CVE-2019-2497

- Oracle E-Business Suite iStore安全漏洞(CVE-2019-2400)

- 危险等级:高

- cve编号:CVE-2019-2400

- Oracle Java SE 安全漏洞(CVE-2019-2422)

- 危险等级:低

- BID:106596

- cve编号:CVE-2019-2422

- Oracle Java SE 安全漏洞(CVE-2019-2449)

- 危险等级:低

- BID:106597

- cve编号:CVE-2019-2449

- Oracle Java SE 安全漏洞(CVE-2019-2426)

- 危险等级:低

- BID:106590

- cve编号:CVE-2019-2426

- Oracle Java Advanced Management Console 安全漏洞(CVE-2019-2540)

- 危险等级:中

- BID:106578

- cve编号:CVE-2019-2540

- Oracle MySQL Server安全漏洞(CVE-2019-2420)

- 危险等级:低

- BID:106627

- cve编号:CVE-2019-2420

- Oracle MySQL Server安全漏洞(CVE-2019-2486)

- 危险等级:低

- BID:106627

- cve编号:CVE-2019-2486

- Oracle MySQL Server安全漏洞(CVE-2019-2532)

- 危险等级:低

- BID:106627

- cve编号:CVE-2019-2532

- Oracle MySQL Server安全漏洞(CVE-2019-2528)

- 危险等级:低

- BID:106627

- cve编号:CVE-2019-2528

- Oracle MySQL Server安全漏洞(CVE-2019-2510)

- 危险等级:低

- BID:106627

- cve编号:CVE-2019-2510

- Oracle MySQL Server安全漏洞(CVE-2019-2530)

- 危险等级:低

- BID:106625

- cve编号:CVE-2019-2530

- Oracle MySQL Server安全漏洞(CVE-2019-2495)

- 危险等级:低

- BID:106625

- cve编号:CVE-2019-2495

- Oracle MySQL Server安全漏洞(CVE-2019-2494)

- 危险等级:低

- BID:106625

- cve编号:CVE-2019-2494

- Oracle MySQL Server安全漏洞(CVE-2019-2502)

- 危险等级:低

- BID:106625

- cve编号:CVE-2019-2502

- Oracle MySQL Server安全漏洞(CVE-2019-2539)

- 危险等级:低

- BID:106625

- cve编号:CVE-2019-2539

- Oracle MySQL Server安全漏洞(CVE-2019-2531)

- 危险等级:低

- BID:106619

- cve编号:CVE-2019-2531

- Oracle MySQL Server安全漏洞(CVE-2019-2481)

- 危险等级:低

- BID:106619

- cve编号:CVE-2019-2481

- Oracle MySQL Server安全漏洞(CVE-2019-2507)

- 危险等级:低

- BID:106619

- cve编号:CVE-2019-2507

- Oracle MySQL Server安全漏洞(CVE-2019-2535)

- 危险等级:中

- BID:106622

- cve编号:CVE-2019-2535

- Oracle MySQL Server安全漏洞(CVE-2019-2513)

- 危险等级:中

- BID:106622

- cve编号:CVE-2019-2513

- Oracle MySQL Server安全漏洞(CVE-2019-2536)

- 危险等级:中

- BID:106622

- cve编号:CVE-2019-2536

- Oracle MySQL Server安全漏洞(CVE-2019-2537)

- 危险等级:低

- BID:106619

- cve编号:CVE-2019-2537

- Oracle MySQL Server安全漏洞(CVE-2019-2436)

- 危险等级:中

- BID:106625

- cve编号:CVE-2019-2436

- Oracle MySQL Server安全漏洞(CVE-2019-2455)

- 危险等级:中

- BID:106619

- cve编号:CVE-2019-2455

- Oracle MySQL Server安全漏洞(CVE-2019-2503)

- 危险等级:中

- cve编号:CVE-2019-2503

- Oracle MySQL Server安全漏洞(CVE-2019-2434)

- 危险等级:中

- BID:106619

- cve编号:CVE-2019-2434

- Oracle MySQL Server安全漏洞(CVE-2019-2482)

- 危险等级:中

- BID:106619

- cve编号:CVE-2019-2482

- Oracle MySQL Server安全漏洞(CVE-2019-2533)

- 危险等级:中

- BID:106619

- cve编号:CVE-2019-2533

- Oracle MySQL Server安全漏洞(CVE-2019-2529)

- 危险等级:中

- BID:106619

- cve编号:CVE-2019-2529

- Oracle MySQL Server安全漏洞(CVE-2019-2534)

- 危险等级:高

- BID:106619

- cve编号:CVE-2019-2534

- Oracle Solaris安全漏洞(CVE-2019-2437)

- 危险等级:高

- BID:106589

- cve编号:CVE-2019-2437

- Oracle Solaris安全漏洞(CVE-2019-2543)

- 危险等级:中

- BID:106589

- cve编号:CVE-2019-2543

- Apache OpenOffice 算术溢出漏洞(CVE-2018-11790)

- 危险等级:中

- cve编号:CVE-2018-11790

(数据来源:绿盟威胁情报中心)