绿盟科技发布了本周安全通告,周报编号NSFOCUS-19-19, 绿盟科技漏洞库 本周新增48条,其中高危13条。本次周报建议大家关注Apache Karaf 任意文件覆盖漏洞,Apache Karaf 4.2.5之前版本存在一个漏洞,允许攻击者在受影响应用的上下文中覆写任意文件或执行任意命令。目前厂商已经提供补丁程序,请到厂商的相关页面下载补丁。

焦点漏洞

Apache Karaf 任意文件覆盖漏洞

- CVE ID

- CVE-2019-0226

- NSFOCUS ID

- 43224

- 受影响版本

- Apache Group Karaf < 4.2.5

- 漏洞点评

- Apache Karaf是美国阿帕奇(Apache)软件基金会的一款用于部署应用程序和组件的轻量级的OSGi(Java动态化模块化系统)容器。 Apache Karaf 4.2.5之前版本存在一个漏洞,允许攻击者在受影响应用的上下文中覆写任意文件或执行任意命令。目前厂商已经提供补丁程序,请到厂商的相关页面下载补丁。

(数据来源:绿盟威胁情报中心)

一. 互联网安全威胁态势

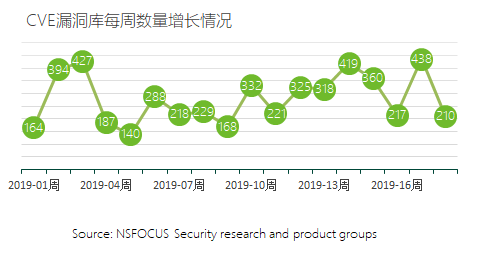

1.1 CVE统计

最近一周CVE公告总数与前期相比有明显减少。

1.2 威胁信息回顾

- 标题:SQLite中发现了一个远程代码执行漏洞

- 时间:2019-05-11

- 简介:在SQLite中发现了一个use-after-free()的漏洞,攻击者可利用该漏洞远程执行受影响设备上的代码,通过向易受攻击的安装发送恶意SQL命令来触发此漏洞。SQLite是一个C语言库,它实现了一个小型,快速,自包含,高可靠性,功能齐全的SQL数据库引擎。SQLite的 它被认为是世界上使用最多的数据库引擎,它内置于移动电话和大多数计算机中,并用于无数其他应用程序。

- 链接:https://securityaffairs.co/wordpress/85354/hacking/sqlite-rce.html

- 标题:Yoroi网络安全2018年度报告

- 时间:2019-05-13

- 简介:《Yoroi网络安全2018年度报告》提到2018年,网络安全专家观察到网络攻击数量增加,恶意软件成为最具攻击性和普遍性的威胁。Yoroi网络安全2018年度报告分析了2018年1月至2018年12月期间观察到的威胁形势的演变。

- 链接:https://securityaffairs.co/wordpress/85439/malware/yoroi-cyber-security-annual-report-2018.html

- 标题:Turla组织利用LightNeuron后门发起攻击活动

- 时间:2019-05-07

- 简介:近日发现俄罗斯间谍组织Turla使用后门LightNeuron来控制通过Exchange电子邮件服务器的所有内容。Turla(又名Snake、Waterbug、WhiteBear、VENOMOUS BEAR和Krypton)是一个来自俄罗斯的威胁组织,最早可追溯到2004年,主要针对欧洲、中亚和中东的政府和外交实体,曾在2008年侵入美国国防部(Department of Defense)和2014年侵入瑞士国防等主要机构,近期包括法国和捷克共和国在内的几个欧洲国家公开谴责Turla对其政府的攻击。

- 链接:https://www.welivesecurity.com/wp-content/uploads/2019/05/ESET-LightNeuron.pdf

- 标题:朝鲜黑客Hidden Cobra使用ElectricFish泄露数据

- 时间:2019-05-10

- 简介:美国国土安全部(DHS)和联邦调查局发布了一份关于新版恶意软件的联合警报,这是一个多产的朝鲜APT黑客组织Hidden Cobra在野外积极使用的,对世界各地的媒体组织,航空航天,金融和关键基础设施部门发起网络攻击。该组织与2017年WannaCry勒索软件威胁、2014年索尼影视黑客攻击以及2016年SWIFT银行业务攻击相关。

- 链接:https://thehackernews.com/2019/05/north-korean-hacking-tool.html

- 标题:Microsoft SharePoint CVE-2019-0604漏洞在野外被利用

- 时间:2019-05-11

- 简介:威胁演员试图在野外攻击中利用CVE-2019-0604 Microsoft Sharepoint漏洞。该CVE-2019-0604漏洞是由SharePoint的失败验证的应用程序包的源标记引起了远程执行代码缺陷。攻击者可以通过将特制的SharePoint应用程序包上载到受影响的软件版本来利用该漏洞。

- 链接:https://securityaffairs.co/wordpress/85324/breaking-news/ms-sharepoint-cve-2019-0604-flaw.html

- 标题:ATM恶意软件ATMitch攻击俄罗斯银行

- 时间:2019-05-07

- 简介:ATM恶意软件ATMitch近期发现攻击俄罗斯银行,它被认为是针对银行业的高级攻击者武器库的一部分,该恶意软件在广泛的企业网络入侵后手动安装在受害者ATM上,使网络犯罪分子能够操纵机器上的现金提取流程。

- 链接:https://blog.yoroi.company/research/atmitch-new-evidence-spotted-in-the-wild/

- 标题:Google Chrome将针对在线跟踪引入改进的Cookie控件

- 时间:2019-05-08

- 简介:谷歌宣布计划在即将推出的Chrome网络浏览器版本中引入两个新的隐私和面向安全的功能。为了让用户能够阻止在线跟踪,Google宣布了两项新功能-改进的SameSite Cookie和指纹识别保护功能-谷歌将在今年晚些时候在Chrome网络浏览器中进行预览,Cookie(也称为HTTP Cookie或浏览器Cookie)是网站存储在您计算机上的一小段信息,它们可以在改善您的在线体验方面发挥重要作用。

- 链接:https://thehackernews.com/2019/05/chrome-samesite-cookies.html

- 标题:持续攻击从超过数百个购物网站窃取信用卡

- 时间:2019-05-08

- 简介:近期研究人员透露正在进行的信用卡黑客攻击活动的细节,该活动目前正在窃取访问超过105个电子商务网站的客户的支付卡信息。在过去七个月监控恶意域名www.magento-analytics[.]com时,研究人员发现攻击者已将此域上托管的恶意JS脚本注入数百个在线购物网站。

- 链接:https://thehackernews.com/2019/05/magento-credit-card-hacking.html

- 标题:美国向中国黑客收取2015年Anthem数据泄露费用

- 时间:2019-05-09

- 简介:美国司法部今天宣布对一名中国黑客和他的黑客团队成员提出指控,因为他们涉嫌参与2015年医疗保险巨头Anthem和其他三家未透露姓名的美国公司的大规模数据泄露。2015年,黑客设法侵犯了该国第二大健康保险公司Anthem,并窃取了超过8000万客户的个人信息,包括他们的社会安全号码,出生日期,电子邮件地址,住址,医疗识别号码,就业信息和收入数据,该事件是历史上最严重的数据泄露之一,该公司支付了创纪录的1.15亿美元罚款以解决美国的诉讼。

- 链接:https://thehackernews.com/2019/05/chinese-hacker-anthem-breach.html

- 标题:Microsoft Edge for Mac发布,包括浏览器保护

- 时间:2019-05-07

- 简介:在昨天的Microsoft Build 2019主题演讲中,我们看到了在macOS上运行的新Microsoft Edge的简要介绍。在与MS Build一起发布的博客文章中,微软声称macOS版本即将发布。

- 链接:https://www.bleepingcomputer.com/news/microsoft/microsoft-edge-for-mac-leaked-includes-browser-protection/

(数据来源:绿盟科技 威胁情报中心 收集整理)

二. 漏洞研究

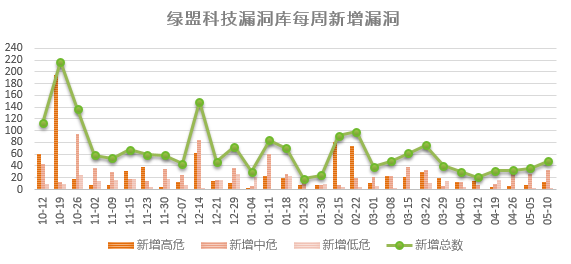

2.1 漏洞库统计

截止到2019年5月10日,绿盟科技漏洞库已收录总条目达到43264条。本周新增漏洞记录48条,其中高危漏洞数量13条,中危漏洞数量33条,低危漏洞数量2条。

- Oracle E-Business Suite 信息泄露漏洞(CVE-2019-2640)

- 危险等级:高

- BID:107932

- cve编号:CVE-2019-2640

- Citrix XenMobile Server验证绕过漏洞(CVE-2018-18571)

- 危险等级:中

- BID:108081

- cve编号:CVE-2018-18571

- systemd 本地权限提升漏洞(CVE-2019-3844)

- 危险等级:中

- BID:108096

- cve编号:CVE-2019-3844

- Apache Pluto 跨站脚本漏洞(CVE-2019-0186)

- 危险等级:中

- BID:108091

- cve编号:CVE-2019-0186

- Linux Kernel 拒绝服务漏洞(CVE-2019-3900)

- 危险等级:中

- BID:108076

- cve编号:CVE-2019-3900

- Linux Kernel ‘perf_event_open()’函数本地信息泄露漏洞(CVE-2019-3901)

- 危险等级:低

- BID:89937

- cve编号:CVE-2019-3901

- Pivotal Application Service远程权限提升漏洞(CVE-2019-3798)

- 危险等级:中

- BID:108095

- cve编号:CVE-2019-3798

- Dell EMC Open Manage System Administrator拒绝服务漏洞(CVE-2019-3721)

- 危险等级:高

- BID:108092

- cve编号:CVE-2019-3721

- Dell EMC Open Manage System Administrator目录遍历漏洞(CVE-2019-3720)

- 危险等级:中

- BID:108092

- cve编号:CVE-2019-3720

- Apache Solr认证绕过漏洞(CVE-2018-11802)

- 危险等级:中

- BID:108078

- cve编号:CVE-2018-11802

- dhcpcd 缓冲区溢出漏洞(CVE-2019-11577)

- 危险等级:高

- BID:108090

- cve编号:CVE-2019-11577

- dhcpcd 延迟攻击漏洞(CVE-2019-11578)

- 危险等级:中

- BID:108090

- cve编号:CVE-2019-11578

- dhcpcd 读缓冲区溢出漏洞(CVE-2019-11579)

- 危险等级:中

- BID:108090

- cve编号:CVE-2019-11579

- Linux Kernel竞争条件漏洞(CVE-2019-11815)

- 危险等级:高

- BID:108283

- cve编号:CVE-2019-11815

- Atlassian Confluence Server和Atlassian Data Center目录遍历漏洞(CVE-2019-3398)

- 危险等级:高

- BID:108067

- cve编号:CVE-2019-3398

- ProjectSend跨站点脚本漏洞(CVE-2019-11533)

- 危险等级:中

- BID:108088

- cve编号:CVE-2019-11533

- Ghostscript代码执行漏洞(CVE-2018-16509)

- 危险等级:高

- BID:105122

- cve编号:CVE-2018-16509

- Ghostscript代码执行漏洞(CVE-2018-15910)

- 危险等级:中

- BID:105122

- cve编号:CVE-2018-15910

- Oracle WebLogic Server反序列化远程命令执行漏洞(CVE-2019-2725)

- 危险等级:高

- BID:108074

- cve编号:CVE-2019-2725

- Ghostscript代码执行漏洞(CVE-2018-15911)

- 危险等级:中

- BID:105122

- cve编号:CVE-2018-15911

- Cloud Foundry cf-deployment代码注入漏洞(CVE-2019-3801)

- 危险等级:高

- BID:108104

- cve编号:CVE-2019-3801

- systemd本地权限提升漏洞(CVE-2019-3843)

- 危险等级:中

- BID:108116

- cve编号:CVE-2019-3843

- ProjectSend跨站脚本漏洞(CVE-2019-11533)

- 危险等级:中

- BID:108088

- cve编号:CVE-2019-11533

- IBM StoredIQ 开放式重定向漏洞(CVE-2019-4166)

- 危险等级:中

- BID:108088

- cve编号:CVE-2019-4166

- Moodle任意PHP代码执行漏洞(CVE-2019-11631)

- 危险等级:中

- BID:108119

- cve编号:CVE-2019-11631

- ImageMagick缓冲区溢出漏洞(CVE-2019-11597)

- 危险等级:中

- BID:108102

- cve编号:CVE-2019-11597

- ImageMagick缓冲区溢出漏洞(CVE-2019-11598)

- 危险等级:中

- BID:108102

- cve编号:CVE-2019-11598

- Rockwell Automation ControlLogix拒绝服务漏洞(CVE-2019-10954)

- 危险等级:高

- BID:108118

- cve编号:CVE-2019-10954

- Rockwell Automation ControlLogix缓冲区溢出漏洞(CVE-2019-10952)

- 危险等级:高

- BID:108118

- cve编号:CVE-2019-10952

- Citrix SD-WAN信息泄露漏洞(CVE-2019-11550)

- 危险等级:中

- BID:108114

- cve编号:CVE-2019-11550

- Cisco Web Security Appliance远程拒绝服务漏洞(CVE-2019-1817)

- 危险等级:中

- BID:108130

- cve编号:CVE-2019-1817

- Cisco Application Policy Infrastructure Controller本地权限提升漏洞(CVE-2019-1682)

- 危险等级:中

- BID:108129

- cve编号:CVE-2019-1682

- Cisco Nexus 9000 Series Fabric Switches安全限制绕过漏洞(CVE-2019-1804)

- 危险等级:中

- BID:108127

- cve编号:CVE-2019-1804

- Linux Kernel本地竞争条件漏洞(CVE-2019-11599)

- 危险等级:中

- BID:108113

- cve编号:CVE-2019-11599

- Linux Kernel信息泄露漏洞(CVE-2018-20510)

- 危险等级:低

- BID:108125

- cve编号:CVE-2018-20510

- Apache Archiva HTML注入漏洞(CVE-2019-0214)

- 危险等级:中

- BID:108124

- cve编号:CVE-2019-0214

- Apache Archiva HTML注入漏洞(CVE-2019-0213)

- 危险等级:中

- BID:108123

- cve编号:CVE-2019-0213

- ImageMagick拒绝服务漏洞(CVE-2019-10131)

- 危险等级:中

- BID:108117

- cve编号:CVE-2019-10131

- Microsoft Visual Studio ‘asm’远程内存损坏漏洞

- 危险等级:中

- BID:108122

- cve编号:

- Lenovo XClarity Administrator信息泄露漏洞(CVE-2019-6158)

- 危险等级:中

- BID:108165

- cve编号:CVE-2019-6158

- Cisco Firepower Threat Defense Software拒绝服务漏洞(CVE-2019-1703)

- 危险等级:高

- BID:108170

- cve编号:CVE-2019-1703

- Apache Commons Imaging信息泄露漏洞(CVE-2018-17201)

- 危险等级:中

- BID:108161

- cve编号:CVE-2018-17201

- Apache Karaf 漏洞(CVE-2019-0226)

- 危险等级:中

- BID:108174

- cve编号:CVE-2019-0226

- dhcpcd缓冲区溢出漏洞(CVE-2019-11766)

- 危险等级:高

- BID:108172

- cve编号:CVE-2019-11766

- Atlassian JIRA跨站脚本漏洞(CVE-2019-3400)

- 危险等级:中

- BID:108168

- cve编号:CVE-2019-3400

- Alpine Linux Docker映像硬编码凭证验证绕过漏洞(CVE-2019-5021)

- 危险等级:中

- BID:108288

- cve编号:CVE-2019-5021

- Kaspersky Antivirus Engine堆缓冲区溢出漏洞(CVE-2019-8285)

- 危险等级:高

- BID:108284

- cve编号:CVE-2019-9698

- Symantec AV Engine任意文件删除漏洞(CVE-2019-9698)

- 危险等级:中

- BID:108128

- cve编号:CVE-2019-9698

(数据来源:绿盟威胁情报中心)