绿盟科技发布了本周安全通告,周报编号NSFOCUS-19-10, 绿盟科技漏洞库 本周新增48条,其中高危23条。本次周报建议大家关注Microsoft Windows DLL加载远程代码执行漏洞,远程攻击者利用该漏洞可在当前用户的上下文中执行任意代码或造成拒绝服务。目前厂商还没有提供补丁或者升级程序,我们建议使用此软件的用户随时关注厂商的主页以获取最新版本。

焦点漏洞

Microsoft Windows DLL加载远程代码执行漏洞

-

- CVE ID

- CVE-2019-5921

- NSFOCUS ID

- 42858

- 受影响版本

- Microsoft Windows 7

- 漏洞点评

- Microsoft Windows是一套个人设备使用的操作系统。Microsoft Windows 7版本,在动态链接库加载方式中存在远程代码执行漏洞。远程攻击者利用该漏洞可在当前用户的上下文中执行任意代码或造成拒绝服务。目前厂商还没有提供补丁或者升级程序,我们建议使用此软件的用户随时关注厂商的主页以获取最新版本。 (数据来源:绿盟威胁情报中心)

- CVE ID

一. 互联网安全威胁态势

1.1 CVE统计

最近一周CVE公告总数与前期相比有明显下降。

1.2 威胁信息回顾

- 标题:谷歌批露苹果macOS内核高危严重漏洞

- 时间:2019-03-05

- 简介:苹果公司在收到谷歌Project Zero部门的网络安全研究员通知后90天内未能发布补丁后,研究人员公开披露了macOS操作系统中高严重性安全漏洞的详细信息和概念验证漏洞。 Project Zero研究员表示该漏洞存在于macOS XNU内核允许攻击者操作文件系统映像而不通知操作系统的方式。 该漏洞最终可能允许攻击者或恶意程序绕过写时复制(COW)功能,从而导致进程间共享的内存发生意外更改,从而导致内存损坏攻击。

- 链接:http://toutiao.secjia.com/article/page?topid=111218

- 标题:Chrome组件0day RCE漏洞在野外被利用

- 时间:2019-03-07

- 简介:安全研究员Clement Lecigne在上个月末发现并报告了Chrome中一个高严重性漏洞,可能允许远程攻击者执行任意代码并完全控制计算机。因此建议必须立即将Google Chrome浏览器更新到最新版本,该漏洞编号CVE-2019-5786,影响所有主要操作系统(包括Microsoft Windows,Apple macOS和Linux)的Web浏览软件。

- 链接:http://toutiao.secjia.com/article/page?topid=111234

- 标题:2018年数据泄露高达12,449次,比上一年增加了424%

- 时间:2019-03-06

- 简介:2018年数据泄露数量达到12,449,与2017年相比增加了424%,47%的受影响身份记录暴露在美国和中国组织的违规行为中。

- 链接:https://www.bleepingcomputer.com/news/security/12-449-data-breaches-confirmed-in-2018-a-424-percent-increase-over-the-previous-year/

- 标题:APT40网络间谍组支持中国海军部门的增长

- 时间:2019-03-06

- 简介:APT40(又名TEMP.Periscope,TEMP.Jumper,Leviathan),是被称为与中国相关的间谍组织,以支持中国的海军现代化建设,至少从2013年开始活跃,该组织主要针对工程、运输和国防工业,特别是这些行业与海洋技术重叠的领域。最近,观察到APT40主要针对“一带一路”战略意义重大的国家,包括柬埔寨、比利时、德国、香港、菲律宾、马来西亚、挪威、沙特阿拉伯、瑞士、美国和英国。

- 链接:https://securityaffairs.co/wordpress/82018/apt/apt40-naval-industry.html

- 标题:委内瑞拉大规模停电可能是由美国进行的网络攻击造成的

- 时间:2019-03-10

- 简介:委内瑞拉通信和信息部长指责美国的网络攻击是委内瑞拉停电的原因。上周,委内瑞拉遭遇重大停电,停电袭击了该国22个州以及首都加拉加斯。

- 链接:https://securityaffairs.co/wordpress/82217/breaking-news/venezuelas-blackout-us-cyberattack.html

- 标题:MongoDB数据库导致8亿条数据泄露

- 时间:2019-03-08

- 简介:安全研究人员发现的一个未受保护的140+ GB MongoDB数据库,其中包含808,539,939个电子邮件记录以及许多个人身份信息,该大型数据库包含四个独立的记录集合,最大的一个名为mailEmailDatabase,分为三个文件夹:Emailrecords,emailWithPhone和businessLeads。 其中泄露数据最多的Emailrecords文件夹包含信息有姓名、出生日期、电子邮件、电话号码、邮政编码、地址、性别和IP地址。

- 链接:https://www.bleepingcomputer.com/news/security/insecure-database-leads-to-over-800-million-records-data-breach/

- 标题:恶意移动软件攻击在2018年几乎翻了一番

- 时间:2019-03-05

- 简介:卡巴斯基实验室(Kaspersky Lab)的报告显示,2018年移动用户遭受恶意软件攻击的数量几乎是2017年的两倍,从2017年检测到的6640万起事件增加到去年年底的1.165亿起。虽然选择针对移动用户的威胁参与者也一直在使用经过严格测试的方法,例如短信垃圾邮件,但他们也愿意尝试使用以前仅用于攻击桌面平台的DNS劫持等技术。另外受银行恶意软件攻击的Android用户数量在2018年增长了惊人的300%,其中180万人在去年受到至少一次此类攻击的影响。

- 链接:https://www.bleepingcomputer.com/news/security/12-449-data-breaches-confirmed-in-2018-a-424-percent-increase-over-the-previous-year/

- 标题:STOP勒索软件可安装窃取受害者密码的木马

- 时间:2019-03-10

- 简介:除了加密受害者的文件外,STOP勒索软件系列还可以在受害者的计算机上安装Azorult木马来窃取帐户凭据,加密货币钱包,桌面文件等。Azorult是一种计算机木马,会试图窃取存储在浏览器中的用户名和密码、受害者桌面上的文件、加密货币钱包、Steam凭证、浏览器历史记录、Skype消息历史记录等等。然后将这些信息上传到攻击者控制下的远程服务器。

- 链接:https://www.bleepingcomputer.com/news/security/stop-ransomware-installing-password-stealing-trojans-on-victims/

- 标题:与伊朗有关的Chafer APT最近使用了基于python的后门

- 时间:2019-03-05

- 简介:与伊朗有关的Chafer APT小组在最近针对土耳其政府实体的攻击中使用了一个新的基于Python的后门。Chafer APT威胁组织至少在2014年中期开始活跃,分发了数据窃取恶意软件,专注于监控操作和个人跟踪。

- 链接:https://securityaffairs.co/wordpress/82004/breaking-news/chafer-apt-python-backdoor.html

- 标题:绿盟科技2018物联网安全年报

- 时间:2019-03-08

- 简介:绿盟科技发布《2018物联网安全年报》,今年持续深入研究物联网资产和威胁:在资产方面,我们关注如何更精准地刻画暴露在互联网上的物联网资产分布情况;在威胁分析方面,我们将重点类别的物联网资产关联从互联网上发现的异常事件,跟踪相关的物联网威胁,包括各类恶意攻击和恶意家族。

- 链接:hthttps://blog.nsfocus.net/annual-report-internet-security-2018/

(数据来源:绿盟科技 威胁情报中心 收集整理)

二. 漏洞研究

2.1 漏洞库统计

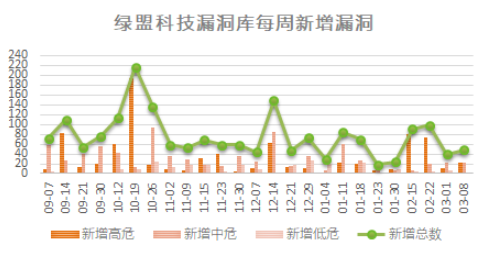

截止到2019年3月8日,绿盟科技漏洞库已收录总条目达到42887条。本周新增漏洞记录48条,其中高危漏洞数量23条,中危漏洞数量23条,低危漏洞数量2条。

- Mozilla Firefox/Firefox ESR/Thunderbird信息泄露安全漏洞 (CVE-2018-18499)

- 危险等级:高

- cve编号:CVE-2018-18499

- McAfee Endpoint Security 权限提升漏洞 (CVE-2019-3582)

- 危险等级:高

- cve编号:CVE-2019-3582

- McAfee Agent 信息泄露漏洞 (CVE-2019-3599)

- 危险等级:中

- cve编号:CVE-2019-3599

- McAfee Agent 远程拒绝服务漏洞 (CVE-2019-3598)

- 危险等级:中

- BID:107205

- cve编号:CVE-2019-3598

- Wireshark ASN.1 BER解析器拒绝服务漏洞 (CVE-2019-9209)

- 危险等级:中

- BID:107203

- cve编号:CVE-2019-9209

- Wireshark RPCAP解析器拒绝服务漏洞 (CVE-2019-9214)

- 危险等级:中

- BID:107203

- cve编号:CVE-2019-9214

- Wireshark TCAP解析器拒绝服务漏洞 (CVE-2019-9208)

- 危险等级:中

- BID:107203

- cve编号:CVE-2019-9208

- IBM Cloud Private 网络钓鱼攻击漏洞 (CVE-2018-1939)

- 危险等级:中

- cve编号:CVE-2018-1939

- IBM Cloud Private 信息泄露漏洞 (CVE-2018-1938)

- 危险等级:低

- cve编号:CVE-2018-1938

- IBM Cloud Private 信息泄露漏洞 (CVE-2018-1937)

- 危险等级:低

- cve编号:CVE-2018-1937

- Adobe ColdFusion 文件上传限制绕过安全漏洞 (CVE-2019-7816)

- 危险等级:高

- cve编号:CVE-2019-7816

- IBM Sterling B2B Integrator 信息泄露安全漏洞 (CVE-2019-4063)

- 危险等级:中

- cve编号:CVE-2019-4063

- IBM Sterling B2B Integrator 跨站脚本安全漏洞 (CVE-2019-4027)

- 危险等级:中

- cve编号:CVE-2019-4027

- IBM Sterling B2B Integrator 跨站脚本安全漏洞 (CVE-2019-4029)

- 危险等级:中

- cve编号:CVE-2019-4029

- IBM Sterling B2B Integrator 权限控制安全漏洞 (CVE-2019-4042)

- 危险等级:中

- cve编号:CVE-2019-4042

- IBM Sterling B2B Integrator 跨站脚本安全漏洞 (CVE-2019-4028)

- 危险等级:中

- cve编号:CVE-2019-4028

- pfSense 访问限制绕过漏洞 (CVE-2018-20799)

- 危险等级:中

- cve编号:CVE-2018-20799

- pfSense 安全限制绕过漏洞 (CVE-2018-20798)

- 危险等级:中

- cve编号:CVE-2018-20798

- Microsoft Windows DLL加载远程代码执行漏洞 (CVE-2019-5921)

- 危险等级:高

- BID:107218

- cve编号:CVE-2019-5921

- WordPress Forminator SQL注入漏洞 (CVE-2019-9568)

- 危险等级:中

- cve编号:CVE-2019-9568

- WordPress Forminator 跨站脚本漏洞 (CVE-2019-9567)

- 危险等级:中

- cve编号:CVE-2019-9567

- Google Chrome FileReader释放后重利用漏洞 (CVE-2019-5786)

- 危险等级:中

- cve编号:CVE-2019-5786

- IBM Tivoli Storage Manager Operations Center 跨站脚本漏洞 (CVE-2018-1855)

- 危险等级:中

- cve编号:CVE-2018-1855

- IBM Tivoli Storage Manager Operations Center 跨站脚本漏洞 (CVE-2018-1854)

- 危险等级:中

- cve编号:CVE-2018-1854

- IBM Tivoli Storage Manager Operations Center 信息泄露漏洞 (CVE-2018-1769)

- 危险等级:中

- cve编号:CVE-2018-1769

- SAP J2EE Engine跨站脚本安全漏洞 (CVE-2018-17865)

- 危险等级:中

- cve编号:CVE-2018-17865

- SAP J2EE Engine跨站脚本安全漏洞 (CVE-2018-17861)

- 危险等级:中

- cve编号:CVE-2018-17861

- SAP J2EE Engine跨站脚本安全漏洞 (CVE-2018-17862)

- 危险等级:中

- cve编号:CVE-2018-17862

- IBM WebSphere Application Server 跨站脚本漏洞 (CVE-2019-4030)

- 危险等级:中

- cve编号:CVE-2019-4030

- UltraVNC 任意代码执行安全漏洞 (CVE-2019-8263)

- 危险等级:高

- cve编号:CVE-2019-8263

- UltraVNC 缓冲区溢出安全漏洞 (CVE-2018-15361)

- 危险等级:高

- cve编号:CVE-2018-15361

- UltraVNC 堆缓冲区溢出安全漏洞 (CVE-2019-8262)

- 危险等级:高

- cve编号:CVE-2019-8262

- UltraVNC 越界读安全漏洞 (CVE-2019-8261)

- 危险等级:高

- cve编号:CVE-2019-8261

- UltraVNC 内存泄露安全漏洞 (CVE-2019-8259)

- 危险等级:高

- cve编号:CVE-2019-8259

- UltraVNC 堆缓冲区溢出安全漏洞 (CVE-2019-8258)

- 危险等级:高

- cve编号:CVE-2019-8258

- UltraVNC 任意代码执行安全漏洞 (CVE-2019-8260)

- 危险等级:高

- cve编号:CVE-2019-8260

- Cisco FXOS/NX-OS Software CLI命令注入漏洞 (CVE-2019-1611)

- 危险等级:高

- cve编号:CVE-2019-1611

- Cisco NX-OS Software CLI命令注入漏洞 (CVE-2019-1606)

- 危险等级:高

- cve编号:CVE-2019-1606

- Cisco NX-OS Software NX-API任意代码执行漏洞 (CVE-2019-1605)

- 危险等级:高

- cve编号:CVE-2019-1605

- Cisco NX-OS Software 权限提升漏洞 (CVE-2019-1603)

- 危险等级:高

- cve编号:CVE-2019-1603

- Cisco NX-OS Software CLI命令注入漏洞 (CVE-2019-1607)

- 危险等级:高

- cve编号:CVE-2019-1607

- Cisco NX-OS Software Cisco Fabric Services拒绝服务漏洞 (CVE-2019-1616)

- 危险等级:高

- cve编号:CVE-2019-1616

- Cisco NX-OS Software CLI命令注入漏洞 (CVE-2019-1609)

- 危险等级:高

- cve编号:CVE-2019-1609

- Cisco NX-OS Software 图形签名验证漏洞 (CVE-2019-1615)

- 危险等级:高

- cve编号:CVE-2019-1615

- Cisco NX-OS Software CLI命令注入漏洞 (CVE-2019-1612)

- 危险等级:高

- cve编号:CVE-2019-1612

- Cisco NX-OS Software CLI命令注入漏洞 (CVE-2019-1608)

- 危险等级:高

- cve编号:CVE-2019-1608

- Cisco NX-OS Software NX-API命令注入漏洞 (CVE-2019-1614)

- 危险等级:高

- cve编号:CVE-2019-1614

- Cisco NX-OS Software CLI命令注入漏洞 (CVE-2019-1610)

- 危险等级:高

- cve编号:CVE-2019-1610

(数据来源:绿盟威胁情报中心)