2016年4月28日(Thu Apr 28 13:20:13 UTC 2016),OpenSSL官方公告,将会在2016年5月4日(Thu May 3 12:00-15:00 UTC 2016)发布新版本,修复多个关于OpenSSL高级别威胁漏洞。

OpenSSL公告地址如下: https://mta.openssl.org/pipermail/openssl-announce/2016-April/000069.html

OpenSSL官方定级标准:

]1 OpenSSL官方定级标准

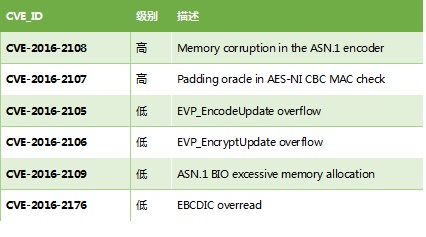

2016年5月4日(Thu May 3 13:57:13 UTC 2016),OpenSSL发布新版本代码,其中修复了2个高级别威胁漏洞和4个低级别威胁漏洞。

]2 CVE_ID

详情见如下地址:

https://www.openssl.org/news/secadv/20160503.txt

绿盟科技威胁预警级别

中级:影响范围可控,危害程度可控,利用难度较高,7*8小时内部应急跟踪,72小时内完成技术分析、产品升级和防护方案。

什么是OpenSSL?

SSL是Secure Sockets Layer(安全套接层协议)的缩写,可以在Internet上提供秘密性传输,能使用户/服务器之间的通讯数据不被攻击者窃听,并且始终对服务器进行认证和有条件的对用户进行认证。SSL协议要求建立在可靠的传输层协议(TCP)之上,实现对应用层数据的加密传输与完整性保护。

OpenSSL是一个强大的安全套接字层密码开源库,囊括主要的密码算法、常用的密钥和证书封装管理功能及SSL协议,并提供丰富的应用程序供测试或其它目的使用。

大多数通过SSL/TLS协议加密的网站都使用了OpenSSL的开源软件包。当OpenSSL被爆出安全漏洞,影响将会涉及到所有使用OpenSSL开源包的应用。

OpenSSL产品生命周期

版本1.1.0技术支持到2018年4月30日。

版本1.0.2技术支持到2019年12月31日。

版本1.0.1技术支持到2016年12月31日。

版本1.0.0已经停止支持。

版本0.9.8已经停止支持。

影响的版本

OpenSSL Project OpenSSL < 1.0.2h

OpenSSL Project OpenSSL < 1.0.1t

不受影响的版本

OpenSSL Project OpenSSL 1.0.2h

OpenSSL Project OpenSSL 1.0.1t

漏洞影响

根据官方修复日志的描述,本次版本更新修复了2个高级别威胁漏洞和4个低级别威胁漏洞。

高级别威胁漏洞中,CVE-2016-2108:ASN.1解码器由于存在“negative zero”内存损坏错误会导致拒绝服务;CVE-2016-2107:AES-NI CBC MAC算法对填充数据的校验可以被利用,攻击者可以通过中间人攻击解密数据。

历史高危级别漏洞

]3 历史高危级别漏洞

本部分数据来源于绿盟科技安全漏洞库,详情请访问:

http://www.nsfocus.net/index.php?act=sec_bug

修复方法

OpenSSL 1.0.2的用户可以升级到 1.0.2h

OpenSSL 1.0.1的用户可以升级到 1.0.1t

目前厂商已经发布了升级补丁修复了安全问题,请到厂商主页下载:

http://www.openssl.org/

绿盟科技修复建议

根据官方给出的每个版本的生命周期,绿盟科技安全人员建议用户升级到1.0.2h。

绿盟科技安全团队会持续关注事态变化,后续会发布详细的分析报告、产品升级及解决方案,请广大用户随时关注。

绿盟科技威胁事件定级标准

]4 绿盟科技威胁事件定级标准

声 明

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。

关于绿盟科技

绿盟科技(NSFOCUS Co., Ltd.)是中国网络安全领域的领导企业,致力于网络和系统安全问题的研究、高端网络安全产品的研发、销售与网络安全服务,在入侵检测/保护、远程评估、 DDoS攻击防护等方面提供具有国际竞争能力的先进产品,是国内最具安全服务经验的专业公司。有关绿盟科技的详情请参见: http://www.nsfocus.com

如果您需要了解更多内容,可以

加入QQ群:486207500

直接询问:010-68438880-8669