阅读: 5,420

关基,即关键基础设施,是社会正常运行中的必要组件,其安全性关系到国计民生。由于网络技术的发展和国际局势的变化,关键基础设施越来越需要着重加以保护,以应对可能发生的网络威胁。在2024 RSA大会上,Armis的CTO Nadir Izrael分享了Securing Critical Infrastructure in 2024的报告。报告结合攻击面管理、生成式AI和威胁情报,提出了一套主动防御的方法,旨在将网络攻击遏制在萌芽状态,从而有效保障关键基础设施的安全。

Izrael的分享从关键基础设施在网络安全领域面临的问题开始。关基一直以来都是社会正常运转的重要链条,任何关基设施的失效,都将会带来严重的后果。但是,关基设施中很大一部分都是在互联网不发达、甚至不存在时设计的,它们必然难以应对当前复杂的网络威胁。根据统计,针对关基的网络攻击每2.5年会翻10倍。Izrael将其总结为:所有的关键基础设施都在攻击者的“枪口下”(All critical infrastructure is in the crosshairs.)。

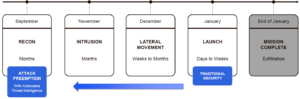

一次针对关基的大规模网络攻击往往可以划分为五个不同的阶段,分别是侦查阶段、入侵阶段、横向移动阶段、攻击阶段和结束阶段,整个流程常常跨越几个月的时间。攻击者为了避免被发现,同时最大化攻击效果,在前期准备过程中往往倾向于谨慎而全面地收集信息、布置战场,因此在前几个阶段花费的时间较长;而在攻击阶段则会选择速战速决。

当攻击发生后,受害者会进行应急响应。但是此时攻击已经发生,伤害已经造成。迅速的应急响应只能够降低攻击造成的危害,无法挽回已经产生的损失。而在网络对抗技术发达的今天,凭借AI能力的辅助,网络攻击的速度越来越快,传统的应急响应模式越来越力不从心。如果能够在攻击链的前面几个阶段中提前发现并采取措施,就不至于陷入被动的境地。因此,Izrael建议应建设一套主动防御的方法来提前发现威胁。

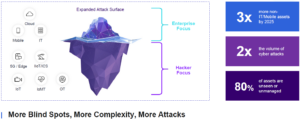

Izrael表示,要建立关基防护的主动防御能力,需要结合攻击面管理、生成式AI和威胁情报3个方面的技术。关基设施的攻击面可能会远远大于管理人员的想象。大量未被妥善管理的资产暴露在互联网上,会带来极高的被攻击风险。而随着云服务、IoT等技术的发展和普及,关基设施在网络中的暴露面会越来越大。要想建立好对关基的防护,首先需要管理好自身的攻击面。

随着AI技术在近些年的快速发展,在黑客的攻击行动中已经出现了AI的身影;作为防御者,要想与之对抗,也必须借助AI的能力。从资产发现、保护和管理的角度,AI都能够为防御者提供一臂之力。

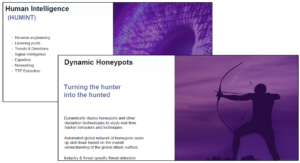

除了攻击面管理与AI技术,第三个要点是威胁情报。通过主动狩猎的方式获取到针对关基的威胁情报,就能够将防御前移,以实现“从源头上破坏或停止恶意网络活动”。具体实施方面,根据Izrael的经验,可以将暗网监测、动态蜜罐以及人力情报(HUMINT)三种手段结合使用。

黑客在筹划攻击时可能会在网络中讨论相关技术与目标,会在全球随机选择目标来试验攻击工具。因此,可以通过监测暗网频道和黑客论坛来获取黑客的攻击动向和偏好工具;通过在全球范围内布置动态蜜罐进行威胁狩猎,来研究黑客的实时行为和技术。最后由领域专家根据收集到的情报完成逆向工程、TTP提取、趋势分析等操作,建立针对性的防御措施。其中,暗网监测和动态蜜罐这两个步骤中,都可以借助生成式AI来提升其能力和效率。

Izrael举了一个现实的例子。在2022年十月,一些黑客在网络中进行了与Windows内核某程序相关漏洞的讨论。Armis公司在暗网监测中发现了这一现象,并通过部署动态蜜罐,了解到了其TTP。之后,通过逆向工程,Armis公司的研究员提前设置了规则,来捕获可能的在野利用。在2023年9月,出现了对该漏洞的首次利用。但是直到2024年2月份,NVD才公布了该漏洞的存在。那些未能建立主动防御能力、遵循一般漏洞管理模式的组织,在这半年间就面临着极大的风险。

最后,Izrael将前述内容整理为一个暴露管理框架,包含五个部分:监控网络资产,识别风险和漏洞,检测可疑活动,确定优先级,以及修复编排。在框架中,结合了多种能力来建立主动防御机制,从源头上保护关键基础设施安全。

大量案例证明,在网络威胁日益严峻的今天,关基越来越成为国家级对抗中的重点打击对象。与一般设施或机构不同,关基由于其特殊地位,不能只满足于亡羊补牢,而是应该未雨绸缪,将威胁扼杀在源头。在这个过程中,通过攻击面管理,坚壁清野加固城防;通过主动威胁狩猎以及暗网监控,广泛地搜罗情报,探听敌人虚实。在过程中的多个环节结合专家经验和AI能力,实现全面高效且有力地主动防御,保障关键基础设施安全稳定运行。其实不只是关键基础设施,在网络对抗日渐升级的今天,没有任何组织机构能够独善其身。只有不断学习先进经验,建立全面的防御体系,化被动为主动,才能够切实地保护自身安全。