聚焦网络安全新热点,洞悉安全发展新趋势。与绿盟君一道,走进Glide Identity。

01公司简介

Glide Identity成立于2024年,总部设立于美国加州旧金山,同时在以色列特拉维夫设有核心研发与运营分支机构[1]。作为一家极具前瞻性的网络安全初创公司,Glide Identity的核心愿景是消除数字商务中的欺诈行为,同时在人类、物理设备与人工智能代理(AI Agents)之间建立起即时、安全且无摩擦的信任。

图1:Glide Identity官网

图2:Glide Identity创始人Eran Haggiag

02行业背景与产品解决的核心痛点

短信验证码(SMS OTP)的系统性漏洞:一次性密码从设计之初就并非为了抵御高级持续性威胁(APT)或有组织的金融犯罪。短信通过SS7 信令协议明文传输,极易被拦截。更为严重的是,攻击者通过社会工程学手段欺骗电信运营商客服,执行“SIM卡劫持(SIM Swapping)”,将受害者的号码转移到攻击者持有的空白SIM卡上。一旦得手,攻击者便能接收所有银行和社交平台的重置验证码,导致账户在数分钟内被彻底接管。

凭证网络钓鱼与中间人攻击:即便是基于App的动态口令(如 Google Authenticator),也无法抵御中间人钓鱼攻击。攻击者通过伪造的代理登录页面,实时捕获用户输入的密码和动态验证码,进而接管 Session(会话 Cookie)。

深度伪造与语音克隆:攻击者利用几秒钟的录音即可完美克隆受害者的声音,骗过银行的语音声纹识别系统,或者通过视频通话中的Deepfake技术绕过活体检测。

规模化社会工程学:利用大语言模型,攻击者可以生成完美无瑕、极具针对性的网络钓鱼话术,甚至使半数受过专业训练的安全人员也难以幸免。当 AI 成为黑客工具时,任何缺乏“底层密码学硬性保护”的验证层都不堪一击[4]。

结账转化率的雪崩:据统计,高达70%的在线购物车被放弃[5]。这不仅是因为用户改变了主意,更多是因为复杂的结账流程、令人疲劳的密码输入以及迟迟收不到的短信验证码。

03核心产品深度解析:

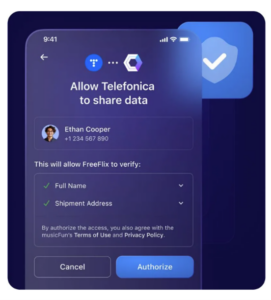

近年来,全球电信行业发起了一项旨在暴露核心网络能力的革命性计划:GSMA Open Gateway。该框架目前已获得占据全球 65% 移动连接份额的运营商(如AT&T、Telefónica、Vodafone)支持。同时,Linux 基金会主导的CAMARA 开源项目负责制定这些能力的标准化 API(例如号码验证API和SIM卡变更检测API)。过去这些网络情报仅在运营商内部使用。如今,Glide Identity作为技术聚合者,将这些分散、复杂的底层电信接口封装为对开发者友好的API服务[6-7]。

Glide Identity并非单一功能的软件提供商,而是通过四个核心产品——MagicalAuth、SuperPasskey、Glide-Out 和 Glide-In打造了一个覆盖用户全生命周期(注册、登录、交易、恢复,乃至线下物理交互)的综合性身份验证平台。

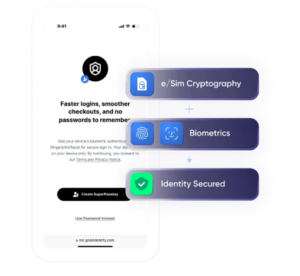

当用户尝试注册或登录时,应用后台无需发送任何6位数验证码。相反,Glide Identity的服务端通过运营商直接拦截用户的移动数据连接。运营商会向用户手机中的 SIM 卡发起一次密码学挑战。SIM 卡利用其的私钥生成签名响应,运营商核验无误后,将“真实验证”状态返回给 Glide Identity,再传递给应用端。

图3: 传统验证码与MagicalAuth

硬件级防 SIM 卡劫持(Swap-Proof):系统在验证号码的同时,会调用 CAMARA SIM Swap API 提取SIM卡变更的信令数据。如果检测到该号码在极短时间内被转移到了新的物理SIM 卡上(典型劫持特征),MagicalAuth将立即阻断认证请求,而传统短信 OTP 根本无法做到。

SuperPasskey将 FIDO2 的设备级公钥密码学与电信运营商的网络级安全深度结合。当系统需要验证高风险的设备变更或账户恢复时,SuperPasskey 会利用网络 API 验证当前设备内的 SIM 卡是否为长期合法使用的原始卡。只有在 SIM 卡验证通过的前提下,才允许签发新的 FIDO2 凭证或恢复账户控制权。此外系统在后台融合了网络侧的“SIM卡变更时长”和“设备标识变更”等数据作为多维度的信任评分。

图4:SuperPasskey

解决“放弃购买”与“误拒”难题:通过剔除密码和OTP延迟,Glide-Out能使结账速度提升 2 倍,挽回因繁琐流程而放弃的购物车。同时,由于其基于硬件的验证,大幅减少了支付网关系统防欺诈风控模型产生的“误拒”,保护了合法的商户流水 。

应用内一键支付:避免用户在支付时被迫跳出当前应用去查收短信,维持了沉浸式的交互体验,极其适合外卖、叫车、游戏内购等高频冲动型消费场景。

图5:Glide-Out

用户在到达线下实体触点时,只需使用手机轻触 NFC 感应终端(类似于支付宝碰一碰)或扫描动态二维码,即可启动“Glide-In”流程。轻触动作会立刻在后台触发一次基于移动运营商网络的SIM卡密码学验证。确认身份安全无误后,系统会遵循 W3C 的“可验证凭证(Verifiable Credentials)”国际标准,将确认的身份状态和权限以数字凭证的形式下发,并直接保存在用户的本地数字钱包(如 Apple Wallet 或 Google Wallet)中,以便后续更快速地重复使用 。

图6:Glide-In

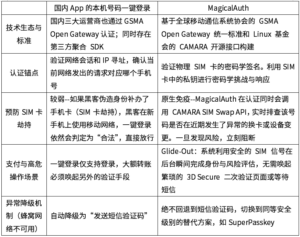

04Glide Identity 与传统“一键登录”

表1:国内app“一键登录”与MagicalAuth的对比

05总结

去年的RSAC创新沙盒10强之一的Smallstep给是一家专注于零信任、身份、证书管理的安全公司[8]。与Glide Identity不同的是,Glide Identity 主要关注基于TPM的设备身份认证。这依赖于一个假设:待验证的设备有TPM芯片。在之前发布的文章中,我们介绍了TPM相关技术,传统的基于TPM的应用包含可信启动、完整性度量等,感兴趣的读者可以参考[9-11]。而Glide Identity则直接利用全球 50 亿部手机内置的SIM芯片及电信运营商核心交换网,大大降低了硬件门槛。

Glide Identity的出现,不仅仅是提供了一个更好用的登录按钮,更是推动了电信能力即安全服务(Telecom-as-a-Security-Service)”的商业化落地。Glide Identity能否从一众专注于AI的创业公司中脱颖而出,让我们拭目以待。

参考文献

[2] https://www.linkedin.com/in/eran-haggiag

[3] https://fintech.global/2025/10/14/glide-identity-raises-20m-to-secure-digital-identity/

[4] https://www.securitysystemsnews.com/article/glide-identity-unveils-identity-solutions

[5] https://baymard.com/lists/cart-abandonment-rate

[6] https://www.gsma.com/newsroom/press-release/gsma-announces-strategic-partnerships-to-drive-innovation-and-connectivity-in-the-automotive-and-aviation-industries/

[7] https://www.gsma.com/solutions-and-impact/gsma-open-gateway/

[8]https://mp.weixin.qq.com/s/cCYh4ogG8X9KIJHTMuW67g

[9] https://mp.weixin.qq.com/s/10CDEzaHEp-gUxbhq5CYvA

[10]https://mp.weixin.qq.com/s/8BXuJJOh1BY3BHq75H1zgQ

[11]https://mp.weixin.qq.com/s/showAKatT3TsN11aWRD9GQ