背景介绍

一、情报分析

页面用英语,俄语,乌克兰语三种语言分别写下了以下内容:

页面用英语,俄语,乌克兰语三种语言分别写下了以下内容:

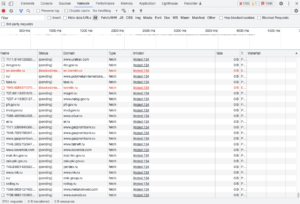

其中被攻击的俄罗斯相关网站服务共计66个,主要涉及新闻媒体、政府、金融、工业、航天等行业单位,具体列表如下。

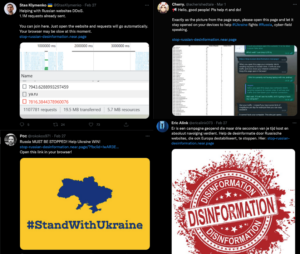

该网站自2月25日起在Twitter、Telegram等国外互联网社交平台出现后快速传播形成了影响力,使得网络攻击攻势愈发猛烈。

使用ping查看该网站ip,发现使用了CDN:

CDN地址则属于美国谷歌云:

对其域名进行whois查询,域名服务商同样是谷歌,组织地址则显示为加拿大:

该域名证书记录最早出现于2021年4月22日。

另一相似DDoS网站https://norussian.xyz/出现的晚一些,但页面进行了部分优化,并将进行DDOS的网址列表扩展到了252个。同时改善原网站保持开启造成的卡顿现象,还添加了开始和暂停按钮。

另一相似DDoS网站https://norussian.xyz/出现的晚一些,但页面进行了部分优化,并将进行DDOS的网址列表扩展到了252个。同时改善原网站保持开启造成的卡顿现象,还添加了开始和暂停按钮。

三、技术分析

在构造请求时,设置了较长的timeout,使得HTTP请求不能及时释放,消耗目标服务器的连接数,达到DOS攻击的目的。同时使用Get请求并设置‘no-cors’模式,使得浏览器进行跨域请求时不妨问也不保存服务器返回的内容,减小了客户端的压力。

在打开该网页后,短短几秒钟就会发起几千个请求,目前对于大部分站点的请求状态是挂起,只有少量被屏蔽。一旦有大量的人员访问这个页面,就会形成DDOS攻击。而且这种DDOS攻击对于攻击发起者来讲没有流量和管理的代价,十分经济实惠。

查看某一个请求的请求头信息,其中的Refer信息中包含了本地活动的网站地址:https://stop-russian-desinformation.near.page/。服务端可以通过检查Refer信息区分请求是否是本次攻击所发起的异常请求。

四、战术分析

五、解读

版权声明

本站“技术博客”所有内容的版权持有者为绿盟科技集团股份有限公司(“绿盟科技”)。作为分享技术资讯的平台,绿盟科技期待与广大用户互动交流,并欢迎在标明出处(绿盟科技-技术博客)及网址的情形下,全文转发。

上述情形之外的任何使用形式,均需提前向绿盟科技(010-68438880-5462)申请版权授权。如擅自使用,绿盟科技保留追责权利。同时,如因擅自使用博客内容引发法律纠纷,由使用者自行承担全部法律责任,与绿盟科技无关。