一、漏洞概述

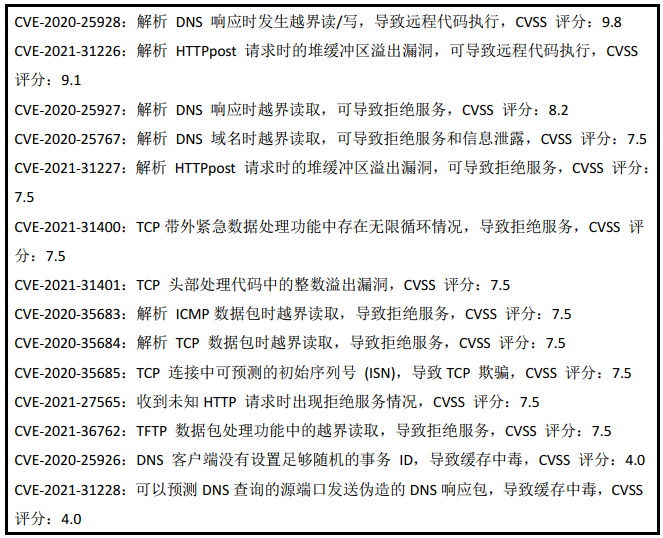

近日,JFrog和Forescout 的研究人员发布了一份联合报告,公开披露了在NicheStack TCP/IP堆栈中发现的14个安全漏洞(统称为INFRA:HALT),这些漏洞可导致远程代码执行、拒绝服务、信息泄漏、TCP 欺骗或DNS 缓存中毒。研究人员表示,成功利用INFRA:HALT漏洞的攻击者可能会破坏建筑物的 HVAC 系统或接管用于制造和其它关键基础设施的控制器,导致 OT 和 ICS 设备离线并被劫持,并且攻击者可以通过劫持的设备传播恶意软件。

NicheStack(又名 InterNiche )是一个常用的、专有的嵌入式系统TCP/IP堆栈,旨在提供互联网连接工业设备,被至少200家供应商用于生产环境,并被部署在制造厂、发电、水处理等关键基础设施领域的数百万个操作技术(OT)设备中。

参考链接:https://jfrog.com/blog/infrahalt-14-new-security-vulnerabilities-found-in-nichestack/

二、影响范围

受影响版本

- NicheStack < 4.3

不受影响版本

- NicheStack = 4.3

三、漏洞检测

- 人工监测

用户可使用Forescout 发布的开源脚本(持续更新签名),检测运行 NicheStack 的设备:

https://github.com/Forescout/project-memoria-detector

建议相关用户实施分段控制,监控恶意数据包的所有网络流量,以降低易受攻击设备的风险。

四、漏洞防护

- 官方升级

目前HCC Embedded官方已发布新版本中修复了以上漏洞,请受影响的用户尽快升级NicheStack版本进行防护,下载链接:

https://www.hcc-embedded.com/support/security-advisories

声明

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。

绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。