一、综述

Oracle官方为 Weblogic Console CVE-2020-14882发布的补丁并不完善,存在被绕过的情况,且官方暂未发布针对该补丁绕过的解决方案。

在 Weblogic 安装了 10月最新补丁的情况下,攻击者通过绕过CVE-2020-14882的补丁,依然可以绕过 Console 控制台的权限校验,直接访问原本需要登录才能访问的各种资源和接口功能。

建议相关用户在官方解决方案发布前尽快采取防护措施!

Oracle官方CPU链接:

https://www.oracle.com/security-alerts/cpuoct2020.html

二、漏洞影响范围

- Oracle Weblogic Server 10.3.6.0.0

- Oracle Weblogic Server 12.1.3.0.0

- Oracle Weblogic Server 12.2.1.3.0

- Oracle Weblogic Server 12.2.1.4.0

- Oracle Weblogic Server 14.1.1.0.0

三、技术防护方案

3.1 临时缓解措施

在不影响正常业务的情况下,建议暂时对外关闭后台 /console/console.portal 的访问权限 ,或者对 Console 访问路径进行重命名(将默认的请求路径 console 更改为一个不易猜解的请求路径)。

3.2 官方修复方案

当地时间11月1日,Oracle 官方发布安全通告,为CVE-2020-14882补丁绕过漏洞分配编号 CVE-2020-14750,同时也发布了CVE-2020-14750的补丁。

请用户参考官方通告及时下载受影响产品更新补丁,并参照补丁安装包中的readme文件进行安装,以保证长期有效的防护。

注:Oracle官方补丁需要用户持有正版软件的许可账号,使用该账号登陆https://support.oracle.com后,可以下载最新补丁。

官方安全通告链接:

https://www.oracle.com/security-alerts/alert-cve-2020-14750.html

3.3 绿盟科技检测防护建议

3.3.1 绿盟科技检测类产品与服务

内网资产可以使用绿盟科技的远程安全评估系统(RSAS V6)、Web应用漏洞扫描系统(WVSS)、入侵检测系统(IDS) 、统一威胁探针(UTS)进行检测。

- 远程安全评估系统(RSAS V6)

http://update.nsfocus.com/update/listRsas

- Web应用漏洞扫描系统(WVSS)

http://update.nsfocus.com/update/listWvss

- 入侵检测系统(IDS)

http://update.nsfocus.com/update/listIds

- 统一威胁探针(UTS)

http://update.nsfocus.com/update/bsaUtsIndex

3.3.1.1 检测产品升级包/规则版本号

| 检测产品 | 升级包/规则版本号 |

| RSAS V6 系统插件 | V6.0R02F01.2006 |

| RSAS V6 Web插件 | V6.0R02F00.1904 |

| WVSS V6 插件 | V6.0R03F00.187 |

| IDS | 5.6.10.23834、5.6.9.23834 |

| UTS | 5.6.10.23834 |

- RSAS V6 系统插件包下载链接:

http://update.nsfocus.com/update/downloads/id/109796

- RSAS V6 Web插件包下载链接:

http://update.nsfocus.com/update/downloads/id/109793

- WVSS V6插件包下载链接:

http://update.nsfocus.com/update/downloads/id/109792

- IDS 升级包下载链接:

5.6.10.23834

http://update.nsfocus.com/update/downloads/id/109743

5.6.9.23834

http://update.nsfocus.com/update/downloads/id/109742

- UTS升级包下载链接:

http://update.nsfocus.com/update/downloads/id/109765

3.3.2 绿盟科技防护类产品

使用绿盟科技防护类产品,入侵防护系统(IPS)、Web应用防护系统(WAF)、下一代防火墙系统(NF)来进行防护。

- 入侵防护系统(IPS)

http://update.nsfocus.com/update/listIps

- Web应用防护系统(WAF)

http://update.nsfocus.com/update/wafIndex

- 下一代防火墙系统(NF)

http://update.nsfocus.com/update/listNf

3.3.2.1防护产品升级包/规则版本号

| 防护产品 | 升级包/规则版本号 | 规则编号 |

| IPS | 5.6.10.23834、5.6.9.23834 | 25079 |

| WAF | 添加自定义规则uri_path * rco /console/appmanager/.*?\.\. | —— |

| NF | 6.0.2.833、6.0.1.833 | 25079 |

- IPS 升级包下载链接:

5.6.10.23834

http://update.nsfocus.com/update/downloads/id/109743

5.6.9.23834

http://update.nsfocus.com/update/downloads/id/109742

- NF 升级包下载链接:

6.0.2.833

http://update.nsfocus.com/update/downloads/id/109759

6.0.1.833

http://update.nsfocus.com/update/downloads/id/109760

3.3.3 安全平台

| 平台 | 升级包/规则版本号 |

| TAM(绿盟全流量威胁分析平台) | 2.0.7.232258 |

| ESP-H(绿盟企业安全平台) | ESP-EVENTRULE-019-20201030.dat |

四、产品使用指南

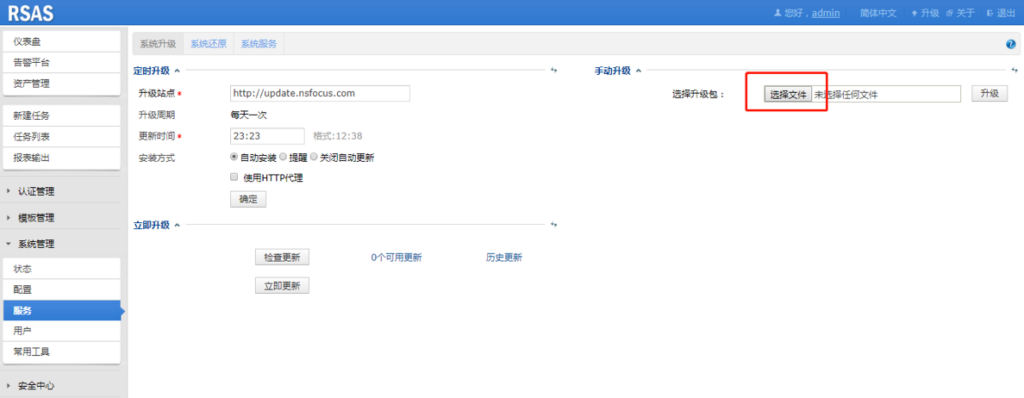

4.1 RSAS扫描配置

在系统升级中,点击下图红框位置选择文件。

选择下载好的相应升级包,点击升级按钮进行手动升级。等待升级完成后,可通过定制扫描模板,针对此次漏洞进行扫描。

4.2 WVSS扫描配置

在WVSS的系统升级界面,点击下图红框位置选择文件,进行升级:

选择下载好的相应升级包,点击升级按钮进行手动升级。等待升级完成后,可通过定制扫描模板,针对此次漏洞进行扫描。

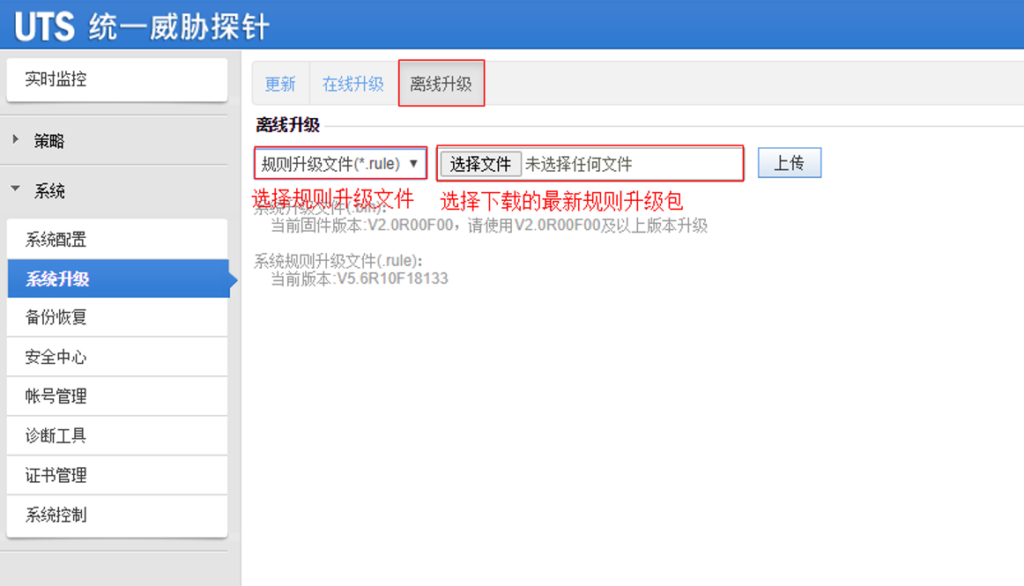

4.3 UTS检测配置

在系统升级中点击离线升级,选择规则升级文件,选择对应的升级包文件,点击上传,等待升级成功即可。

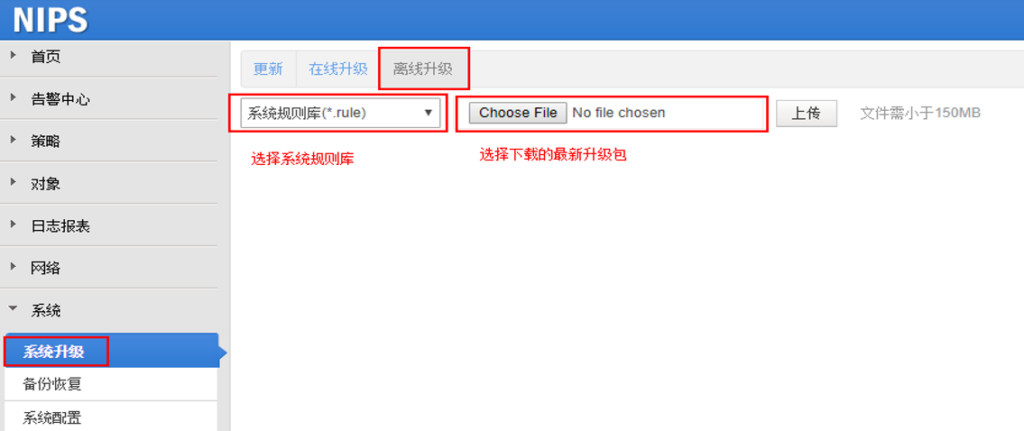

4.4 IPS防护配置

在系统升级中点击离线升级,选择系统规则库,选择对应的文件,点击上传。

更新成功后,在系统默认规则库中查找规则编号,即可查询到对应的规则详情。

注意:该升级包升级后引擎自动重启生效,不会造成会话中断,但ping包会丢3~5个,请选择合适的时间升级。

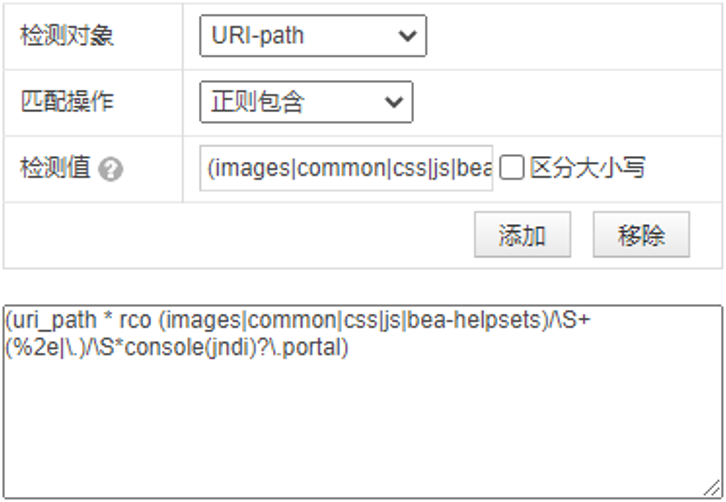

4.5 WAF自定义规则配置

在系统中新建自定义规则,依次点击“安全管理”-“规则库管理”-“自定义”-“新建”

【更新规则】:

内置协议校验选项:“请求URI特殊字符”使用“接受”动作:

之前已经添加过自定义规则和升级规则包的用户仍建议添加以下自定义规则:

- 针对CVE-2020-14882

(uri_path * rco (images|common|css|js|bea-helpsets)/\S+(%2e|\.)/\S*console(jndi)?\.portal)

- 针对CVE-2020-14883

(parameter handle rco (com.tangosol.coherence.mvel2.sh.ShellSession|com.bea.core.repackaged.springframework.context.support.(ClassPath|FileSystem)XmlApplicationContext)\(".*?"\))

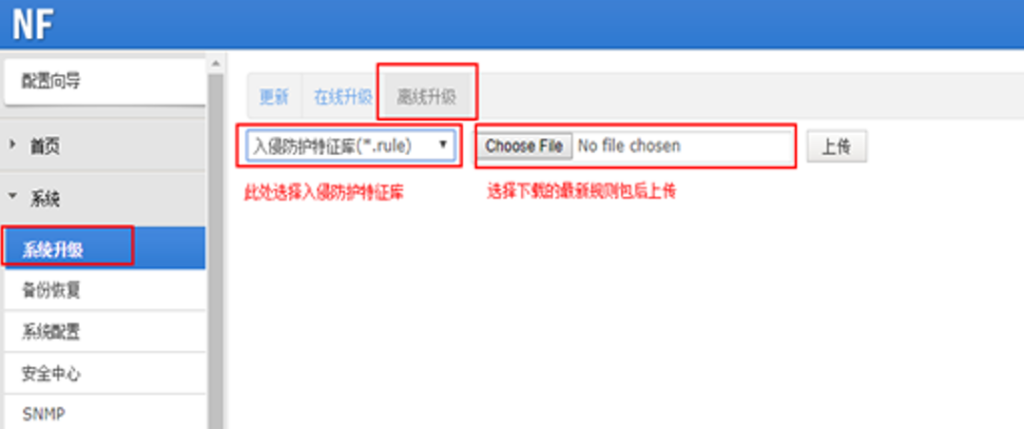

4.6 NF防护配置

在 NF 的规则升级界面进行升级:

手动选择规则包,提交即可完成更新。

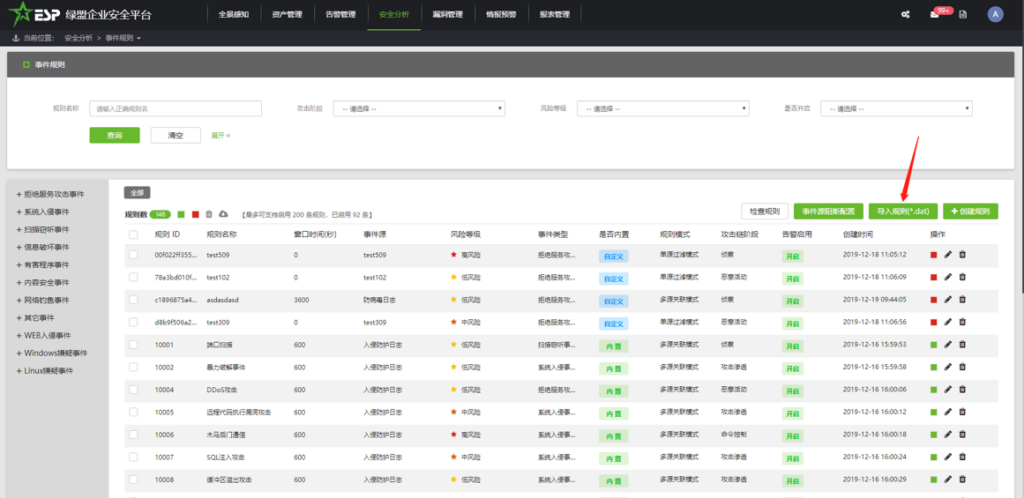

4.7 ESP-H(绿盟企业安全平台)

第一步:登录ESP/ESP-H平台

第二步:进入安全分析-事件规则

第三部:如下图,点击导入规则。