阅读: 627

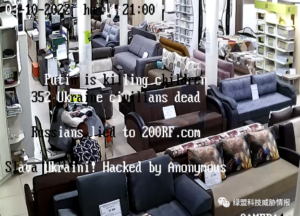

2022年3月10日,绿盟威胁情报中心监测到匿名者与其他支持乌克兰的黑客组织接管400+台俄罗斯摄像头,同时在behindenemylines 网站分享控制摄像头的实时信息,对俄罗斯多个敏感机构的工作环境和内容进行直播,带来严重危害。

随着俄乌冲突的升级,攻击者将目标瞄准重要物联网设备,尤其摄像头设备。3月2日,匿名者组织在推特上声称控制监控系统,包括数百台摄像头设备,同时附有部分清晰的摄像头画面截图。

同时,匿名者组织声称利用弱口令登录摄像头系统,以更改密码的方式迫使摄像头管理员离线。

2022年3月10日,绿盟威胁情报中心监测到匿名者与其他支持乌克兰的黑客组织接管400+台俄罗斯摄像头,同时在behindenemylines 网站(behindenemylines.live)分享控制摄像头的实时信息,这些摄像头根据其位置被分类,包括学校、安全管理部门、企业、户外、餐馆、办公室等。

摄像头在平时被入侵会影响企业及个人隐私。在国家对抗时,攻击者可以通过控制摄像头监测军事、物质的调动,人民是否恐慌等高价值线索,成为无数“战地摄像头”为敌境侦查的利器。在针对摄像头资产攻击过程中,暴露在互联网中的摄像头设备往往是攻击者优先瞄准的目标,同时,攻击者可以对隶属于同一厂商的摄像头进行供应链攻击,破坏上游服务器,甚至引发蝴蝶效应。

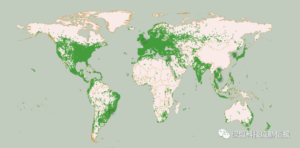

为了避免类似供应链安全事件的发生,各国家应该对互联网暴露的摄像头设备进行提前梳理和处置。据绿盟科技网络空间测绘系统的监测,当前全球在互联网暴露摄像头设备的问题普遍存在,面临很大的安全风险,暴露摄像头设备分布如下。

一个摄像头资产的失陷可能会引发供应链安全事件的发生。当下,摄像头已经成为了各组织单位、家庭必不可少的监控设备,这些设备的数据大多数情况下都是隐私数据,一旦被入侵或者非法利用后果不堪设想。攻击者可以通过摄像头厂商,对隶属于同一家制造厂商的摄像头进行供应链攻击,如果该厂商摄像头在全球应用较为广泛,将引发供应链安全事件的发生。例如,去年3月发生的Verkada摄像头被入侵,软件供应商Cloudflare、以及电动汽车公司特斯拉纷纷躺枪,被盗取的视频、音频覆盖医院、诊所、公司、警察局、监狱、学校等各种场景。

治理暴露的摄像头资产势在必行。建议各国家重要企业采用空间测绘技术梳理自身在互联网上暴露的摄像头资产,尽量避免暴露在互联网,降低遭受攻击的风险。同时,各国监管部门对其管辖范围内资产进行周期性梳理、风险评估和引导处置,避免摄像头资产直接暴露于公网。

绿盟网络空间测绘系统采用先进的网络空间测绘技术,可以对全球网络空间(IPv4/IPv6)的各类资产进行精确识别,帮助资产所有者进行资产梳理和防御。

绿盟网络空间测绘系统作为绿盟威胁情报云的关键系统,是绿盟全面情报生态体系中的“千里眼”,负责对全球所有在线资产进行存活探测、服务识别、资产画像、风险研判等资产测绘工作。通过业内领先并全球分布部署的高性能探针,绿盟网络空间测绘可以快速、准确地实现对全部IPv4/IPv6网络空间和全球网站进行深度测绘,实时洞悉全球资产的分布动态、存活情况、风险信息等,帮助用户快速发现和处置其在互联网上的暴露资产。

版权声明

本站“技术博客”所有内容的版权持有者为绿盟科技集团股份有限公司(“绿盟科技”)。作为分享技术资讯的平台,绿盟科技期待与广大用户互动交流,并欢迎在标明出处(绿盟科技-技术博客)及网址的情形下,全文转发。

上述情形之外的任何使用形式,均需提前向绿盟科技(010-68438880-5462)申请版权授权。如擅自使用,绿盟科技保留追责权利。同时,如因擅自使用博客内容引发法律纠纷,由使用者自行承担全部法律责任,与绿盟科技无关。