渗透测试是指渗透人员在不同的位置(比如从内网、从外网等位置)利用各种手段对某个特定网络进行测试,以期发现和挖掘系统中存在的漏洞,然后输出渗透测试报告,并提交给网络所有者。网络所有者根据渗透人员提供的渗透测试报告,可以清晰知晓系统中存在的安全隐患和问题。

本文根据作者的渗透测试经验,讲讲基本的渗透测试流程,分享给大家。

明确目标

当拿到一个合法的渗透测试项目时,我们首先应该明确客户要求我们进行渗透测试的范围以及整体项目的时间。比如说,给我们的域名有哪些,ip段有哪些,哪些社工手段我们不能使用等等

信息收集

针对域名

真实ip查询

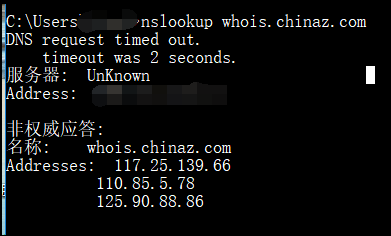

当然,如果连真实ip都没有找到的话。相当于连门都没有找到,这里最头疼的就是企业常常为了增强网页访问速度为服务加cdn,如何查看是否做了cdn?这里我们可以利用nslookup url这个命令,如果说做了cdn那么会返回多个ip信息(如图1),当然也可以使用不同地点的vps去ping一下域名,做了cdn的话返回ip是不一样的。

这里简单说一下有哪些方式可以绕过cdn查询真实ip:

1、直接查看子域名的ip,一般企业都只会对主域名做cdn,而常常忽略了子域名

2、查询历史dns记录,如果存在做了cdn之前的记录也是可以查到真实ip的

笔者这里推荐一个网站dns查询

3、还可以使用对方的邮件服务,或者是rss订阅服务,当目标给你发送了一条消息也可以从消息中找到真实ip

4、利用国外的vps去ping一下域名或者使用nslookup更改dns为国外的dns都可能查到其真实ip

5、让服务器去访问你的vps,比如说这个网址有设置头像的方式,并且可以直接填写头像的url,那么我们可以把图片放在自己vps上提交给服务器,那么也可以从日志中得到真实ip

6、利用phpinfo,当然这个情况还是比较少的,因为一般都会把phpinfo给删除

whois查询

当拿到一个域名的时候,我们首先应该进行whois查询,可以使kali 下面的 whois命令或者使用在线工具,比如说whois查询,通过查询域名的注册人信息,我们可以对其进行社工钓鱼。或者我们可以有针对性的利用其信息生成字典,对后台或者其他登录功能进行爆破。

google hacking

利用google hacking可以快速的对目标进行信息收集。

谷歌入侵的原理是利用谷歌去搜索包括特定文本字符串的网页。

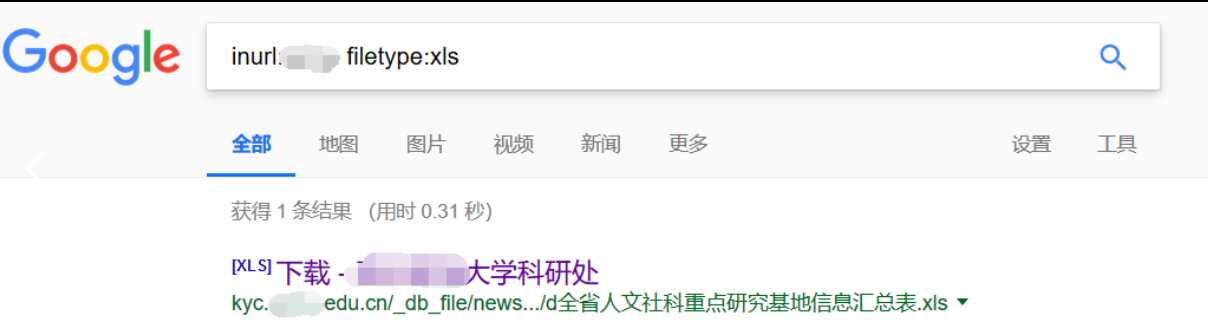

例如:当我们在接到一个对学校进行渗透的项目时,我们需要拿到一些关于这个学校的邮箱,电话号码,地址等信息,我们可以这样查找xls文件类型的文件:

下载下来之后发现有我们需要的东西

指纹识别

通过指纹识别,我们可以明确这个网站是用何种cms开发,然后我们可以利用公开的对应版本的poc进行测试,当然我们也可以将对应版本的源码下载下来进行代码审计。

针对一个web服务,我们应该首先明确这个是由什么语言开发的前后端,使用的什么webserver,因为不同的webserver也有不同的解析漏洞或者其他的漏洞。这里笔者推荐一款浏览器插件(wappalyzer)可以很方便的查看这些信息。我们也可以观察数据包特征或者网页加载的特殊文件来识别cms。

这里笔者推荐使用在线指纹识别指纹识别

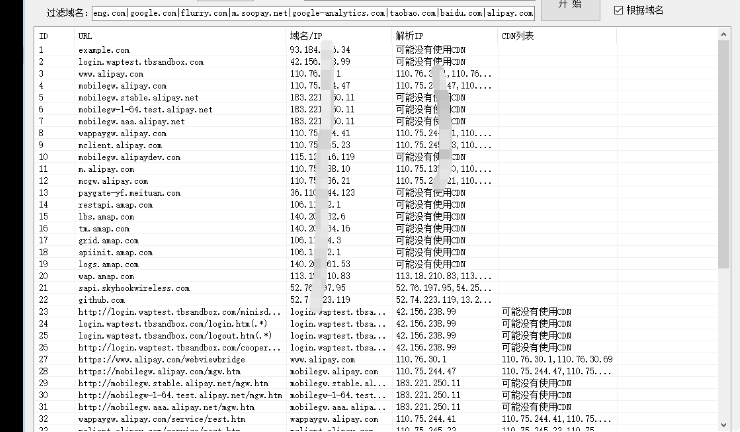

可以看到,不仅能扫出一般的指纹信息,并且子域名信息,ip信息也一览无余

历史漏洞收集

了解目标历史漏洞对我们帮助也是非常的大,至少我们可以知道网站设计人员喜欢在什么地方犯错误,喜欢犯什么类型的错误。这样我们可以有针对性的进行渗透测试,或者说我们可以查看是否已经修补过得漏洞是否能够绕过。这里我推荐去乌云镜像网上对历史漏洞进行收集。

渗透测试实例

这里笔者就举一个真实的例子来强调信息收集的重要性

笔者之前一直在对某DCP网站进行渗透测试,但是这个系统差不多把该补的漏洞都补了,很多功能甚至都删了。无从下手之时一个很隐蔽的页面告诉我这是由哪个公司写的DCP,然后马上到乌云镜像网站上收集了一波历史信息。

然后一个个案例排查,最终庆幸的是有一个sql注入漏洞没有被补上。

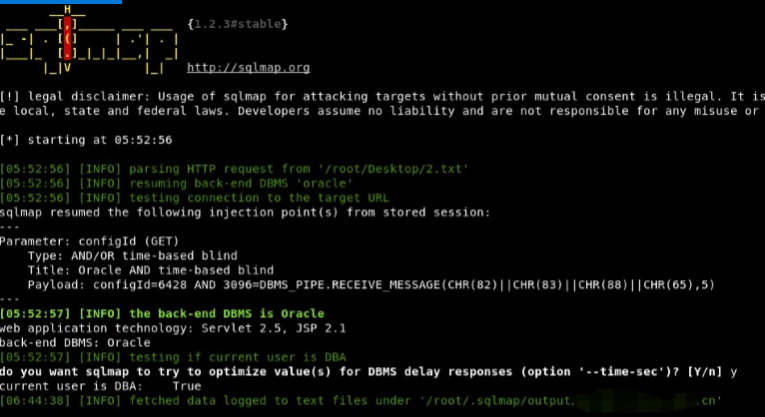

用sqlmap跑一下:

这里有一个需要注意到地方是,注入点在后台,也就是必须登录之后才能访问,所以我们在注入的时候必须提供cookie,否则会302跳转!

妥妥的DBA权限呀~

查看了一下数据库,发现涉及师生信息10W+条数据!

我们这里可以直接使用sql-shell来有针对性的筛选高权限账号,否则因为是时间盲注就太慢了!

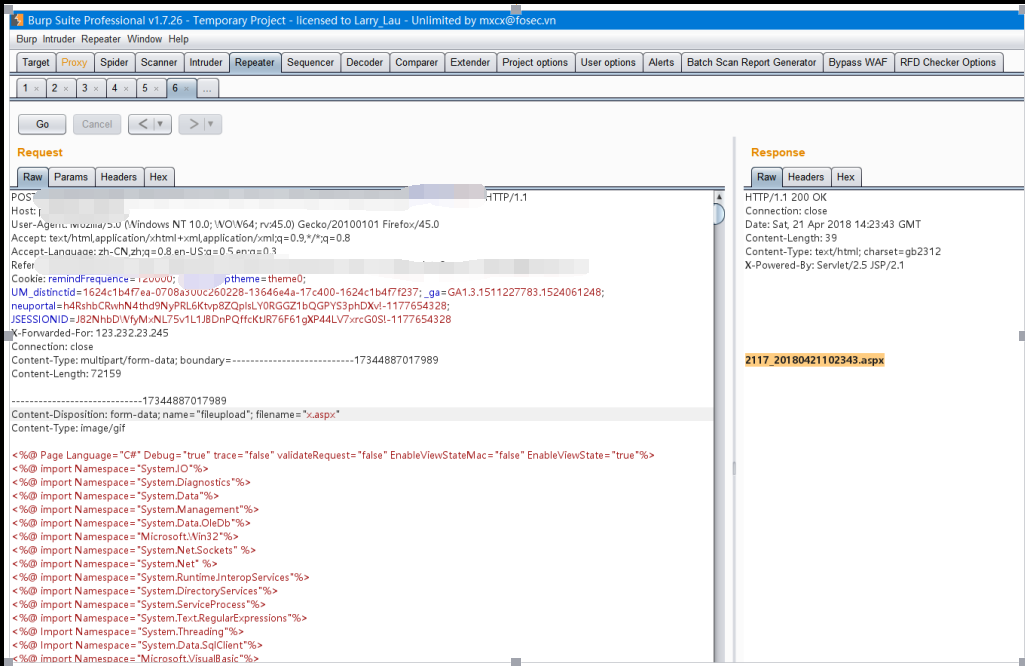

找到一个高权限的账号,顺利进入后台发现可以上传文件,并且只是前台做了文件后缀的限制,因此我们只需要抓包改一下文件名就可以绕过了

最后成功getshell。

通过这个例子大家可以看到,前期的信息收集是多么重要。从一次sql注入到getshell,千里之堤毁于蚁穴。

这里再讲一下sql注入的原理:

定义:SQL注入即是指web应用程序对用户输入数据的合法性没有判断,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

sql注入有以下危害:

1、绕过认证,获得非法权限

2、猜解后台数据库全部的信息

3、注入可以借助数据库的存储过程进行提权等操作

因此这里我给网站运维人员提出几点建议:

-

- 时刻关注自己的系统的0day漏洞并且做好修补

- 适当降低数据库的权限

- 要有一定的安全意识,对用户信息进行加密

- 不要把所有过滤只交给前台!后台同样需要做一次校验

利用app进行信息收集

一些大一点的企业会有自己的 app,我们可以利用工具对其进行逆向,找出其所使用的url链接,然后进行专门的渗透测试

子域名收集

收集子域名的重要性也不言而喻了,当对主站无从下手的时候我们可以通过子域名下手,因为一个企业可能对子域名的安全不是很重视,甚至有些子域名只是内测阶段还没有上线,所以对子域名进行渗透测试是非常重要的。这里我推荐李劼劼的子域名挖掘脚本

敏感目录收集

这里指的敏感目录包括但不限于网站的备份文件,未授权访问的上传页面,文本编辑器或者phpmyadmin等等目录。就拿备份文件来讲,一般人拿到以后只会查看是否有数据库账号密码进行连接,如果没有就无从下手。其实我们可以通过代码审计发现它的漏洞进行渗透测试。再比如phpmyadmin,我们可以使用爆破工具对其账号密码进行爆破。或者是之前有黑阔留下的后门文件,我们也可以爆破其密码进行利用。笔者找到了一个类似案例:

案例1

了解网站大体功能

我们需要对整个站点的整体功能有所了解,从注册用户到更改信息更改密码等等,所有的功能都需要尽可能体验一遍,在体验的同时就应该思考这个功能可能产生什么样的漏洞。并且需要多注册几个账号,这对后面的csrf漏洞发现或者逻辑漏洞发现等等都很有帮助

常用F12

在浏览网站的时候,我们需要时刻打开开发者工具,时刻关注页面加载情况,这对我们发现ssrf漏洞非常有帮助,这里笔者推荐使用火狐的firebug工具.

针对这个问题,笔者找到了一个例子。

具体案例参考

企业员工信息收集

拿到员工的信息,我们可以尝试使用弱密码进行登录一些内部平台,并且一些员工的邮箱的前缀很可能就是他的密码。当然,如果说当一个服务不允许多次使用错误密码登录,我们可以先确定弱口令,然后爆破收集到的账号信息去爆破哪些用户使用这个弱口令从而绕过这个防护机制。

针对这个问题笔者找到了相似的案例:

京东员工信息泄露

针对ip

众所周知,拿到一个ip的时候,我们一般都需要使用nmap或者其他同类扫描工具对其开放端口以及端口对应的服务进行扫描。通过端口开放情况,我们可以针对性的对其进行渗透测试,这里关于nmap的使用说明笔者不再具体阐述。需要注意的是nmap默认扫描端口是常用端口,所以我们需要在使用的时候指定扫描端口范围。

漏洞发现

漏洞发现这个话题实在是太过于庞大,笔者尽可能提到一些常见的漏洞,如果有遗漏还请海涵 :-)

漏洞扫描

关于漏洞扫描的工具太多了,笔者这里仅仅推荐awvs

但是不要依赖工具,很多漏洞工具都是扫不出的,一定要结合手工测试漏洞

sql注入

sql注入可以说是非常常见了,相信你在挖掘这类漏洞的时候已经轻车熟路了,掌握常用的sql注入手法已经熟练使用sqlmap或者同类工具都非常重要。但是我们需要学会剑走偏锋,多去探索冷门的sql注入方法,这样才不会被过滤了某些字符的时候而束手无策。其次作为白帽子要有自己的原则和底线,即使数据再诱人,也千万不要去拿任何数据!

xss漏洞

前端漏洞也是一个很大的板块,在做渗透测试的时候我们需要抓住一些细微的点,对每一个输出点都尽可能的测试,并且想方设法的去绕过

xxe漏洞

xxe漏洞不知道大家有没有过多的去关注,这类漏洞如果存在的话危害是非常大的,从读取信息到探测内网等等,很值得我们去关注

逻辑漏洞

逻辑漏洞包括任意重置用户密码,修改订单等等,这类漏洞是扫描器所不能扫描出来的,所以需要我们认真分析整个站点的功能,分析其逻辑,多用burpsuite抓包观察数据包是否可篡改,验证码是否可爆破等等

csrf

检测csrf漏洞一般是看每一个操作是否有验证码验证,是否有token或者referer,可以注册多个账户然后利用A用户生成的poc去检测B用户

ssrf

在介绍信息收集的时候说过需要常常打开F12,以便于我们发现这种漏洞

未授权访问

这里所指的未授权包括各种空密码之类的,这种漏洞危害是不言而喻的

弱口令,越权访问

可以通过爆破的方式发现弱口令,而越权访问又包括水平越权和垂直访问,这种漏洞我们可以观察url是否带有用户的明文信息或者直接访问一些敏感页面

各种框架漏洞

比如说structs这个框架的漏洞层出不穷,当明确了目标所使用何种框架之后,我们可以使用poc进行验证

信息泄露

信息泄露即通过各种搜索手段或者查看robots.txt之类的铭感目录得到铭感信息

文件包含

当我们在遇到文件上传并且有白名单校验的时候,利用文件包含可以轻松getshell

命令注入

命令注入的思路与sql注入思路是差不多的,都是对用户的输入过滤不严谨,关于这种漏洞笔者找到了几条相似案例:

搜狐某战点存在隐式命令注入

案例2

最后需要注意的是在进行漏洞发现的时候应该对每一个事件利用burpsuite进行抓包仔细观察数据包的传送情况,不放过任何一个可利用的点。

漏洞利用

尽可能的由浅入深,旁敲侧推,尽可能的将漏洞的价值发挥到最大化,比如说挖到一枚self-xss ,这个漏洞一般会被忽略,如果说结合csrf漏洞的话那么就是一个中危漏洞了

再比如说拿到一个企业的邮箱账户,我们可以对其vpn爆破然后进行内网探测等等都是可行的。

后渗透测试

这里所说的后渗透测试包括内网渗透,权限维持,权限提升,读取用户hash,浏览器密码等等。但是这里需要注意,是要在客户允许的范围内进行测试,白帽子需要有白帽子的底线!

报告文档编写

一个好的渗透测试报告至关重要。

只有编写完渗透测试报告这次渗透测试才算完全结束。

首先你需要明确漏洞名称以及漏洞原理。

其次要注明参与人员,测试时间,内网外网

在报告中具体阐述漏洞是如何产生的,如何利用的。最后应该给出详细的解决方案。特别是在与开发人员交流的时候,不应该趾高气昂的说你去把这个漏洞给修补一下,我觉得我们更应该和开发人员站在一起,换一种说法来沟通:这个漏洞危害比较大,我们应该如何去修补。我相信,这样会使得漏洞的响应更加的迅速。

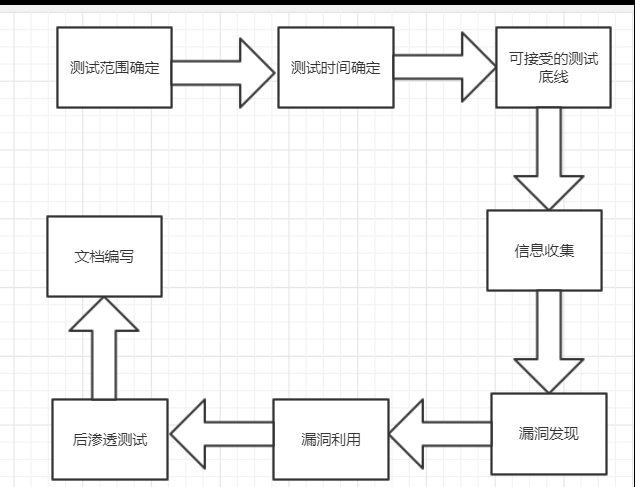

最后画了一个大致流程图:

风险规避

-

- 不要进行诸如ddos攻击,不破坏数据

- 测试之前对重要数据进行备份

- 任何测试执行前必须和客户进行沟通,以免引来不必要的麻烦

- 可以对原始系统生成镜像环境,然后对镜像环境进行测试

- 明确渗透测试范围

本文由绿盟科技博客原创作者提供,如未允许,请勿转载!