彼时,Mirai与qbot先后在GitHub上公开了源代码,产生了巨大的影响,在此前mirai的感染过程中还主要针对qbot做了一系列对抗的行为。

近期我们捕获到了首例结合Mirai扫描特征的QBOT变种,同时该变种还增加了多个漏洞利用进行传播。从其传播的方式可以看出,该变种主要是针对路由器、家庭网关设备进行攻击,目标群体为网络质量较好的互联网用户(包括商户,企业,对网络要求较高的个人用户)。按照我们对qbot及其变种的监控情况来看,近期捕获的qbot变种较多,表明其活动较为活跃,处于构建僵尸网络的阶段。

从其传播的方式可以看出,该变种主要是针对路由器、家庭网关设备进行攻击,目标群体为网络质量较好的互联网用户(包括商户,企业,对网络要求较高的个人用户)。

按照绿盟威胁情报中心(NTI)对QBOT及其变种的监控情况来看,近期捕获的QBOT变种较多,表明其活动较为活跃,处于构建僵尸网络的阶段。

变种更新

1、增加了mirai的扫描及加解密模块;

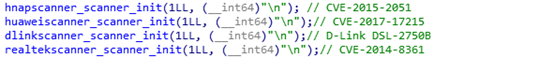

2、增加了CVE-2014-8361、CVE-2015-2051、CVE-2017-17215以及DLink 2018-05-15披露的D-Link DSL-2750B;

3、出现了多种上线信息,表明攻击者可能非同一团伙;

4、对命令的修改各有不同,在命令中找到了update指令,但是攻击者并没有将其完整实现,仅仅是提供了命令字符,具有持续关注的价值。

技术细节

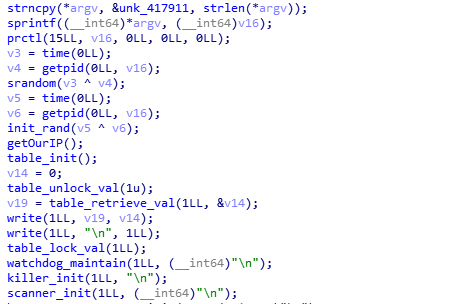

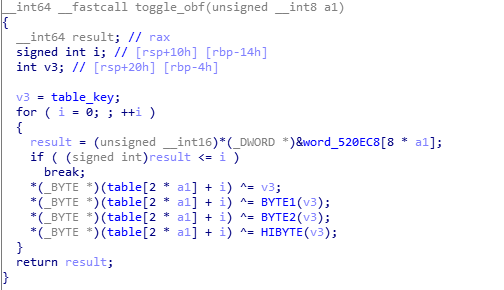

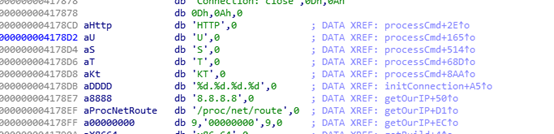

与Mirai相似的代码结构,以及完整的复用Mirai的扫描代码,因此大多数杀软将其识别为Mirai。

弱口令也通过与Mirai相同的方式进行加解密。

此次捕获到的qbot增加了漏洞利用的部分,包括:

CVE-2014-8361、CVE-2015-2051、CVE-2017-17215,以及一个针对DLink的D-Link DSL-2750B,该漏洞2018-05-15才披露exp。

命令控制及上线:

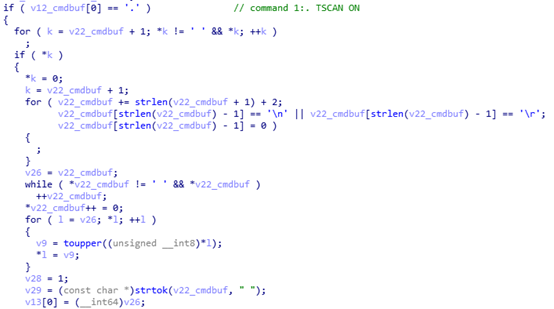

利用qbot的全部命令格式,将命令分割符变换为”.”。

缩减命令字长度:

同时最近几日接连捕获到qbot变种,拥有不同的上线信息:

[HAKAI] Connected [ ARCH:%s ] [ HOST:%s ]\x1B[0m \x1B[1;36m Sex\x1B[1;31m Demon Connected!!:%s Arch:%s\x1B[34m BUILD %s:%s BU1LD IP: %s BUILD: %s

每个变种对命令字都进行了修改。在最新的一个qbot中,已经出现了更新字段,但仍然没有实现完整。但这些变种中没有扫描或者漏洞利用的部分,仅通过telnet弱口令进行一次投递传播。

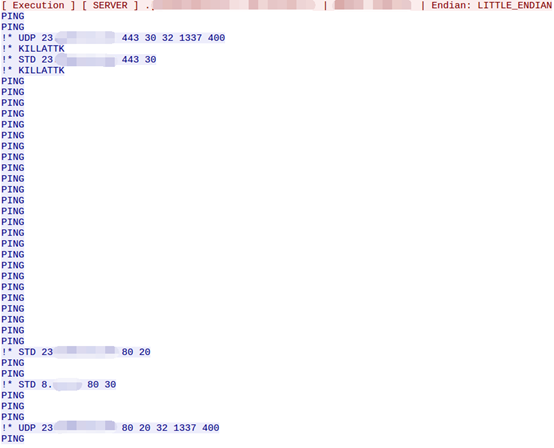

随后,我们捕获到了一些攻击数据,几分钟内就出现了多个UDP flood、stp flood攻击,攻击者目前极度活跃:

IOC

关联样本: 327798AB42D8280822D911B9138B4B7B -exploit 51C9CE815047A53C8E374DE95D364CE5 -x86_64 7F5D3C30DC16C572F96108DBAA234191 -x86_64 4A39B5A06935F6371212D3028551EC40 -mips 受攻击IP: 23.*.*.147 8.*.*.8 C&C IP: 212.*.*.71 138.*.*.15 209.*.*.21