Conducting Investigation to Lay a Firm Foundation for Threat Intelligence

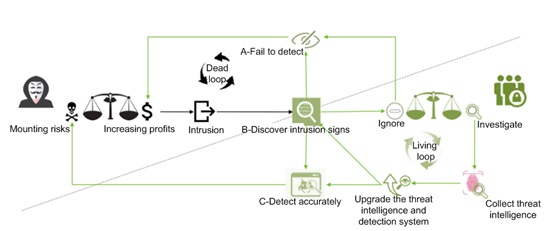

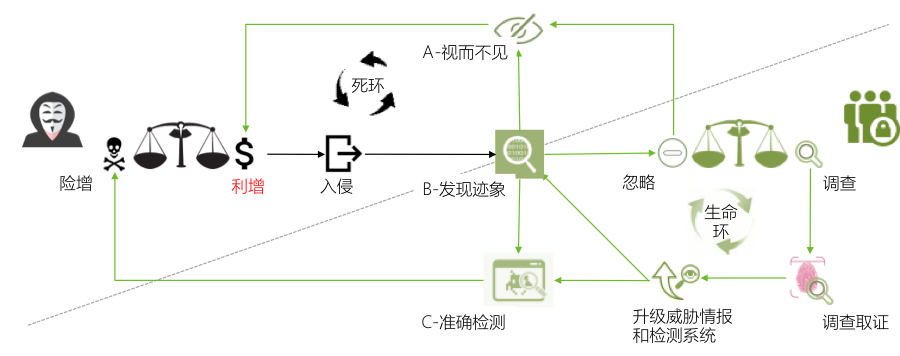

1 Security Event Investigation and Threat Intelligence

Over a year ago, I wrote to put forward three suggestions:

- Set up a system for security event disclosure and case analysis.

- Clearly delineate security disclosure responsibilities.

- Establish a security data and response platform. These measures will gradually promote best security practices at the strategic level, in terms of effectiveness and accuracy and even correctness.