在万物互联的物联网时代,IoT设备的脆弱性亦广为世人所发掘。随着暴露在互联网中存在安全隐患的IoT设备的增多(仅中国国内就有1200W台以上),越来越多的恶意软件亦将目光对准了这个取之不尽的僵尸资源库,因此IoT平台上的恶意软件家族数量呈现爆发增长态势,仅2018年一年中就有21个新的IoT僵尸网络家族被发现。

概述

在万物互联的物联网时代,IoT设备的脆弱性亦广为世人所发掘。随着暴露在互联网中存在安全隐患的IoT设备的增多(仅中国国内就有1200W台以上),越来越多的恶意软件亦将目光对准了这个取之不尽的僵尸资源库,因此IoT平台上的恶意软件家族数量呈现爆发增长态势,仅2018年一年中就有21个新的IoT僵尸网络家族被发现。

而在这些僵尸网络家族中最为活跃的Gafgyt,因其灵活和简洁而较其同行Mirai、xorddos、mayday、GoARM等家族更受到黑产从业者们的欢迎,因此一直以来是伏影实验室的关注重点。近期我们监测到Gafgyt各变种C&C服务器在指令下发阶段皆有较大的活跃倾向,因此我们对其近期的指令下发行为进行了数据分析,发现其已完全实现了“BaaS”(Botnet as a Service,僵尸即服务)的思想,且C&C服务器的拥有者亦产生了强烈的同行竞争和宣传意识。

BaaS-僵尸即服务

以往,僵尸网络是由攻击者主动制作并扩散恶意软件以感染设备,并根据购买者的需求来操作这些设备发动大规模的DDoS攻击,其攻击时间亦完全取决于攻击者的工作时间,也是需要较高的技术水平和长时间的僵尸资源积累方能达成的,因此在很长一段时间内由于杀毒软件的普及,由僵尸网络引起的大规模ddos攻击占比曾一度下降。

而BaaS模式的僵尸网络提供了租赁服务,即提供给没有僵尸资源和技术水平的用户一定时间内一定数量僵尸的使用权,并根据用户所需的规模、配置等参数的不同提供定制化的服务,加上自动支付平台的普及,用户们只要付款就可以即时获得一批佣兵式的攻击资源,不仅提供了随时随地发动攻击的敏捷性,也大大提高了作为用户时“一切都在自己控制下”的趣味性及对控制欲望的满足,这些因素正使得这一模式逐渐成为僵尸网络获利的主流。

而IoT平台中活跃的Gafgyt家族,正是通过BaaS化实现转型,成为僵尸网络中“日不落帝国”一样存在的典型案例。

Gafgyt家族介绍

2014年8月,索尼PSN遭受来自Gafgyt家族的DDoS攻击,以至完全瘫痪,黑客组织LizardSquad声称对此次事件负责。

同年12月,LizardSquad再次利用该家族对微软Xbox Live发动DDOS攻击,致使数百万游戏玩家无法连接到游戏服务器。

2015年1月,Gafgyt家族的源代码被公开,其源码仅由一个.c文件构成,共计1600+行代码(含telnet扫描模块及弱口令字典)。

此后,各黑产从业者开始以该家族为基础开发大量变种(如Bashlite、Qbot等),使原本只属于LizardSquad的攻击痕迹得到隐藏。

数据分析

1、C&C服务器分布:

我们通过对Gafgyt家族的C&C服务器地理位置分布进行绘制,得到了如下的热力图:

可见,Gafgyt家族的C&C服务器大多分布于北美和欧洲,且常常集中于同一城市区域。对这些C&C服务器IP地址的DNS反查显示,它们大多属于规模较小的VPS厂商,这些厂商的安全管理工作几乎未有成效,用户们的安全需求常常得不到保证,在各论坛上广为诟病,因此厂商不得不降低租金以吸引更多的用户。

因此,我们可以得出一个这样的结论:攻击者在这些地方架设C&C服务器的原因是这些区域拥有廉价的VPS资源和较为松散、混乱的安全管理制度,使得前期投入可维持在一个较低的水平。

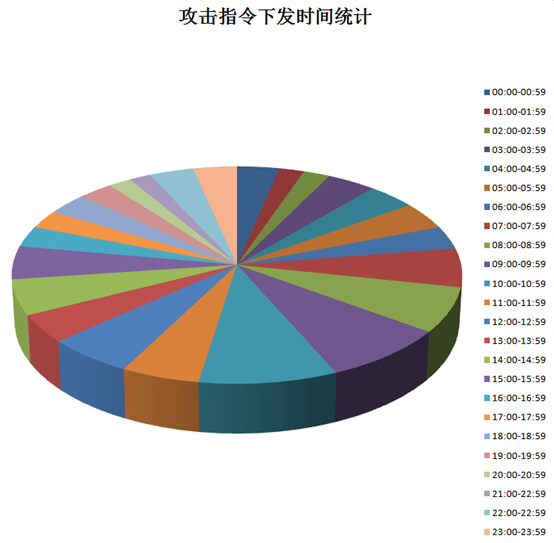

2、攻击指令时间分布:

近期的gafgyt各变种C&C服务器表现出了很高的活跃度,为此我们收集了近期的所有攻击指令日志并进行统计以查明原因,以下是一个C&C服务器一天内的攻击指令下发时间分布:

| 00:00-00:59 | 3.32% |

| 01:00-01:59 | 1.97% |

| 02:00-02:59 | 2.08% |

| 03:00-03:59 | 3.86% |

| 04:00-04:59 | 3.82% |

| 05:00-05:59 | 4.05% |

| 06:00-06:59 | 3.43% |

| 07:00-07:59 | 5.78% |

| 08:00-08:59 | 6.71% |

| 09:00-09:59 | 8.37% |

| 10:00-10:59 | 9.10% |

| 11:00-11:59 | 5.17% |

| 12:00-12:59 | 5.74% |

| 13:00-13:59 | 4.20% |

| 14:00-14:59 | 5.28% |

| 15:00-15:59 | 4.93% |

| 16:00-16:59 | 3.08% |

| 17:00-17:59 | 2.70% |

| 18:00-18:59 | 3.24% |

| 19:00-19:59 | 2.74% |

| 20:00-20:59 | 1.81% |

| 21:00-22:59 | 1.70% |

| 22:00-22:59 | 3.51% |

| 23:00-23:59 | 3.43% |

目前我们跟踪并捕获指令的Gafgyt家族C&C服务器多数符合这种一天24小时皆有攻击指令下发的特征,因此可知,这些僵尸网络的使用者痕迹并不局限于C&C服务器的所在地,而是遍布各大时区,说明这一家族已经实现了Pay-Attack的自动化僵尸网络租赁流程,人们可以很方便的实时对肉鸡发送攻击指令以进行ddos攻击。

3、攻击目标分布:

为了研究这些租赁者的目标选择方式以及攻击诉求,我们对攻击目标的归属及攻击服务的类型做了统计。我们绘制出了目前已跟踪的Gafgyt家族僵尸网络近一个月内所攻击的目标地理分布,并根据单点遭遇攻击事件的严重程度得到如下热力图:

从地理分布上看,Gafgyt家族的攻击目标遍布世界各地,但主要依然是集中在美国和欧洲区域。

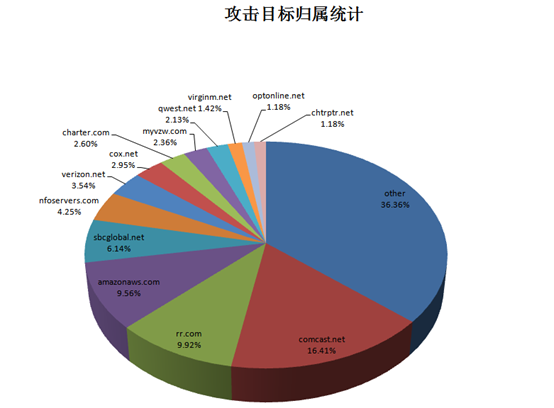

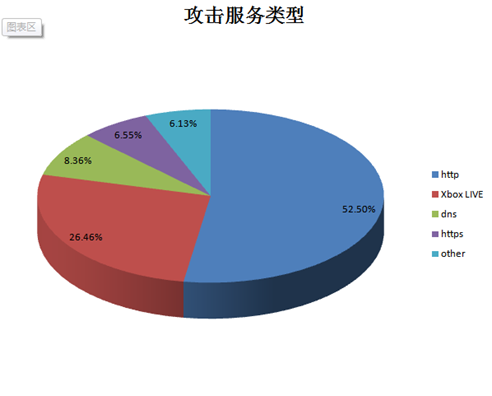

然后我们进一步对被攻击IP的归属和被攻击服务类型做了统计:

可以看出,该僵尸网络的攻击目标多指向各VPS厂商旗下的服务器,大多开放http服务,结合租赁者同一时间段内在C&C中的部分对话可以得知,僵尸网络的管理员通常是以佣兵的形式进行肉鸡分配,为租赁者向各企业的门户网站进行ddos攻击提供火力,并以此为主要收入来源。而这种依赖于自动化支付平台和云服务器的僵尸资源共享化,也大大降低了Botnet类网络犯罪的成本,使得以往被认为不值得攻击的中小企业成为了广泛的潜在攻击目标,一定程度上致使了DDoS攻击的泛滥。

而在租户不多的时节,由管理员直接下发的攻击指令(多集中于攻击目标归属统计中的”other”分类)则多以攻击其他僵尸网络C&C服务器对外接口的方式(黑吃黑)来进行同行间的竞争。或延续LizardSquad的做法,对XBox LIVE发动攻击以希望作为自身僵尸网络攻击能力的宣传。

因此,亦有一部分C&C服务器本身也常受到同家族其他成员发动的攻击,可见其常常处于同行竞争的状态:

总结

该家族作为IoT设备上比较经典的僵尸网络,一向以其服务易搭建、功能易拓展、肉鸡易取得的特性为黑产从业者所欢迎。因此为了提高自身竞争力,并扩展在DDoS行业中的收益,黑产从业者针对此家族做了改进,开发了与之配套的自动化接口并形成一套独有的竞争和宣传手段,实现了由以往直接出售攻击流量的传统获利方式,向为租赁者提供僵尸佣兵任其在规定时间段内自由支配的方式转型,贯彻了 “BaaS”模式的中心思想。

关于伏影实验室

伏影实验室专注于安全威胁研究与监测技术,包括但不限于威胁识别技术,威胁跟踪技术,威胁捕获技术,威胁主体识别技术。研究目标包括:僵尸网络威胁,DDOS对抗,WEB对抗,流行服务系统脆弱利用威胁、身份认证威胁,数字资产威胁,黑色产业威胁 及 新兴威胁。通过掌控现网威胁来识别风险,缓解威胁伤害,为威胁对抗提供决策支撑。