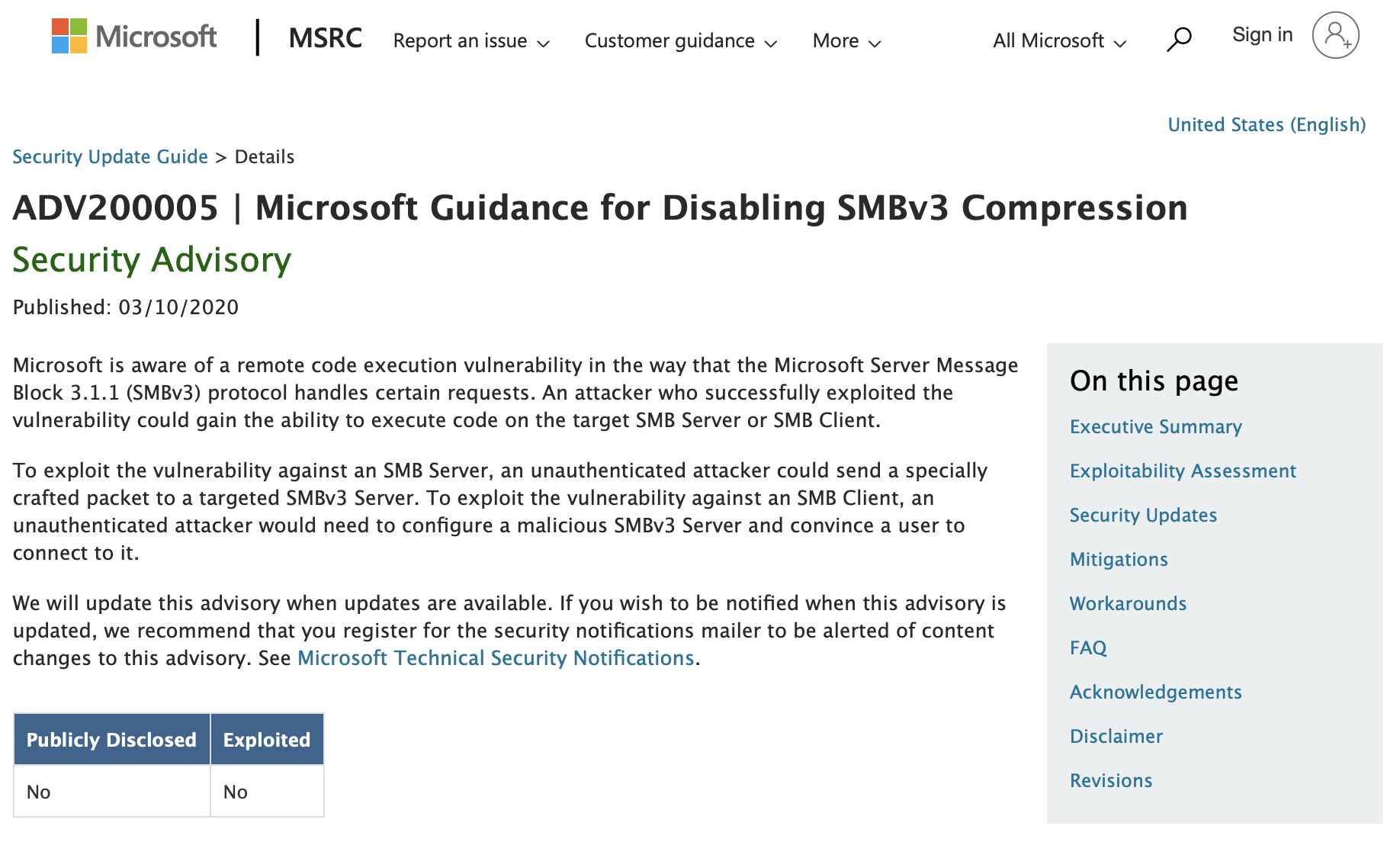

【漏洞通告】Linux系统pppd远程代码执行漏洞(CVE-2020-8597)

3月6日,US-CERT发布了一个关于影响PPP daemon(pppd)软件的存在17年之久的远程代码执行漏洞的公告,影响几乎所有基于Linux的操作系统以及网络设备固件。该漏洞为栈缓冲溢出漏洞(CVE-2020-8597),CVSS评分为9.8分;pppd中的eap.c在eap_request和eap_response函数中rhostname参数存在缓冲区溢出,未经身份验证的攻击者发送恶意伪造的EAP包,可在受影响的系统中远程执行任意代码。

漏洞通告 | Oracle Coherence反序列化远程代码执行(CVE-2020-2555)

该漏洞允许未经身份验证的攻击者通过构造T3网络协议请求进行攻击,成功利用该漏洞可实现在目标主机上执行任意代码。使用了Oracle Coherence库的产品受此漏洞影响,在WebLogic Server 11g Release(10.3.4)及以上版本的安装包中默认集成了Oracle Coherence库。

【漏洞通告】Spring-cloud-config-server路径遍历(CVE-2020-5405)

绿盟科技安全研究员发现spring-cloud-config-server组件中存在路径遍历漏洞(CVE-2020-5405),2月26日Spring官方发布了漏洞通告并致谢。

【防护方案】Microsoft Exchange Server远程代码执行漏洞(CVE-2020-0688)

漏洞原因是Exchange服务器在安装时没有正确创建唯一的加密密钥。导致经过身份验证的攻击者可以通过Exchange默认开启的Web页面登录,发送精心构造的请求,欺骗目标服务器反序列化恶意创建的数据,来达到在目标服务器上以 SYSTEM 身份执行任意.net代码的目的。

【威胁通告】Microsoft Exchange Server远程代码执行漏洞(CVE-2020-0688)

在微软发布的2月份安全更新中包含一个重要级别的补丁,用于修复存在于 Microsoft Exchange Server中的远程代码执行漏洞(CVE-2020-0688)。该漏洞影响所有受支持的Microsoft Exchange Server。目前已有该漏洞的详细分析和利用演示,详见以下参考链接。