「漏洞通告」SaltStack多个漏洞(CVE-2020-11651/11652)

近日,服务器基础架构集中化管理平台SaltStack Salt 被披露存在两个安全漏洞(CVE-2020-11651、CVE-2020-11652)。

「漏洞通告」Oracle Coherence远程代码执行漏洞(CVE-2020-2915)

当地时间4月14日,Oracle发布2020年4月关键补丁更新(Critical Patch Update,简称CPU),其中包括一个针对Oracle Coherence ,评分为 9.8的严重漏洞(CVE-2020-2915)。

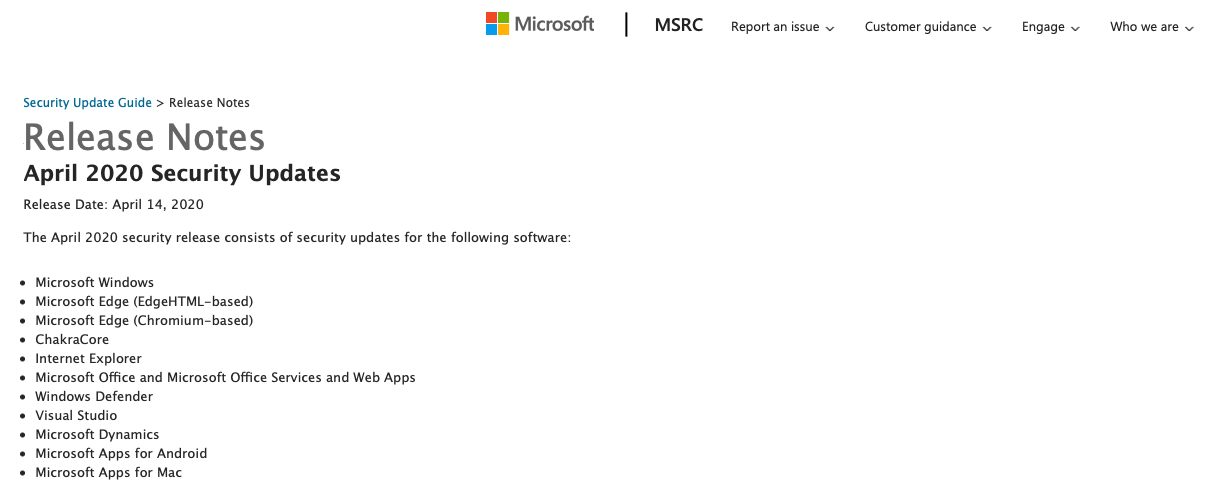

微软发布4月安全补丁 修复113个安全问题

微软于周二发布了4月安全更新补丁,修复了113个从简单的欺骗攻击到远程执行代码的安全问题。产品涉及Android App、Apps、Microsoft Dynamics、Microsoft Graphics Component、Microsoft JET Database Engine、Microsoft Office、Microsoft Office SharePoint、Microsoft Scripting Engine、Microsoft Windows、Microsoft Windows DNS、Open Source Software、Remote Desktop Client、Visual Studio、Windows Defender、Windows Hyper-V、Windows Kernel、Windows Media以及Windows Update Stack。

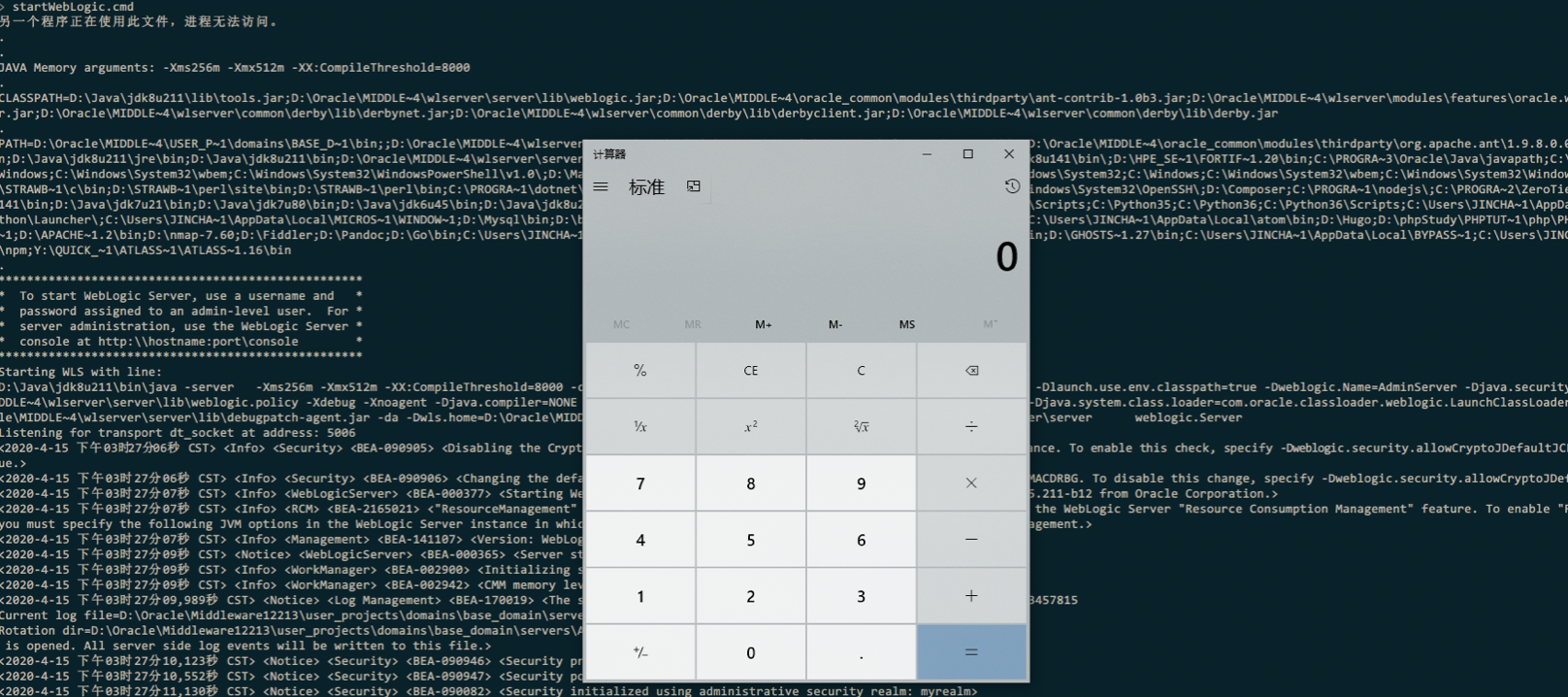

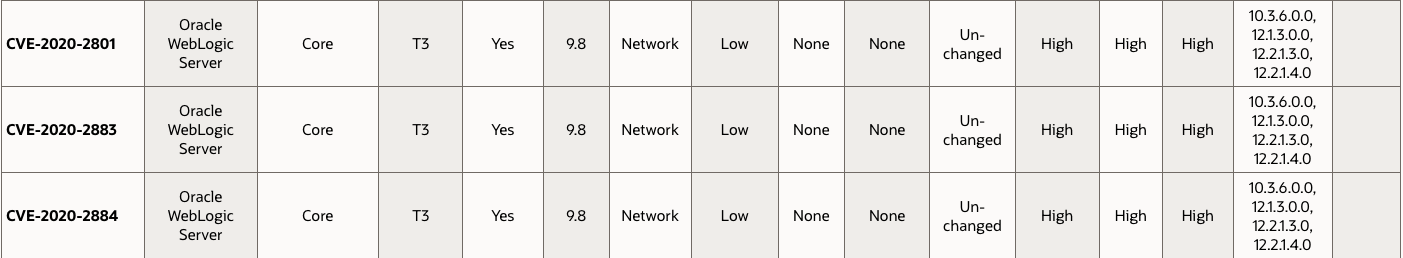

「漏洞通告」Oracle公布三个Weblogic高危远程代码执行漏洞

北京时间2020年4月15日,Oracle发布2020年4月关键补丁更新。此次更新共修复了397个危害程度不同的安全漏洞。其中包括三个针对 WebLogic Server ,评分为 9.8的严重漏洞(CVE-2020-2801、CVE-2020-2883、CVE-2020-2884)。

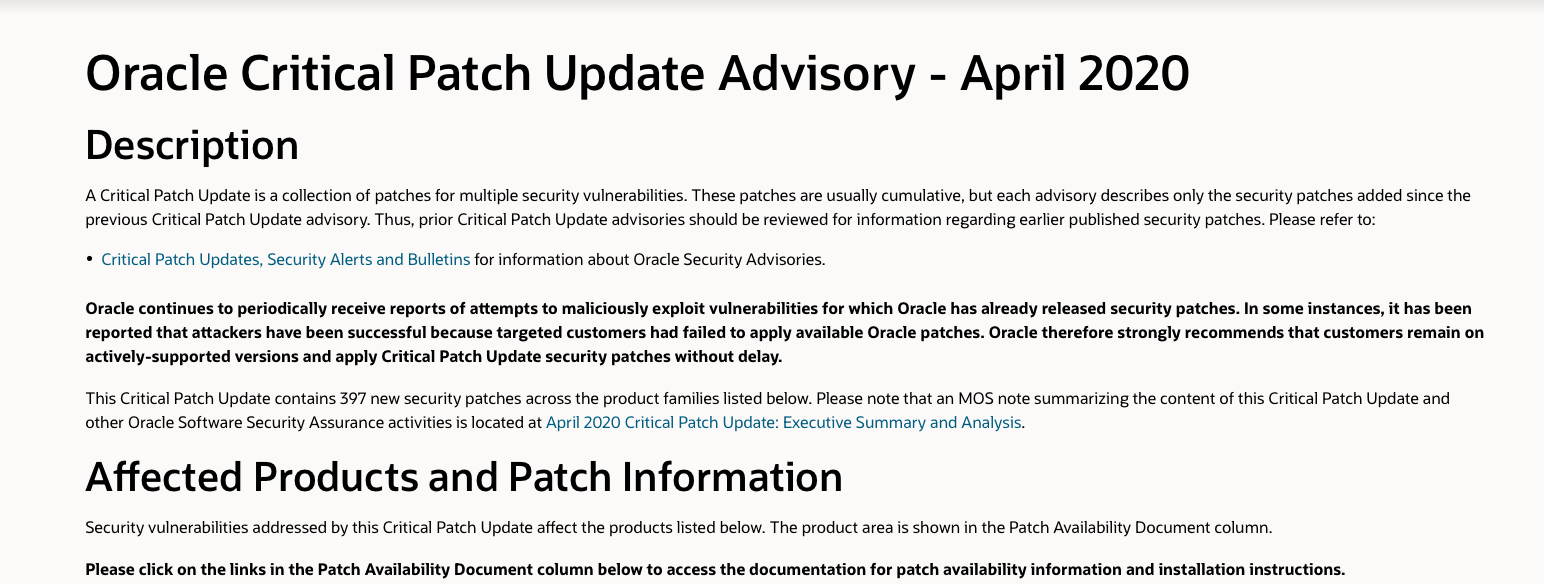

Oracle全系产品2020年4月关键补丁更新

当地时间2020年4月14日,Oracle官方发布了2020年4月关键补丁更新公告CPU(Critical Patch Update),安全通告以及第三方安全公告等公告内容,修复了397个不同程度的漏洞。各产品受影响情况以及可用补丁情况见附录表格。

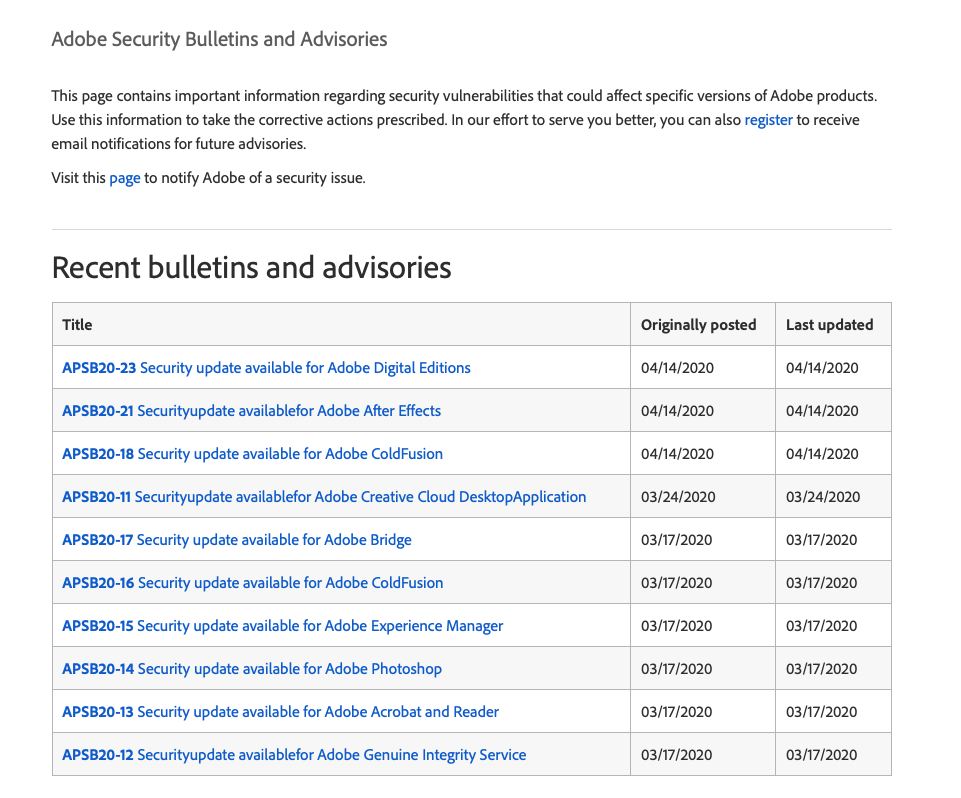

Adobe 4月安全更新通告

当地时间4月14日,Adobe官方发布了4月安全更新,修复了Adobe 多款产品的多个漏洞,包括Adobe ColdFusion、Adobe After Effects和Adobe Digital Editions。